Qué es un backdoors y cómo eliminarlo

Un backdoor (puerta trasera en castellano) es un programa malicioso de ordenador usado para proporcionar al atacante un acceso remoto al PC comprometido no autorizado explotando las vulnerabilidades del sistema. Un backdoor funciona en el segundo plano del sistema y se esconde del usuario. Es muy similar a otros virus malware y, por ello, es bastante difícil detectarlos. Un backdoor es uno de los tipos de parásitos más peligrosos, ya que proporciona a una maliciosa persona la habilidad de ejecutar cualquier posible acción en el ordenador comprometido. El atacante puede usar un backdoor para espiar al usuario, administrar sus archivos, instalar programas adicionales o peligrosas amenazas, controlar el sistema del PC al completo y atacar a otros anfitriones. A menudo, un backdoor tiene capacidades destructivas adicionales, como grabación de las pulsaciones del teclado, capturas de pantalla, infección y encriptación de archivos, etc. Estos parásitos son una combinación de diferentes amenazas de privacidad y seguridad, los cuales funcionan por sí mismos y no requieren ser controlados.

La mayoría de los backdoors son programas maliciosos que deben ser de alguna manera instalados en el ordenador. Sin embargo, algunos parásitos no requieren de instalación, ya que son partes integradas de otros softwares que se ejecutan desde un centro remoto. Los programadores en ocasiones dejan estos backdoors en sus softwares para diagnosticar y generar informes de error. Aún así, los hackers solo lo usan para romper el sistema.

En general, los backdoors son específicos troyanos, virus, keyloggers, spywares y herramientas de administración remota. Funcionan de la misma manera que lo hacen las aplicacione virales. Sin embargo, sus funciones y cargas son mucho más complejas y peligrosas, por lo que son agrupados en una categoría especial.

¿Cómo se difunden los backdoors?

Los backdoors no son capaces de propagarse a sí mismos e infectar sistemas sin el conocimiento del usuario. La mayoría de estos parásitos deben ser manualmente instalados en paquetes junto a otros programas. Hay cuatro modos principales usados por estas amenazas para entrar en el sistema.

- Los usuarios de PC menos atentos pueden instalarlos accidentalmente en sus ordenadores. Los backdoors pueden venir adjuntos a emails o programas de compartición de archivos. Sus autores dan nombres poco sospechosos y engañan a los usuarios para que abran o ejecuten esos archivos.

- Los backdoors son a menudo instalados por otros parásitos, como virus, troyanos e incluso spywares. Entran en el sistema sin el conocimiento ni el consentimiento del usuario y afectan a cada usuario que use el ordenador comprometido. Algunas amenazas pueden ser instaladas manualmente por usuarios maliciosos que tienen suficientes privilegios para la instalación del software. La pequeña parte de los backdoors puede difundirse explotando sistemas remotos con ciertas vulnerabilidades de seguridad.

- Varios backdoors también están integrados en algunas aplicaciones particulares. Incluso los programas legítimos pueden tener características de acceso remoto indocumentadas. Los atacantes necesitan contactar el ordenador con un programa instalado para poder tener completo acceso inautorizado al sistema o tomar el control de ciertos programas.

- Algunos backdoors infectan el ordenador explotando ciertas vulnerabilidades de programas. Funcionan de manera similar a gusanos y se difunden automáticamente sin el conocimiento del usuario. El usuario no puede darse cuenta de nada sospechoso y estas amenazas no muestran ningún asistente, diálogo o ventana.

Los backdoors más difundidos afectan principalmente a ordenadores que ejecutan sistemas operativos Microsoft Windows. Sin embargo, hay muchos otros parásitos diseñados para trabajar bajo diferentes entornos, como Mac OS X y otros.

¿Qué riesgos pueden iniciarse por esta infección de ordenador?

Un backdoor permite al atacante trabajar con un ordenador infectado como si fuese su propio PC y usarlo para propósitos maliciosos e incluso para llevar a cabo actividades criminales. En la mayoría de los casos, es realmente complicado saber quién está controlando el parásito. De hecho, los backdoors son muy difíciles de detectar. Pueden violar la privacidad del usuario por meses e incluso años hasta que el usuario se de cuenta de ellos. La persona maliciosa puede usar un backdoor para conocer cualquier cosa sobre el usuario, obtener información preciada como contraseñas, nombres, números de tarjetas bancarias e incluso detalles bancarios exactos, documentos personales, contactos, intereses, hábitos de navegación y mucho más. Los backdoors pueden ser usados con propósitos destructivos. Si el hacker tiene no ha sido capaz de obtener una información valiosa y de utilidad del ordenador infectado o ya la ha robado, puede en cualquier momento dado destruir el sistema por completo con el fin de limpiar su rastro. Esto significa que todos los discos duros pueden ser formateados y los archivos en ellos completamente eliminados.

Cuando un backdoor encuentra el modo de entrar en el sistema, puede causar estas actividades:

- Permite al intruso crear, eliminar, renombrar, copiar o editar cualquier archivo, ejecutar varios comandos, cambiar cualquier configuración del sistema, alterar el registro de Windows, ejecutar, controlar o acabar con aplicaciones, instalar otros softwares y parásitos.

- Permite al atacante controlar los dispositivos hardware del ordenador, modificar configuraciones relacionadas, reiniciar o apagar el ordenador sin pedir permiso alguno.

- Robar información personal sensible, documentos valiosos, contraseñas, nombres, detalles identitarios, actividad del usuario y registrar sus hábitos de navegación.

- Grabar las pulsaciones de teclado y realizar capturas de pantalla. Además, enviar todos los datos reunidos a direcciones email predefinidas, subirlas a servidores FTP o transferirlas en segundo plano a un servidor en Internet remoto.

- Infectar archivos, corromper aplicaciones instaladas y dañar el sistema al completo.

- Distribuir archivos infectados a ordenadores remotos con ciertas vulnerabilidades de seguridad, ejecutar ataques contra hackers en servidores remotos.

- Instalar un servidor FTP escondido que puede ser usado por maliciosas personas para llevar a cabo actividades ilegales.

- Degradar la conexión a Internet disminuyendo su velocidad y su rendimiento en general.

- Prevenir su eliminación escondiendo sus archivos y no proporcionando la característica de desinstalación.

¿Cuáles son los ejemplos más famosos de backdoors?

Hay muchos backdoors diferentes. Los siguientes ejemplos ilustran cómo de funcionales y extremadamente peligrosos pueden llegar a ser estos parásitos.

FinSpy es un backdoor que permite al atacante descargar y ejecutar archivos arbitrarios desde Internet. El parásito disminuye la seguridad global del sistema cambiando la configuración predeterminada del firewall de Windows e iniciando otros cambios en el sistema. FinSpy usa archivos que tienen nombres aleatorios, por lo que es complicado detectar este backdoor y eliminarlo del sistema. el backdoor se ejecuta automáticamente en cada inicio de Windows y puede eliminarse solo con la ayuda de un anti-spyware actualizado.

Tixanbot es un backdoor extremadamente peligroso que proporciona al atacante un acceso completo no autorizado del ordenador comprometido. El intruso puede administrar el sistema y sus archivos al completo, descargar e instalar aplicaciones arbitrarias, actualizar el backdoor, cambiar la página de inicio predeterminada de Internet Explorer, atacar servidores remotos y obtener información del sistema. Titanbox acaba con servicios del sistema esenciales y con procesos relacionados con la seguridad, cierra los eliminadores de spyware activos y registros de entrada relacionados con firewalls, antivirus y programas anti-spyware con el fin de prevenir que se ejecuten con el inicio de Windows. El parásito también bloquea el acceso a sitios web de seguridad legítimos. Titanbox puede difundirse enviando mensajes con ciertos links a través de contactos de MSN. Al hacer click en esos links, el backdoor se descarga y se instala.

Briba es un backdoor que proporciona al hacker el acceso remoto y no autorizado del sistema del ordenador infectado. Este parásito se ejecuta en un servidor FTP escondido que puede ser usado para descargar, subir y ejecutar softwares maliciosos. La actividad de Briba puede resultar en la inestabilidad del sistema así como en violación de la privacidad del usuario y fallos en el rendimiento.

Removiendo un backdoor del sistema

Los backdoors son parásitos extremadamente peligrosos que deben ser eliminados del sistema por completo. Difícilmente los encontrarás y eliminarás manualmente. Es por lo que nosotros recomendamos encarecidamente usar la opción de eliminación automática. Hay muchos programas que se ofrecen para eliminar virus backdoors. Sin embargo, uno de los más considerados y de confianza para ello es FortectIntego. Puedes también intentar usar SpyHunter 5Combo Cleaner como alternativa herramienta de seguridad. Sin embargo, asegúrate de que actualizas estos programas antes de ejecutarlos. Esto te ayudará a prevenir posibles fallos y otros problemas que pueden aparecer a la hora de deshacerte de un backdoor particular.

Últimos virus añadidos a la base de datos

¿Cómo quitar Pashkahome.com ads?

Eliminando el ransomware Bozq

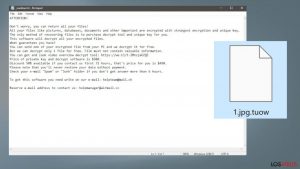

¿Qué es el ransomware Tuow?

Información actualizada: 2016-09-27