Eliminar el virus WannaCry (Guía de eliminación) - Actualización Ago 2017

Guía de eliminación del virus WannaCry

¿Qué es El virus ransomware WannaCry?

Ciber ataque masivo: el ransomware WannaCry afecta a más de 230.000 ordenadores de todo el mundo

El virus WannaCry es un programa de tipo ransomware que usa el exploit EternalBlue para infectar ordenadores que ejecutan sistemas operativos Microsoft Windows. El ransomware es también conocido como WannaCrypt0r, WannaCryptor, WCry, y Wana Decrypt0r. Una vez que entra en el ordenador, rápidamente encripta todos los archivos y los marca con una de las siguientes extensiones de archivo: .wcry, .wncryt y .wncry.

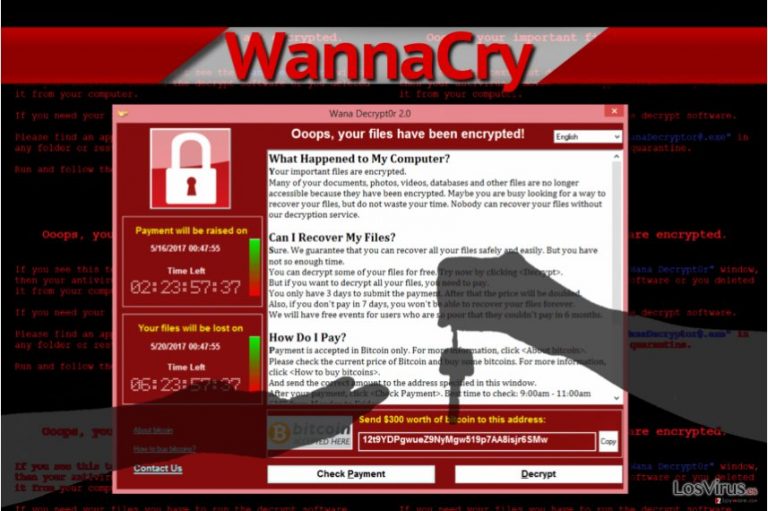

El virus bloquea los datos usando un poderoso cifrador, cambia el fondo de escritorio, crea una nota de pago llamada “Please Read Me!.txt” y luego ejecuta un programa ventana llamado “Wanna Decrypt0r” que declara que los archivos en el ordenador han sido encriptados. El programa malicioso pide a la víctima pagar una multa de entre 300 y 600$ en Bitcoins y promete eliminar todos los archivos si la víctima no paga en los próximos 7 días.

El programa malicioso elimina las Copias de Volumen de los datos para prevenir que la víctima restaure los datos encriptados. Por encima de esto, el ransomware actúa como un gusano ya que en cuanto entra en el PC de la víctima, comienza a buscar otros ordenadores que infectar.

El malware usa un agujero en la seguridad de Windows Os y rápidamente se difunde usando herramientas de compartición (como DRopbox o unidades compartidas) sin pedir permiso a la víctima para hacerlo. Por ello, si has sido objeto de este ciber ataque, debes eliminar WannaCry en cuanto puedas para evitar que se siga difundiendo.

A pesar de que este virus promete restaurar tus archivos si pagas, no hay razón para confiar en las declaraciones de los criminales. El equipo de losvirus.es recomienda eliminar el ransomware en Modo Seguro con Funciones de Red usando programas anti-malware como FortectIntego.

Los ciber criminales han usado este ransomware en un ciber ataque masivo lanzado el Viernes 12 de Mayo de 2017. De acuerdo con las últimas noticias, el malicioso ataque ha afectado ya a más de 230.000 ordenadores en más de 150 países. El impacto de este ciber ataque es horrorífico – aunque el virus se centra en organizaciones de amplios sectores, el sector sanitario parece haber sido el que más ha sufrido.

Debido al ataque, varios servicios de hospital han sido suspendidos, por ejemplo, cientos de cirugías han sido paralizadas. De acuerdo con los reportes, las primeras grandes compañías afectadas han sido Telefónica, Gas Natural e Iberdrola. Algunas de las empresas afectadas tenían copias de seguridad, mientras que otras han tenido otras consecuencias más trágicas. Sin excepción, todas las víctimas deben ejecutar la eliminación de WannaCry en cuanto puedan, ya que así pueden prevenir que el ransomware se siga distribuyendo.

WannaCry se ha distribuido usando el exploit EternalBlue

La principal infección del ransomware WannaCry es el vector del exploit kit EternalBlue, el cual es una herramienta de ciberespionaje que ha sido robada de la Agencia de Seguridad Nacional (NSA) de EE.UU y publicada por un grupo de hackers conocidos como Shadow Brokers.

El exploit EternalBlue se centra en la vulnerabilidad Windows CVE-2017-0145 en la implementación de Microsoft del protocolo SMB (Server Message Block). La vulnerabilidad ya ha sido solucionada según lo sugerido por el boletín de Microsoft MS17-010 (lanzado el 14 d eMayo de 2017). El código del exploit usado por los perpetradores ha sido creado para infectar sistemas Windows 7 y Windows Server 2008 desactualizados, y se ha notificado que los usuarios de Windows 10 no pueden ser afectados por el virus.

El malware normalmente llega en forma de Troyano que contiene el exploit kit y el ransomware en sí mismo. El troyano coloca la carga y luego intenta conectarse a un servidor remoto para descargar el ransomware en el ordenador. Las últimas variantes de WannaCry se han distribuido a través de girlfriendbeautiful[.]ga/hotgirljapan.jpg?i=1 en la región APAC.

El ransomware puede afectar a cualquiera que tenga pocos conocimientos sobre la distribución de ransomware, por lo que sugerimos leer esta guía de prevención del ransomware WannaCry que han preparado nuestros expertos:

- Instala la actualización de seguridad del sistema MS17-010 que ha lanzado recientemente Microsoft. Esta actualización tiene el objetivo de solucionar esta particular vulnerabilidad. La actualización ha sido excepcionalmente lanzada para sistemas operativos antiguos, como Windows XP o Windows 2003.

- Mantén todos los programas del ordenador actualizados.

- Instala un programa anti-malware legítimo para defender a tu ordenador contra intentos ilegales de infectar tu sistema con programas maliciosos.

- Nunca abras emails que provengan de remitentes desconocidos o empresas con las que no tengas negocios.

- Deshabilita SMBv1 usando las instrucciones provistas por Microsoft.

Versiones de WannaCry

Virus extensión de archivo .wcry. Se cree que es la primera versión del infame ransomware. Fue por primera vez detectado a comienzos de Febrero de 2017, y a primera vista, el virus no parecía sobrepasar a los virus más prevalentes como Cryptolocker, CryptXXX o Cerber.

El virus usa la criptografía AES-128 para bloquear de forma segura los archivos, añade la extensión de archivo .wcry a los datos y pide transferir 0,1 Bitcoins a una cartera virtual. El malware fue inicialmente distribuido a través de emails spam; sin embargo, este particular virus no ha dado muchos beneficios a los desarrolladores. Aunque los archivos encriptados por este ransomware parecían ser irrecuperables sin tener la clave de desencriptación, los desarrolladores decidieron actualizar el programa malicioso.

Virus ransomware WannaCrypt0r. Es otro nombre de una versión actualizada del ransomware. La nueva versión usa vulnerabilidades de Windows como principal vector de ataque y encripta todos los archivos almacenados en el sistema en segundos.

Los archivos afectados pueden reconocerse por tener extensiones añadidas al nombre de archivo justo tras la extensión original del archivo – .wncry, .wncryt o .wcry. No hay modo de restaurar los datos corruptos sin tener una copia de seguridad o la clave privada creada durante el proceso de encriptación. El virus normalmente pide 300$, aunque puede aumentar la cantidad a 600$ si la víctima no paga en tres días.

Virus ransomware WannaDecrypt0r. WannaDecrypt0r es el programa que el virus lanza tras la infiltración exitosa en el sistema. Los investigadores ya se han dado cuenta de que Wanna Decryptor 1.0 y Wanna Decryptor 2.0 han llegado a las víctimas.

El programa malicioso muestra un reloj con una cuenta atrás que muestra cuánto tiempo le queda a la víctima para pagar hasta que el precio aumente, y también una cuenta atrás idéntica que muestra cuánto tiempo queda hasta que el virus elimine todos los datos del ordenador. Esta versión particular impactó a la comunidad virtual el 12 de Mayo de 2017, aunque varios días después ha sido parada por un investigador en seguridad que se hace llamar MalwareTech.

¿Cómo eliminar WannaCry y restaurar los archivos encriptados?

Solo deberías confiar en modos profesionales para eliminar el virus WannaCry y no intentar desinstalar este programa malicioso manualmente. El virus es extremadamente peligroso y usa medidas sofisticadas para difundirse por todo el sistema del ordenador y también infectar a los ordenadores y dispositivos inteligentes conectados. Cuanto antes se deshabilite el virus, mejor, por lo que no pierdas más tiempo.

Si tienes copias de seguridad, no tengas prisas en enchufarlas al ordenador comprometido, o los datos en ellas también serán encriptados. Para los mejores resultados, te sugerimos que sigas la guía de eliminación de WannaCry provista por el equipo de losvirus.es.

Guía de eliminación manual del virus WannaCry

Ransomware: Eliminación manual de ransomware en Modo Seguro

Para eliminar el virus WannaCry correctamente, sigue cada uno de los pasos atentamente y asegúrate de iniciar tu PC en el modo correcto. De este modo, deshabilitarás el virus y crearás un ambiente más apropiado para ejecutar un programa de eliminación de malware.

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

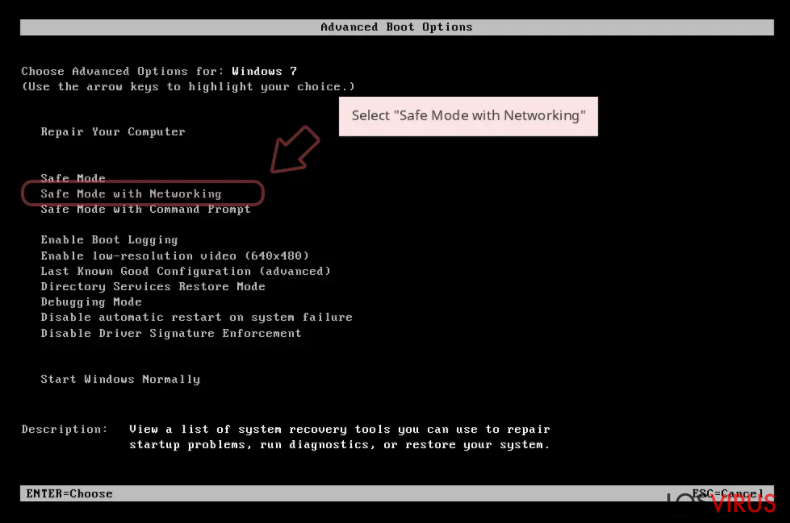

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

Windows 10 / Windows 8

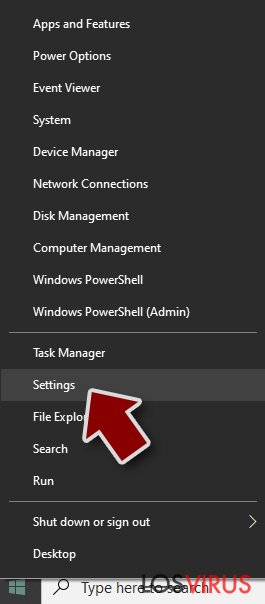

- Click derecho en el botón Inicio y selecciona Configuración.

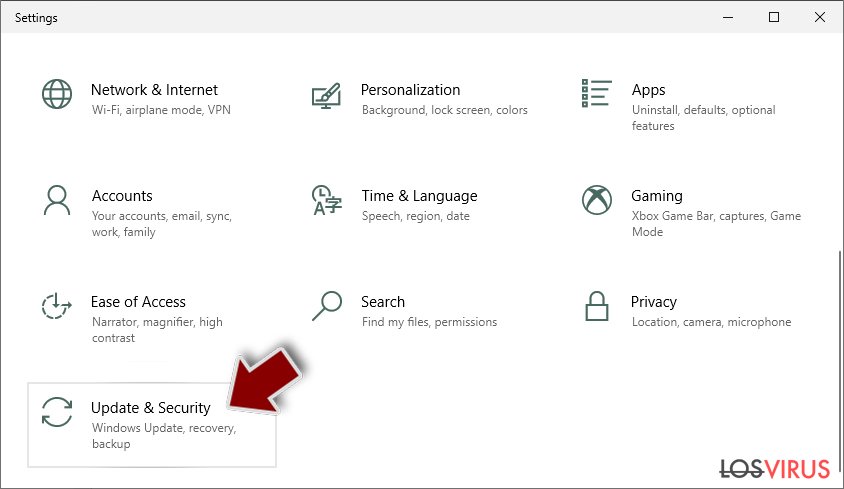

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

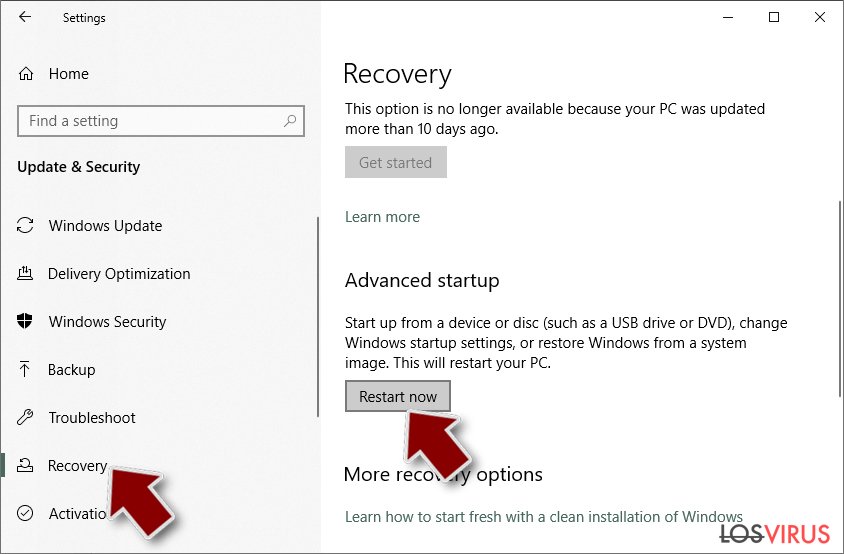

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

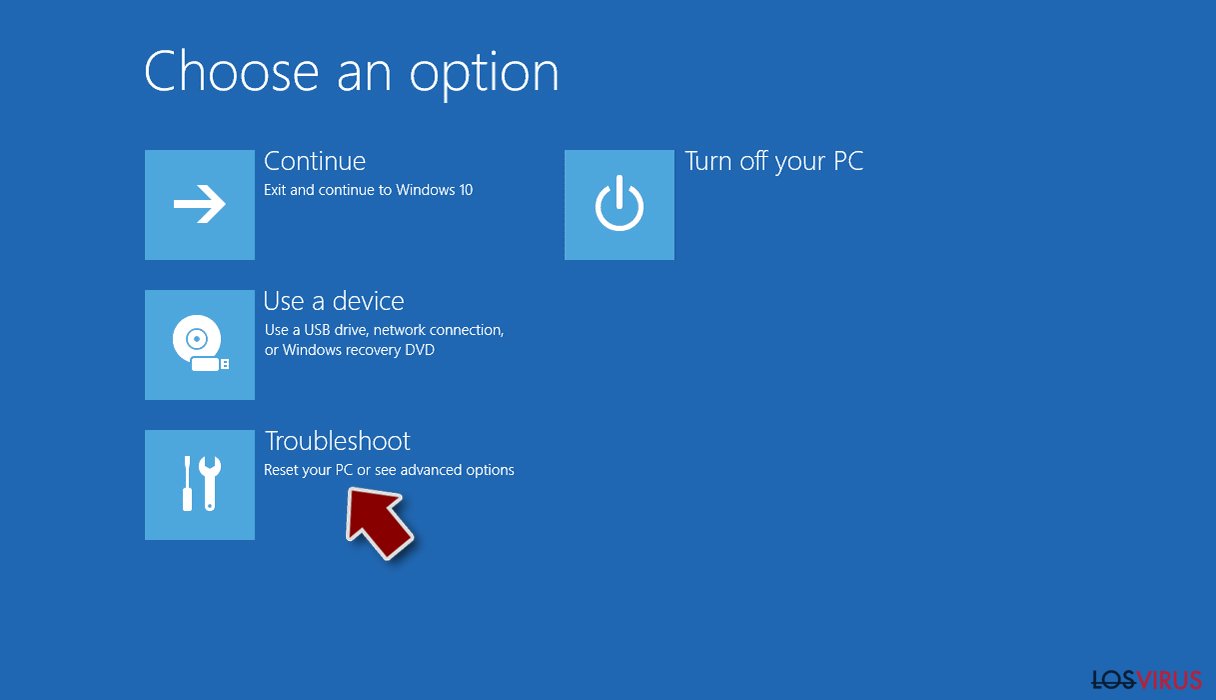

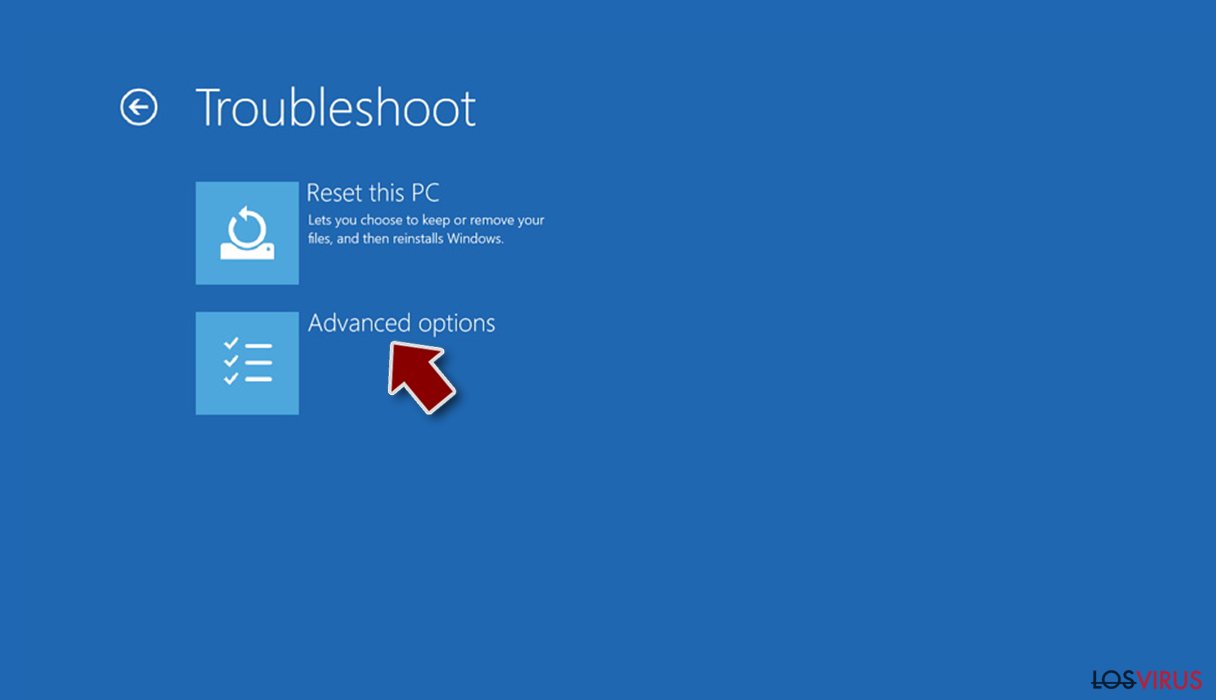

- Selecciona Solucionador de Problemas.

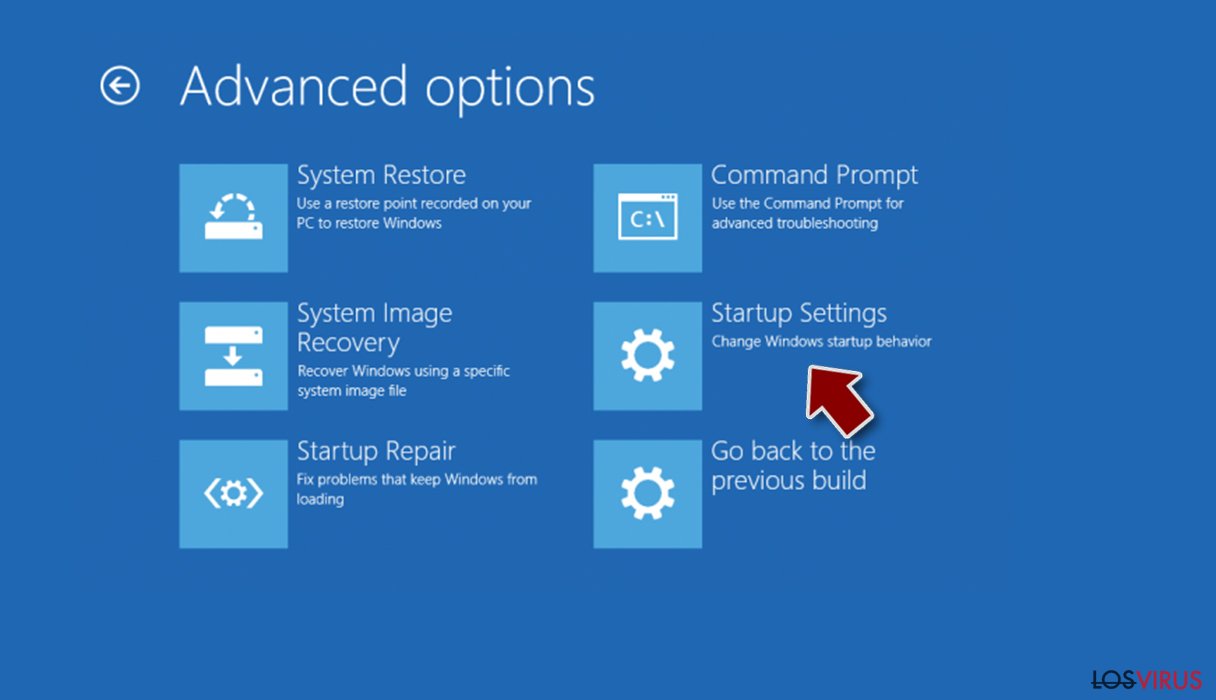

- Ve a opciones Avanzadas.

- Selecciona Ajustes de Inicio.

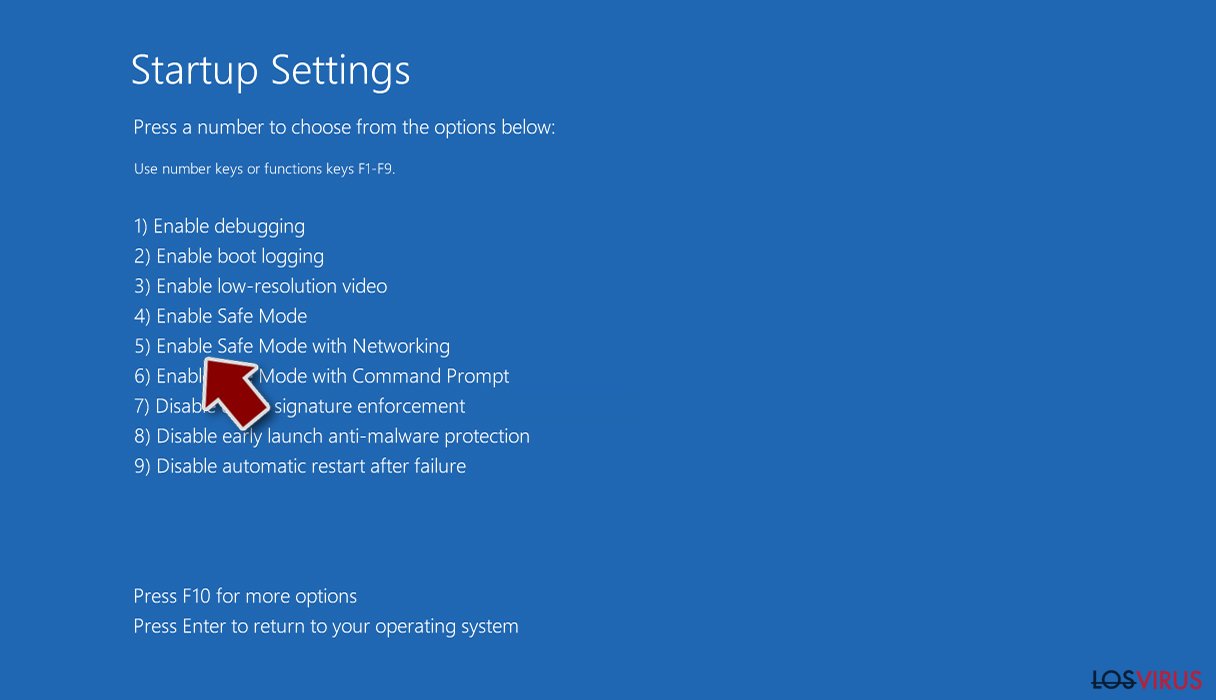

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

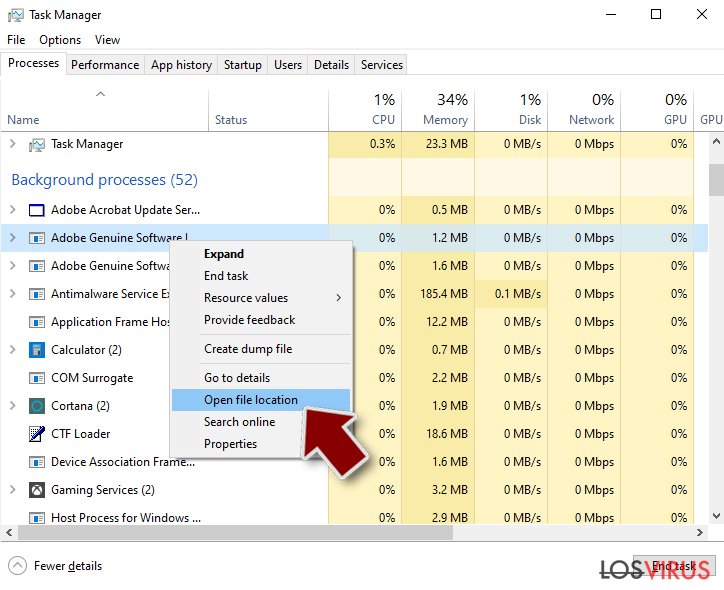

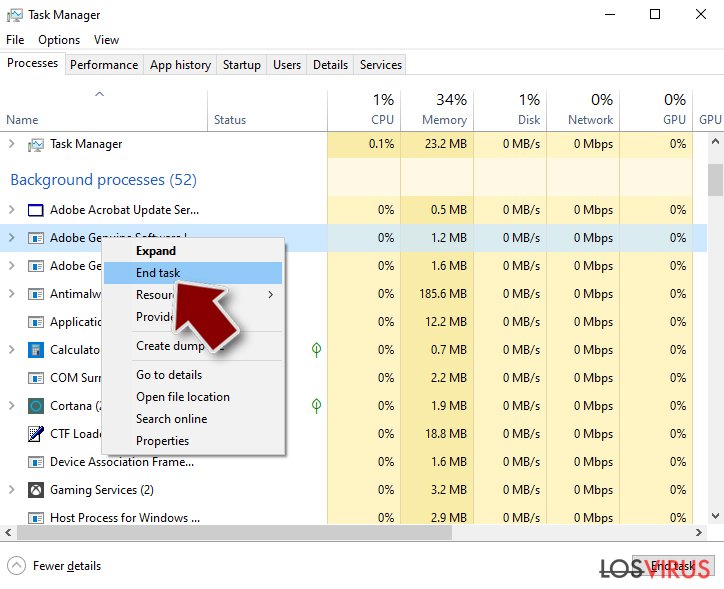

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

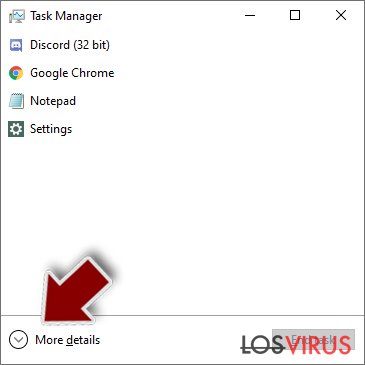

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

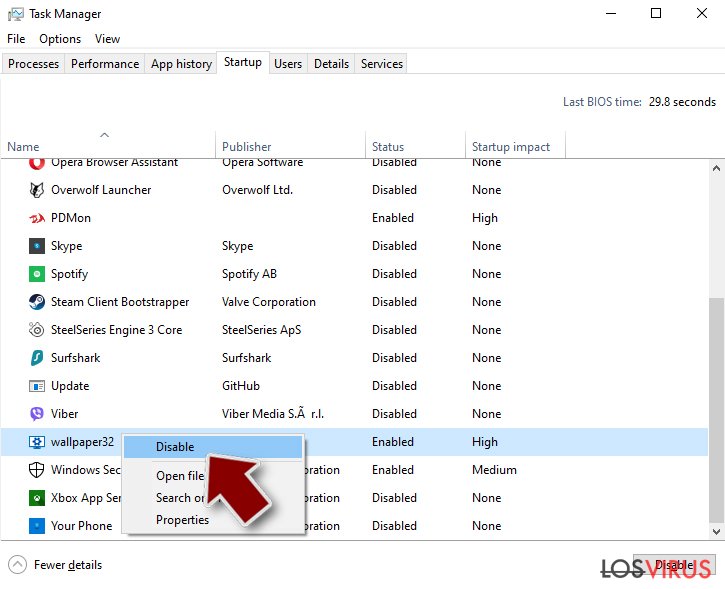

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

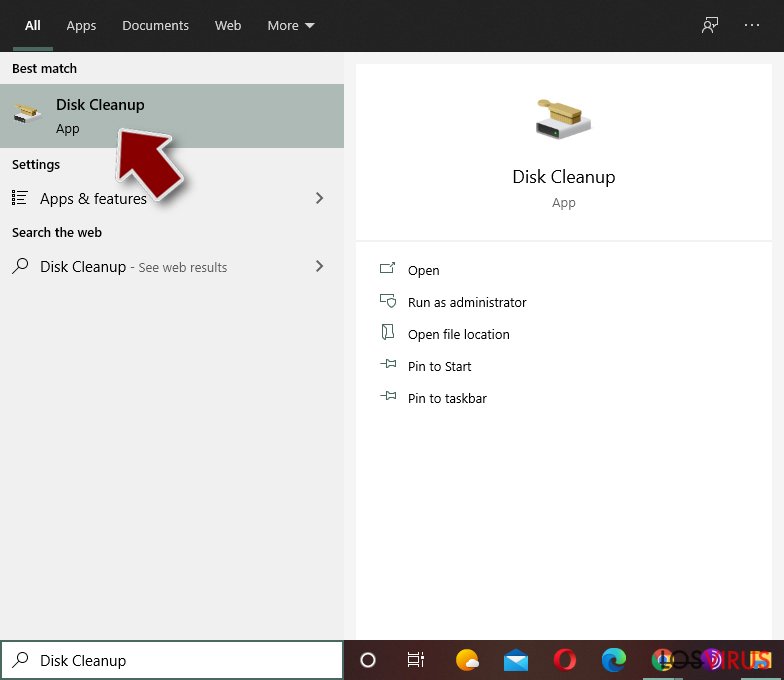

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

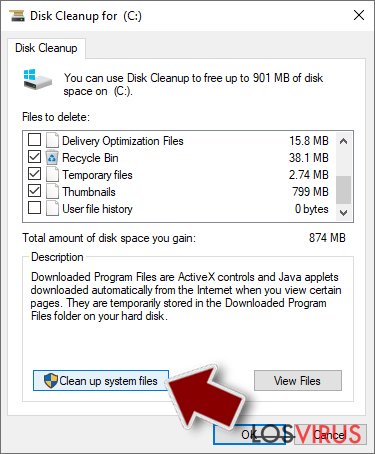

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar WannaCry usando System Restore

En caso de que el método 1 no te haya ayudado a eliminar el programa malicioso, te sugerimos encarecidamente que intentes esta opción.

-

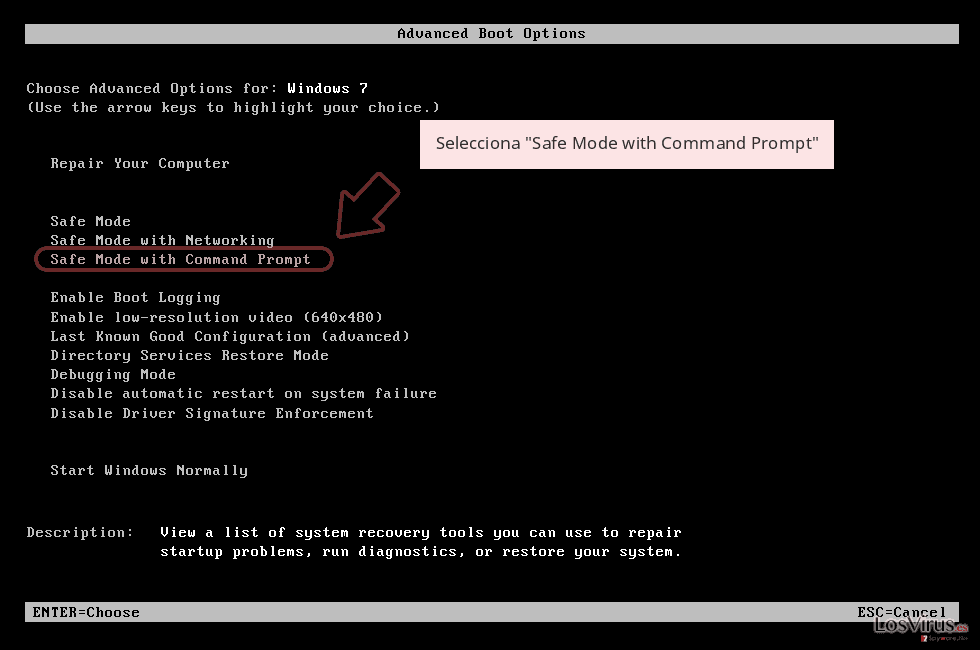

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de WannaCry. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Bonus: Recuperar tus datos

La guía que se presenta a continuación te intentará ayudar a eliminar WannaCry de tu ordenador. Para recuperar tus archivos encriptados, te recomendamos que uses una guía detallada por los expertos de seguridad de losvirus.es.A no ser que vayas a gastar entre 300 y 600$ o tengas copias de seguridad, no hay modo de restaurar los archivos encriptados por este virus. Los analistas de malware siguen trabajando con ejemplos del virus, y un día pueden lanzar una herramienta de desencriptación; sin embargo, ese día puede no llegar nunca, por lo que es casi imposible revertir el proceso de encriptación sin tener una clave correcta de desencriptación. Hasta entonces, te sugerimos que intentes estas opciones de recuperación de datos:

Si tus archivos han sido encriptados por WannaCry, puedes usar varios métodos para restaurarlos:

Instalar y ejecutar Data Recovery Pro

Data Recovery Pro puede ser la herramienta correcta si quieres restaurar parte de los archivos encriptados. Aquí te explicamos cómo usarla.

- Descargar Data Recovery Pro;

- Sigue los pasos establecidos en Data Recovery e instala el programa en tu ordenador;

- Ejecútalo y escanea tu ordenador en busca de los archivos encriptados por el ransomware WannaCry;

- Restauralos.

Buscar Copias de Volumen de los datos

Algunas veces incluso los virus más sofisticados puede fallar a la hora de completar las tareas maliciosas, por lo que si tienes suficiente suerte, el virus puede haber dejado las Copias de Volumen de los datos en el sistema. Para encontrarlas y usarlas para recuperar los datos, instala el programa ShadowExplorer.

- Descarga Shadow Explorer (http://shadowexplorer.com/);

- Sigue el Asistente de Configuración de Shadow Explorer e instala esta aplicación en tu ordenador.

- Ejecuta el programa y ve hacia el menú desplegable en la esquina superior izquierda para seleccionar el disco con tus datos encriptados. Comprueba qué carpetas son ahí;

- Click derecho en la carpeta que quieres restaurar y selecciona “Export”. Puedes también seleccionar dónde quieres que sea almacenada.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de WannaCry u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.