Eliminar el virus Magniber (Guía de eliminación) - Actualizado Jun 2018

Guía de eliminación del virus Magniber

¿Qué es Virus ransomware Magniber?

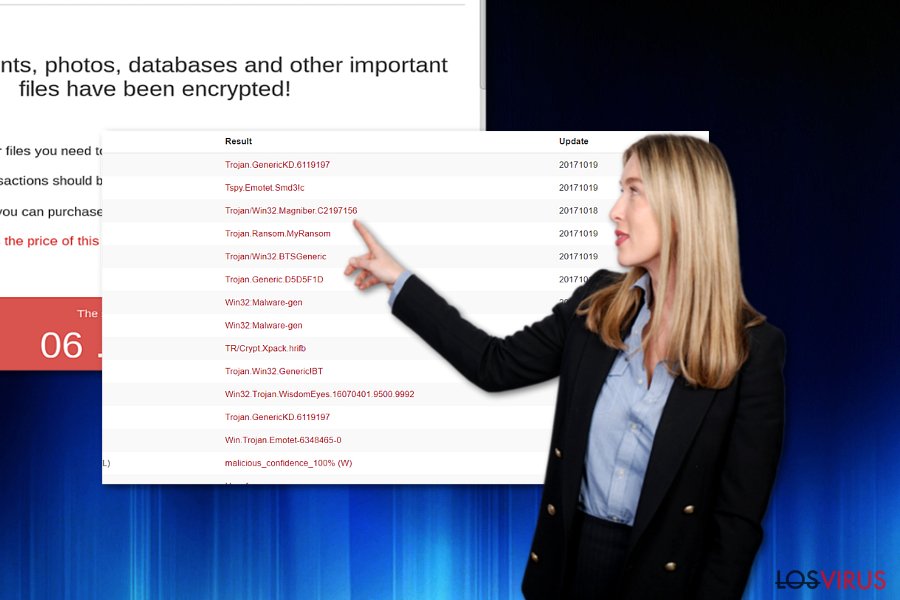

El ransomware Magniber es una ciber amenaza que bloquea los archivos personales y pide pagar a cambio de una clave de descifrado

Magniber es un ransomware que atacó por primera vez a la gente a finales del 2017. Su nombre proviene de «Magnitude» (ya que el malware se difundía con la ayuda del exploit kit Magnitude) y de Cerber. El cripto-virus usa un algoritmo de encriptación AES-128 para bloquear los datos y añade una extensión de archivo que consiste de entre 5 a 9 letras. La última variante está usando la extensión .ndpyhss. Tras la encriptación, el ransomware coloca una nota de pago que está escrita tanto en inglés como en coreano y deja entender a las víctimas que necesitan pagar 0,2 Bitcoins para descifrar los datos, y si no pagan la suma se doblará a 0,4 Bitcoins.

| RESUMEN | |

| Nombre | Ransomware Magniber |

|---|---|

| Tipo | Crypto-virus |

| Asociado con | virus Cerber |

| Exploit usado | Exploit kit Magnitude |

| Cantidad demandada | 0.2 BTC; 0.4BTC en 5 días |

| Extensiones usadas |

.fprgbk; .ihsdj; .kgpvwnr; .vbdrj; .skvtb; .vpgvlkb; .dlenggrl; .dxjay; .fbuvkngy; .xhspythxn; .demffue; .mftzmxqo; .qmdjtc; .wmfxdqz; .ndpyhss |

| Síntomas | Archivos bloqueados |

| Distribución | Vulnerabilidad CVE-2016-0189 en Internet Explorer |

| Eliminación | Descargar e instalar FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes. Reiniciar el PC en modo seguro |

| Desencriptación | Disponible aquí (nuevas versiones) y aquí |

La ciber amenaza Magniber se detectó difundiéndose a través del exploit kit Magnitude en Octubre del 2017. Este exploit kit ya había sido usado por el virus Cerber. Sin embargo, no es la única similitud que tiene con este infame ransomware..

Este cripto-virus se centra en exclusiva en usuarios de ordenador de Corea del Sur. De manera interesante, el malware acaba consigo mismo (eliminando su archivo ejecutable ping.exe) si detecta otro idioma diferente al coreano.

El malware usa un cifrador AES. Antes de finales de Marzo del 2018, era casi imposible descifrar archivos sin una clave AES. Sin embargo, los expertos en ciber seguridad de Corea del Sur han logrado descifrar el código para la mayoría de variantes del ransomware Magniber.

Este hecho genera sospechas de que hackers de Corea del Norte son los que han podido crear el malware. Esta suposición no es muy descabellada teniendo en cuenta las ciber capacidades que tiene este país. No obstante, esta teoría aún necesita más evidencias.

El ransomware Magniber está diseñado para encriptar archivos y pedir pagos. El malware se ha actualizado varias veces y las últimas actualizaciones fueron detectadas en Junio del 2018. Esta versión añade la extensión de archivo .ndpyhss y coloca una nota de pago README.txt.

Cada una de las nuevas variantes añade diferentes archivos de extensión. Actualmente, el malware bloquea los archivos con estos sufijos:

- .fprgbk;

- .ihsdj;

- .kgpvwnr;

- .vbdrj;

- .skvtb;

- .vpgvlkb;

- .dlenggrl;

- .dxjay;

- .fbuvkngy;

- .xhspythxn;

- .demffue;

- .mftzmxqo;

- .qmdjtc;

- .wmfxdqz;

- .ndpyhss

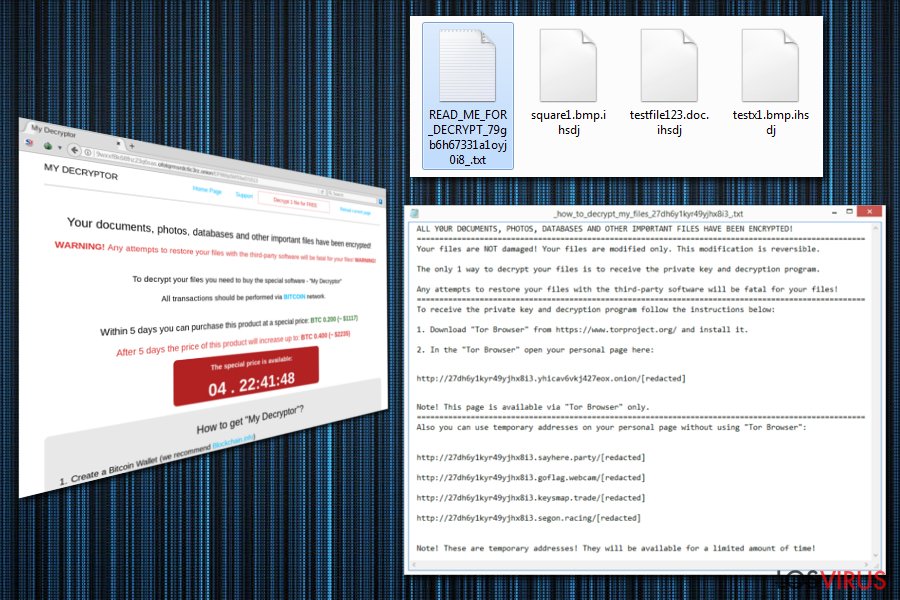

Tras bloquear los datos, el malware ofrece comprar My Decryptor para restaurar los archivos corruptos. Por el momento, éste cuesta 0,2 Bitcoins (1140$). El precio se duplica si en un plazo de cinco días no se paga (0,4 Bitcoins). No pagues a los criminales, ya que el malware es descifrable. Al revés, concéntrate en eliminar Magniber. FortectIntego o Malwarebytes son programas de seguridad que pueden ayudarte con una rápida eliminación del malware.

Intentos previos para descifrar el código malicioso

Simone “evilsocket” Margaritelli, el investigador de la empresa de seguridad móvil Zimperium, logró crear una herramienta de descifrado la cual ayuda a restaurar los archivos tras el ataque de Magniber. Sin embargo, para poder usarla, las víctimas tienen que conocer la clave AES.

De acuerdo con el investigador, el desencriptador debería funcionar si las víctimas fueron infectadas desde una dirección IP no coreana o si no pueden conectarse al servidor de Comando y Control (C&C). Estas personas deberían conocer la clave codificada y la IV que debería estar incluida en el código del ransomware.

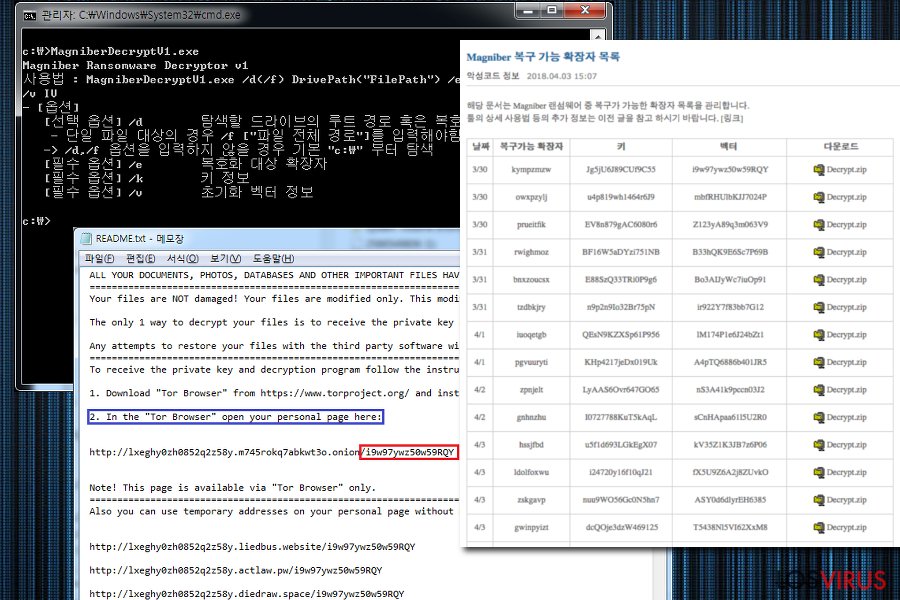

Un equipo de Corea del Sur ha lanzado nuevos descifradores

A finales de Marzo del 2018, los investigadores en seguridad de AhnLab lanzaron múltiples descifradores para diferentes tipos de virus Magniber. La herramienta de recuperación funciona basada en un error de la encriptación que dejaron los hackers.

Abajo puedes ver la tabla que muestra qué versiones del ransomware Magniber pueden ser descifradas:

| Fecha de lanzamiento del descifrador | Extensiones de archivos recuperables | Clave de Víctima | Vector del sitio de pago de Magniber | Enlace de descarga |

| 3/30 | kympzmzw | Jg5jU6J89CUf9C55 | i9w97ywz50w59RQY | MagniberDecrypt.zip |

| 3/30 | owxpzylj | u4p819wh1464r6J9 | mbfRHUlbKJJ7024P | MagniberDecrypt.zip |

| 3/30 | prueitfik | EV8n879gAC6080r6 | Z123yA89q3m063V9 | MagniberDecrypt.zip |

| 3/31 | rwighmoz | BF16W5aDYzi751NB | B33hQK9E6Sc7P69B | MagniberDecrypt.zip |

| 3/31 | bnxzoucsx | E88SzQ33TRi0P9g6 | Bo3AIJyWc7iuOp91 | MagniberDecrypt.zip |

| 3/31 | tzdbkjry | n9p2n9Io32Br75pN | ir922Y7f83bb7G12 | MagniberDecrypt.zip |

| 4/1 | iuoqetgb | QEsN9KZXSp61P956 | lM174P1e6J24bZt1 | MagniberDecrypt.zip |

| 4/1 | pgvuuryti | KHp4217jeDx019Uk | A4pTQ6886b401JR5 | MagniberDecrypt.zip |

| 4/2 | zpnjelt | LyAAS6Ovr647GO65 | nS3A41k9pccn03J2 | MagniberDecrypt.zip |

| 4/2 | gnhnzhu | I0727788KuT5kAqL | sCnHApaa61l5U2R0 | MagniberDecrypt.zip |

| 4/3 | hssjfbd | u5f1d693LGkEgX07 | kV35Z1K3JB7z6P06 | MagniberDecrypt.zip |

| 4/3 | ldolfoxwu | i24720y16f10qJ21 | fX5U9Z6A2j8ZUvkO | MagniberDecrypt.zip |

| 4/3 | zskgavp | nuu9WO56Gc0N5hn7 | ASY0d6dlyrEH6385 | MagniberDecrypt.zip |

| 4/3 | gwinpyizt | dcQOje3dzW469125 | T5438Nl5VI62XxM8 | MagniberDecrypt.zip |

Los expertos en seguridad parecen lanzar nuevas versiones en pequeños intervalos de tiempo. Por ello, esta información puede ser actualizada realmente pronto. Para comprobar los últimos lanzamientos, comprueba la página de AhnLab.

Analogías entre Cerber y Magniber

Aunque use el mismo sitio de pago, su código fuente parece estar mucho menos elaborado que el de Cerber. Por ello, ésto proporciona esperanzas de que el virus pueda ser descifrado. Tras infiltrarse en el sistema, el malware codifica los datos y añade las extensiones .ihsdj o .kgpvwnr. Además, abrirá un archivo, que es la nota de pago, llamada READ_ME_FOR_DECRYPT_[id].txt.

Ésta contiene el típico texto explicando todos los documentos, fotos y bases de datos que han sido encriptadas. La escritura del texto difiere levemente en contraste con la nota original de Cerber.

Además, el virus Magniber manifiesta una característica particular. Normalmente, las amenazas ransomware asignan una ID a los dispositivos de los usuarios infectados. Junto a esto, los usuarios afectados tienen que insertar el código en una página TOR indicada con el fin de proceder con la desencriptación de los datos.

Por otro lado, el cripto-malware Magniber dirige a los usuarios a un subdominio que contiene la ID de la víctima del sitio de pago. Se divide en cuatro secciones: página de inicio, soporte, descifrar 1 archivo gratuitamente y cargar de nuevo el contenido de la página.

El cripto-virus también evade ciertos directorios a la hora de bloquear los datos. Como es común en los ransomwares, se salta las carpetas Archivos de Programas, Papelera de Reciclaje, configuraciones locales y ciertas carpetas de AppData. Además, el malware tiene capacidad para modificar la dirección Bitcoin si identifica una URL con una ID de víctima diferente.

El exploit kit ha sido usado para difundir el cripto-virus

Como hemos mencionado anteriormente, por el momento, el malware se ha estado difundiendo con la ayuda del exploit kit Magnitude. Éste se basa en una particular vulnerabilidad CVE-2016-07189 en Internet Explorer.. Este error ha sido ya solucionado. Por ello, si usas este navegador, asegúrate de tenerlo actualizado.

Si el exploit kit detecta la vulnerabilidad en el navegador del usuario, el kit los conduce a una página fraudulenta que está personalizada de acuerdo con la geolocalización de la víctima. Estos sitios muy probable incluyan un enlace. Activarlo descargará el malware y comenzará el hackeo de Magniber.

Por el momento, el malware solo afecta a Corea del Sur, pero pronto puede extender sus actividades por otros países del este asiático, por ejemplo, a sitios japoneses. Con esto, date prisa en eliminar Magniber.

Eliminar el virus Magniber y luego proceder con la recuperación de los archivos

Aunque el malware intenta persuadir con que es la última versión de Cerber, las diferencias en el modo de operación y en el código fuente generan especulaciones sobre si los desarrolladores son los mismos. Aunque los expertos en seguridad declaran que el malware es Cerber, el código fuente menos elaborado contradice este argumento.

En cualquier caso, la eliminación del malware debe ser tu principal prioridad. No pierdas tiempo tratando con el virus manualmente. Instala una herramienta de seguridad, por ejemplo, FortectIntego o SpyHunter 5Combo Cleaner, para eliminar el virus Magniber. El virus puede prevenir que ejecutes un programa de seguridad. En ese caso, inicia el sistema en Modo Seguro y abre el programa. Abajo las instrucciones muestran cómo hacerlo. Solo cuando la eliminación de Magniber sea completada, procede con la recuperación de los datos.

Guía de eliminación manual del virus Magniber

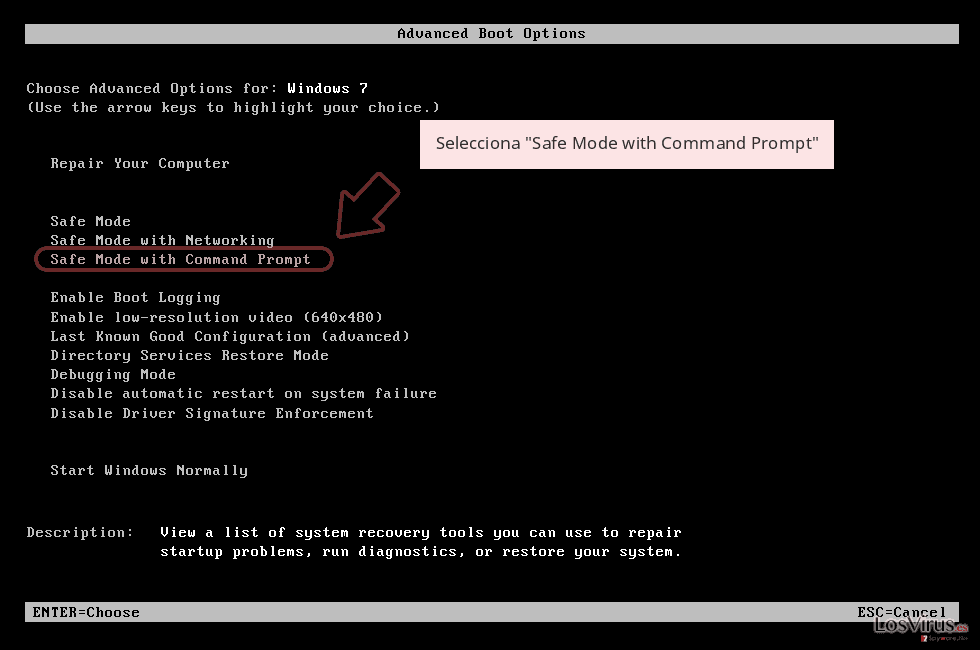

Ransomware: Eliminación manual de ransomware en Modo Seguro

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

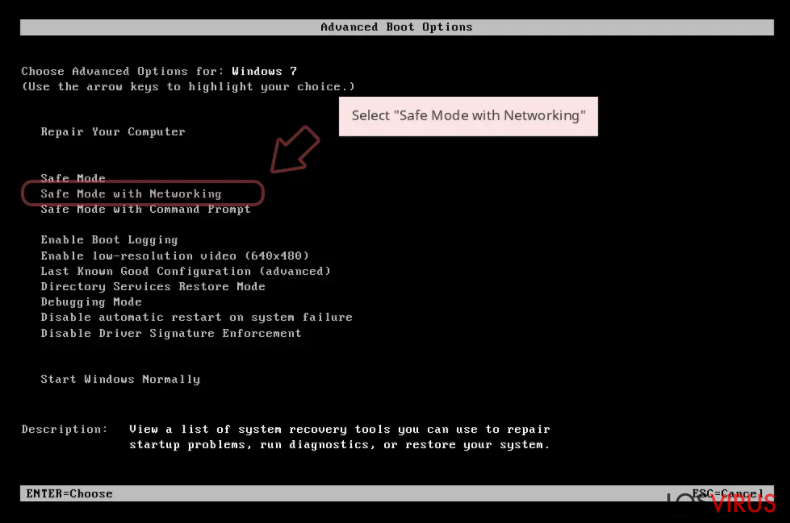

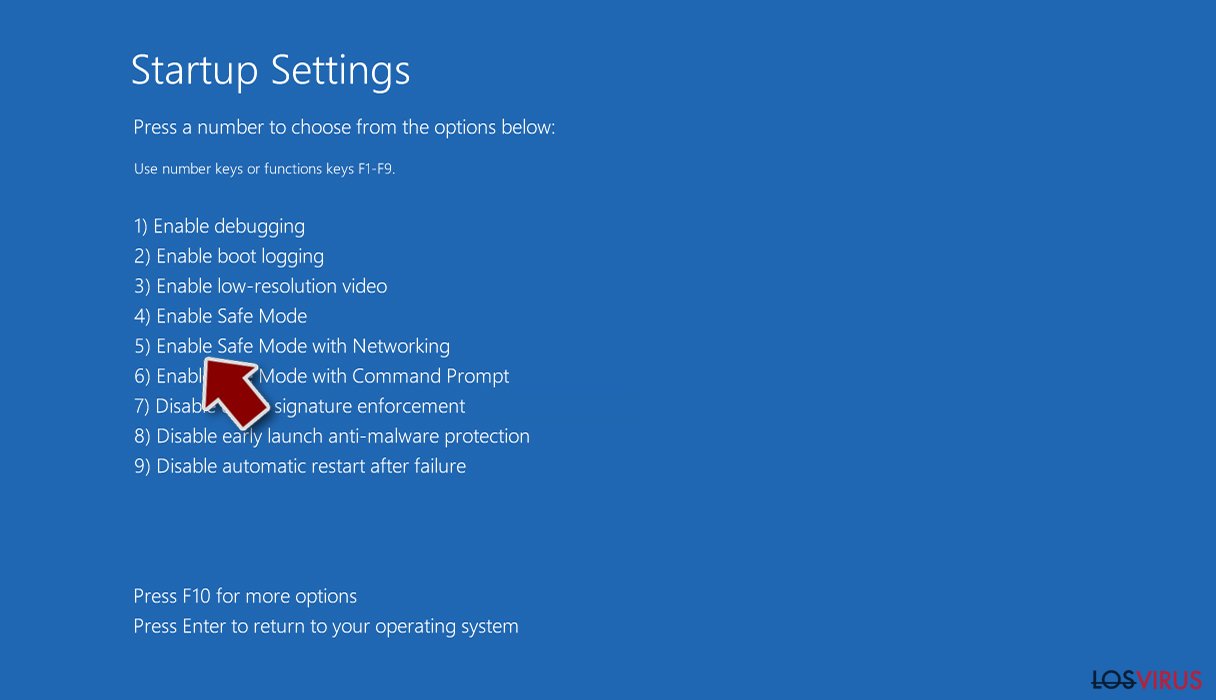

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

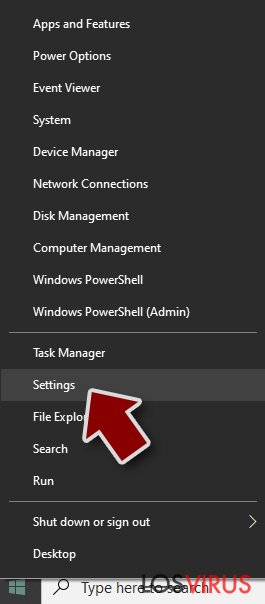

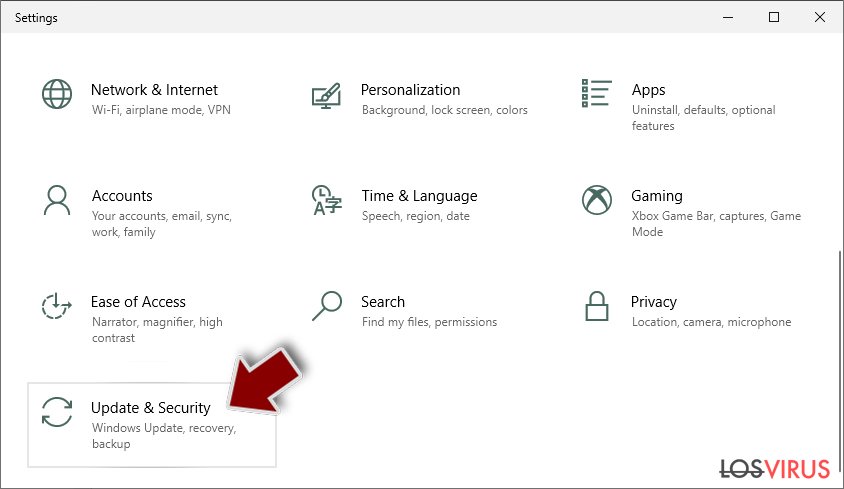

Windows 10 / Windows 8

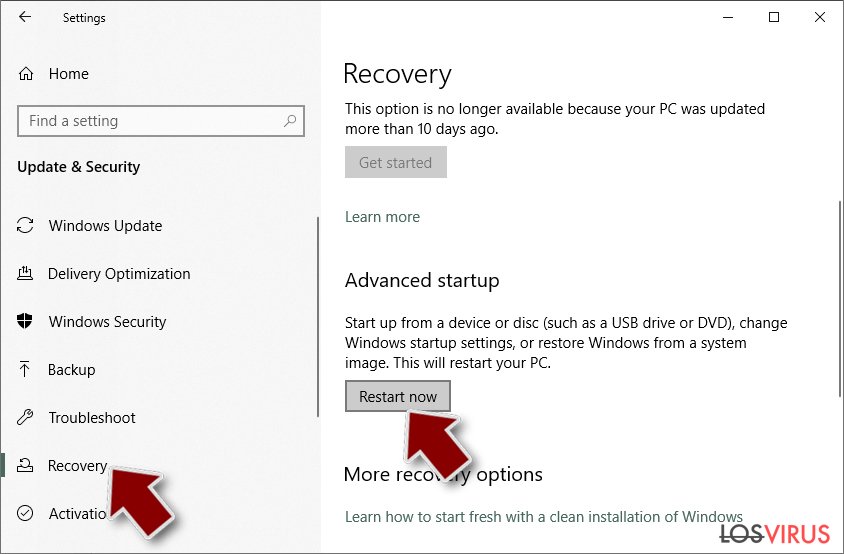

- Click derecho en el botón Inicio y selecciona Configuración.

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

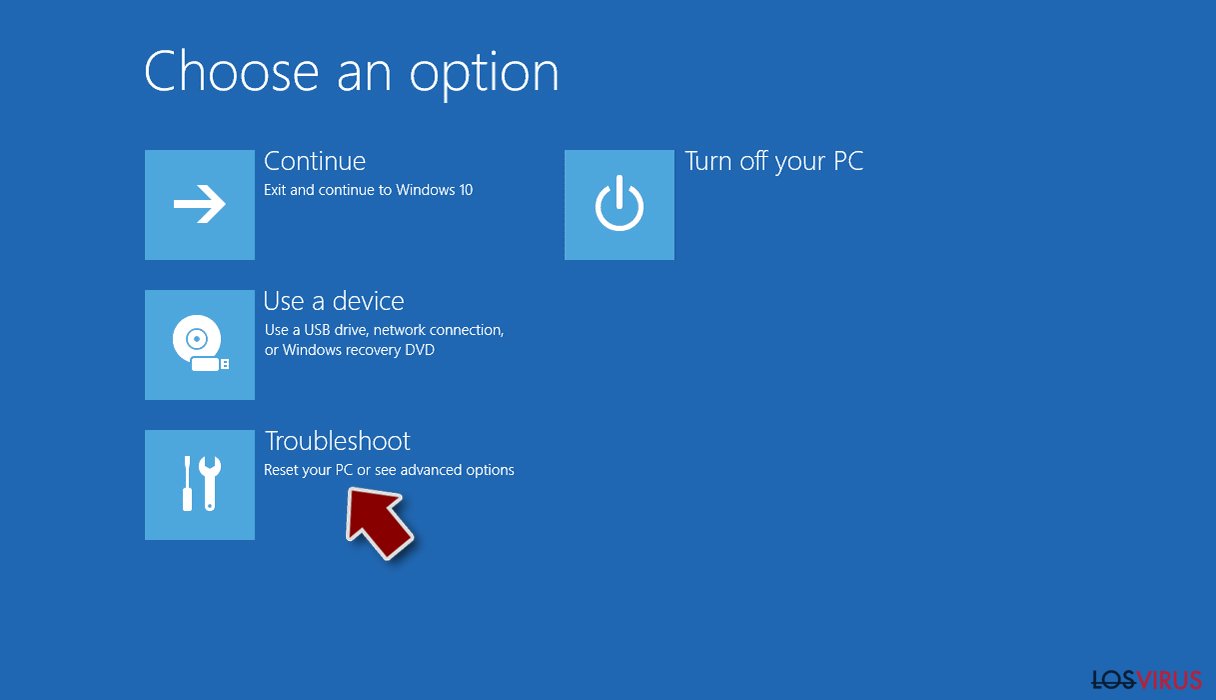

- Selecciona Solucionador de Problemas.

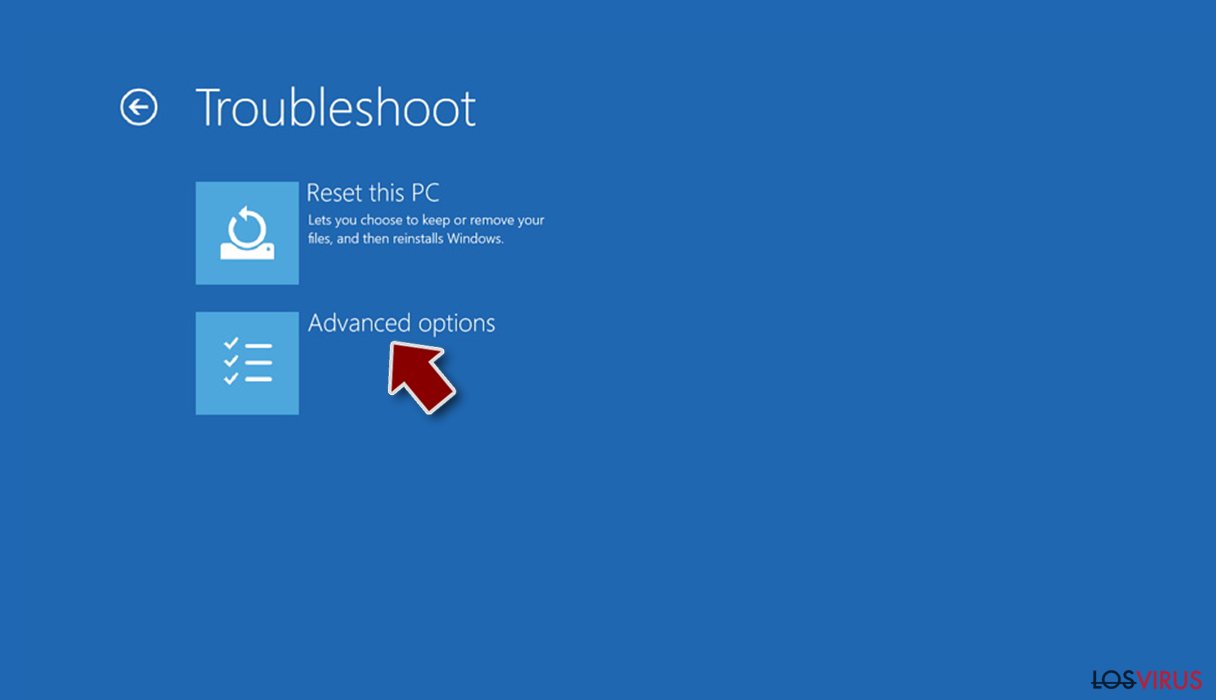

- Ve a opciones Avanzadas.

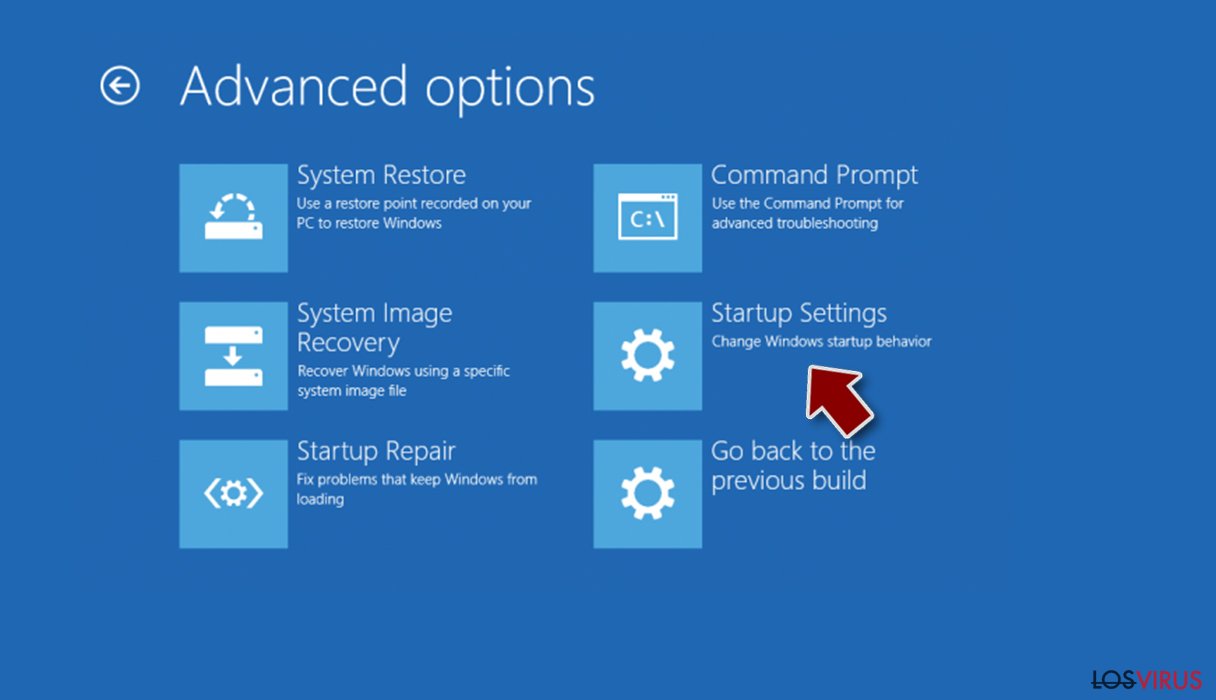

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

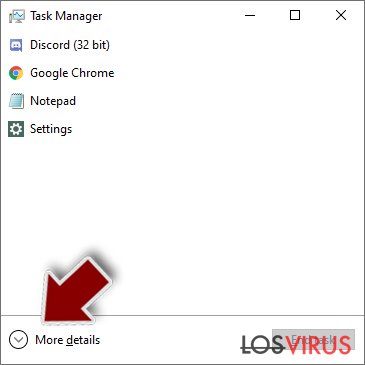

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

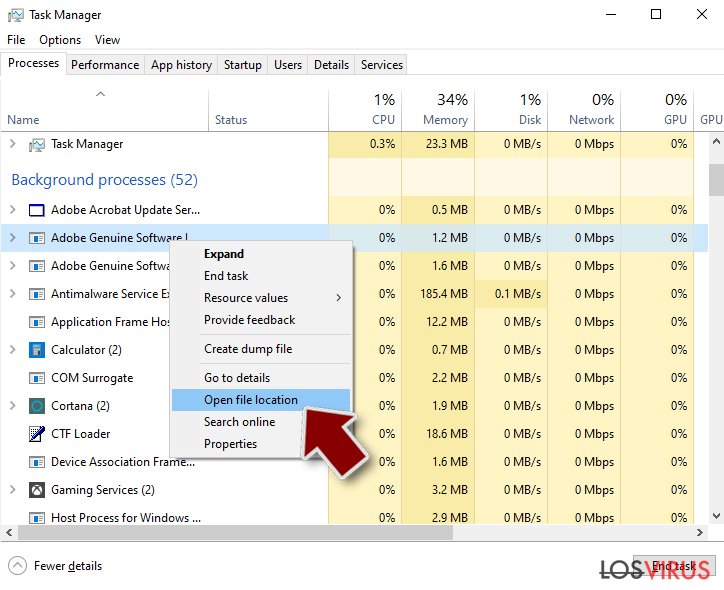

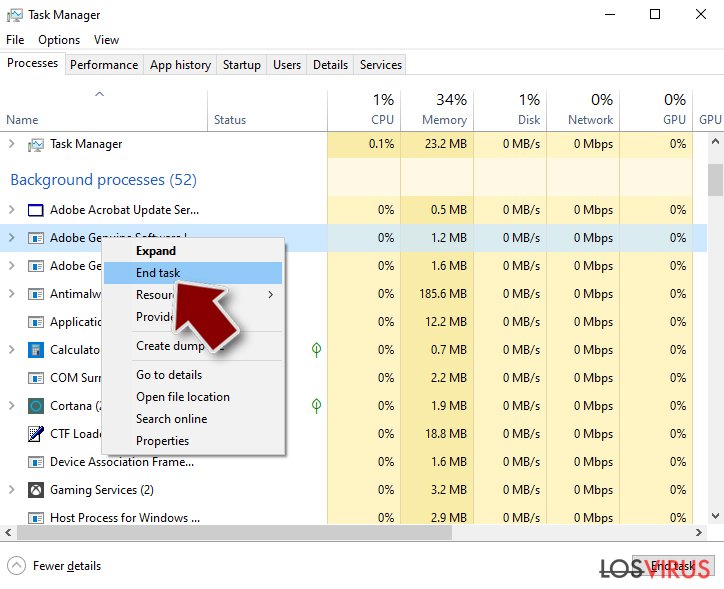

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

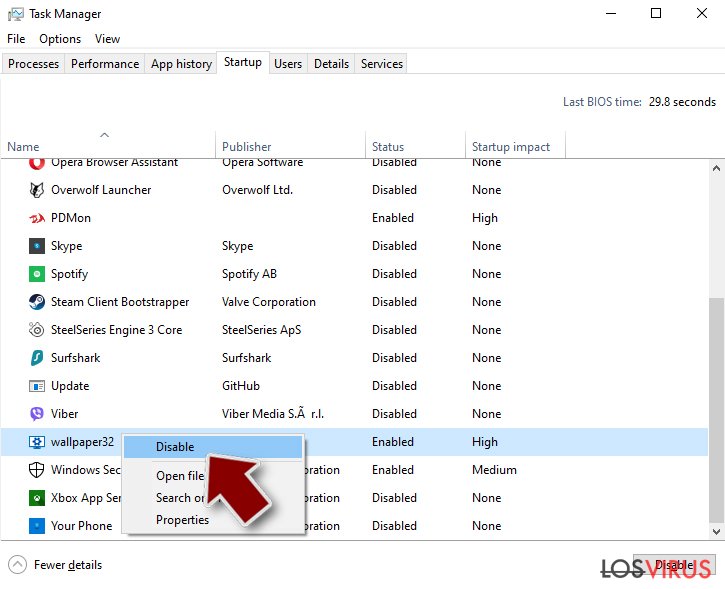

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

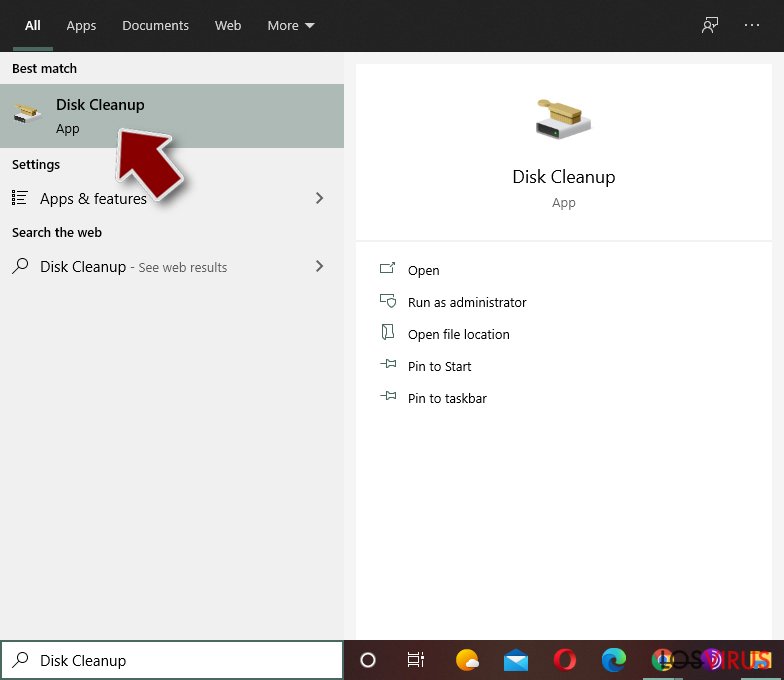

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

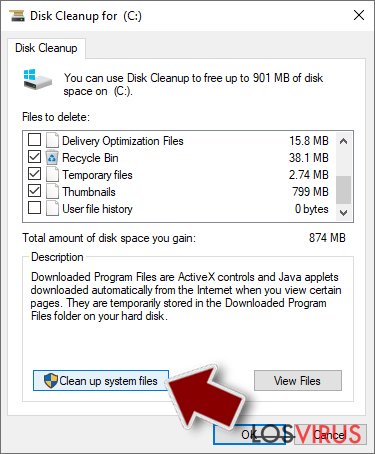

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar Magniber usando System Restore

Si, por cualquier caso, no puedes iniciar el dispositivo en Modo Seguro, lleva a cabo la Restauración del Sistema. Esto garantizará que tienes acceso a la herramienta de seguridad. De este modo, serás capaz de eliminar el virus Magniber.

-

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de Magniber. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Bonus: Recuperar tus datos

La guía que se presenta a continuación te intentará ayudar a eliminar Magniber de tu ordenador. Para recuperar tus archivos encriptados, te recomendamos que uses una guía detallada por los expertos de seguridad de losvirus.es.El descifrador oficial de Magniber puede ayudarte a restaurar los archivos solo si conoces la clave AES. De otro modo, no serás capaz de aprovecharte de esta herramienta. Sin embargo, puedes intentar usar métodos alternativos de recuperación.

Si tus archivos han sido encriptados por Magniber, puedes usar varios métodos para restaurarlos:

Método Data Recovery Pro

Ten en cuenta que hacer copias de seguridad de tus archivos es crucial especialmente si sufres el ataque de un ransomware. Si no las has creado, intenta usar este programa. Puede ayudarte a recuperar algunos archivos.

- Descargar Data Recovery Pro;

- Sigue los pasos establecidos en Data Recovery e instala el programa en tu ordenador;

- Ejecútalo y escanea tu ordenador en busca de los archivos encriptados por el ransomware Magniber;

- Restauralos.

La utilidad de Shadow Explorer

Esta utilidad crea copias de los archivos originales basados en las copias de volumen, las cuales son automáticamente generadas por el sistema operativo. No hay información sobre si el cripto-malware Magniber las elimina. Sin embargo, con respecto a las funciones de Cerber, éste las eliminaba, por lo que este virus también puede hacerlo en el futuro.

- Descarga Shadow Explorer (http://shadowexplorer.com/);

- Sigue el Asistente de Configuración de Shadow Explorer e instala esta aplicación en tu ordenador.

- Ejecuta el programa y ve hacia el menú desplegable en la esquina superior izquierda para seleccionar el disco con tus datos encriptados. Comprueba qué carpetas son ahí;

- Click derecho en la carpeta que quieres restaurar y selecciona “Export”. Puedes también seleccionar dónde quieres que sea almacenada.

Descifradores de Magniber

Como ya hemos mencionado, un equipo de seguridad de Corea del Sur ha logrado crear varios descifradores para el virus Magniber. Puedes encontrar la lista completa arriba, o descargarlos desde la página web oficial.

En caso de que los descifradores creados por AhnLab no te funcionen, puedes intentar probar las versiones anteriores, pero éstas solo descifran los archivos codificados por las versiones cifradas del ransomware. Esto significa que tienes que conocer la clave y la IV necesarias con el fin de usar el programa de descifrado. Puedes descargar el descifrador desde aquí.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de Magniber u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.