Eliminar XMRig Miner (Pasos de desencriptación incluidos)

Guía de eliminación de XMRig Miner

¿Qué es XMRig Miner?

XMRig es un troyano cripto minero que explota los recursos del CPU para generar moneda virtual Monero

XMRig es un minero de Monero o minero de CPU Monero (XMR), el cual pertenece al grupo de troyanos. Éste busca infectar los PCs sin ser detectado y ejecutar el proceso xmrig.exe continuamente, lo cual incrementa la explotación de los recursos del CPU del sistema para minar la moneda virtual conocida como Minero. La actual versión de este troyano está reescrita desde lenguaje C++. De acuerdo con los expertos, ocupa solo 4 MB, con lo cual es extremadamente portable.

| Nombre | XMRig |

| Tipo | Troyano |

| Subtipo | Minero del CPU |

| Malware relacionado | Wise XMRig |

| Nivel de Peligro | Medio (puede calentar componentes y generar un apagado inesperado del sistema). |

| Distribución | Programas gratuitos, páginas webs, exploit kit Rig. |

| Síntomas | Alto consumo del CPU, ralentización del PC, apps que dejan de funcionar, congelaciones aleatorias, caídas y cierres, calentamiento de los componentes del ordenador. |

| Opciones de eliminación | Automática. Instala FortectIntego y lleva a cabo una comprobación completa para detectar y eliminar todos los archivos relacionados con el minero XMRig. |

De acuerdo con Check Point, este virus se distribuye a través de una campaña del Exploit Kit Rig conocida como Slots. A diferencia de otras campañas de malvertising, esta campaña usa de manera maliciosa tráfico HTTPS seguro para establecer conexión con Slots y el Exploit Kit Rig. alternativamente, el troyano XMRig puede infiltrarse en el PC durante ataques de descarga conducida, a través de páginas webs maliciosas o desde actualizaciones falsas de programas.

Aunque la idea de los mineros de moneda digital no es maliciosa, muchos de ellos están clasificados como malwares, troyanos o virus debido al alto riesgo de las congelaciones o cierres del sistema. El rendimiento de larga duración y sin trabas del minero XMRig puede resultar en un fallo del hardware o dejar el PC completamente inútil.

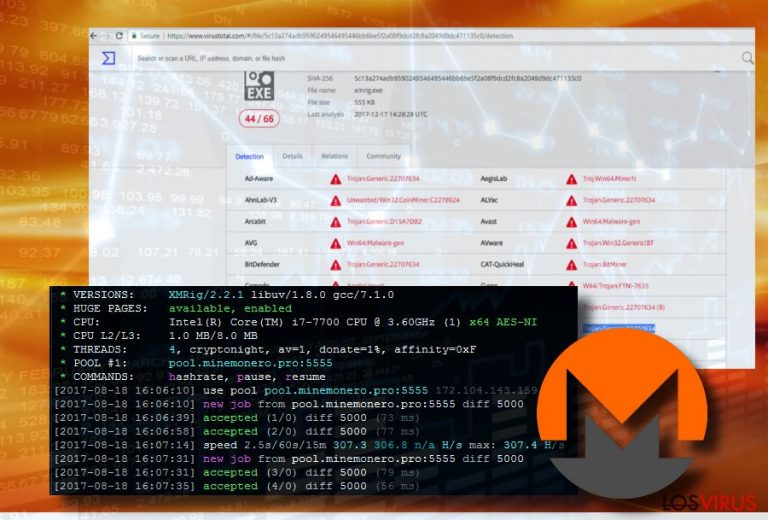

Una vez instalado, el virus XMRig se ejecuta a sí mismo usando privilegios de administrador bajo el inicio de Windows. Tras esto, cada inicio del sistema es seguido con múltiples procesos xmrig.exe que se ejecutan en el Administrador de Tareas. Este cripto-minero no usa los límites de consumo de recursos del CPU en los sistemas infectados sin autorización. En consecuencia, el consumo del CPU puede continuamente alcanzar entre el 90 y el 100% con cortos períodos de reducción.

La mayoría de programas anti-virus profesionales detectan el minero XMRig Monero y lo paralizan antes de que entre en el sistema. Sin embargo, sus desarrolladores actualizan el troyano, por lo que puede evadir la detección y la eliminación por parte del anti-virus. Es por lo que actualizar las bases de datos de virus de los antivirus es una parte crucial de la protección del sistema. Estas son las detecciones más comunes del troyano XMRig:

Trojan.Generic.22707634

Generic.Application.CoinMiner.1.B154D33D

Gen:Variant.Ursu.11451

Trojan:Win32/Coinminer!bit

Tool.BtcMine.1143

Win64/BitCoin.Miner.CS

Trojan.BitMiner

NOTA: El troyano minero de Monero XMRig puede también ser usado para distribuir otras ciber infecciones. Los hackers lo pueden usar para demoler la seguridad del sistema e incrementar su vulnerabilidad. Los expertos en ciber seguridad alemanes de Dieviren.de alertan de que el malware XMRig se puede difundir junto a rootkits o spywares. El troyano está cercanamente relacionado con los siguientes archivos:

Qt5Network.dll

cudart64_60.dll

d.bat

dhide.vbs

esso.bat

example32.cmd

libcrypto-1.0.0.dll

msvcr110.dll

qt5core.dll

qwindows.dll

start64.exe

system.exe

Probablemente uno de los principales síntomas del ataque de XMRig sea el de las ralentizaciones inusuales del sistema. Los programas dejan de responder o se congelan o dejan de responder con frecuencia. Además, cualquier dato puede ser descargado en el sistema. En este caso, debes abrir el Administrador de Tareas y comprobar si alguno de estos archivos está consumiendo los recursos de tu CPU. En caso de que el consumo del CPU exceda del 40%, es recomendable comprobar el sistema con un programa anti-malware profesional, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes.

No dejes que los hackers conecten tu PC al minero de Monero. Aunque dejes este troyano de cripto monedas en tu PC no conseguirás ni la más mínima cantidad de moneda Monero, pero los hackers sí. Para solucionar todas las ralentizaciones y similares comportamientos anormales, comprueba el sistema y elimina cuanto antes el virus XMRig.

Los buscadores de Monero emplean múltiples estrategias para difundir troyanos mineros

De lejos el método más usado para difundir mineros de Monero y de otras cripto monedas son los programas gratuitos. Los hackers pueden añadir un cripto minero a cualquier aplicación aleatoria que se distribuya tanto legítimamente como a través de fuentes ilegales. Algunas veces los anti-virus alertan a la gente sobre un intento de instalar un minero, pero una herramienta de seguridad desactualizada puede fallar a la hora de reconocerlo.

Puedes también quedar infectado con un minero de alto rendimiento de Monero cuando visitas páginas webs infectadas con un código JavaScript. Estas páginas webs pueden alertarte sobre varias infecciones del sistema, errores y alto riesgo de robo de datos. Estas estafas pueden alarmarte con falsas declaraciones sobre que eres un visitante con suerte y te piden participar en una encuesta para reclamar valiosos premios. No caigas en este engaño. Una vez que tu navegador te exponga a una página potencialmente peligrosa, cierra la página o el navegador y comprueba el sistema con un antivirus.

Por último, pero no por ello menos importante, este particular minero de Monero puede ser inyectado en el PC de la víctima con la ayuda de la campaña del Exploit Kit Rig conocida como «Slot». Rig usa de manera maliciosa el protocolo HTTPS para difundir el malware Smoke Loader, el cual conduce a la infiltración del minero XMR.

Aprende a deshacerte del minero de CPU XMRig de Windows fácilmente

La eliminación de XMRig es complicada. Aunque los archivos maliciosos puedan ser detectados en el Administrador de Tareas, deshabilitarlos todos puede ser complicado, o los mismos procesos pueden seguir reactivándose a sí mismos.

Normalmente, el malware de cripto minado mantiene sus archivos en las carpetas %Windows% o %appdata%\. Sin embargo, estos directorios consisten en una multitud de archivos no maliciosos que no pueden ser eliminados. Por ello, para ahorrar tiempo y prevenir más daño en el sistema, eliminar el minero XMRig con la ayuda de FortectIntego u otra herramienta de seguridad. Si no puedes ejecutar tu anti-virus, aquí están los pasos que debes seguir:

Guía de eliminación manual de XMRig Miner

Ransomware: Eliminación manual de ransomware en Modo Seguro

Si no puedes eliminar el troyano que se aprovecha de los recursos de tu PC de tu PC porque está bloqueando tu antivirus, no entres en pánico. Intenta reiniciar el sistema en Modo Seguro con Funciones de Red y ejecuta una herramienta de seguridad en un ambiente seguro.

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

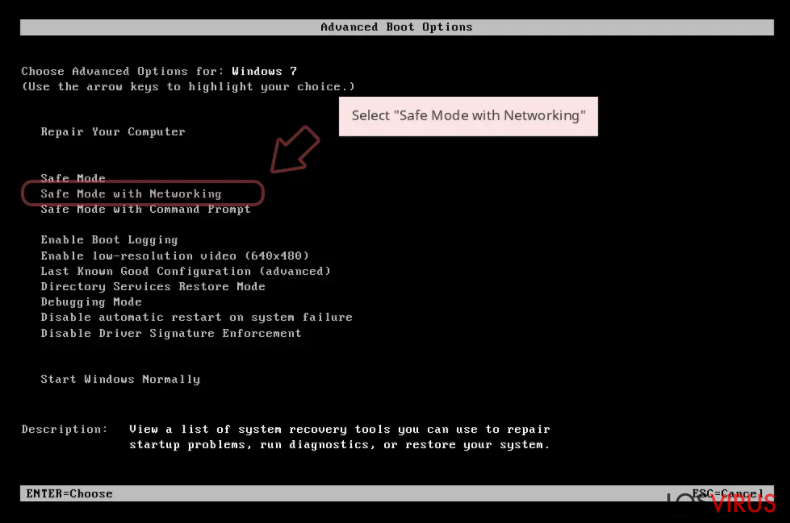

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

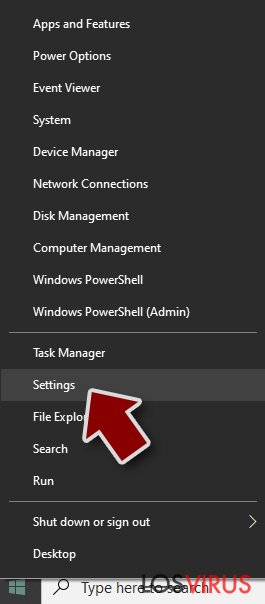

Windows 10 / Windows 8

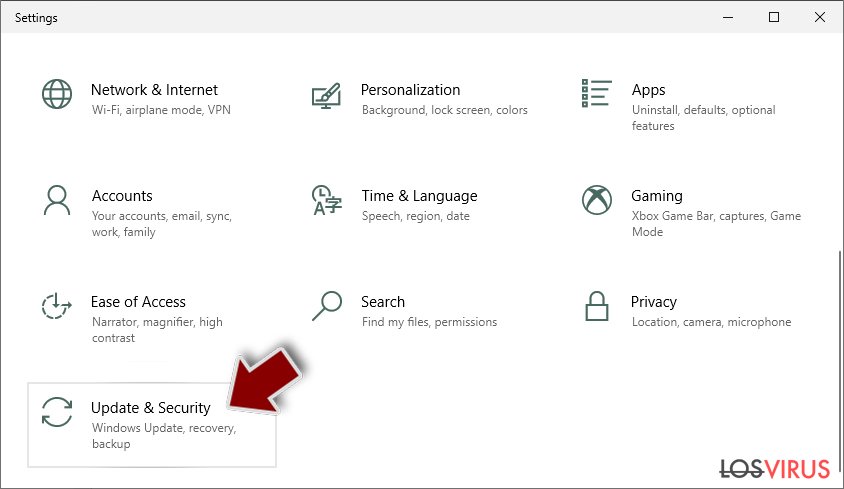

- Click derecho en el botón Inicio y selecciona Configuración.

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

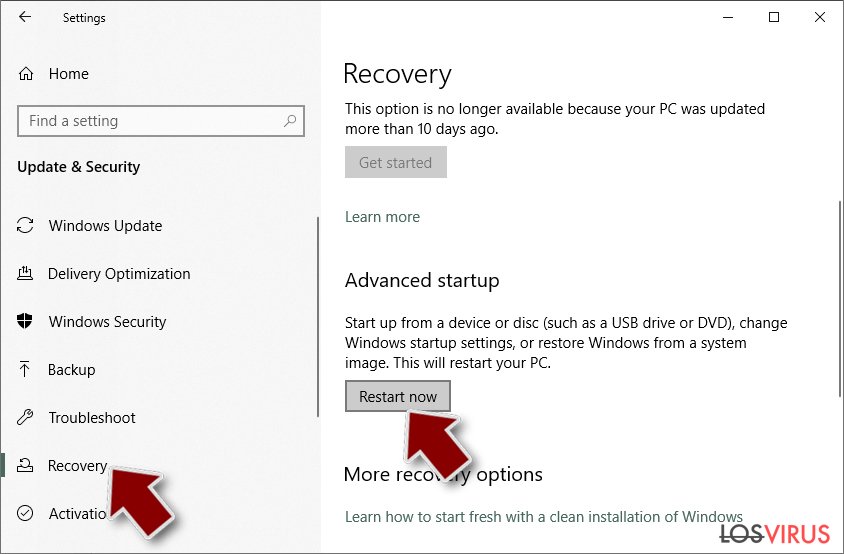

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

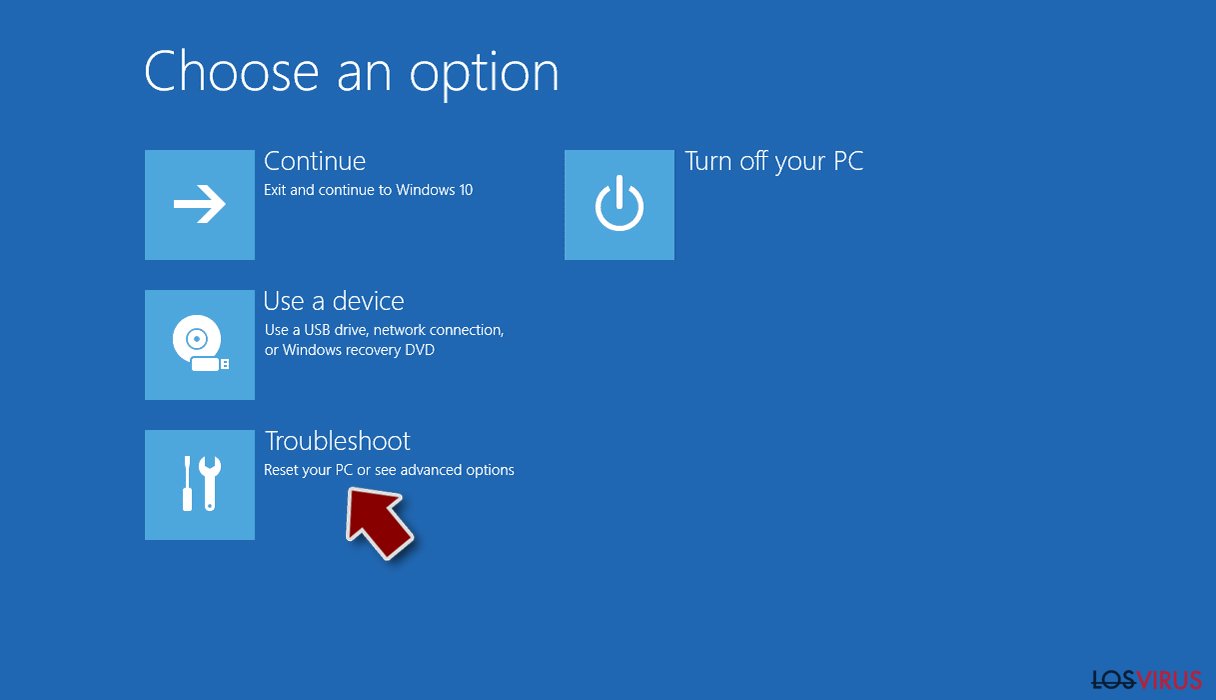

- Selecciona Solucionador de Problemas.

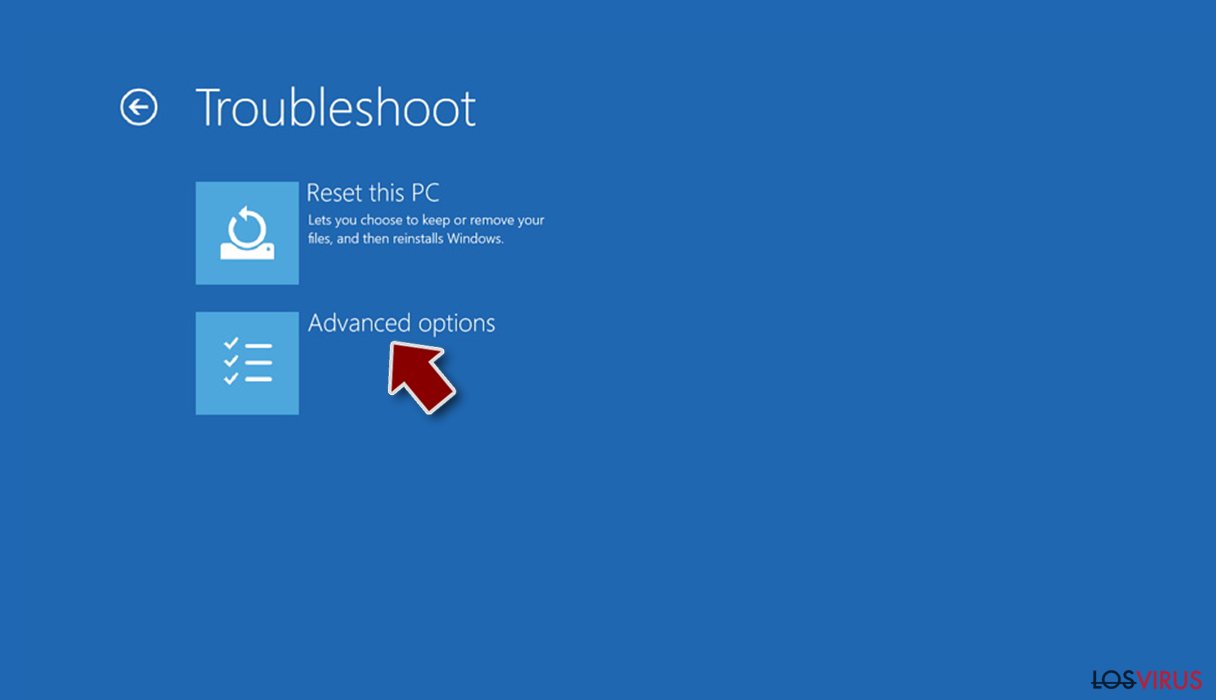

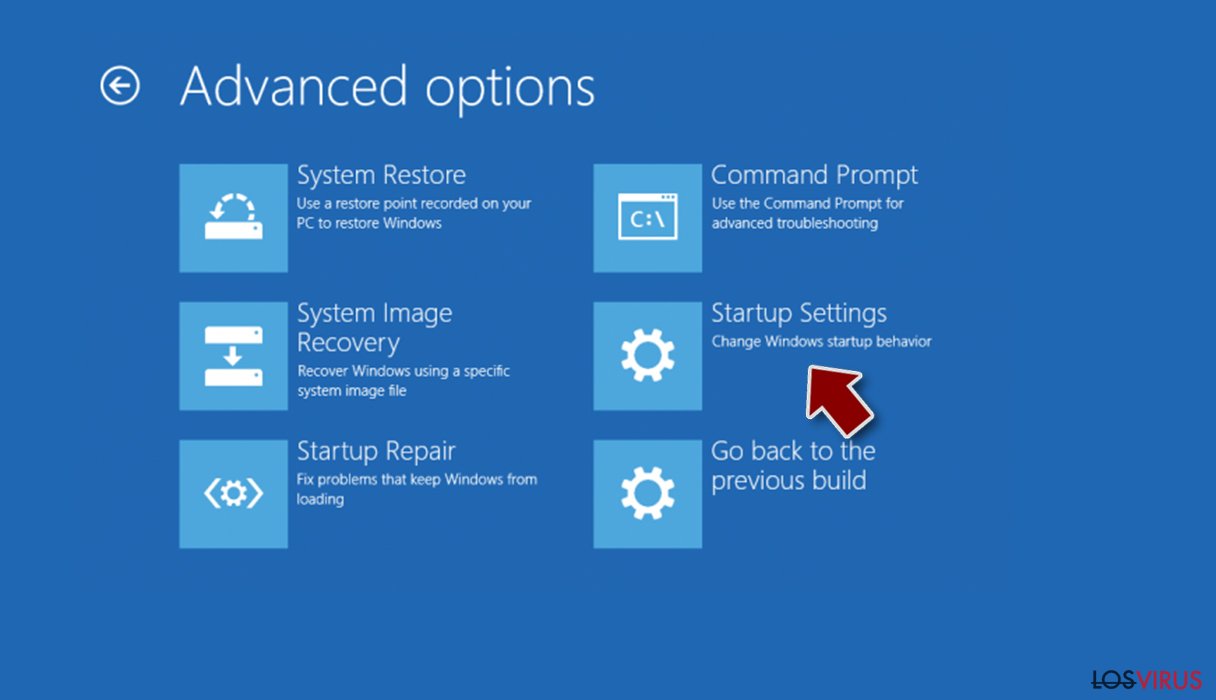

- Ve a opciones Avanzadas.

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

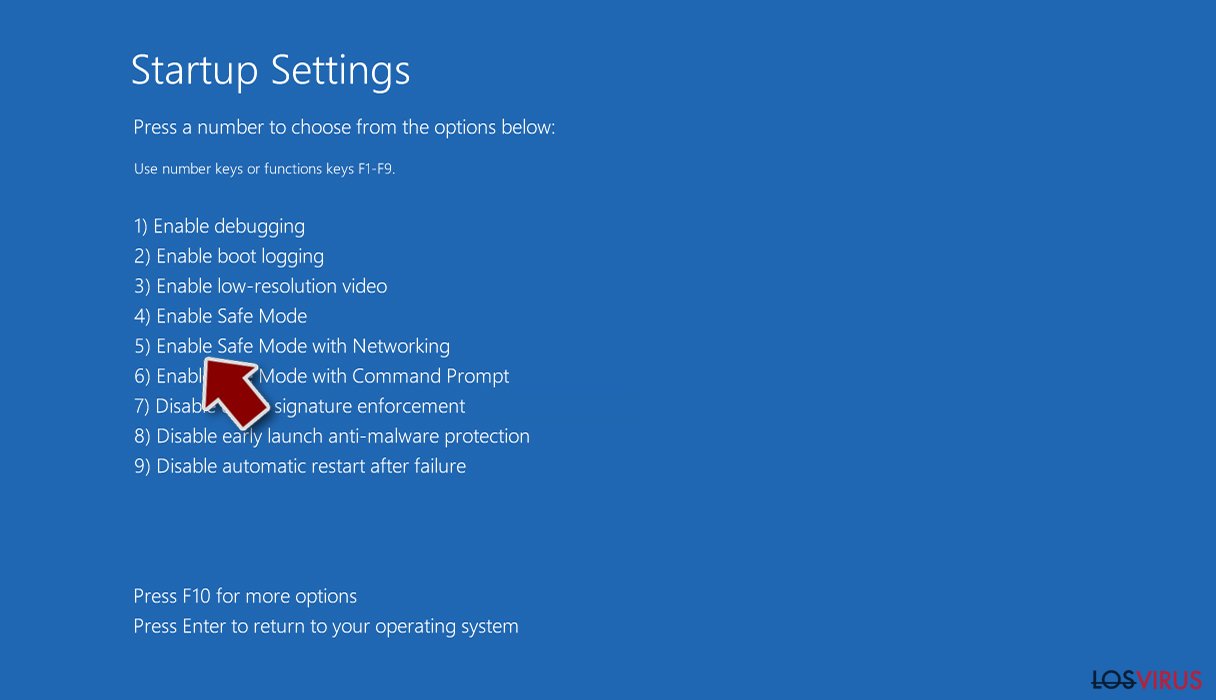

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

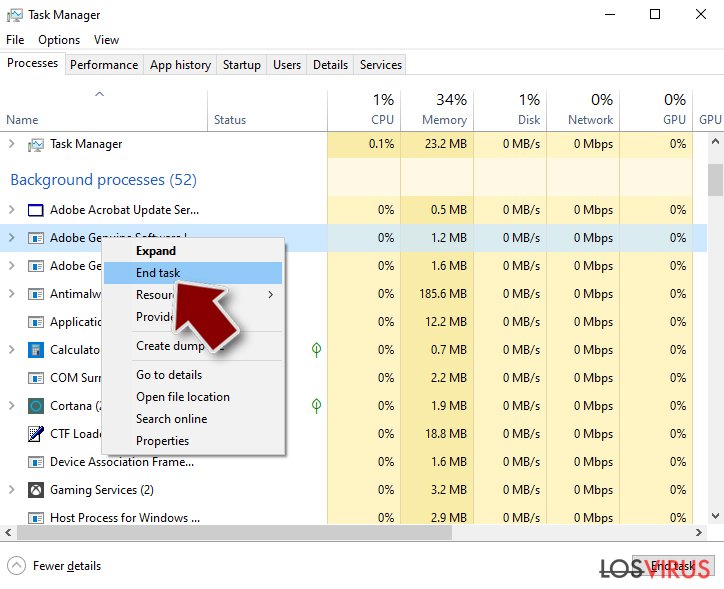

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

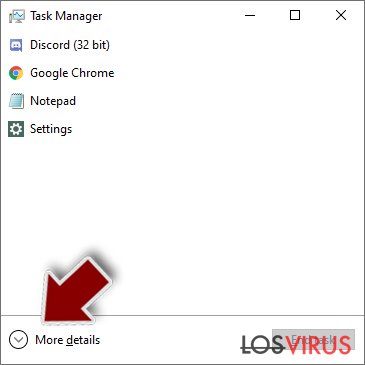

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

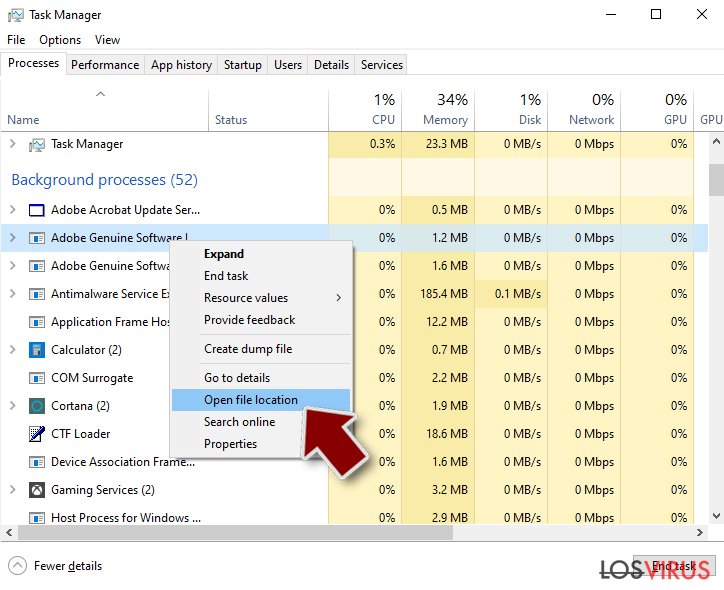

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

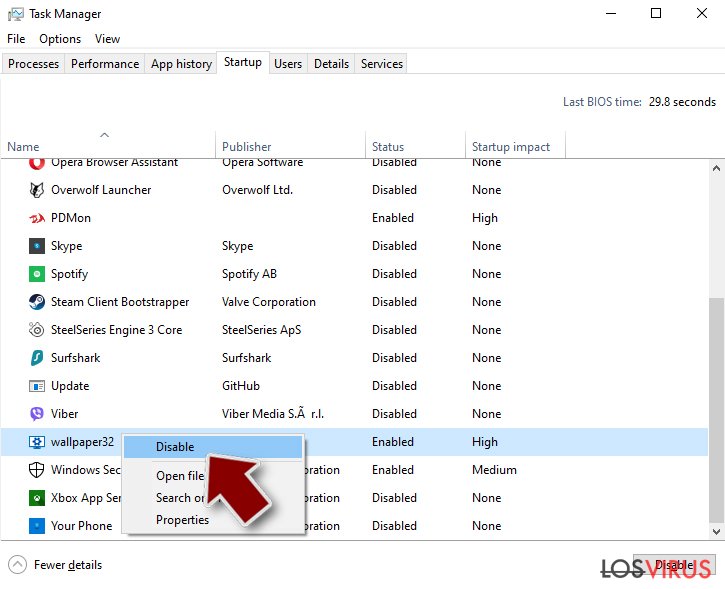

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

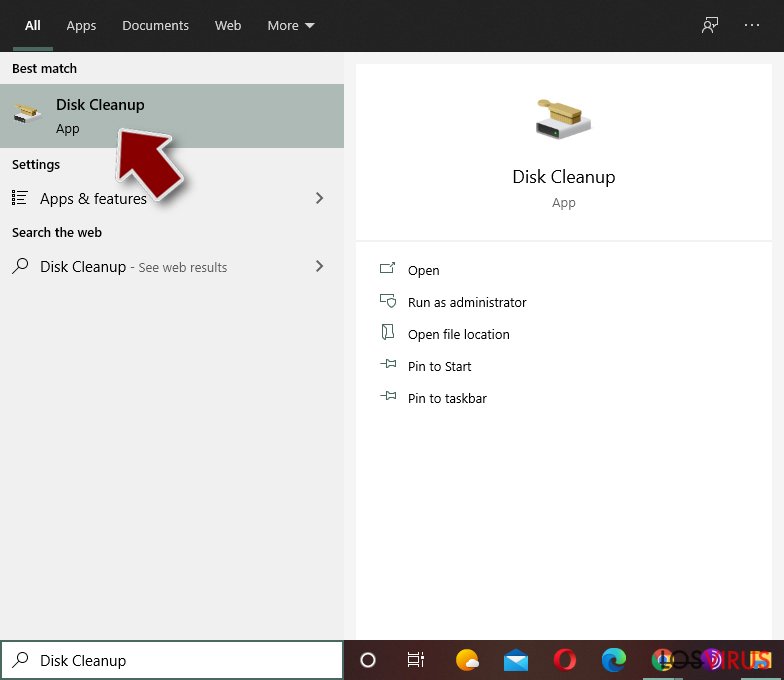

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

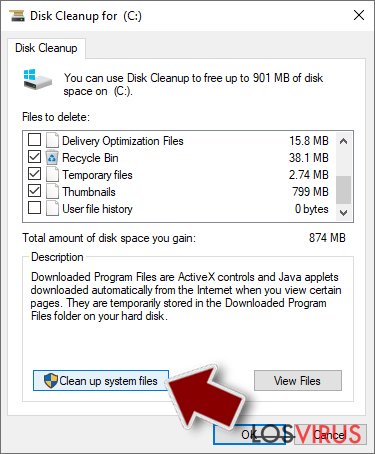

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar XMRig Miner usando System Restore

Si el método previo no te ha funcionado, intenta el método alternativo:

-

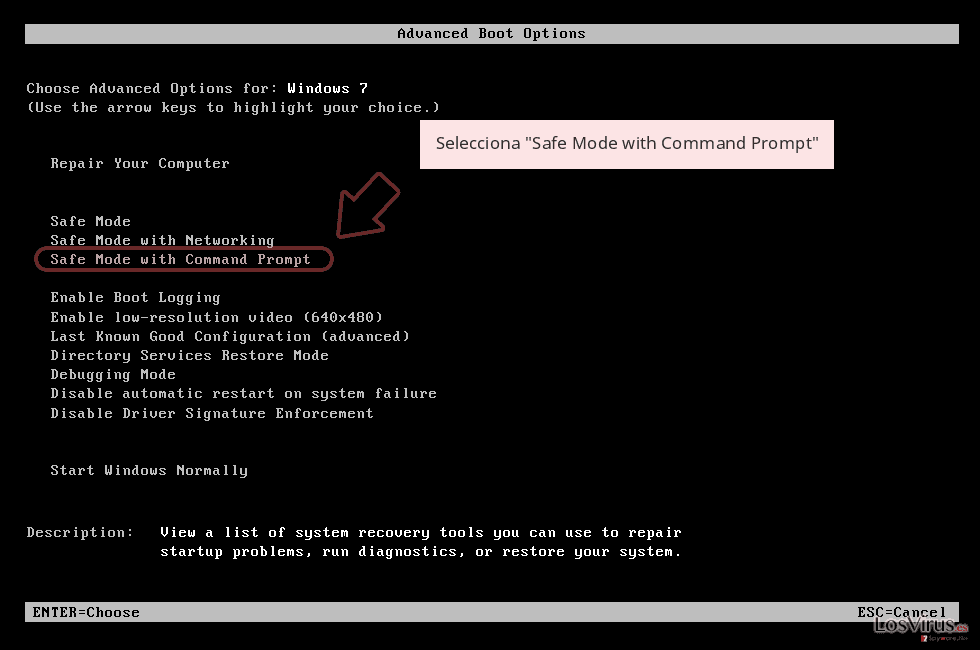

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de XMRig Miner. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de XMRig Miner u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.