Eliminar TrustedInstaller (Guía de eliminación de virus) - Actualización Ago 2018

Guía de eliminación de TrustedInstaller

¿Qué es TrustedInstaller?

TrustedInstaller es un malware que reemplaza el proceso legítimo de Windows

TrustedInstaller es un tipo de malware que se esconde bajo el nombre de la cuenta de usuario integrada de Windows. Puede hacer que el ordenador sea vulnerable a otras infecciones severas y también comprometer su operación ralentizando y cerrando los programas instalados. Ya que este tipo de virus es capaz de evadir la detección, algunas víctimas pueden acabar con una infección de ordenador durante un prolongado periodo, lo cual puede inflingir una enorme cantidad de daño.

|

Resumen |

|

|

Nombre |

TrustedInstaller |

|

Tipo |

Malware |

|

Ejecutable |

TrustedInstaller.exe |

|

Potencial daño |

Medio. Especialmente peligroso si no se detecta a tiempo |

|

Distribución |

Páginas webs infectadas o hackeadas, archivos adjuntos maliciosos, emails spam, etc. |

|

Síntomas |

Alto uso del CPU, ralentización de la operación del sistema operativo, cierres inesperados |

|

Eliminación |

Usar un programa de seguridad como FortectIntego o SpyHunter 5Combo Cleaner |

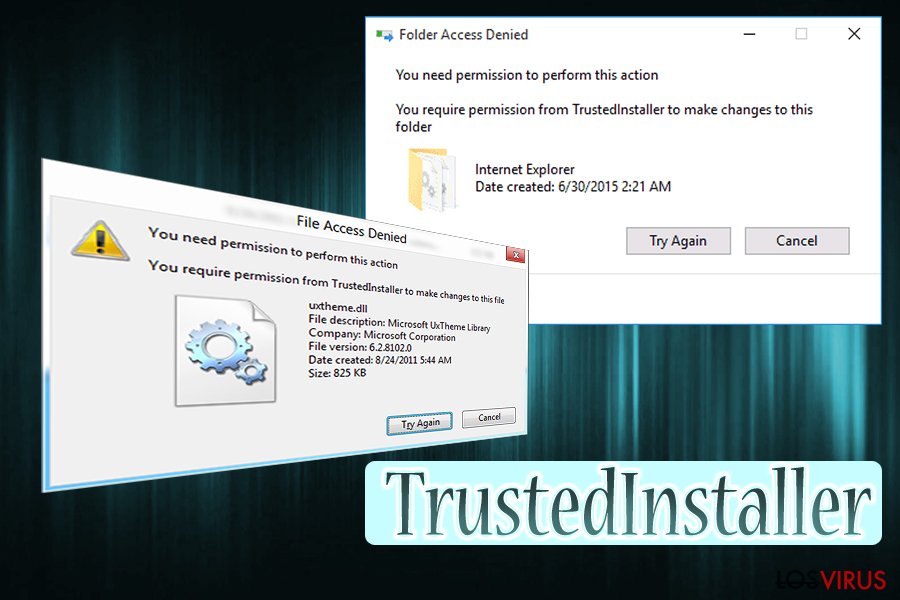

Originalmente, TrustedInstaller.exe es una cuenta integrada de usuario usada por todas las versiones de Windows (empezando desde Windows Vista). Los usuarios no se darían cuenta de su presencia la mayor parte del tiempo. Sin embargo, si el malware reemplazó el archivo mencionado, esto puede causar problemas. Aún así, puedes ver el siguiente mensaje si intentas editar/eliminar/instalar/desinstalar archivos o carpetas específicas en tu sistema operativo:

You Require Permission from TrustedInstaller

Esto ocurre porque la cuenta de usuario integrada está en control de todos tus archivos (incluso si usas privilegios de Administrador) y sobrescribirá tus decisiones. El objetivo principal de TrustedInstaller es controlar la habilidad del usuario para interactuar con las últimas actualizaciones de Windows, archivos del sistema y otros programas esenciales. Mientras que esto puede ser molesto algunas veces, es una característica útil para la gente sin mucho conocimiento sobre ordenadores, ya que prevendrá que los usuarios dañen los archivos del sistema.

El modo más fácil de identificar si el proceso que se está ejecutando es malicioso es comprobar el uso de la CPU. Si TrustedInstaller está usando grandes cantidades de los recursos de tu ordenador, esto indica que tu sistema puede estar en riesgo. A pesar de ello, puedes darte cuenta de que tu ordenador se ralentiza significativamente, toma más tiempo en abrir los programas o éstos se cierran continuamente.

Además, este peligroso malware TrustedInstaller puede reunir información personal identificable, incluyendo:

- nombres;

- direcciones email;

- direcciones postales;

- credenciales.

Normalmente, esto ocurre cuando un usuario con poca experiencia en ordenador introduce su nombre de usuario y contraseña en una falsa ventana pop-up.

Por ello, te sugerimos que elimines TrustedInstaller ahora mismo si no quieres sufrir pérdidas financieras. Puedes hacerlo con la ayuda de las instrucciones de abajo. Sin embargo, amablemente te pedimos que las sigas estrictamente con el fin de no dañar el sistema de tu ordenador.

Adicionalmente, ten cuidado, ya que el virus TrustedInstaller puede ser capaz de permitir el acceso a otras ciber amenazas peligrosas a través de las puertas traseras. De este modo, para solucionar tu ordenador, necesitarás deshacerte de todas ellas. Este procedimiento requiere habilidades informáticas específicas y puede ser un reto para usuarios regulares de ordenador.

Por ello, usa FortectIntego para que lleve la cabo la eliminación de TrustedInstaller por ti. Identificará fácilmente el malware y te ayudará a proteger tu sistema en el futuro. Sin embargo, siéntete libre de usar cualquier otra herramienta anti-malware hasta que sea lo suficientemente poderosa para tratar con este virus de ordenador.

El malware se difunde a través de mensajes infectados o desde sitios controlados por hackers

De acuerdo con los expertos de DieViren.de, una vasta mayoría de programas maliciosos entran en los sistemas del ordenador a través de emails spam que contienen malware. Pueden disfrazarse como facturas o recibos de empresas populares e incluso de autoridades gubernamentales. Por ello, mucha gente inocente es engañada para instalar este virus manualmente.

Esto puede ocurrir cuando abres el archivo adjunto en un email spam. Ten en cuenta que normalmente motivan a los usuarios a abrir los archivos añadidos al correos para obtener más información. Desafortunadamente, el archivo adjunto descarga el malware una vez que la persona hace click en él. De este modo, nunca deberías abrir emails que puedan generarte cualquier sospecha.

Además puedes inconscientemente descargar un programa malicioso de sitios controlados por hackers. Normalmente, el usuario es conducido a esta clase de páginas haciendo click en anuncios cargados de malware. Ya que están diseñados para parecer legítimos, es complicado determinar los orígenes. Por ello, este es uno de los modos más populares para infiltrar malware.

Te sugerimos que protejas tu sistema evitando cualquier descarga ilegal, contenido publicitario y emails sospechosos. Si controlar cercanamente tu actividad online y usas una herramienta antivirus profesional, deberías ser capaz de prevenir que los malwares entren en tu sistema.

Eliminar el virus TrustedInstaller automáticamente

Nos gustaría alertarte de que no intentes eliminar el virus TrustedInstaller sin asistencia. Este programa malicioso es peligroso y puede dañar tu ordenador permanentemente. Sin embargo, puedes usar un programa anti-malware poderoso para que elimine este virus por ti.

Descarga FortectIntego, SpyHunter 5Combo Cleaner, o Malwarebytes y ejecuta una comprobación completa del sistema. El programa de seguridad identificará el malware junto con otras potenciales amenazas peligrosas de ordenador y las eliminará. Ten en cuenta que esta es la opción más segura que puedes elegir para proteger tu sistema.

No obstante, la eliminación de TrustedInstaller requiere que reinicies tu ordenador en Modo Seguro. Si no sabes cómo hacerlo, asegúrate de echarle un vistazo a las instrucciones de abajo.

Guía de eliminación manual de TrustedInstaller

Ransomware: Eliminación manual de ransomware en Modo Seguro

Primero, necesitas desactivar el malware ya que puede no permitirte instalar un programa de seguridad. Para ello, reinicia tu ordenador en Modo Seguro con Funciones de Red:

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

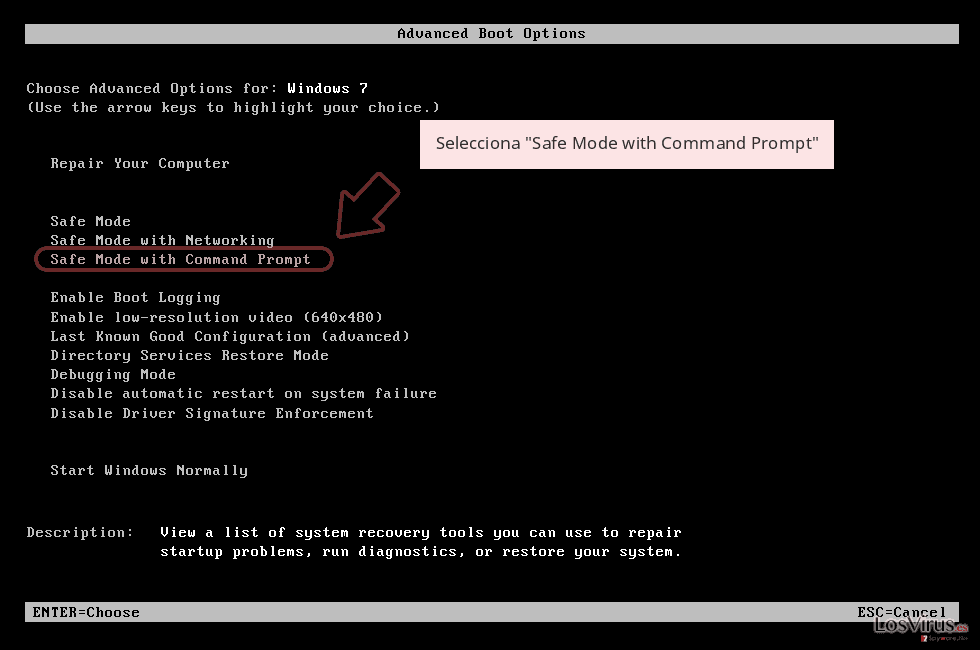

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

Windows 10 / Windows 8

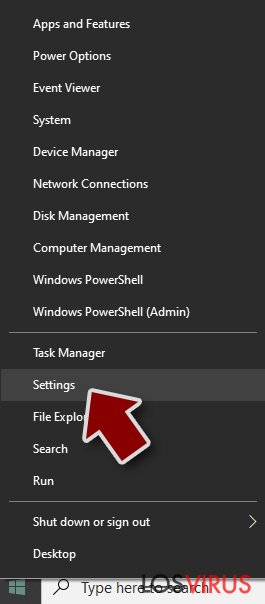

- Click derecho en el botón Inicio y selecciona Configuración.

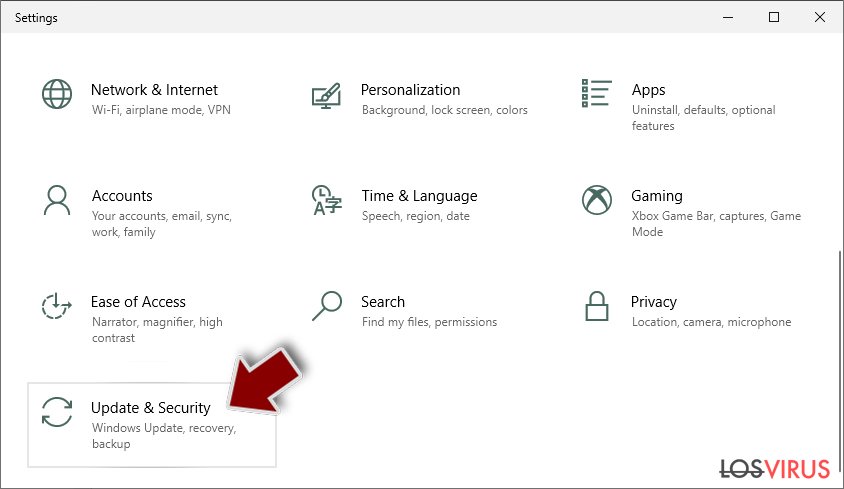

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

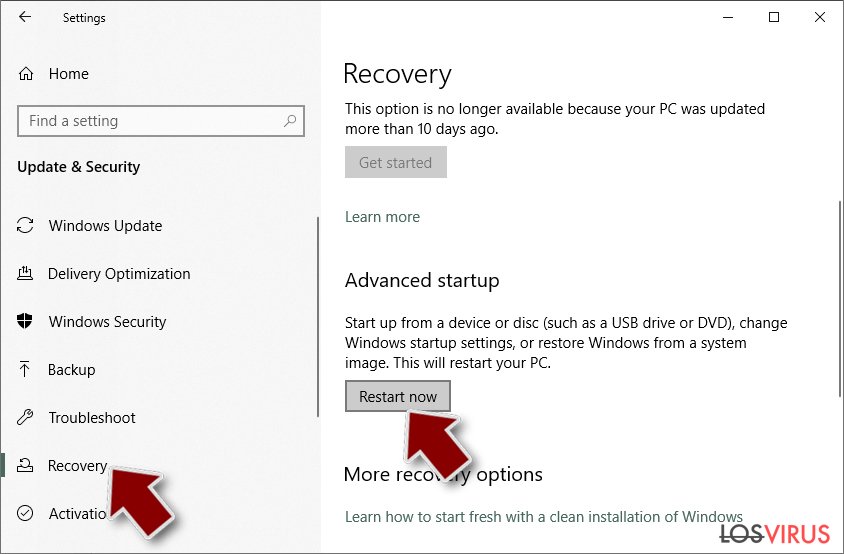

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

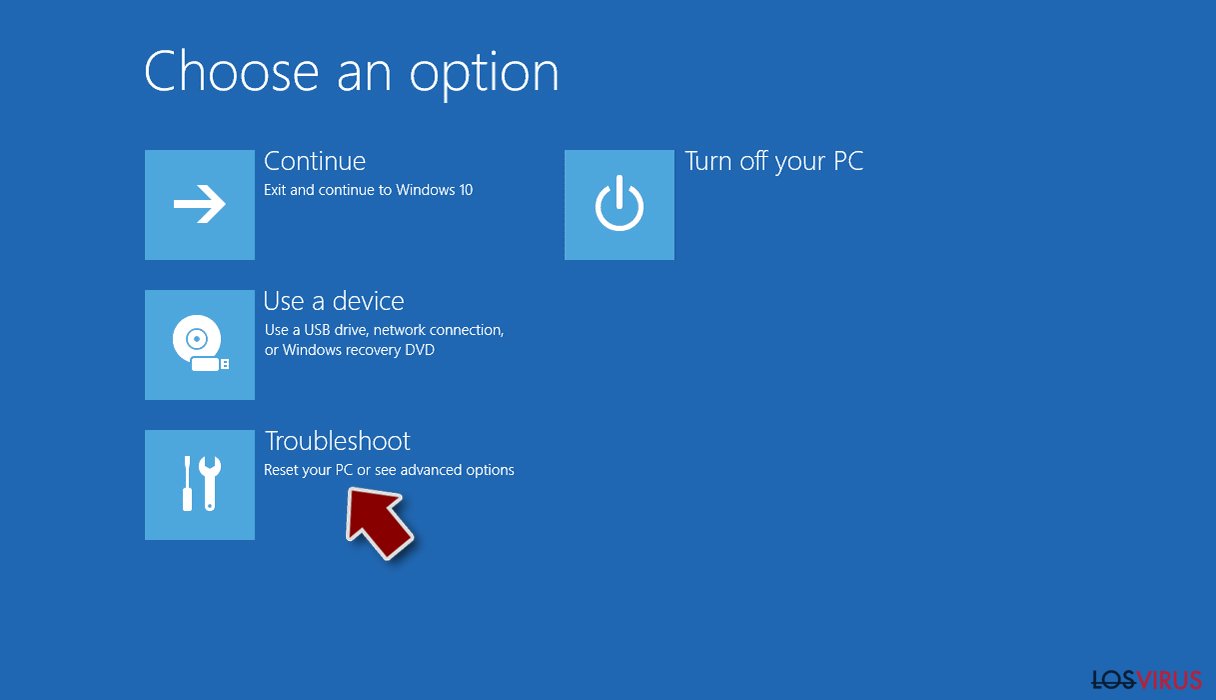

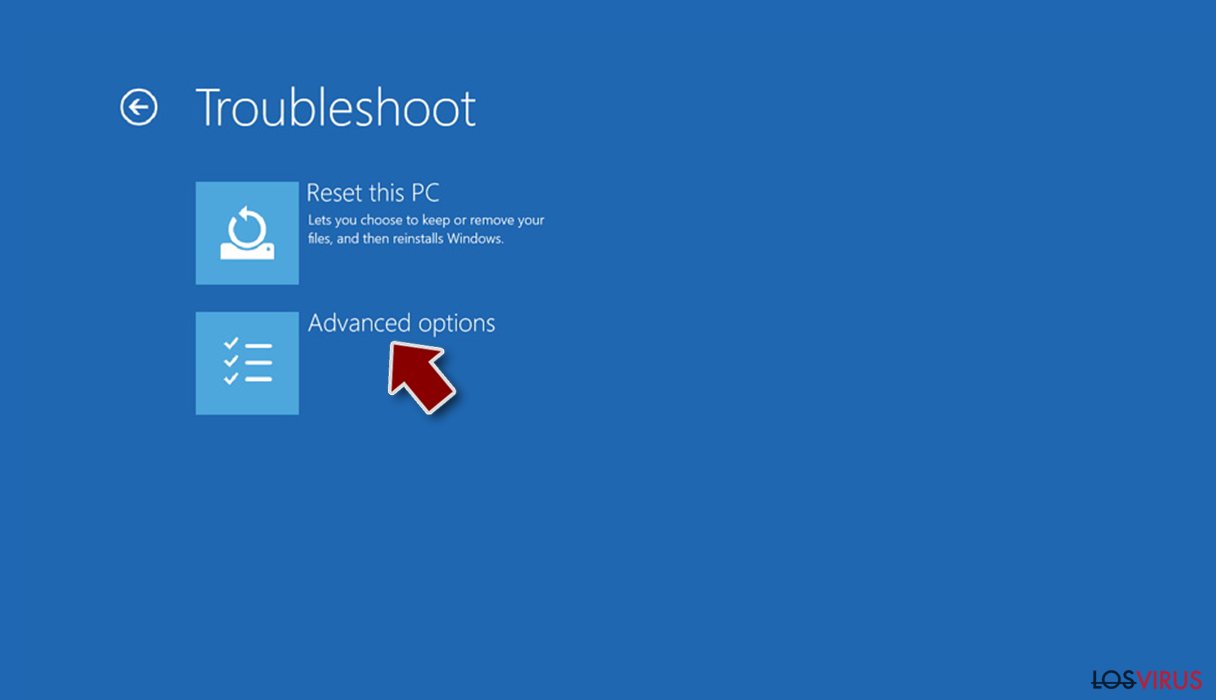

- Selecciona Solucionador de Problemas.

- Ve a opciones Avanzadas.

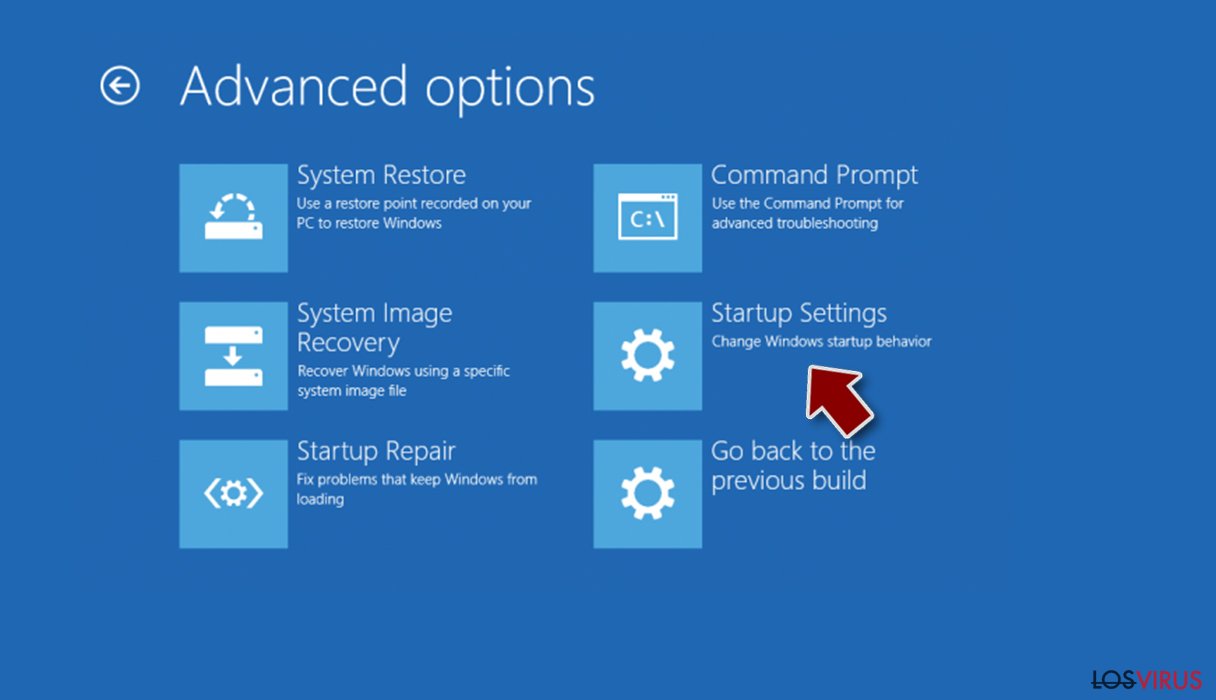

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

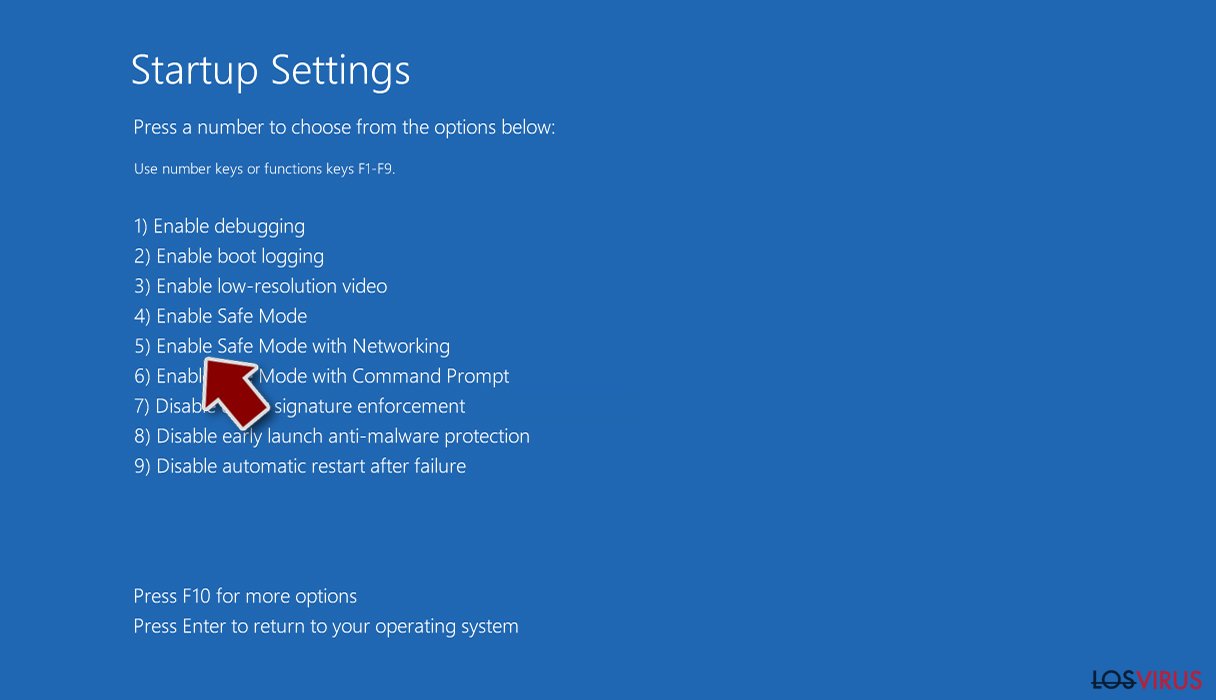

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

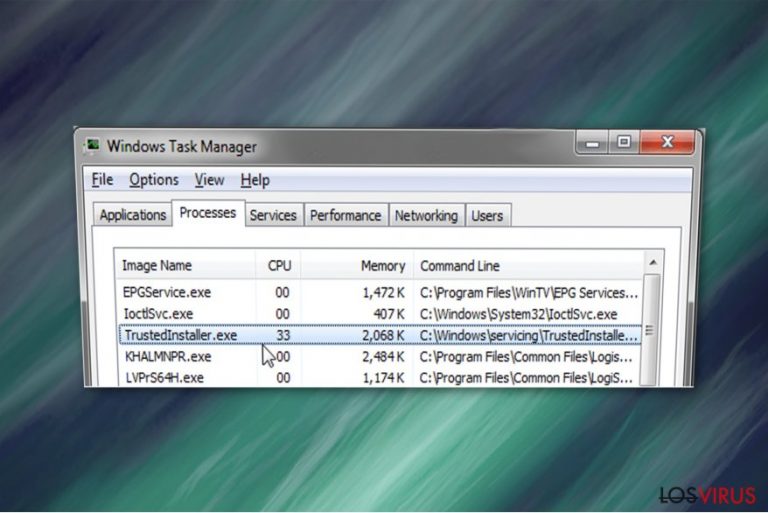

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

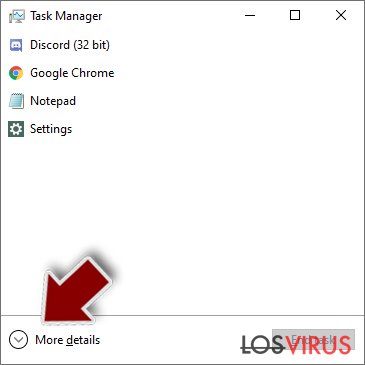

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

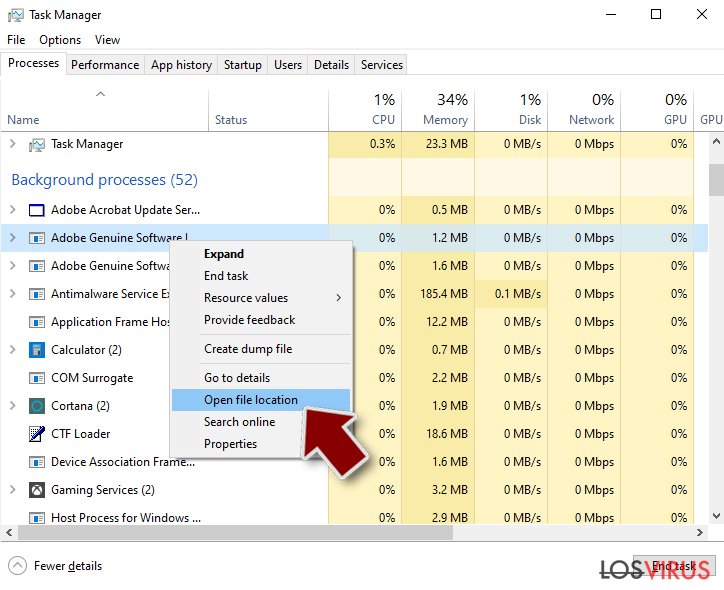

- Click derecho y selecciona Abrir localización del archivo.

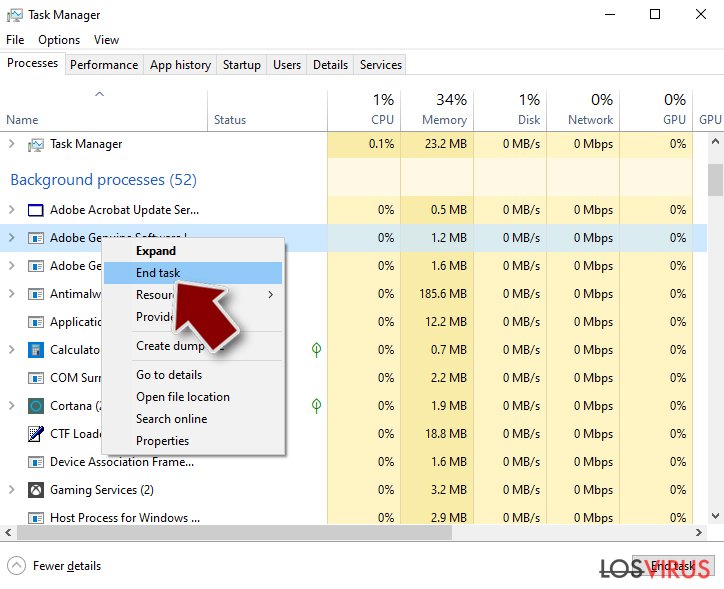

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

Paso 3. Comprobar los programas de Inicio

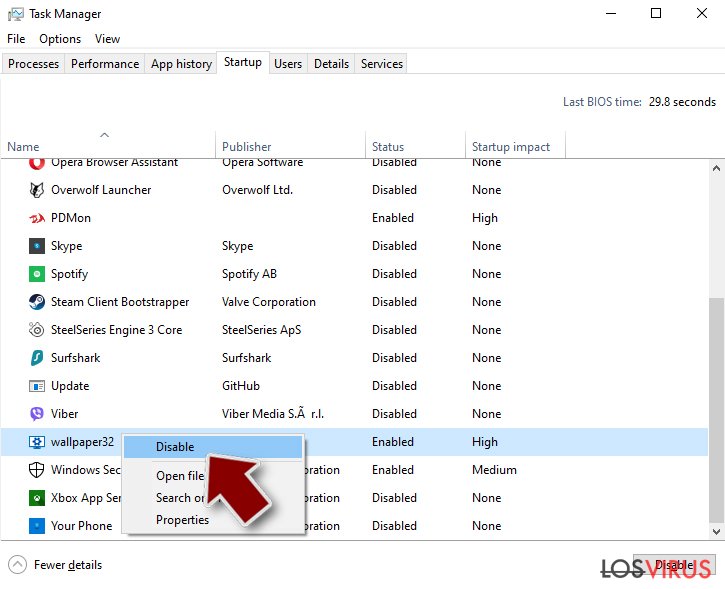

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

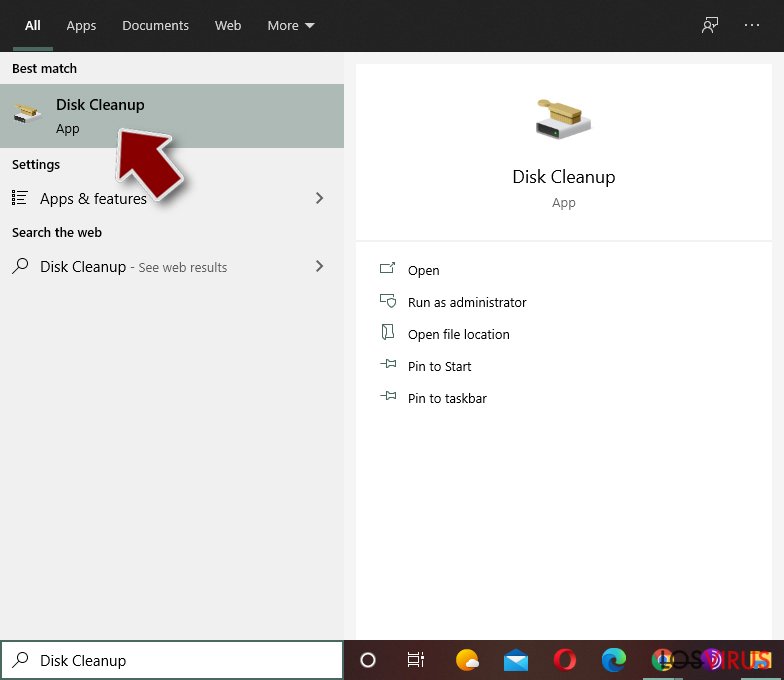

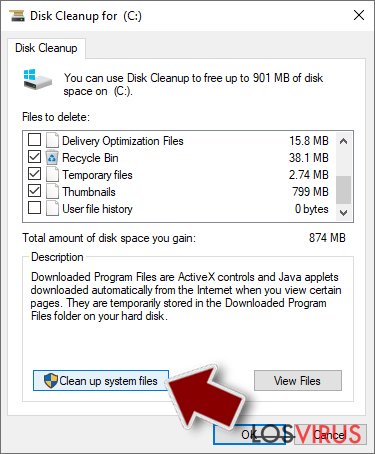

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

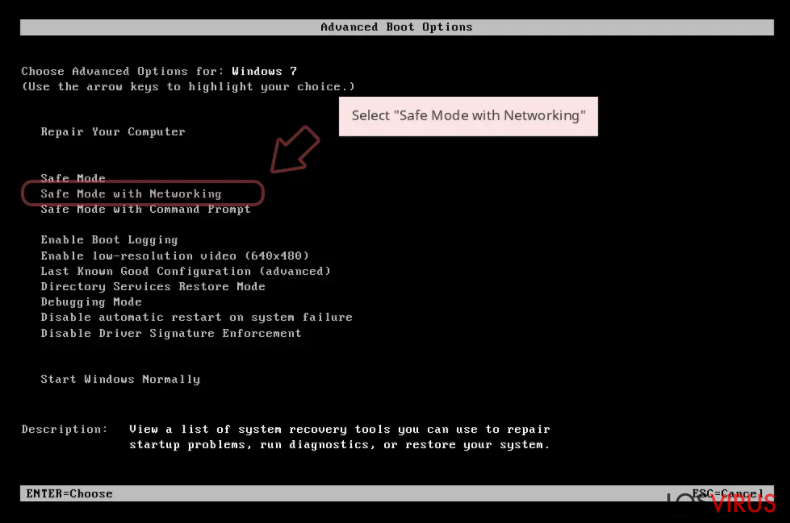

Eliminar TrustedInstaller usando System Restore

Si aún así eres incapaz de obtener una herramienta antivirus, intenta este método para iniciar tu sistema en Modo Seguro:

-

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de TrustedInstaller. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de TrustedInstaller u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.