Eliminar Trojan win32/Tiggre!rfn (Guía de eliminación de virus) - Instrucciones gratuitas

Guía de eliminación de Trojan win32/Tiggre!rfn

¿Qué es Trojan win32/Tiggre!rfn?

Trojan win32/Tiggre!rfn es un virus que mina criptomonedas en secreto

Trojan win32/Tiggre!rfn es un programa malicioso creado por ciber criminales para minar criptomonedas en los ordenadores de las víctimas. El archivo malévolo es enviado a los usuarios como archivo de vídeo, pero en realidad, es un script Autolt.

Trojan:win32/Tiggre!rfn es el nombre de un virus usado por un programa de seguridad de Windows. Sin embargo, otros nombres conocidos son TROJ_DIGMINEIN.A (Trend Micro), Trojan.GenericKD.12694003 (BitDefender), W32/Autoit.CGO!tr (Fortinet) y otros.

| RESUMEN | |

| Nombre | Trojan win32/Tiggre!rfn |

|---|---|

| Tipo | Troyano |

| Subtipo | Bot de minado de criptomonedas |

| Archivo ejecutable | cherry.exe |

| Signos y síntomas | Significativo incremento de carga del CPU, ralentización general del rendimiento del PC |

| Distribución | Emails spam, Facebook messenger, páginas maliciosas |

| Eliminación | Realizar una comprobación completa del ordenador conFortectIntego |

En cuanto el virus win32/Tiggre!rfn es ejecutado, modifica las entradas del registro y realiza otros cambios en los ordenadores de los usuarios para asegurar su presencia con cada inicio de Windows. Adicionalmente, el malware deshabilita todos los programas de seguridad localizados en el ordenador, haciéndolo mucho más difícil de detectar y eliminar. Para asegurar una eliminación completa, reinicia tu PC en Modo Seguro y comprueba tu ordenador con FortectIntego u otra herramienta de seguridad legítima.

El archivo malicioso lleva a los sistemas de las víctimas con la ayuda de otros programas malware o es descargado desde páginas webs maliciosas. El troyano también ha sido detectado difundiéndose a través de Facebook Messenger. Por ello, los usuarios deberían tener mucho cuidado mientras descargan archivos desde Facebook.

El troyano win32/Tiggre!rfn afecta a todas las versiones de Windows, incluyendo Windows Vista, Windows 7, Windows 8 y otros. Coloca un archivo ejecutable llamado cherry.exe. Este archivo puede encontrarse en el administrador de tareas con su localización original que es %Application Data%\{User name}\cherry.exe.

Signos y síntomas de la presencia de un bot de cripto-minado

El «criptohacking» es un término usado para describir un proceso en el cual los hackers emplean un programa malicioso para obtener criptomonedas (como Bitcoin, Monero, Ethereum y muchas otras) cada vez que se inicia el ordenador. Alternativamente, un script malicioso puede ejecutar el mismo proceso sin introducirse directamente en los ordenadores.

El problema más significante de un troyano es que normalmente no expone muchos síntomas en el sistema. No obstante, este virus normalmente tiene una característica distintiva – ralentiza el rendimiento del CPU y de la GPU considerablemente, ya que el minado de criptomonedas usar una gran cantidad de los recursos del ordenador para solucionar complejos problemas matemáticos.

No solo las simples tareas pueden convertirse en difíciles de llevar a cabo debido al alto uso del CPU, sino que las más simples como la de cargar una página web o reiniciar tu PC puede tomar bastante tiempo. Esto puede disminuir la vida de tu CPU o dañarlo sin posibilidad de reparación debido a los problemas de sobrecalentamiento. Si tu PC ha empezado a comportarse más lentamente, es tiempo de ejecutar una comprobación completa del sistema y proceder instantáneamente a eliminar el troyano win32/Tiggre!rfn.

Otro rasgo desagradable del troyano es que puede abrir la puerta trasera del sistema a otras infecciones maliciosas, incluyendo spywares, keyloggers, ransomwares, otros troyanos y similares. Estos peligrosos virus pueden robar y compartir tu información personal, bloquear tus archivos e incluso conducirte a un fallo en el hardware.

Modos de protegerte contra peligrosos troyanos y otros malwares

Un malware puede causar un extremo daño, no solo a tu ordenador, sino que también puede dañar tu seguridad virtual. Por ello, es vital conocer cómo se distribuyen los programas maliciosos y ser capaz de protegerse de ellos.

Los expertos de NoVirus.uk segregan los siguientes métodos de infección:

- Emails spam. Los emails de fuentes desconocidas pueden contener una carga maliciosa dentro de un archivo adjunto o enlace que se puede presentar en el mensaje y que conduce directamente a un archivo malicioso. Por ello, es importante no abrir nunca ningún archivo email de fuentes desconocidas. Si no estás seguro de si el email y el archivo adjunto es legítimo, comprueba el archivo con un poderoso programa de seguridad. NO ejecutes el archivo. Los siguientes tipos de archivos son los que se suelen usar: .txt, .pdf y .doc.

- Páginas webs comprometidas o ilegales. Las dudosas páginas webs, como sitios torrent, pueden esconder malwares entre los instaladores de programas. Adicionalmente, instalar programas pirateados es ilegal y puede generarte muchos problemas.

- Publicidad maliciosa y redirecciones. No hagas click en ningún anuncio de origen desconocido. Adicionalmente, cuando seas redirigido, evita hacer click en cualquier cosa y cierra tu navegador inmediatamente. Asegúrate de que no abres tus pestañas previamente abiertas.

- El virus win32/Tiggre!rfn es conocido por difundirse a través de la red social Facebook usando el programa Facebook Messenger. Por ello, no descargues ningún archivo de individuos desconocidos. Adicionalmente, los ordenadores infectados pueden distribuir malwares desde cuentas legales de Facebook, ¡por lo que ten cuidado!

La eliminación del troyano win32/Tiggre!rfn puede prevenir que tu PC se sobrecaliente

No te recomendamos la eliminación manual del troyano Trojan win32/Tiggre!rfn. Los troyanos son virus peligrosos y complicados, y su eliminación requiere un conocimiento profundo de los archivos del sistema. Además, manipular los archivos del sistema puede dañar permanentemente tu sistema.

Por ello, te aconsejamos que elimines el virus win32/Tiggre!rfn usando un poderoso programa de seguridad. Te recomendamos usar FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes. No te olvides de que el troyano no dejará que tu programa de seguridad se inicie adecuadamente. Por ello, necesitas reiniciar tu PC en Modo Seguro con Funciones de Red y comenzar a usar el programa de seguridad desde ahí.

Guía de eliminación manual de Trojan win32/Tiggre!rfn

Ransomware: Eliminación manual de ransomware en Modo Seguro

Para asegurarte de que el programa anti-virus se inicia correctamente, reinicia tu PC en Modo Seguro con Funciones de Red. Por favor, sigue estos pasos:

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

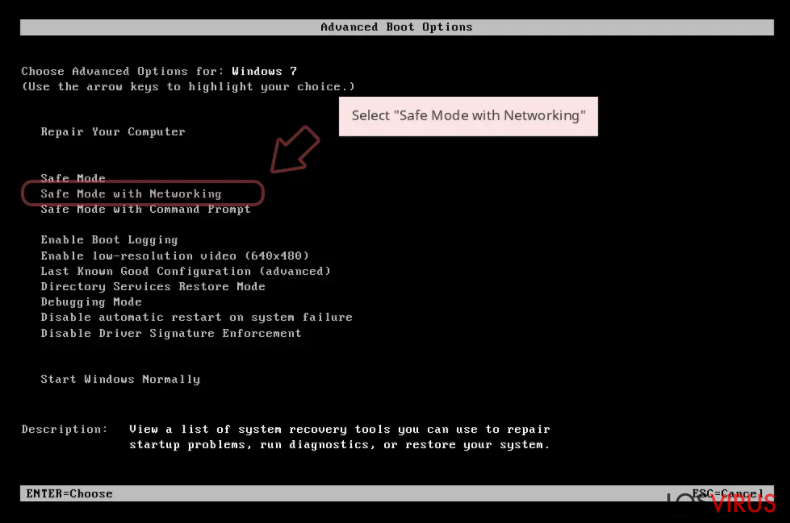

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

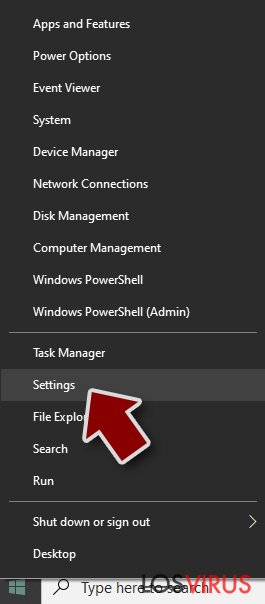

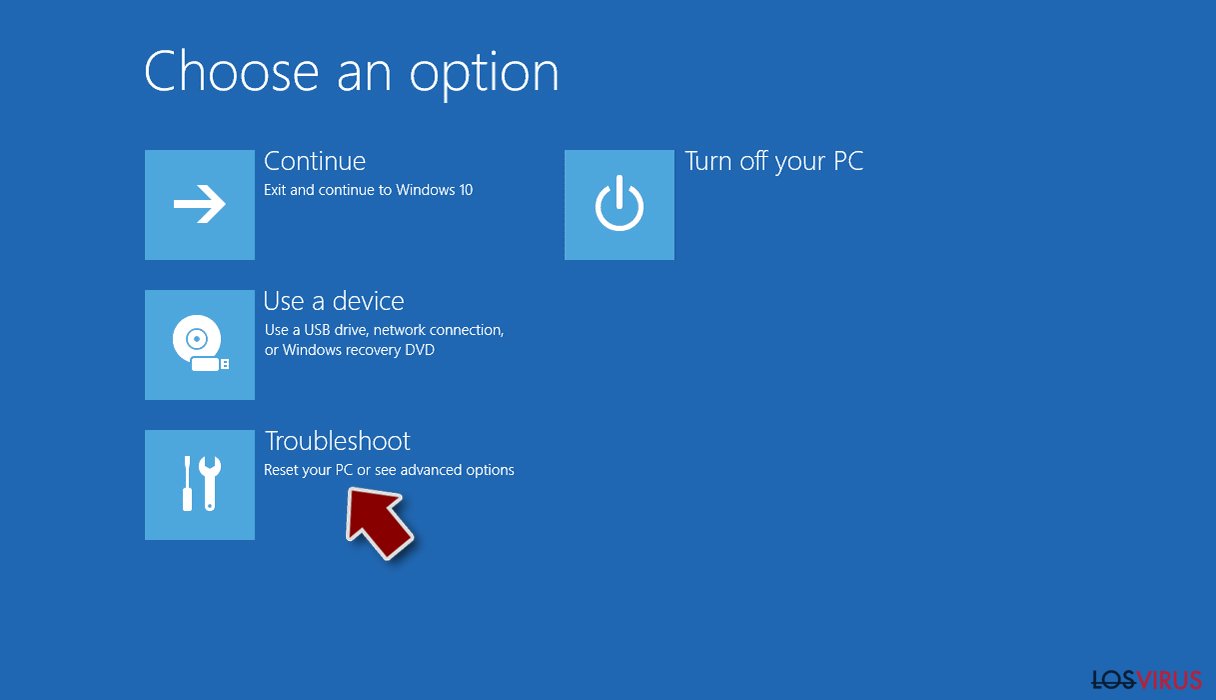

Windows 10 / Windows 8

- Click derecho en el botón Inicio y selecciona Configuración.

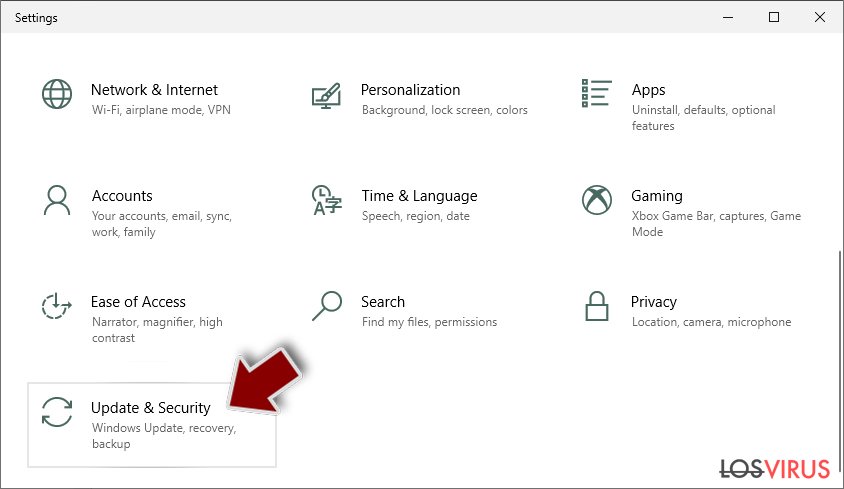

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

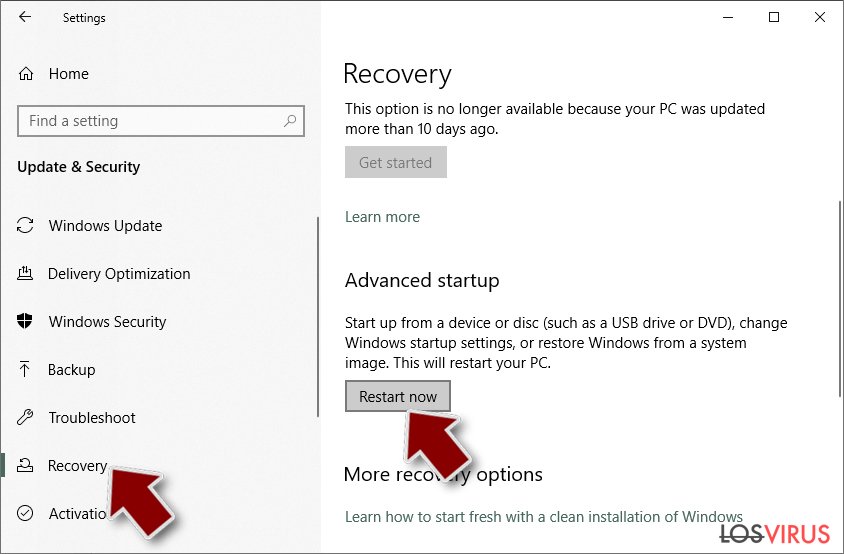

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

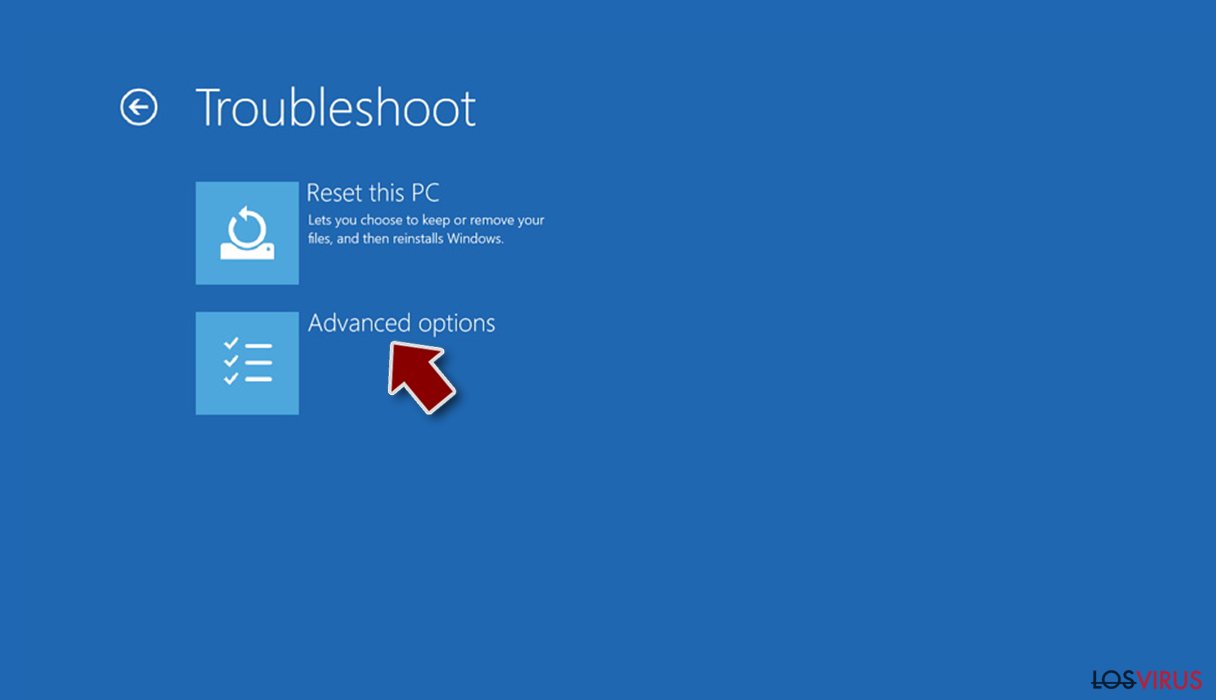

- Selecciona Solucionador de Problemas.

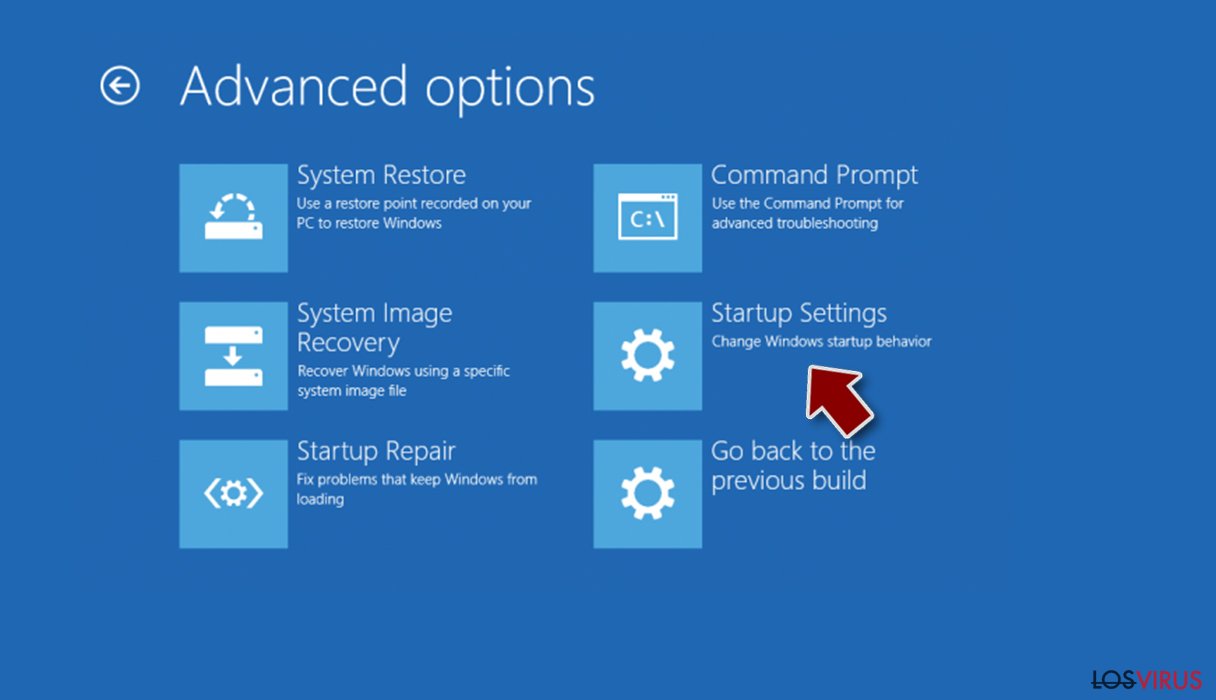

- Ve a opciones Avanzadas.

- Selecciona Ajustes de Inicio.

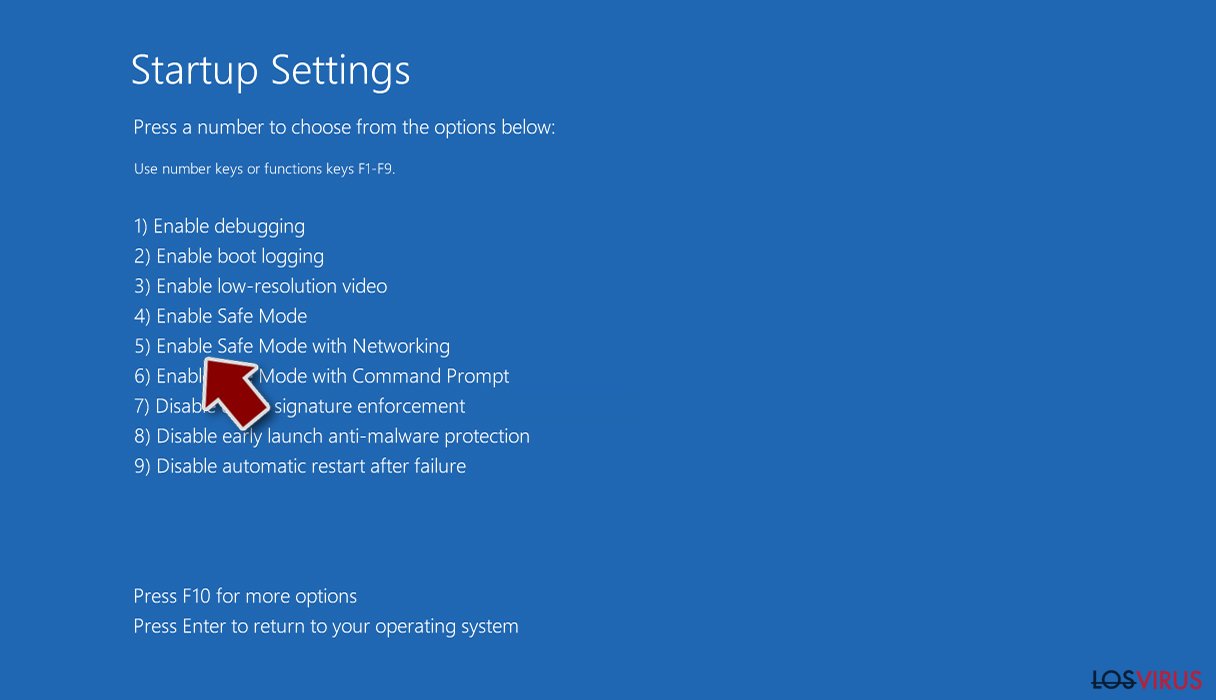

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

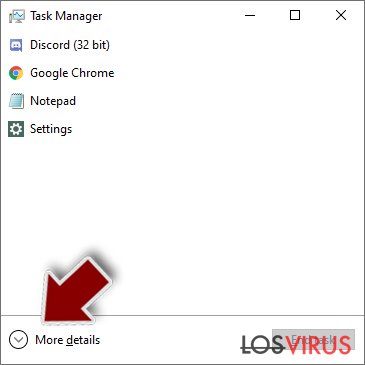

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

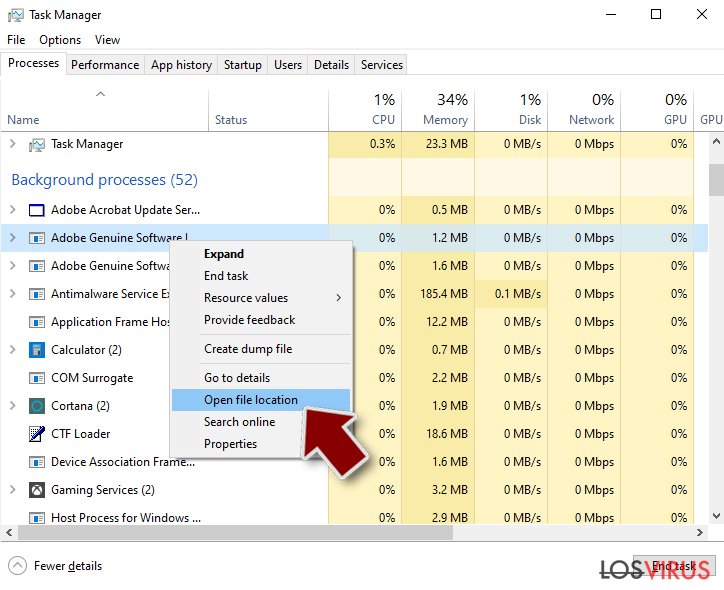

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

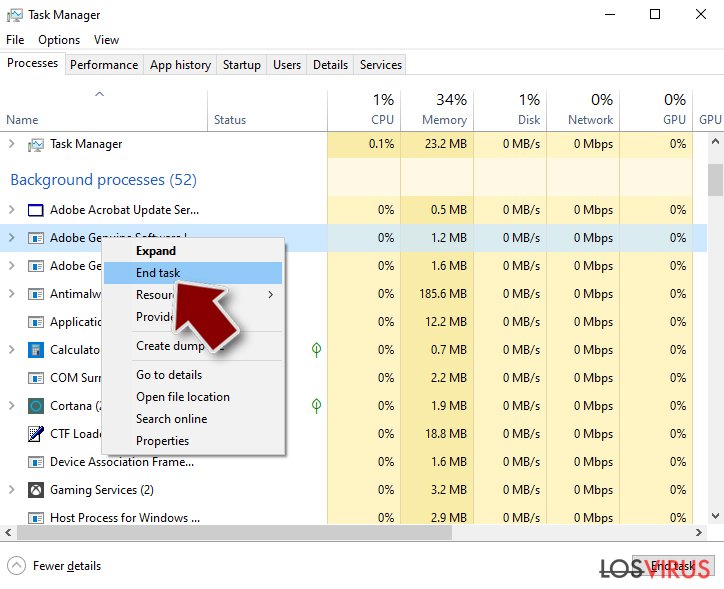

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

Paso 3. Comprobar los programas de Inicio

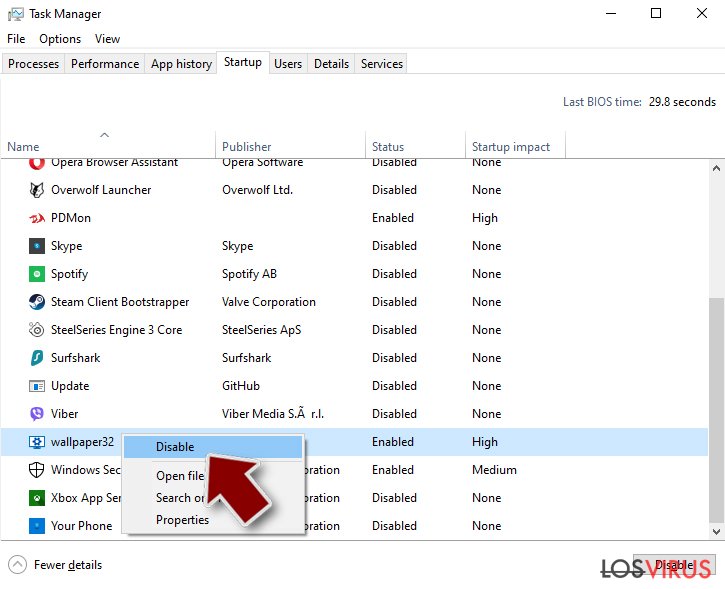

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

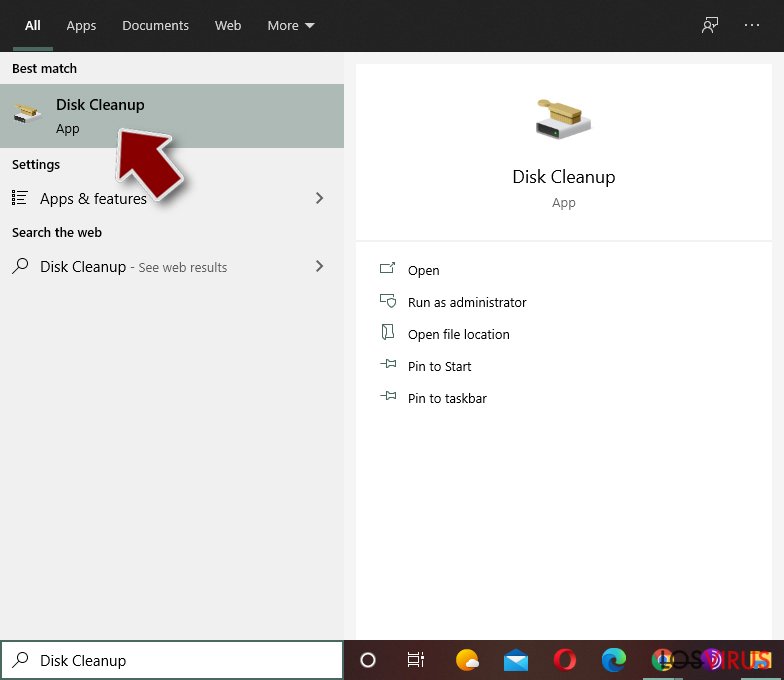

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

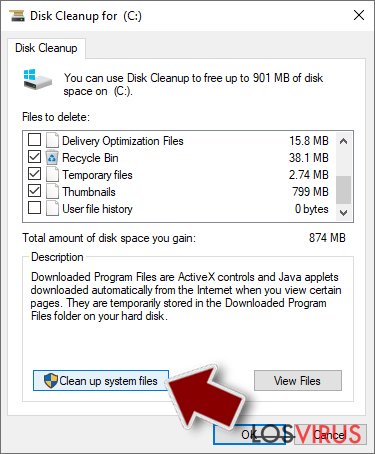

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de Trojan win32/Tiggre!rfn u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.