Eliminar el virus STOP (Guía de eliminación) - Actualizado Abr 2020

Guía de eliminación del virus STOP

¿Qué es Ransomware STOP?

El ransomware STOP es aún un activo virus de encriptación de archivos que usa un elaborado esquema para extorsionar dinero en 2020

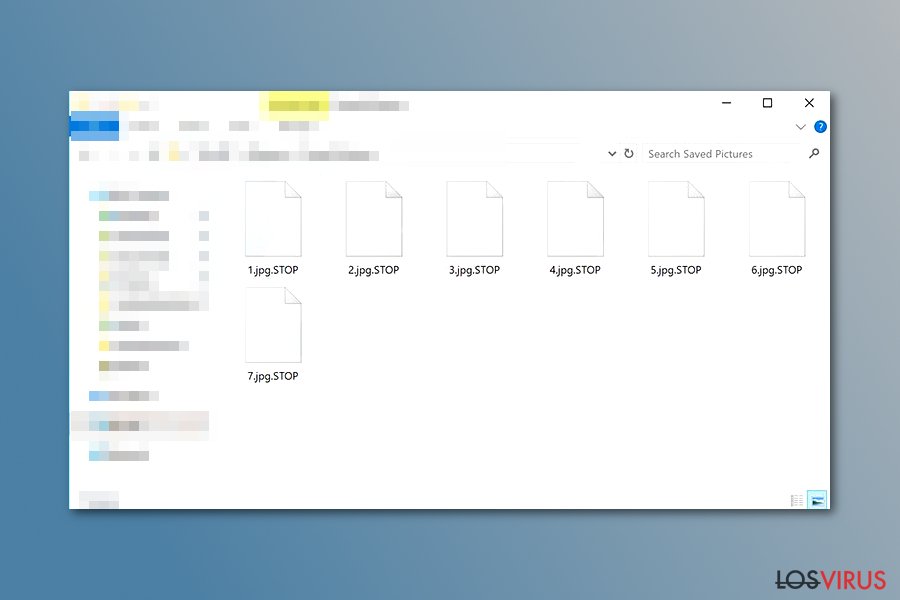

El ransomware STOP es un bloqueador de datos que apareció por primera vez en Diciembre del 2017. El malware usa una combinación de los algoritmos AES y RSA para encriptar los datos y añadir la extensión de archivo .STOP. Sin embargo, han estado apareciendo nuevas versiones casi cada mes y por el momento el virus está añadiendo las siguientes extensiones: .SAVEfiles, .puma, .pumas, .pumax, .shadow, y .keypass. Merece la pena mencionar que una de las variantes más notorias son el ransomware Keypass y el ransomware Djvu, los cuales crearon titulares cuando afectaron a víctimas de alrededor de 20 países. Por el momento, el ransomware Djvu es la versión más activa del ransomware STOP, la cual ha estado demandando un pago de entre 300 y 600 dólares para desbloquear los datos. El malware está usando las notas de pago _openme.txt, !readme.txt y similares, y motiva a las víctimas a contactar con los ladrones a través de los emails restoredjvu@firemail.cc, stopfilesrestore@bitmessage.ch, helpshadow@india.com o similares.

| Resumen de la ciber amenaza | |

|---|---|

| Nombre | Ransomware STOP |

| Tipo | Cryptovirus |

| Algoritmos de encriptación | AES y RSA-1024 |

| Extensiones de archivo añadidas | .STOP, .SUSPENDED , .WAITING, .CONTACTUS, .DATASTOP, .PAUSA, .KEYPASS, .WHY, .SAVEfiles, .DATAWAIT, .INFOWAIT, .puma, .pumax, .pumas, .shadow, .djvu. .djvuu. .djvus, .udjvu, .uudjvu, .kroput1, .charck, .kropun, .doples, .luces, .luceq, .chech, .pulsar1, .proden |

| Notas de pago |

!!! YourDataRestore !!! txt, |

| Cantidad de dinero demandada | 300$ – 600$ |

| Direcciones email de contacto |

stopfilesrestore@bitmessage.ch |

| Técnicas de distribución | Maliciosos emails spam, páginas webs hackeadas, exploits, ataques de fuerza bruta, etc. |

| Descifrador | Descargar desde aquí (descarga directa) |

| Para deshacerse del ransomware, instala FortectIntego u ejecuta una comprobación completa del sistema | |

El ransomware STOP fue inicialmente descubierto en Diciembre del 2017. Sin embargo, nuevas variantes aparecieron en Agosto del 2018 y en algunos meses previos. Todas ellas se comportan de manera similar, pero añaden nuevas extensiones de archivo a los datos bloqueados, además de pedir diferentes cantidades de dinero y usar nuevas direcciones email de contacto.

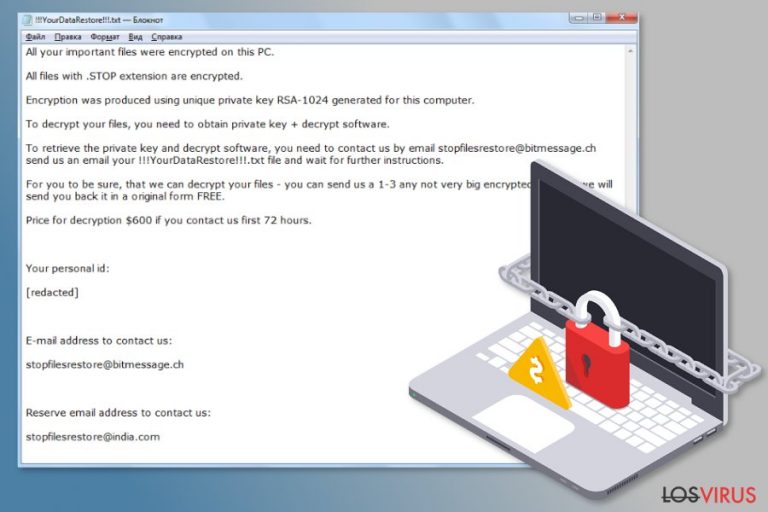

La versión original del malware añade la extensión de archivo .STOP para hacer que los archivos sean inaccesibles en el ordenador Windows afectado. En cuanto el ransomware STOP finaliza el procedimiento de encriptación, el virus muestra una nota de pago en el archivo «!!! YourDataRestore !!! txt». El mensaje de los ladrones dice que las víctimas tienen un plazo de 72 horas para pagar.

Los autores del virus STOP demandan pagar 600$ en tres veces. Con el fin de dar una prueba, los hackers permiten enviar de uno a tres archivos «no muy pesados» para desbloquearlos gratuitamente a las direcciones stopfilesrestore@bitmessage.ch o stopfilesrestore@india.com. Sin embargo, estos pueden ser los únicos archivos que logres desbloquear tras el ataque del ransomware. Una vez pagues, los ladrones pueden desaparecer ya que han obtenido lo único que querían de ti.

Aún así, queremos hablar de que la idea de pagar a los ciber criminales es algo muy arriesgado que puede conducirte a una gran pérdida de dinero. Una vez pagues esos 600$, se te puede pedir pagar más. Si no aceptas o no te dan la herramienta de desbloqueo, nadie te ayudará a encontrar a los criminales y perderás tu dinero. Por ello, es mejor evitar cualquier contacto con los ladrones y comprueba la herramienta oficial para desbloquear el virus STOP que puedes encontrar bajo este artículo.

Por ello, te recomendamos encarecidamente que te olvides de la recuperación de los datos por el momento. La tarea más importante es eliminar el ransomware STOP del ordenador con el fin de hacer que el sistema sea seguro. Por esta razón, te sugerimos que compruebes el ordenador afectado con un programa anti-malware como FortectIntego para poner fin al virus ransomware STOP.

Es crucial usar herramientas de seguridad profesionales, ya que esta ciber amenaza puede alterar el Registro de Windows, crear nuevas claves, instalar archivos maliciosos o afectar a procesos legítimos del sistema. Esto significa que acabar con el virus manualmente es casi imposible. Si intentas localizar y eliminar todas estas entradas por ti mismo, puedes causar más daños al sistema. ¡No te arriesgues!

Una vez te hayas encargado de eliminar el ransomware STOP, puedes insertar con seguridad los dispositivos de almacenamiento externo con copias de seguridad o exportar los archivos necesarios desde el almacenamiento en la nube. Si no has realizado copias de seguridad de tus archivos aún y no puedes recuperar completamente los datos, deberías emplear las herramientas de terceros que mencionamos al final de este artículo. Con suerte, algunos archivos podrán ser restaurados. Además, los expertos han lanzado recientemente un descifrador original para este ransomware, el cual puede recuperar algunos datos y lo hemos proporcionado bajo este artículo.

Nuevas variantes del ransomware han estado apareciendo casi cada mes en 2020

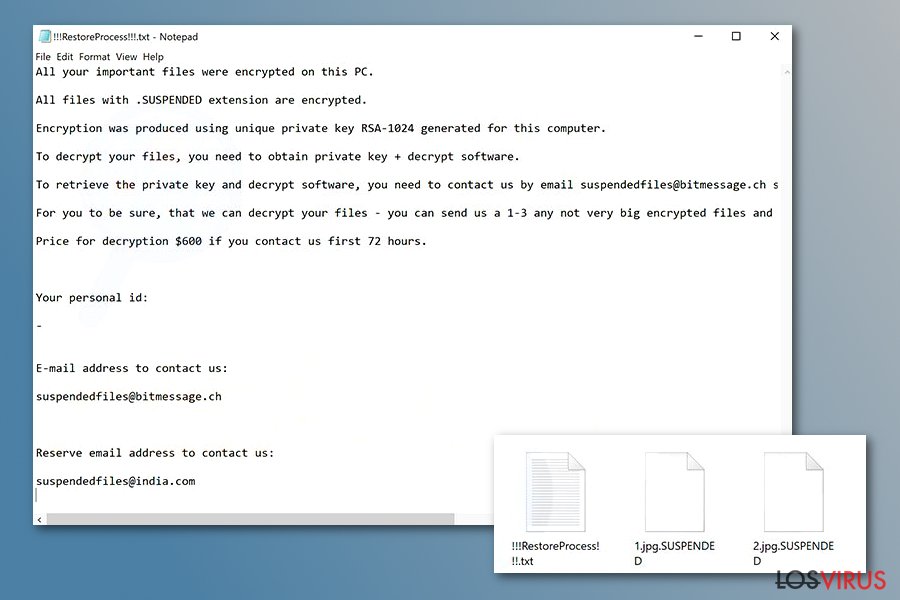

Ransomware Suspended

A comienzos del año, en Febrero, los investigadores en malware reportaron una variante del malware STOP que usaba la extensión de archivo .SUSPENDED para bloquear documentos, multimedia, bases de datos, archivos y muchos otros archivos. El comportamiento del ransomware es similar a la versión previa, pero descarga una nota de pago diferente tras la encriptación del archivo.

El ransomware Suspended proporciona las instrucciones de recuperación en el archivo ”!!RestoreProcess!!!.txt» y pide a las víctimas enviar su número ID y algunos de sus archivos preferidos para desbloquearlos a la direcciones emails suspendedfiles@bitmessage.ch o suspendedfiles@india.com. El tamaño del pago y la nota siguen siendo la misma.

Ransomware CONTACTUS

A finales de Mayo, otra variante del virus ransomware STOP golpeó la superficie. Esta versión estaba usando la extensión de archivo .CONTACTUS para bloquear los archivos afectados. No solo la extensión añadida cambió. Los ladrones también renombraron las instrucciones de recuperación de datos, y ahora el documento donde todas las opciones de recuperación se encuentran se llama !!!RESTORE_FILES!!!.txt. Las direcciones de contacto a través de email cambiaron a: decryption@bitmessage.ch y decryption@india.com:

All your important files were encrypted on this PC.

All files with .CONTACTUS extension are encrypted.

Encryption was produced using unique private key RSA-1024 generated for this computer.To decrypt your files, you need to obtain private key + decrypt software.

To retrieve the private key and decrypt software, you need to CONTACTUS us by email decryption@bitmessage.ch send us an email your !!!RESTORE_FILES!!!.txt file and wait for further instructions.

For you to be sure, that we can decrypt your files – you can send us a 1-3 any not very big encrypted files and we will send you back it in a original form FREE.

Price for decryption $600 if you contact us first 72 hours.Your personal id:

[redacted 40 characters]E-mail address to contact us:

decryption@bitmessage.chReserve e-mail address to contact us:

decryption@india.com

Ransomware SaveFiles

Otra versión del ransomware STOP apareció en Septiembre del 2018. Tras usar el archivo urpress.exe como ejecutable principal, este ransomware encripta tus datos y marca los archivos bloqueados con la extensión .SAVEfiles. Al igual que en otras versiones, esta amenaza lo hace con la ayuda de los métodos de encriptación AES y RSA. Tras la modificación del archivo, el ransomware coloca una nota llamada !!!SAVE_FILES_INFO!!!.txt en cada archivo que contengan datos encriptados.

La nota de pago contiene el siguiente texto:

WARNING!

Your files, photos, documents, databases and other important files are encrypted and have the extension: .SAVEfiles

The only method of recovering files is to purchase an decrypt software and unique private key.After purchase you will start decrypt software, enter your unique private key and it will decrypt all your data.

Only we can give you this key and only we can recover your files.You need to contact us by e-mail BM-2cXonzj9ovn5qdX2MrwMK4j3qCquXBKo4h@bitmessage.ch send us your personal ID and wait for further instructions.

For you to be sure, that we can decrypt your files – you can send us a 1-3 any not very big encrypted files and we will send you back it in a original form FREE.

Price for decryption $500.

This price avaliable if you contact us first 72 hours.E-mail address to contact us:

BM-2cXonzj9ovn5qdX2MrwMK4j3qCquXBKo4h@bitmessage.chReserve e-mail address to contact us:

savefiles@india.comYour personal id:

Como puedes ver, los desarrolladores del virus declaran que tienen una herramienta para recuperar archivos y motivan a la gente a que contacten con ellos a través del email savefiles@india.com. No deberías hacer esto, ya que los criminales no son de confianza. Es mejor que sigas la guía provista para eliminar el ransomware STOP. Para ello, puedes usar programas como FortectIntego o SpyHunter 5Combo Cleaner. Ejecuta una comprobación completa del sistema para limpiar tu sistema. Luego, intenta usar las herramientas de recuperación de datos y restaurar tus archivos.

Ransomware Puma

El ransomware Puma es un virus desencriptable. Si quedas infectado, puedes considerarte con suerte con respecto a otras víctimas, ya que tienes la posibilidad de recuperar tus archivos bloqueados. Sin embargo, solo los datos que contengan la extensión .puma, .pumas y .pumax pueden ser desbloqueados usando un desencriptador especial (descarga directa) de los expertos en lucha contra virus. Sin embargo, asegúrate de que intentas usar este descifrador solo tras eliminar el malware del sistema primero. De otro modo, el procedimiento de encriptación puede volver a ejecutarse.

Cuando esté dentro del sistema, el virus coloca la nota de pago !readme.txt para informar a sus víctimas sobre la situación actual. Antes de esto, el malware ejecuta su procedimiento de encriptación (para ello, usa el algoritmo AES y RSA) para convertir todos los archivos instalados en el sistema en inútiles. A la víctima se le dan 72 horas para contactar con los hackers. No obstante, no deberías nunca hacer esto, para prevenir problemas con tu ordenador.

Ransomware Shadow

A comienzos de Diciembre del 2018, los investigadores descubrieron una variante que añadía la extensión .shadow a los archivos infectados. Este archivo de extensión fue primeramente usado por el ransomware BTCWare a finales de 2017 y ahora parece que los autores del malware STOP también lo han usado.

El virus ransomware Shadow está usando una nota de pago !readme.txt que explica cómo proceder con el pago en Bitcoin. Los ladrones ofrecen desencriptar un archivo gratuitamente para probar que el desencriptador funciona. Los emails de contacto helpshadow@india.com o helpshadow@firemail.cc deberían ayudar con la comunicación. Supuestamente, el 50% de descuento en el precio del pago es válido durante las primeras 72 horas de la infección.

Como es lógico, te recomendamos que evites cualquier contacto con los ladrones. Aunque este archivo .shadow no es desencriptable en estos momentos, deberías esperar a que se lance un desencriptador, al igual que con el ransomware Puma.

Ransomware Djvu

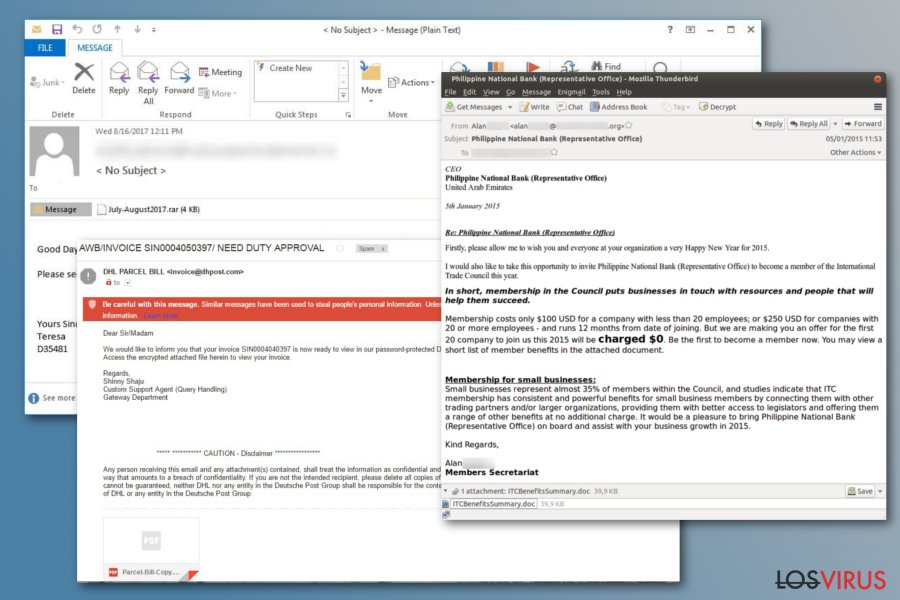

La última versión del virus es el ransomware Djvu, el cual ha estado añadiendo varias extensiones: .djvu, .djvus, .djvuu, .udjvu, .uudjvu, .djvuq, .djvur. El virus ya ha infectado miles de usuarios por todo el mundo usando el esquema más popular para distribuir ransomwares en los sistemas – el spam. Las víctimas normalmente reciben un email ofreciéndoles conocer más sobre sus parcelas, facturas, denuncias o envíos. Sin embargo, descargar el archivo adjunto significa dejar que el virus entre en el sistema.

El ransomware Djvu no es desencriptable, por lo que el único modo de recuperar los datos es eliminar primero el virus y luego intentar usar herramientas de terceros. Por supuesto, si has realizado copias de seguridad de tus datos, no deberías tener problemas. Simplemente elimina los archivos encriptados del sistema e instala los archivos sanos.

Los crypto-virus pueden entrar en los sistemas en cuanto abres un email spam malicioso

El ejecutable de un virus de encriptación de archivos normalmente se difunde a través de emails spam maliciosos que incluyen archivos adjuntos. Con la ayuda de la ingeniería social, los criminales engañan a las víctimas para que abran archivos adjuntos sospechosos y dejan que el malware entre en el sistema. Puedes detectar un email peligroso por estos signos:

- No esperabas este clase de emails (por ejemplo, no has comprado nada en Amazon ni esperabas ningún envío de FedEx u otras empresas de transporte).

- El email no tiene credenciales, como el logo o firma de la empresa.

- El email esté repleto de errores gramaticales y de frases mal estructuradas.

- El email no tiene título, el cuero está vacío y solo incluye el archivo adjunto.

- El contenido del email insta a comprobar la información del archivo adjunto.

- El remitente del email parece sospechoso.

Sin embargo, los especialistas de NoVirus.uk declaran que el malware puede también infiltrarse en el sistema cuando un usuario hace click en un anuncio malicioso, descarga programas corruptos o sus actualizaciones y aplica cualquier otra técnica.

Por esta razón, los usuarios de Internet deberían aprender a identificar los potenciales riesgos que aparecen en la web. Queremos recordar que cualquier programa de seguridad legítimo puede protegerte al completo del ataque de un malware. Por ello, mira dónde haces clicks y qué cosas descargas y realiza copias de seguridad de tus archivos regularmente.

Deshacerse del ransomware STOP para recuperar tus archivos

Antes de nada, queremos desmotivarte de que elimines el malware manualmente. Esta ciber amenaza incluye numerosos archivos y componentes que pueden parecer procesos legítimos del sistema. Por ello, puedes fácilmente eliminar entradas equivocadas y causar más daños. Por ello, tienes que optar por la eliminación automática del ransomware STOP.

El virus puede bloquear el acceso a programas de seguridad, lo cual es necesario para la eliminación, por lo que deberías primero deshabilitar el virus iniciando el sistema en Modo Seguro con Funciones de Red. Las instrucciones de abajo explicarán cómo se puede hacer esto. No importa qué versión del malware haya afectado tu PC, la guía de eliminación será la misma.

Cuando estés en Modo Seguro, descarga, instala y actualiza FortectIntego, Malwarebytes o SpyHunter 5Combo Cleaner. Luego, ejecuta una comprobación completa del sistema y espera a que el programa finalice de limpiar el sistema y te ayude a eliminar el ransomware STOP. Luego, puedes insertar tus copias de seguridad para recuperar tus archivos o probar los métodos alternativos presentadas abajo.

Guía de eliminación manual del virus STOP

Ransomware: Eliminación manual de ransomware en Modo Seguro

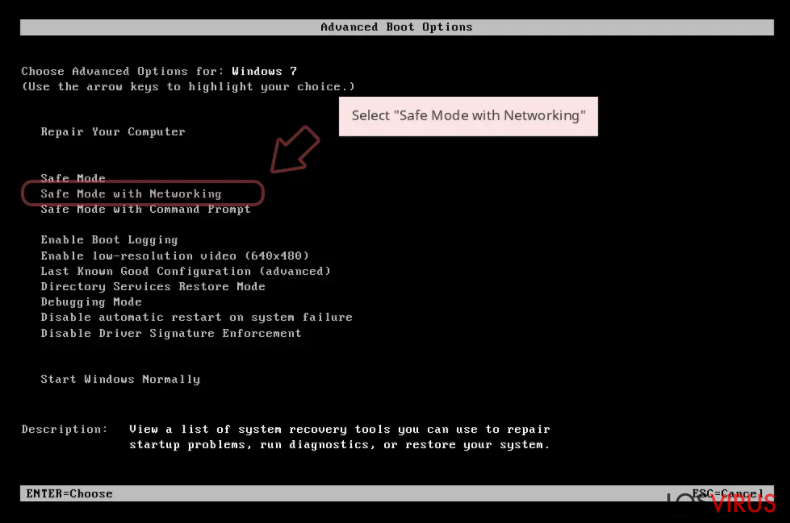

Sigue estos pasos para reiniciar tu ordenador en Modo Seguro con Funciones de Red, lo cual permite deshabilitar el ransomware STOP:

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

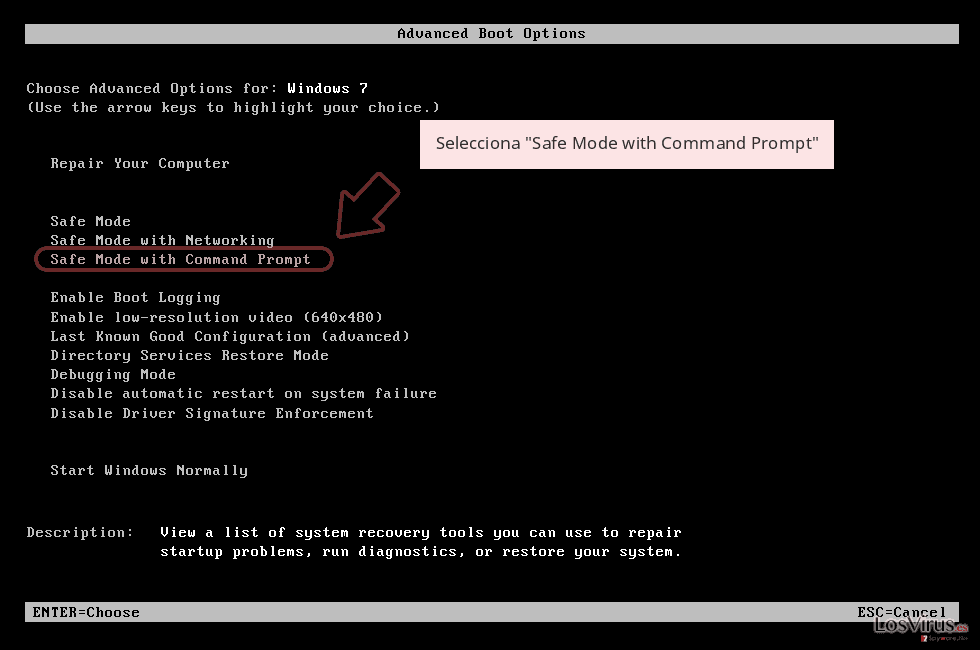

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

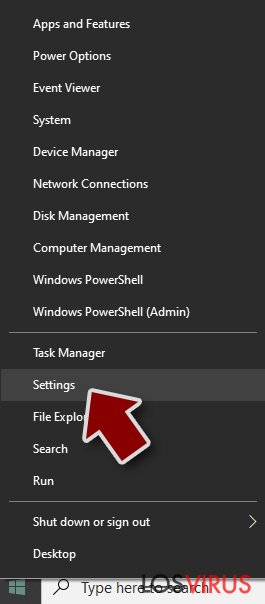

Windows 10 / Windows 8

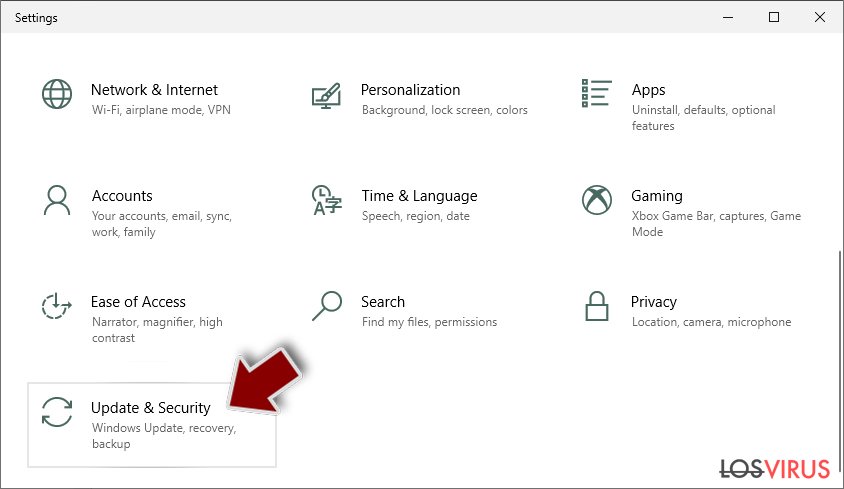

- Click derecho en el botón Inicio y selecciona Configuración.

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

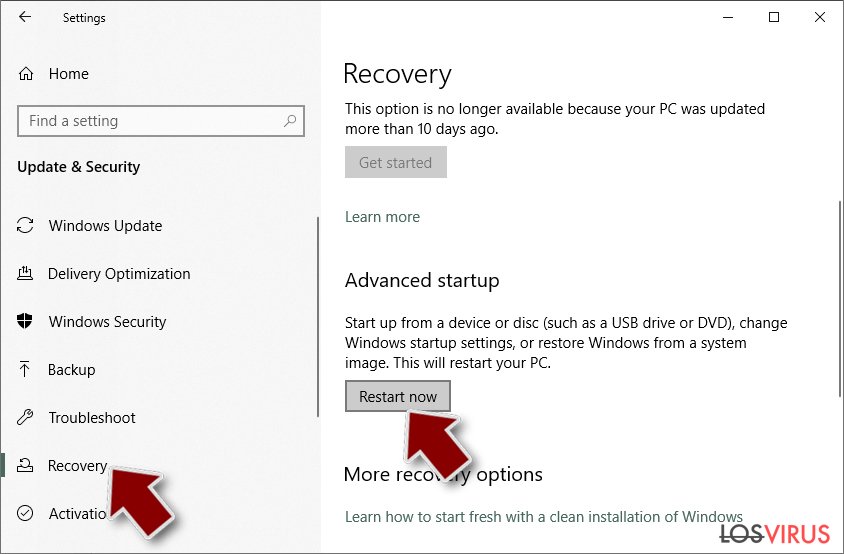

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

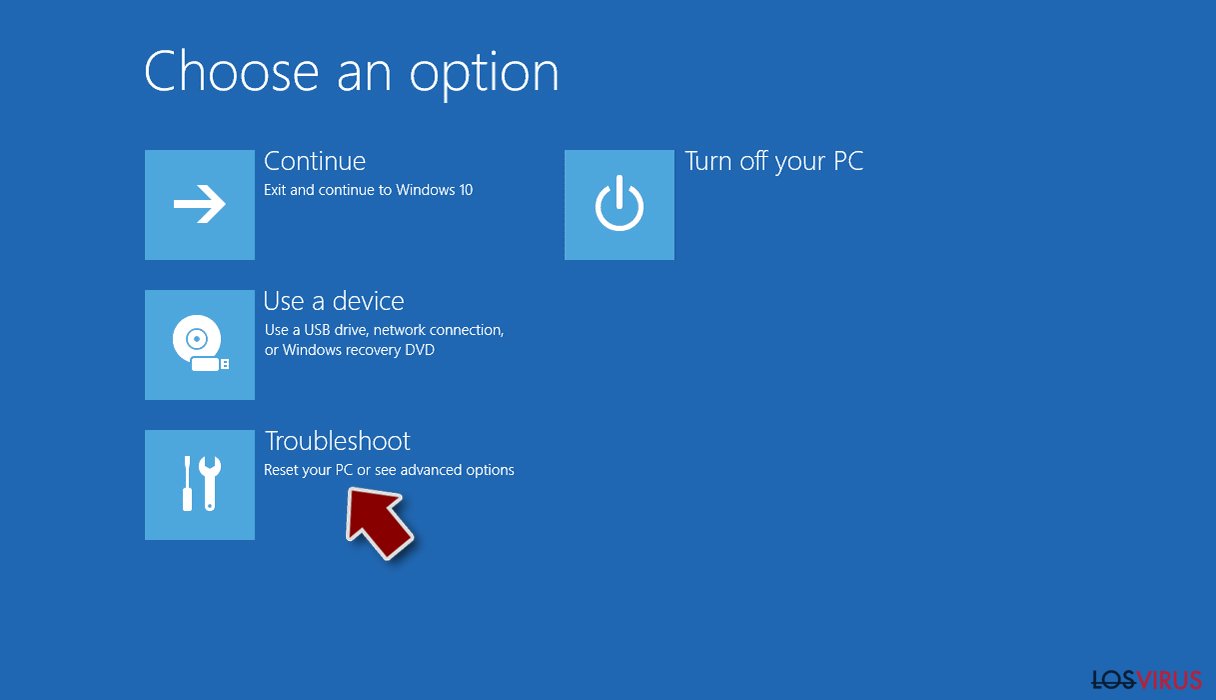

- Selecciona Solucionador de Problemas.

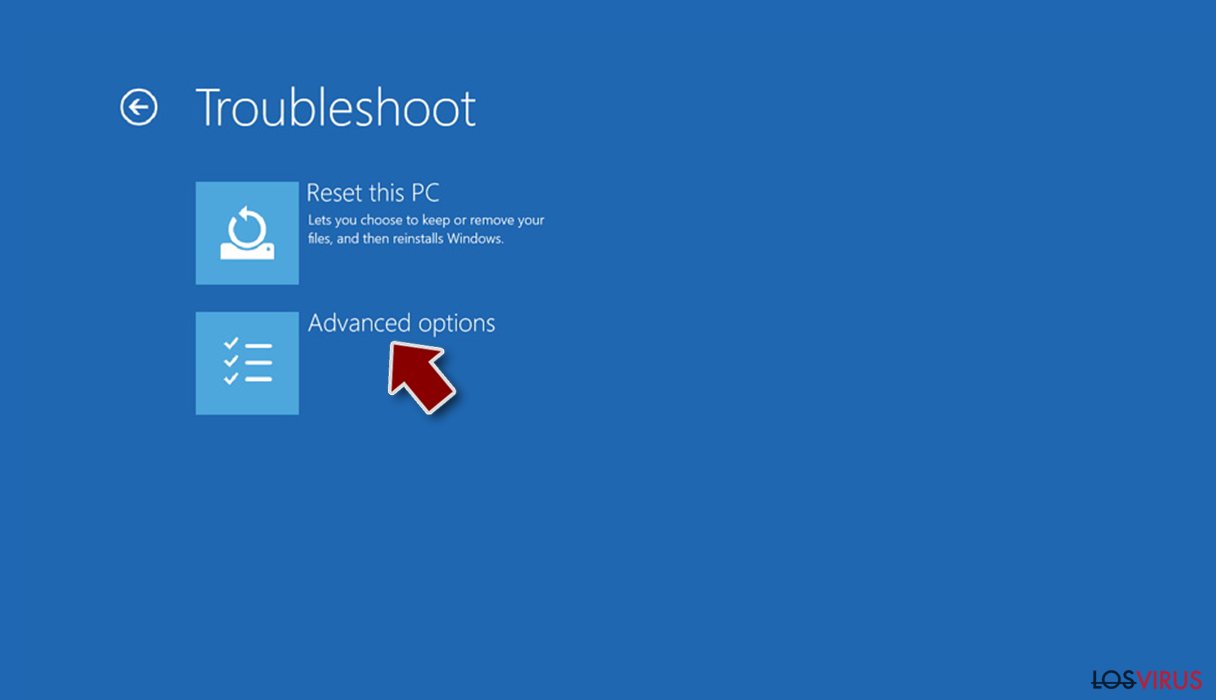

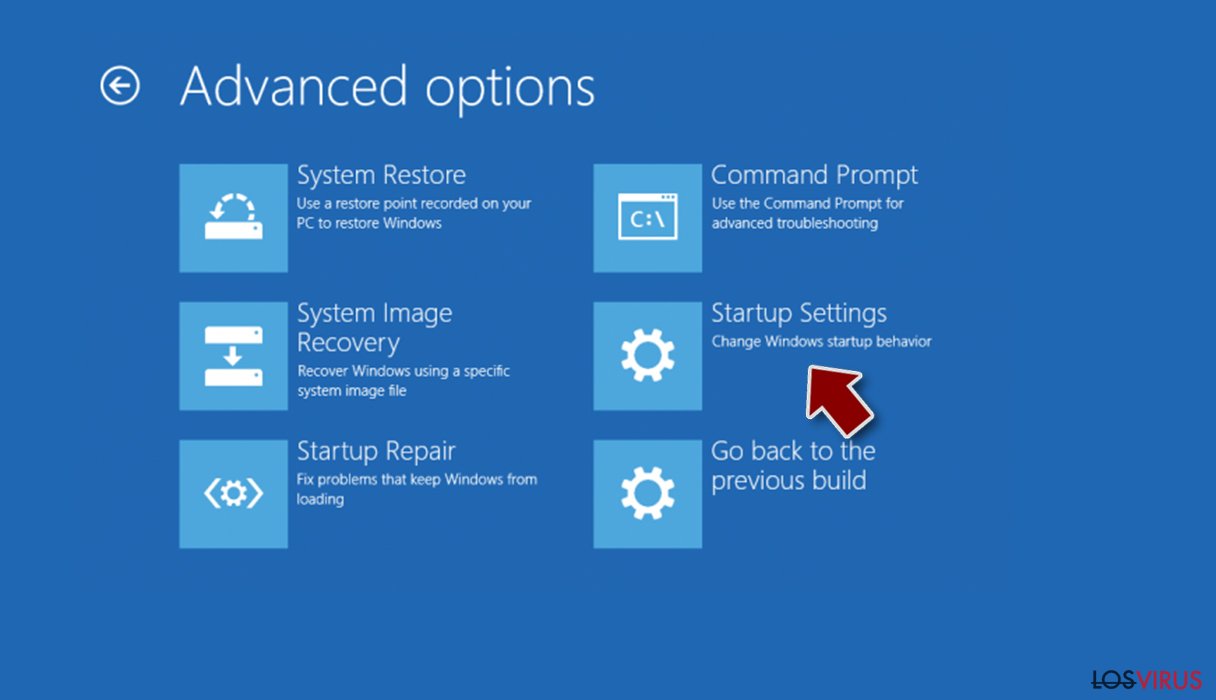

- Ve a opciones Avanzadas.

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

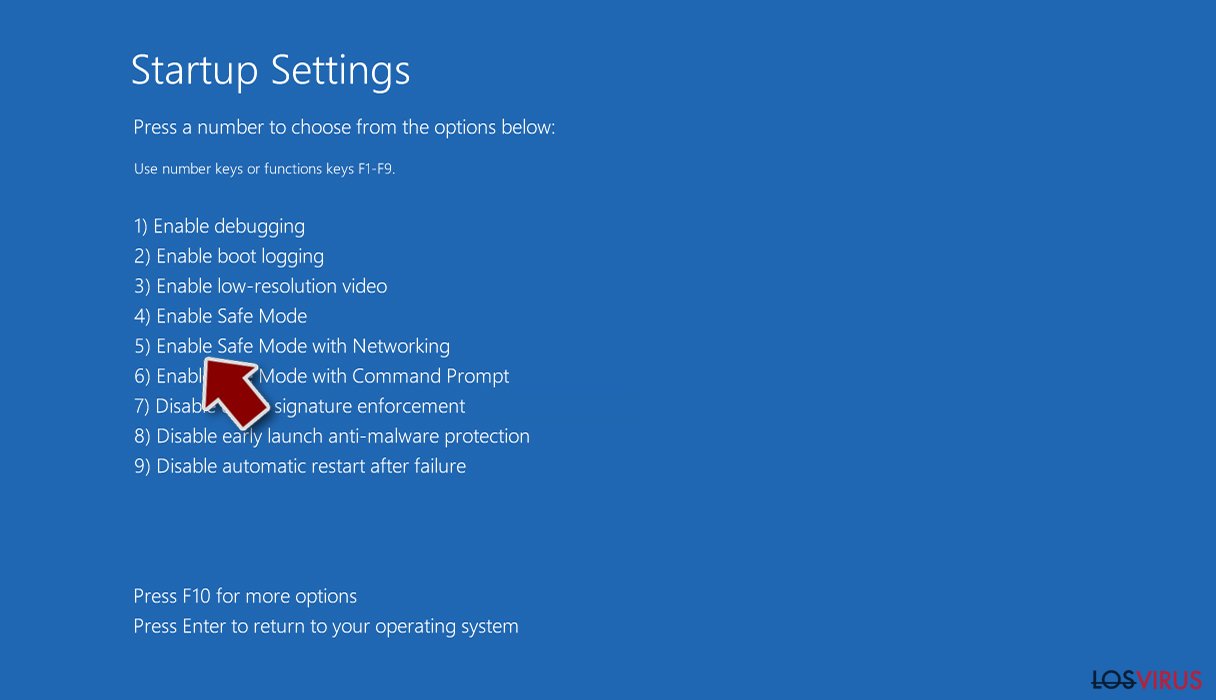

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

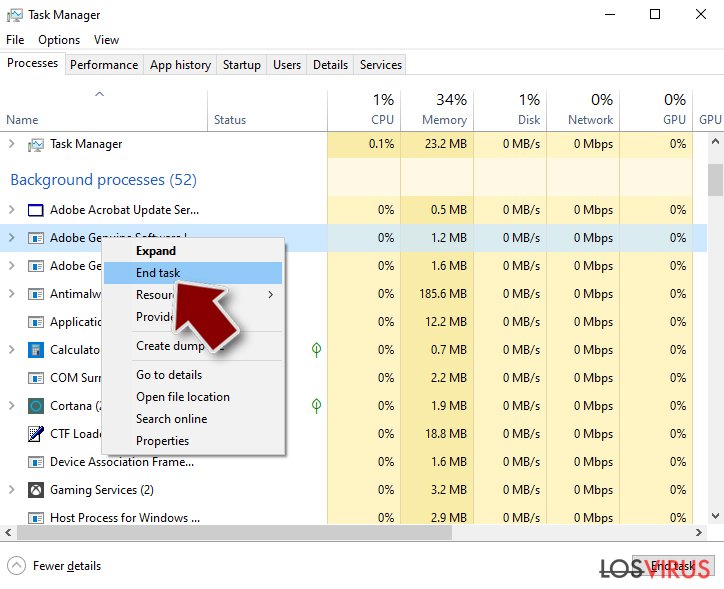

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

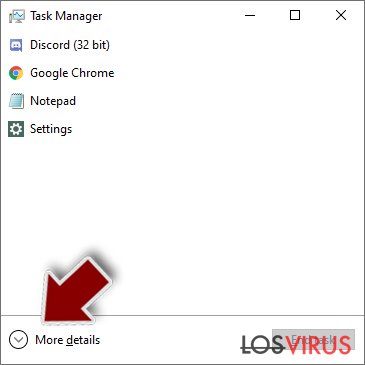

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

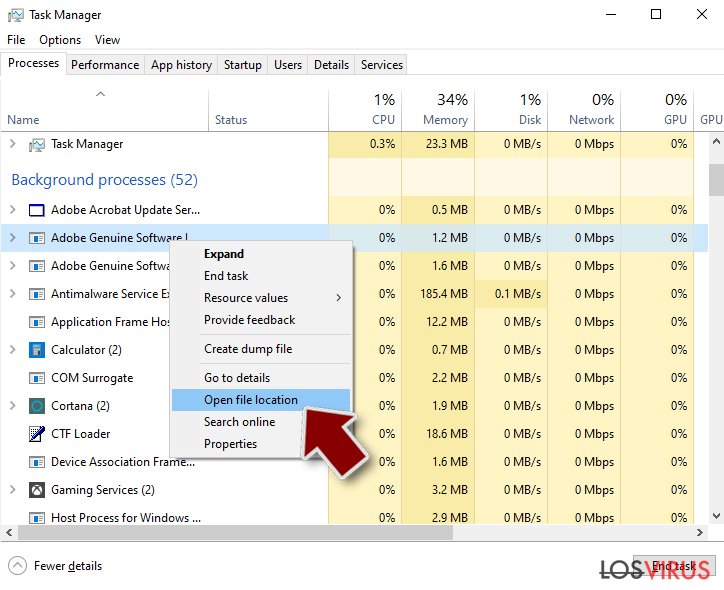

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

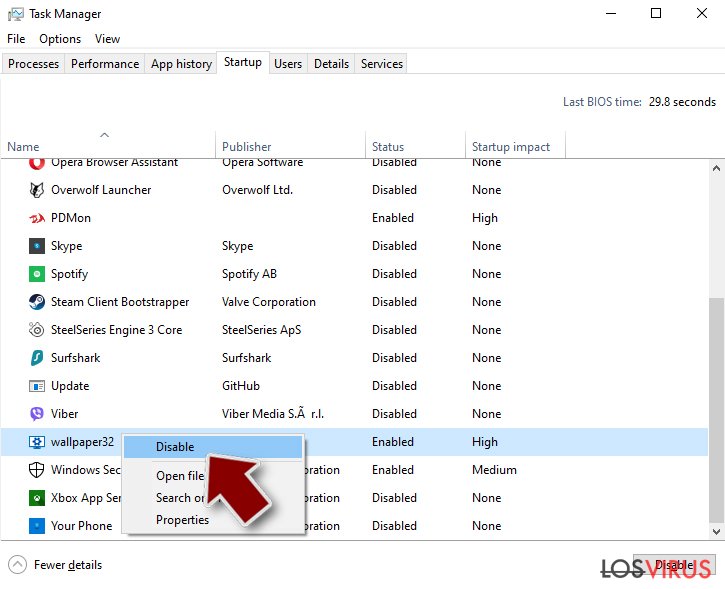

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

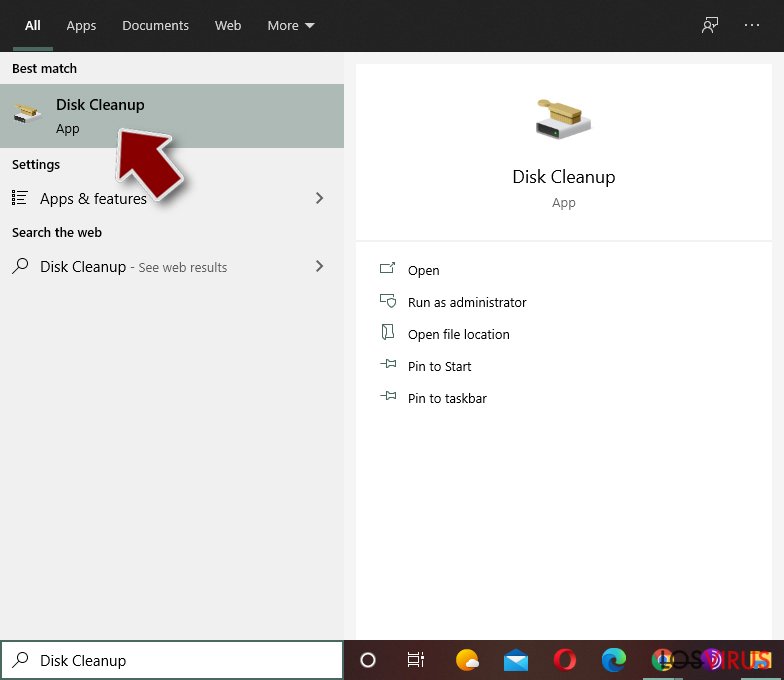

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

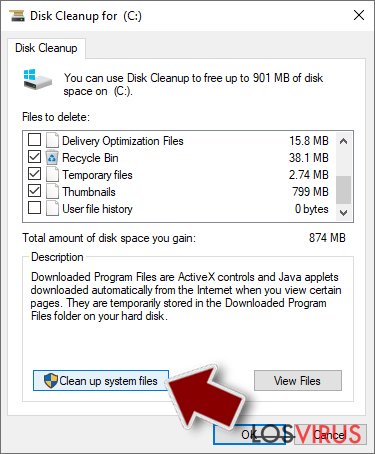

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar STOP usando System Restore

Este método puede también ayudarte a deshacerte automáticamente del virus:

-

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de STOP. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Bonus: Recuperar tus datos

La guía que se presenta a continuación te intentará ayudar a eliminar STOP de tu ordenador. Para recuperar tus archivos encriptados, te recomendamos que uses una guía detallada por los expertos de seguridad de losvirus.es.Si tus archivos han sido encriptados por STOP, puedes usar varios métodos para restaurarlos:

Probar Data Recovery Pro

Originalmente, esta herramienta estaba diseñada para recuperar los archivos tras una ruptura del sistema o eliminación accidental. Sin embargo, puede ser útil tras el ataque de un ransomware.

- Descargar Data Recovery Pro;

- Sigue los pasos establecidos en Data Recovery e instala el programa en tu ordenador;

- Ejecútalo y escanea tu ordenador en busca de los archivos encriptados por el ransomware STOP;

- Restauralos.

Aprovecharse de la función de Versiones Anteriores de Windows

Este método permite copiar las versiones previamente guardadas del sistema si la Restauración de Sistema estaba habilitada antes del ataque del ransomware.

- Encuentra un archivo encriptado que desees recuperar y haz click derecho en él;

- Selecciona “Properties” y ve a la pestaña “Previous versions”;

- Aquí, comprueba cada copia disponible del archivo “Folder versions”. Deberías seleccionar la versión que quieres recuperar y hacer click en “Restore”.

Probar ShadowExplorer

ShadowExplorer puede recuperar archivos desde las Copias de Volumen de los datos si el ransomwre STOP no las elimina.

- Descarga Shadow Explorer (http://shadowexplorer.com/);

- Sigue el Asistente de Configuración de Shadow Explorer e instala esta aplicación en tu ordenador.

- Ejecuta el programa y ve hacia el menú desplegable en la esquina superior izquierda para seleccionar el disco con tus datos encriptados. Comprueba qué carpetas son ahí;

- Click derecho en la carpeta que quieres restaurar y selecciona “Export”. Puedes también seleccionar dónde quieres que sea almacenada.

El descifrador del ransomware STOP ha sido descubierto recientemente. Puedes encontrarlo aquí (enlace de descarga directa)

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de STOP u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.