Eliminar el virus Globe Imposter (Guía de eliminación) - Actualización Ago 2017

Guía de eliminación del virus Globe Imposter

¿Qué es Virus ransomware Globe Imposter?

Introduciendo el crecimiento de la familia del virus Globe Imposter

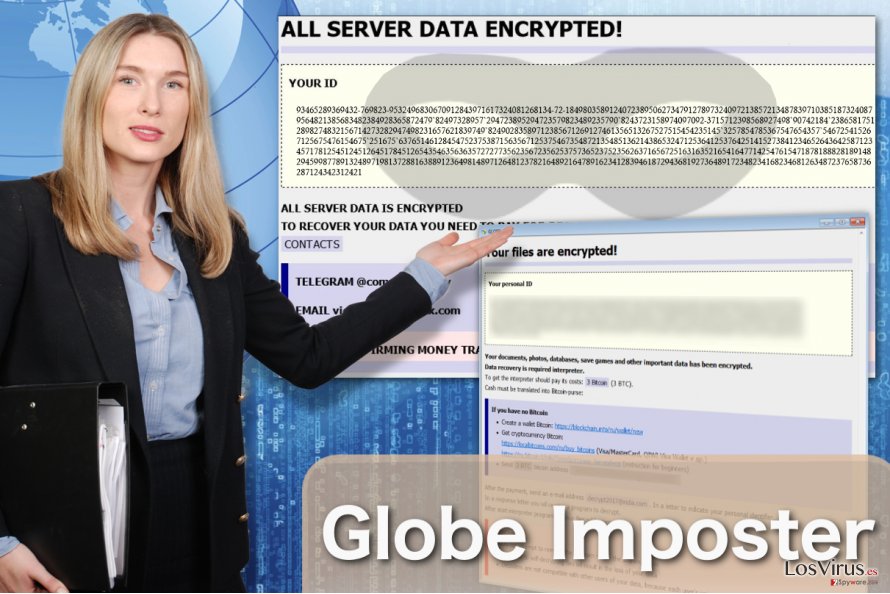

El virus Globe Imposter es un virus crypto-ransomware malicioso que imita al infame ransomware Globe y codifica los archivos del ordenador, así los extorsionistas pueden vender una clave de desencriptación y ganar algo de dinero . Una vez que encripta los archivos, el virus marca los archivos con extensiones específicas.

Dependiendo de la versión del virus, el malware Globe Imposter puede añadir las siguientes extensiones:

.goro, .au1crypt, .s1crypt, .nCrypt, .hNcrypt, .legally, .keepcalm, .fix, .515, .crypt, .paycyka, .pizdec, .wallet, .vdulm, .2cXpCihgsVxB3, .medal, .3ncrypt3d .[byd@india.com]SON, .troy, .Virginprotection, .BRT92, .725, .ocean, .rose, .GOTHAM, .HAPP, .write_me_[btc2017@india.com] and .skunk.

Repetidas denuncias de víctimas atacadas por estos virus muestran que los desarrolladores de los ransomware continúan cambiando sus detalles de contacto y proporcionan diferentes direcciones email en las notas de pago (estos documentos pueden estar categorizados como HOW_OPEN_FILES.hta, how_to_back_files.html, RECOVER-FILES.html, !back_files!.html, #HOW_DECRYPT_FILES#.html) including:

- write_me_[btc2017@india.com],

- 511_made@cyber-wizard.com,

- btc.me@india.com

- chines34@protonmail.ch

- decryptmyfiles@inbox.ru

- garryweber@protonmail.ch

- keepcalmpls@india.com

- happydaayz@aol.com

- strongman@india.com

- support24@india.com

- support24_02@india.com

- oceannew_vb@protonmail.com

- asnaeb7@india.com

- asnaeb7@yahoo.com

- i-absolutus@bigmir.net

- laborotoria@protonmail.ch

- filesopen@yahoo.com

- openingfill@hotmail.com

- crypt@troysecure.me

- troysecure@yandex.by

- troysecure@yahoo.com

Ya que los desarrolladores del malware no siempre dan nombres de sus maliciosas creaciones, la comunidad tecnológica a menudo ofrece categorías a las extensiones o direcciones email usadas para la comunicación con las víctimas. Sin embargo, para hacer las cosas más sencillas, estos parásitos están categorizados como Globe Imposter o Fake Globe. Debemos anotar que, a pesar del hecho de que estos virus son solo versiones copias de los parásitos originales, bajo ningún concepto esto significa que no sean destructivos.

Los virus Fake Globe pueden encriptar los archivos con tanto éxito como cualquier otro ransomware que haya sido desarrollado desde cero. Considerando que hay numerosas variantes ransomware, solo podemos decir que ciertos virus tienden a usar cifradores RSA y AES, los cuales usan la mayoría de ransomwares en sus ataques . Mientras que otras versiones de malware pueden ser descifradas, otras pueden ser extremadamente peligrosas.

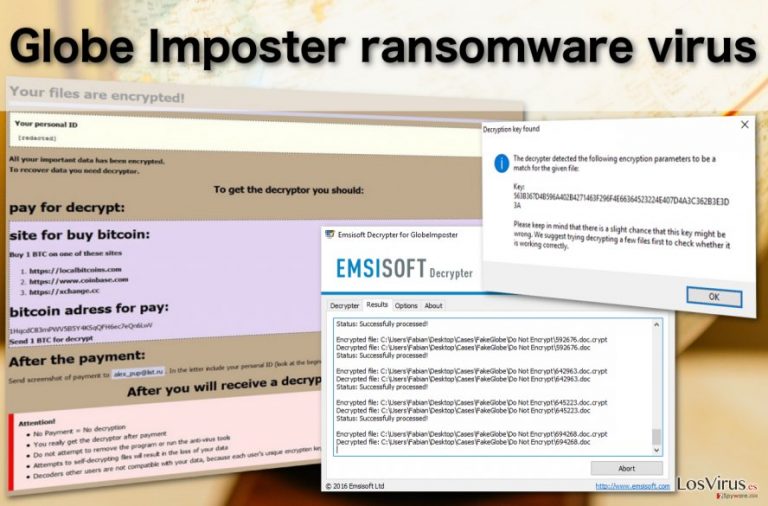

Los expertos en seguridad de Emsisoft han tenido éxito a la hora de crear una herramienta de desencriptación para el ransomware – un desencriptador gratuito para Globe Imposter, el cual ayuda a las víctimas de los ransomware a recuperar sus archivos y restaurar el orden en sus ordenadores . Por el momento, esta herramienta de rescate ya ha sido descargada 11844 veces, lo cual solo prueba que los parásitos se está difundiendo rápidamente y todo el mundo debería tomar acciones para proteger sus dispositivos contra esto.

Si ya es demasiado tarde para tomar medidas preventivas, deberías ir hacia abajo y descargar el desencriptador y aprender a eliminar Globe Imposter de tu ordenador. Te sugerimos que uses un programa antivirus legítimo, como FortectIntego para solucionar adecuadamente tu dispositivo.

GlobeImposter imita las funciones principales del virus Globe origina. Añade ciertas extensiones de archivo a los datos encriptados y coloca archivos .html o .hta con notas de pago que aparecen en todas las carpetas con archivos afectados en el ordenador. Las buenas noticias son que el virus normalmente no cambia el nombre original de los archivos, por lo que pueden ser fácilmente administrados una vez el virus sea desencriptado.

Deberías recordar que los desarrolladores del virus usan tácticas amenazadoras para alejar la atención de la víctima de cualquier otra alternativa de recuperación. Por ello, debes siempre comprobar si los analistas de virus han logrado inventar alguna herramienta gratuita de desencriptación. En este caso, tienes suerte, porque serás capaz de recuperar tus archivos y completar la eliminación de Globe Imposter sin encontrarte con consecuencias más serias.

Actuales versiones activas de Globe Imposter:

Otra versión pobremente creada, aunque ligeramente mejorada del ransomware Globe. Esta versión particular añade la extensión .FIX a los archivos de la víctima, los cuales encripta con un poderoso algoritmo y los convierte en ilegibles.

Las estrategias de infiltración del virus varían desde las campañas de spam a las descargas conducidas o anuncios engañosos. No hay modo virtual de saber cómo va a golpear el virus. Aunque la versión original de GlobeImposter fue desencriptada, los expertos en malware no han logrado repetir sus éxitos con la versión 2.0, y este parásito aún es indescifrable.

Es por lo que siempre es una buena idea realizar copia de seguridad de tus archivos más importantes, donde el script de algún ransomware malicioso no pueda alcanzarlas y encriptarlas. De este modo, siempre tendrás una opción de recuperación en caso de que tus datos queden corruptos.

Versión alemana de GlobeImposter

Para alcanzar a más víctimas, los desarrolladores de malware a menudo adaptan sus maliciosas creaciones a países específicos y hablan con los usuarios en un idioma nativo.

La versión alemana del ransomware es un perfecto ejemplo de esta estrategia: la nota de pago con explicaciones sobre cómo recuperar los archivos encriptados se presenta en alemán. Los criminales piden 0,5 Bitcoins para la clave de recuperación de datos. Una vez el dinero es transferido, se pide a las víctimas enviar un pantallazo de la transacción a la dirección email indicada – decryptmyfiles@inbox.ru.

Pero incluso completar todas las demandas de los criminales no garantiza la recuperación. Los extorsionistas son impredecibles y pueden simplemente acabar robándote también el dinero. Es por lo que nosotros recomendamos permanecer seguros y eliminar la versión alemana de GlobeImposter.

Virus KeepCalm

El virus encripta y añade la extensión .keepcalm, que es de donde el virus recibe el nombre. El parásito ejecuta un poderoso script de encriptación para bloquear los archivos de la víctima y luego ofrece desencriptarlos solo si las víctimas pagan una considerable cantidad de dinero.

Los extorsionistas dan más detalles de la descripción de la recuperación de los datos en la nota de pago llamada HOW_TO_BACK_FILES.html. Esencialmente, las víctimas deben contactar con los criminales a través de la dirección email keepcalmpls@india.com. La instantánea de pago junto con la ID personal de la víctima deben ser enviados a este email para recibir la herramienta de desencriptación. Desafortunadamente, esto no ocurre normalmente.

Al contrario, los criminales tienden a robar el dinero a las víctimas, dejándolas con un puñado de información cifrada. En este caso, todo lo que puedes hacer es eliminar KeepCalm del dispositivo infectado y sobrepasar la encriptación de algún otro modo seguro.

Virus Wallet GlobeImposter

A comienzos de Mayo de 2017, una nueva versión del virus Fake Globe fue detectada. Esta vez, usaba la extensión de archivo .wallet con el fin de parodiar al ransomware Dharma, el cual es conocido por usar la extensión de archivo .wallet para marcar los archivos encriptados.

El ransomware coloca la nota de pago how_to_back_files.html en el escritorio, el cual contiene la ID de la víctima y la dirección BitMessage en caso de que la víctimas quieran contactar con los criminales r- BM-2cXpCihgsVxB31uLjALsCzAwt5xyxr467U[@]bitmessage.ch.

El virus elimina las copias de volumen de los datos para prevenir que las víctimas restaúren los archivos sin pagar.

Virus archivo de extensión .s1crypt

Este parásito sirve como otra variación de ransomware. Presenta sus demandas en la nota de pago how_to_back_files.html. También informa a los usuarios que todos sus documentos y datos han sido encriptados.

Con el fin de desencriptar los archivos, las víctimas deberían pagar un decodificador específico que supuestamente cuesta 2 Bitcoins. No hace falta decir que la herramienta no mejora las posibilidades de recuperación de los datos.

Además, los desarrolladores también proporcionan tres enlaces adicionales para los usuarios que no saben cómo comprar bitcoins. En caso de dificultades técnicas, pueden contactar con los criminales a través de la dirección laboratoria@protonmail.ch.

El final del email puede sugerir que los criminales han registrado su dominio en Suiza. De nuevo, puede ser solo por diversión. Las herramientas antivirus pueden identificar el malware como Trojan.Generic.DB75052.

Virus archivo de extensión .au1crypt

El malware funciona como homólogo de la versión priginal. Su interfaz es diferente. La ID parece ser el resultado de la criptografía AES y RSA. La nota de pago, how_to_back_files.html, explica al usuario que los archivos an sido encriptados debido a un problema de seguridad con su PC.

A diferencia de la versión original, la cual indicaba una dirección Bitcoin, esta versión instruye al usuario para contactar con los ciber criminales a través de summerteam@tuta.io y summerteam@india.com. Aunque parece que el malware es una «diversión de verano» para los hackers, los miembros de la comunidad virtual deberían tener cuidado.

Por el momento, su troyano es identificable como Variant.Adware.Graftor.lXzx.

Virus extensión de archivo .goro

Este virus alcanza específicamente a sus víctimas a través de redes de Protocolo de Escritorio Remoto (RDP) débiles. Ya que esta versión es una marca nueva, no hay desencriptador lanzado aún. Los desarrolladores también han usado similares notas de pago .html para dar instrucciones.

Puedes terminar con goro.exe en el Administrador de Tareas para interrumpir los procesos maliciosos. Esta versión está también asociada con la versión del virus Wallet de la familia de ransomware Dharma.

Por el momento, esta variante es detectable como Trojan[Ransom]/Win32.Purgen, Arcabit Trojan.Ransom.GlobeImposter.1 por la mayoría de aplicaciones de seguridad. La dirección email Mk.goro@aol.com es otro indicador de esta versión.

Virus extensión de archivo .{email}.BRT92

Este virus hace lo que su nombre sugiere – añade la extensión .{email}.BRT92 a los archivos encriptados. Además de la nueva extensión, este virus Globe coloca la nota de pago en el archivo #HOW_DECRYPT_FILES#.html.

En su página html, a las víctimas se les proporciona un número ID que es básicamente un código que ayuda a los perpetradores a diferencias a las víctimas.

Los hackers indican dos diferentes direcciones email asnaeb7@india.com y asnaeb7@yahoo.com para la comunicación con la víctima.

Virus archivo de extensión .ocean

Esta versión de virus Globe apareció en 2017. El virus añade la extensión .ocean y coloca la nota de pago llamada !back_files!.html para demandar dinero. Con el fin de recuperar sus archivos, las víctimas deben contactar con los criminales a través de la dirección email oceannew_vb@protonmail.com.

Los hackers declaran que el precio de la desencriptación de los archivos dependerá de cómo de rápido la víctima logre contactar con ellos. Sin embargo, colaborar con los criminales nunca es una buena opción, ya que puedes acabar estafado.

Virus A1Lock

A1Lock es una de las versiones más exitosas del virus GlobeImposter. Hay varias versiones de este parásito y cada una de ellas añade diferentes extensiones de archivo. Actualmente sabemos que hay variantes que usan las extensiones .rose, .troy u .707.

La nota de pago aparece normalmente en los documentos llamados How_to_back_files.html y RECOVER-FILES.html. Para la comunicación con las víctimas, los criminales indican las siguientes direcciones: i-absolutus@bigmir.net, crypt@troysecure.me, troysecure@yandex.by and troysecure@yahoo.com.

Virus archivo de extensión .Write_me_[btc2017@india.com]

Echando un ojo a su diseño, esta versión de Fake Globe difiere de la mayoría de versiones de virus. Sin embargo, funciona exactamente igual: encripta los archivos de la víctima y ofrece obtener un decodificador. Las víctimas que quieran pagar deben contactar con los criminales a través de la dirección email btc2017@india.com.

El riesgo aquí es grande ya que los criminales son libres de quedarse con el dinero que las víctimas han pagado. De este modo, el parásito marca los archivos con la extensión .Write_me_[btc2017@india.com] y se quedarán así para siempre.

Vectores de infiltración de GlobeImposter

Los ransomware GlobeImposter emplean técnicas de distribución tradicionales y se difunden a través de emails spam maliciosos. Otros vectores de ataque conocidos son los anuncios cargados de malware y las descargas conducidas.

Como la mayoría de ransomwares, esta variante esconde su destructiva carga explosiva bajo programas aparentemente legítimos o archivos de Windows, así las potenciales víctimas no sospechan nada y descargan los archivos maliciosos en sus ordenadores.

Para proteger el sistema de ataques malware, se requiere de un buen programa anti-malware actualizado, además, te recomendamos que uses dispositivos de almacenamiento externo y realices copias de seguridad en ellas. Puedes usar discos duros externos, USBs, discos, DVDs, etc. ¡Simplemente no te olvides de mantenerlos desenchufados del ordenador!

Actualización del 23 de Mayo de 2017. El ransomware sigue cambiando sus técnicas de ataque y, de acuerdo con las últimas denuncias, estos maliciosos virus son forzados por el malspam Blank Slate, el cual ha sido y es responsable de la distribución de Cerber.

Resulta que los archivos maliciosos vienen empaquetados en archivos .zip con carácteres aletaorios, como por ejemplo, 8064355.zip. Cuando es desenpaquetado y ejecutado, el archivo .js o .jse de dentro se conectta a un cierto cominio y descarga el ransomware de él.

Los criminales tienden a cambiar regularmente los dominios de los ransomware anfitriones, pero actualmente, los dominios conocidos con newfornz[.]top, pichdollard[.]top and 37kddsserrt[.]pw.

Actualización del 1 de Agosto de 2017: Una nueva campaña de malspam de Globe Imposter (muy probablemente basada en el botnet Necurs) ha sido detectada. Abajo encontrarás una lista de direcciones emails, títulos de email y archivos adjuntos asociados con la distribución de Fake Globe:

- donotreply@jennieturnerconsulting.co.uk — Payment Receipt_72537 — P72537.zip

- donotreply@ritson.globalnet.co.uk — Payment 0451 — P0451.zip

- donotreply@vintageplanters.co.uk — Payment Receipt#039 — P039.zip

- donotreply@bowker61.fastmail.co.uk — Receipt 78522 — P78522.zip

- donotreply@satorieurope.co.uk — Receipt#6011 — P6011.zip

- donotreply@npphotography.co.uk — Payment-59559 — P59559.zip

- donotreply@anytackle.co.uk — Receipt-70724 — P70724.zip

- donotreply@gecko-accountancy.co.uk — Receipt#374 — P374.zip

- donotreply@corbypress.co.uk — Payment Receipt#03836 — P03836.zip

- donotreply@everythingcctv.co.uk — Payment_1479 — P1479.zip

De acuerdo con la web malware-traffic-analysis.net, de donde se ha compilado esta lista, los archivos .zip contienen archivos vbs que llevan la carga explosiva.

Además, los nuevos títulos han sido añadidos a la campaña de spam que distribuye Fake Globe como archivo .js. Ten cuidado con los emails que lleven consigo los mensajes «Voice Message Attached» or «Scanned Image».

Sugerencias para completar la eliminación del virus Globe Imposter

En caso de que estés infectado con un virus Fake Globe, deberías tener mucho cuidado de no dañar tu sistema más. No intentes eliminar este virus si es la primera vez que te encuentras con él.

Los desarrolladores del virus intentarán hacer de la eliminación de Globe Imposter algo muy complicado, dejando potenciales trampas durante el proceso. Solo los programas legítimos y poderosos de seguridad pueden funcionar y encontrar esos obstáculos para eliminar el virus Globe Imposter del sistema corrupto.

Guía de eliminación manual del virus Globe Imposter

Ransomware: Eliminación manual de ransomware en Modo Seguro

Un virus Fake Globe no se va a ir del sistema sin pelear. Por ello, puede bloquear el antivirus o cualquier otro programa de seguridad para impedir que se ejecute. En caso de que esto ocurra, por favor, sigue las siguientes instrucciones.

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

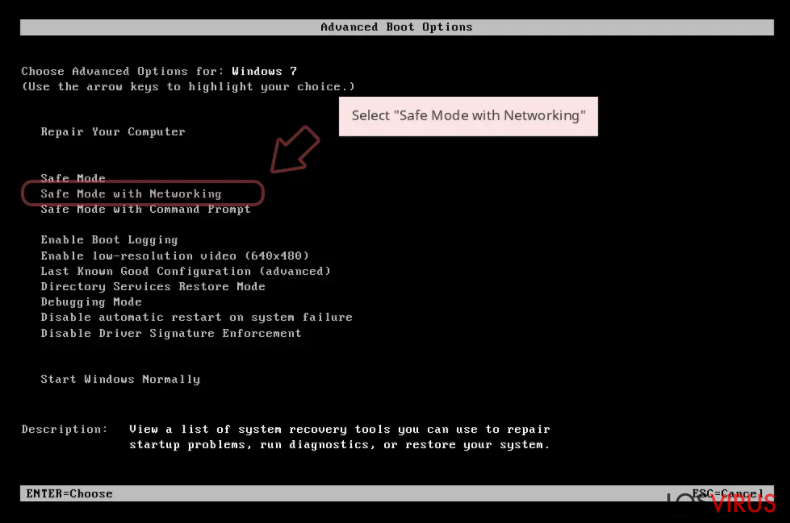

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

Windows 10 / Windows 8

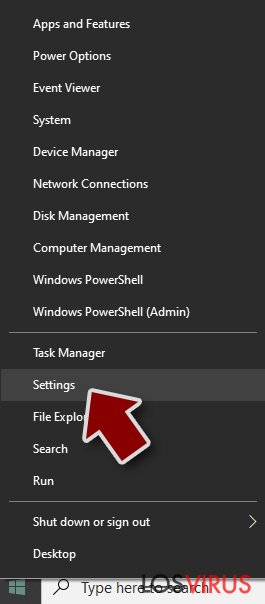

- Click derecho en el botón Inicio y selecciona Configuración.

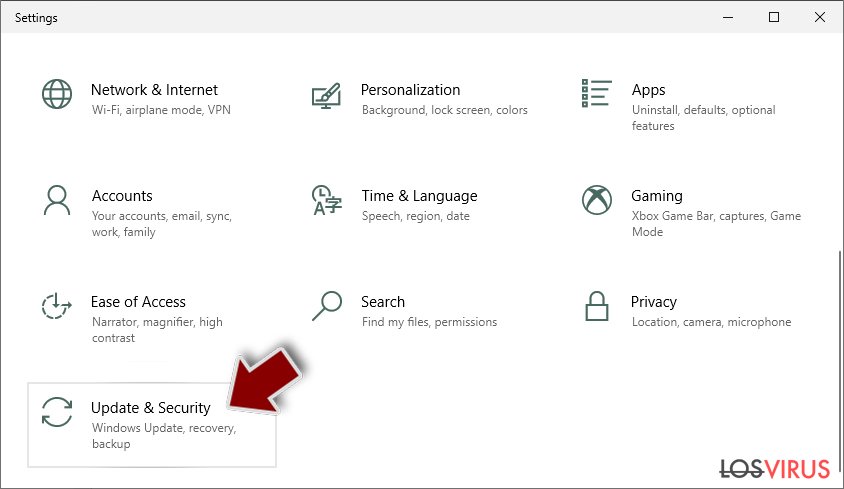

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

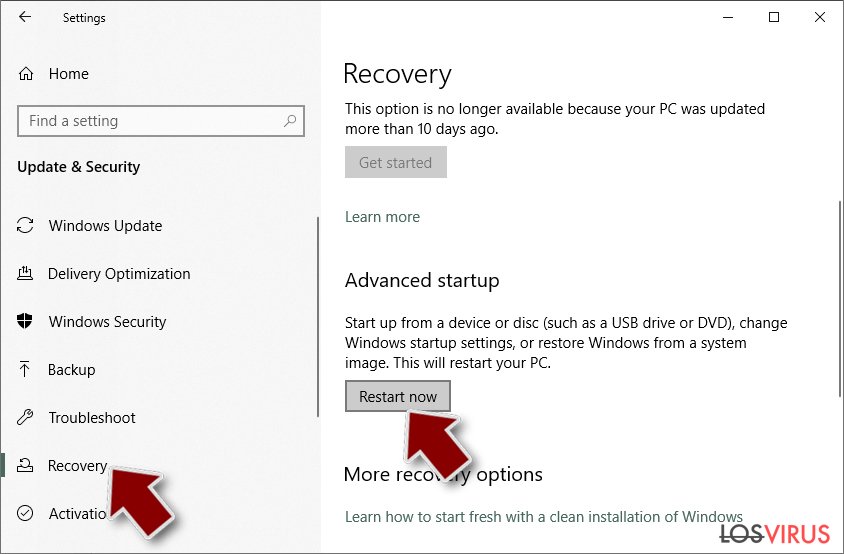

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

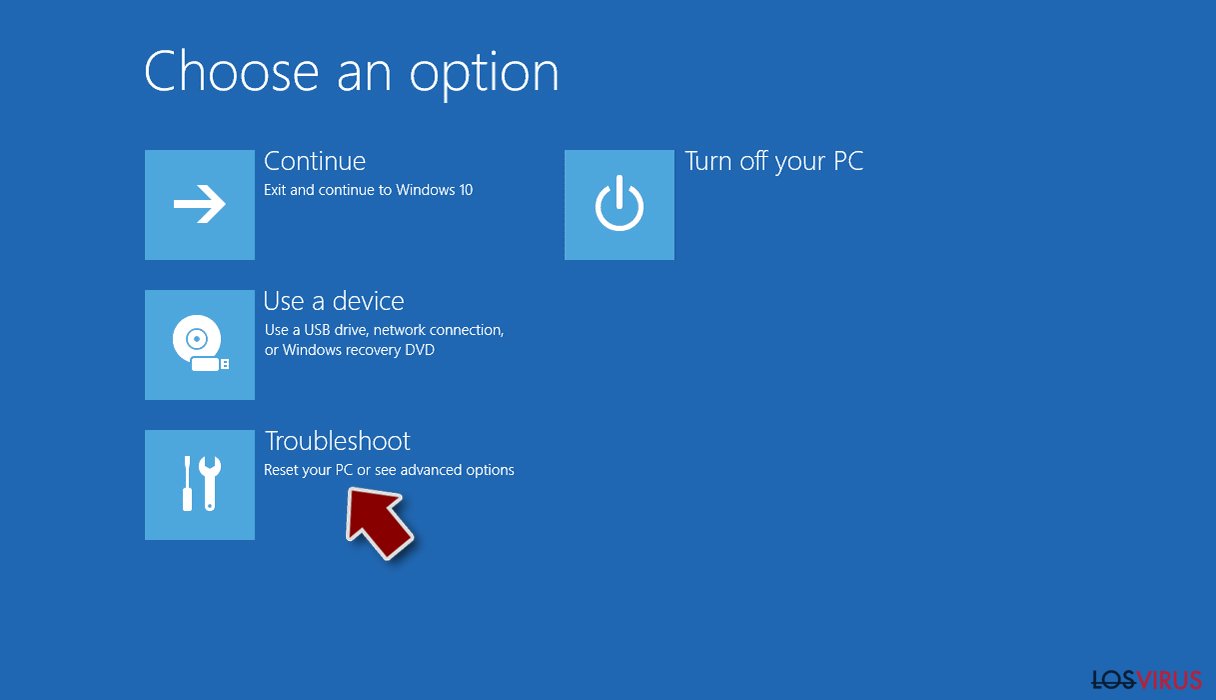

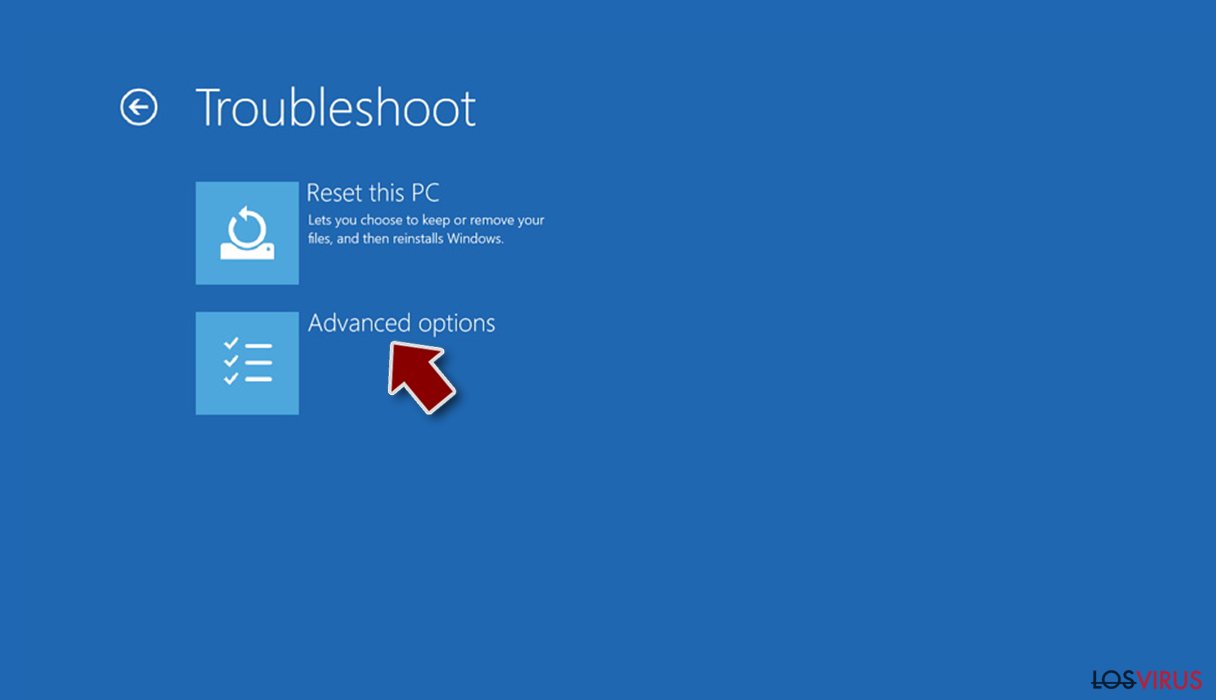

- Selecciona Solucionador de Problemas.

- Ve a opciones Avanzadas.

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

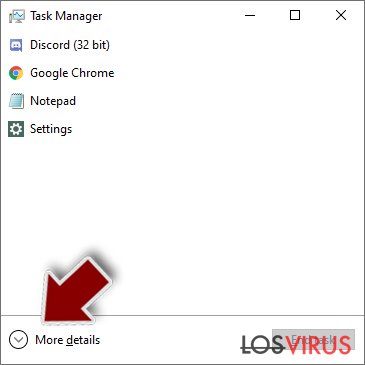

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

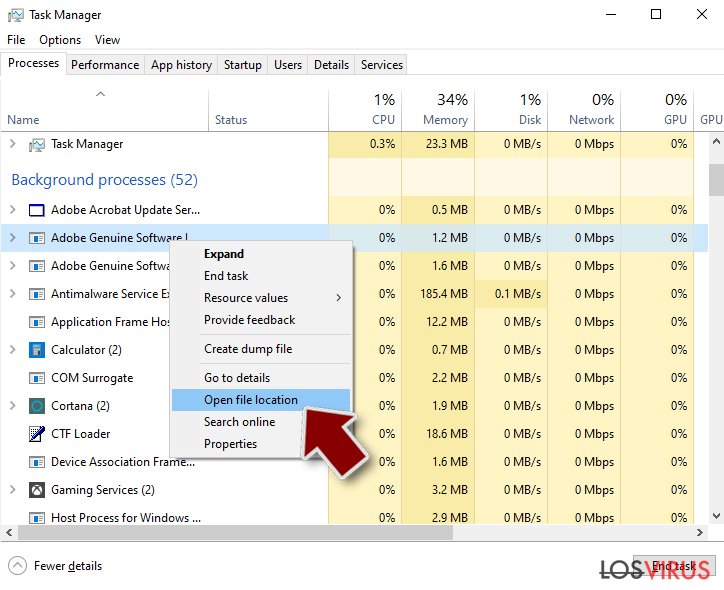

- Click derecho y selecciona Abrir localización del archivo.

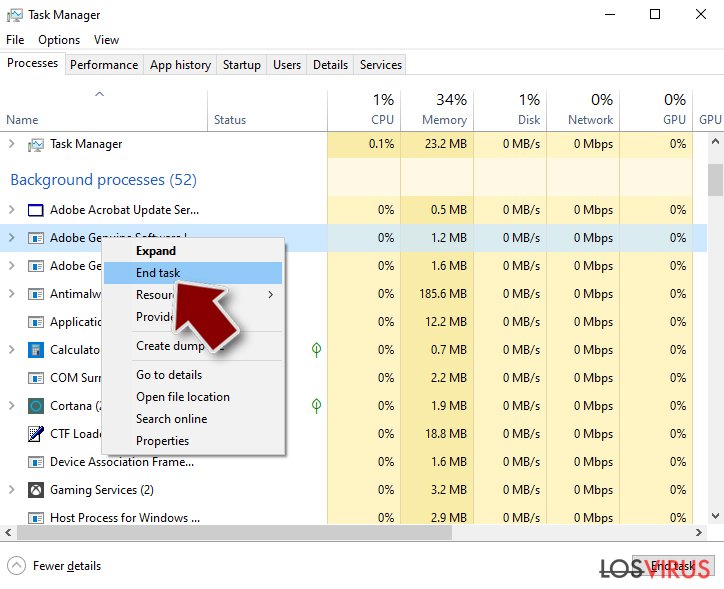

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

Paso 3. Comprobar los programas de Inicio

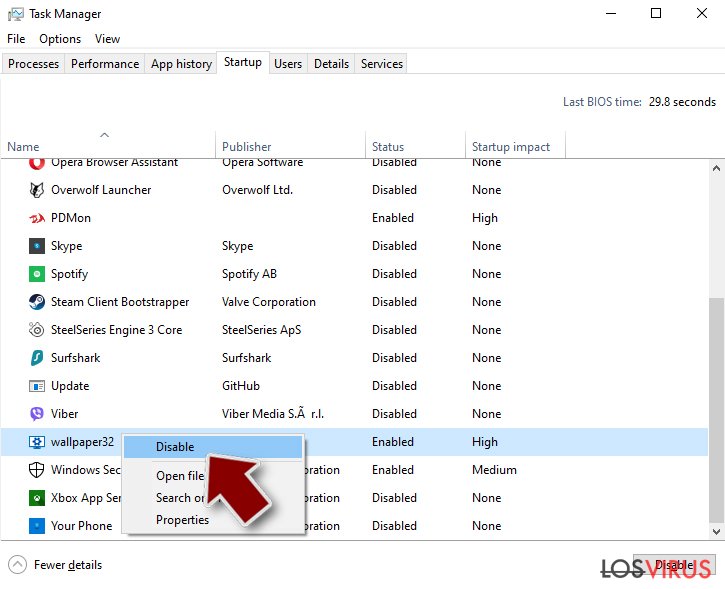

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

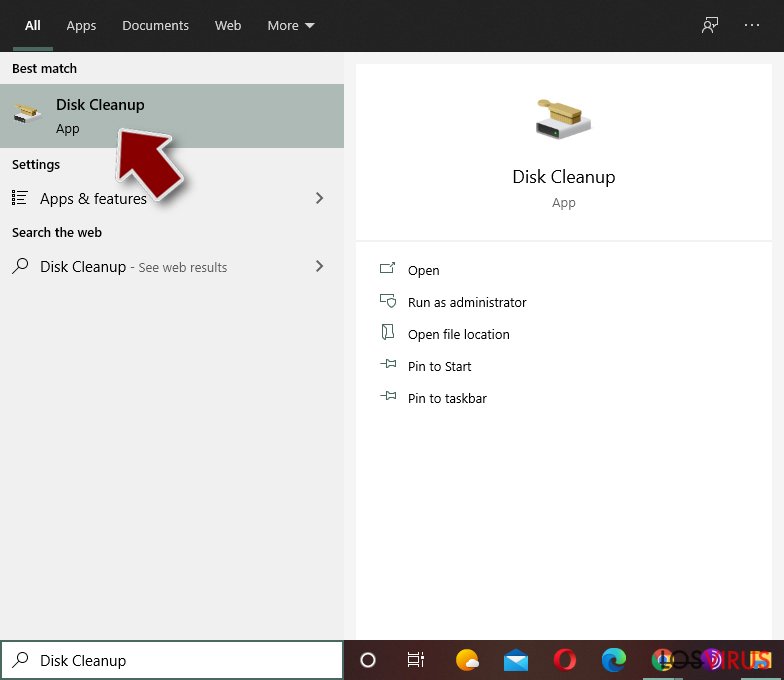

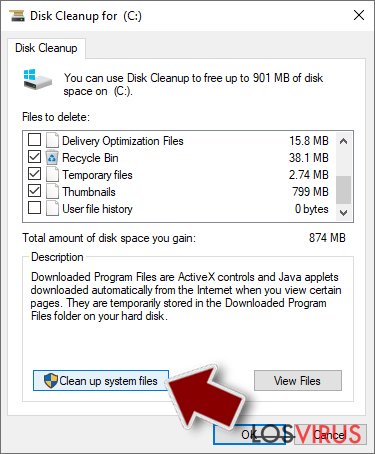

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar Globe Imposter usando System Restore

Los parásitos ransomware son serias ciber infecciones y pueden no solo bloquear documentos en el ordenador, sino también bloquear aplicaciones. Un programa de seguridad no es una excepción. Si Globe Imposter está interfiriendo con una comprobación automática del sistema, sigue estas instrucciones.

-

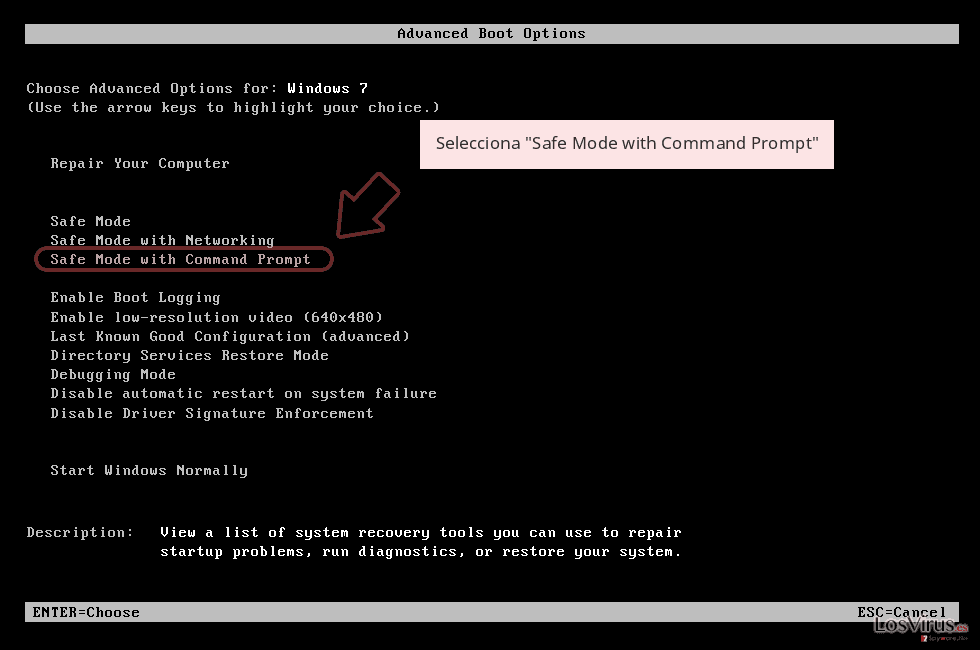

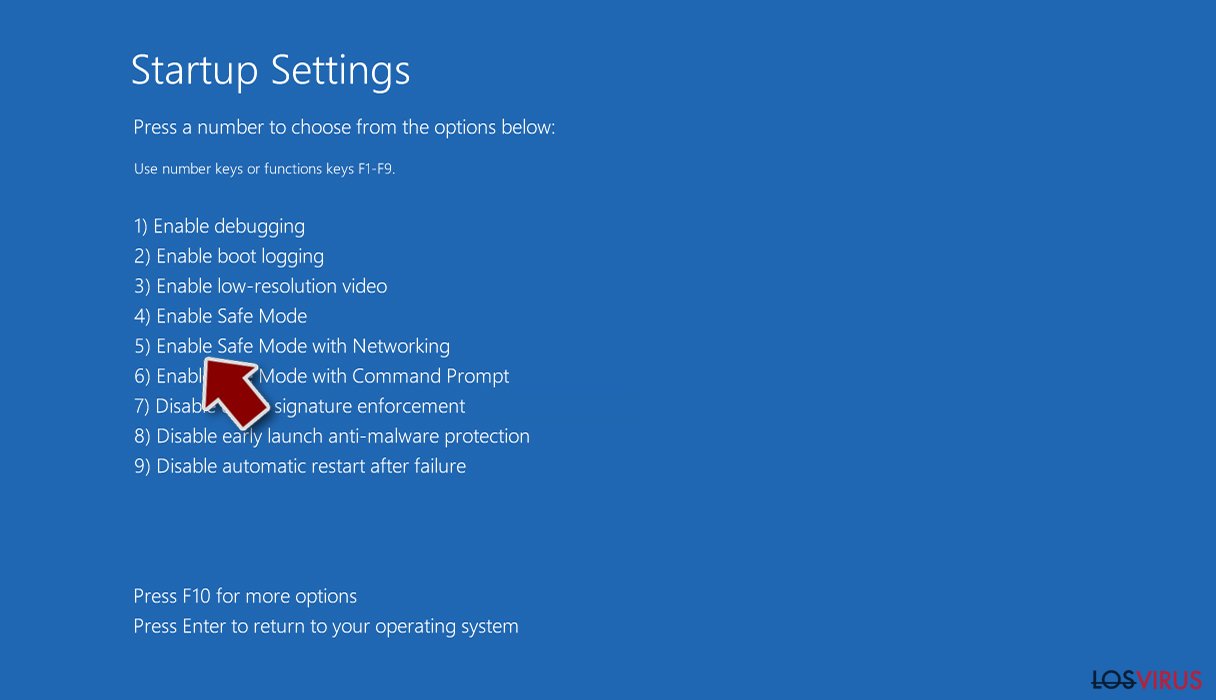

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

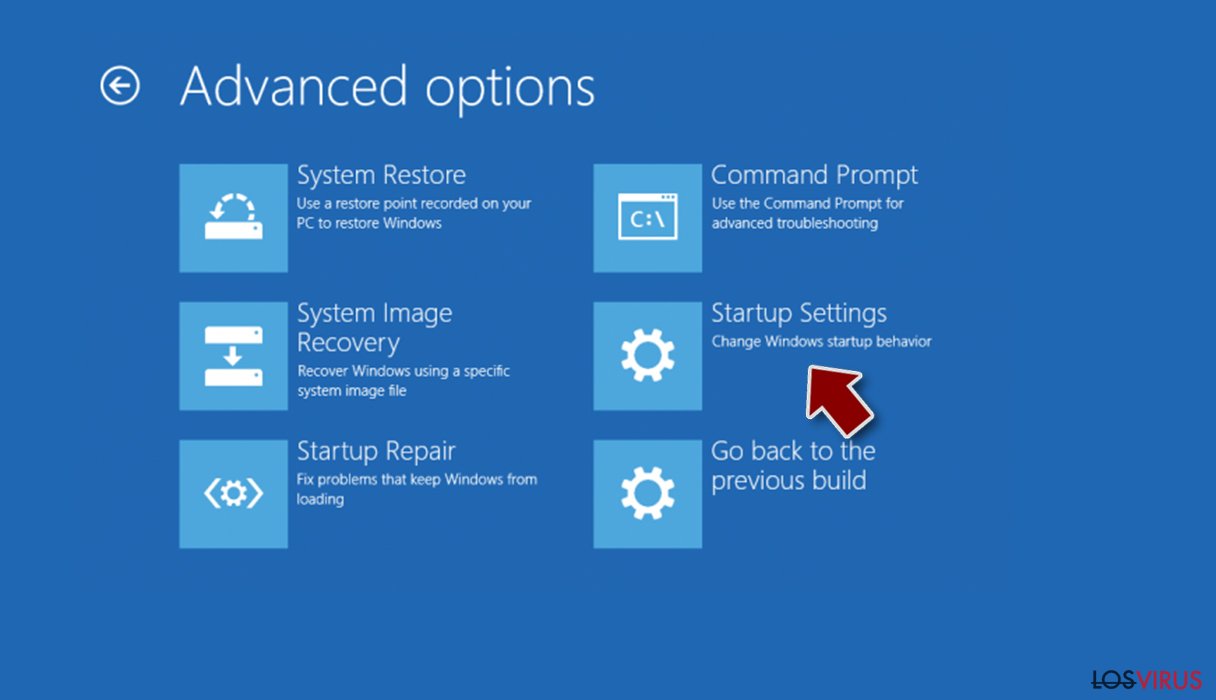

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de Globe Imposter. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Bonus: Recuperar tus datos

La guía que se presenta a continuación te intentará ayudar a eliminar Globe Imposter de tu ordenador. Para recuperar tus archivos encriptados, te recomendamos que uses una guía detallada por los expertos de seguridad de losvirus.es.La herramienta de desencriptación de Emsisoft puede no funcionar, ya que es capaz de desencriptar archivos bloqueados solo por ciertas versiones de este grupo de ransomware. En caso de que no te ayude a recuperar tus datos a su estado original, te sugerimos que intentes estas alternativas:

Si tus archivos han sido encriptados por Globe Imposter, puedes usar varios métodos para restaurarlos:

Obtener ayuda de Data Recovery Pro

Este programa de recuperación de datos prueba ser eficiente a la hora de tratar con archivos corruptos o dañados. Te sugerimos que intentes usar esta herramienta para restaurar tus archivos.

- Descargar Data Recovery Pro;

- Sigue los pasos establecidos en Data Recovery e instala el programa en tu ordenador;

- Ejecútalo y escanea tu ordenador en busca de los archivos encriptados por el ransomware Globe Imposter;

- Restauralos.

El truco de ShadowExplorer

Deja que ShadowExplorer haga su función y restaúre los archivos usando las copias de volumen de los datos. Desafortunadamente, los virus ransomware buscan eliminar estas copias y, en caso de éxito, ShadowExplorer no podrá ayudarte.

- Descarga Shadow Explorer (http://shadowexplorer.com/);

- Sigue el Asistente de Configuración de Shadow Explorer e instala esta aplicación en tu ordenador.

- Ejecuta el programa y ve hacia el menú desplegable en la esquina superior izquierda para seleccionar el disco con tus datos encriptados. Comprueba qué carpetas son ahí;

- Click derecho en la carpeta que quieres restaurar y selecciona “Export”. Puedes también seleccionar dónde quieres que sea almacenada.

Desencriptador gratuito para Globe Imposter

Puedes recuperar rápidamente tus archivos si usas este desencriptador gratuito para Globe Imposter de Emsisoft.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de Globe Imposter u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.