Eliminar el virus U2k (Guía gratuita) - Pasos de desencriptación incluidos

Guía de eliminación del virus U2k

¿Qué es U2k ransomware?

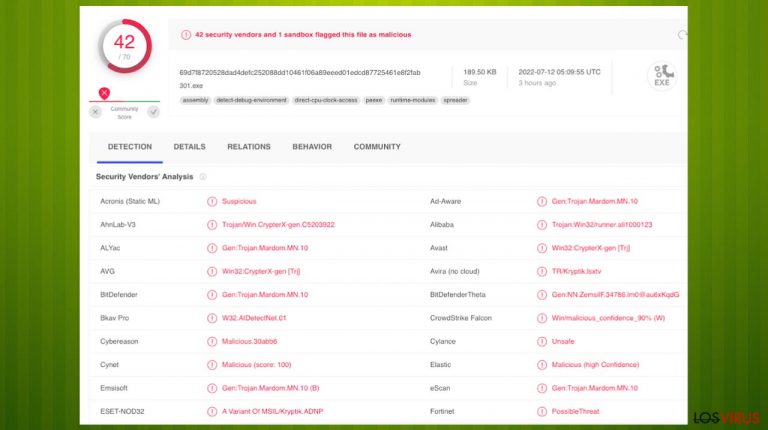

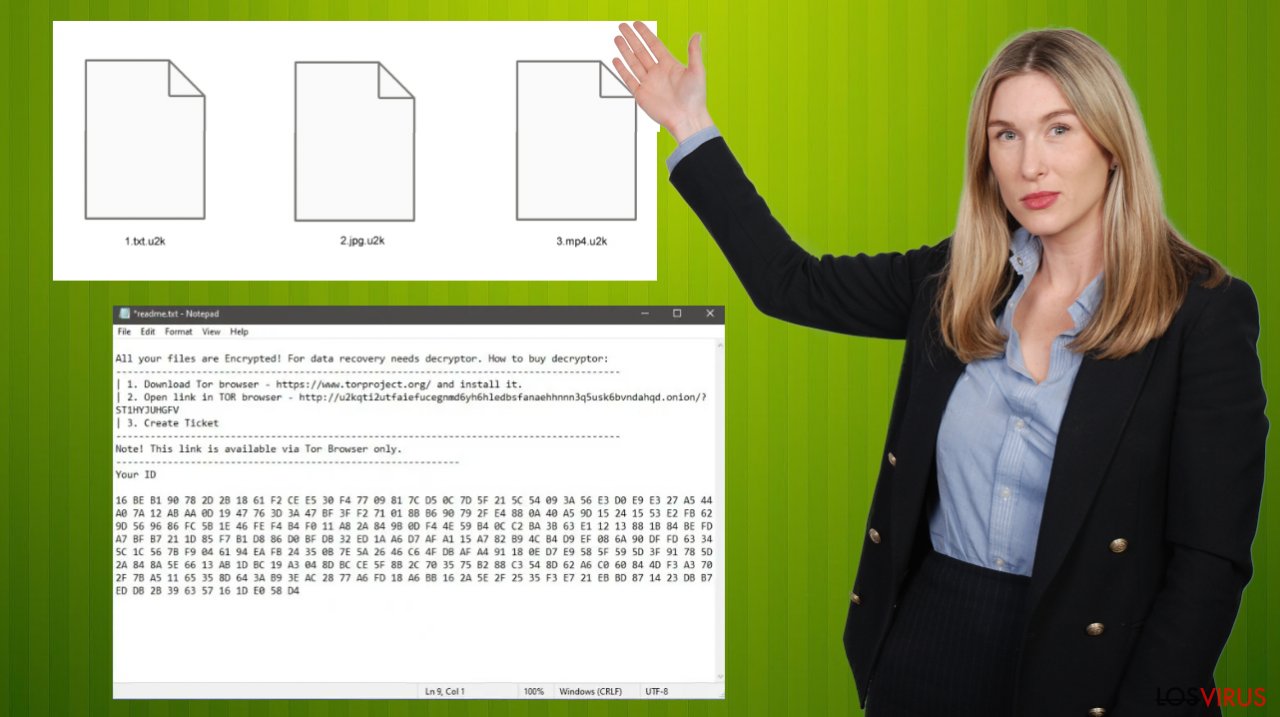

El ransomware U2k es una infección que bloquea datos y los marca usando la extensión .U2K

El ransomware U2k es un virus que pide dinero prometiendo desencriptar archivos tras recibir el pago. La amenaza tiene un objetivo – obtener beneficios para sus creadores asustando a la gente para que les transfieran dinero. La gente cae en este mensaje asustadizo entregado a través de un archivo llamado ReadMe.txt y contactan con los criminales, que es lo que sugiere este mensaje. La suma puede depender del valor particular de los datos encriptados por el virus.

Los desarrolladores del virus ransomware U2k pueden instarte a que contactes con ellos o descargues algo y sigas otras instrucciones. Todo esto puede conducirte a tener problemas mayores en el sistema y a pérdida de datos y de dinero. Intenta ignorar todos estos mensajes y asegúrate de evitar pagar y contactar con la gente detrás de esta infección.

El ordenador infectado puede recibir amenazas adicionales si sigues contactando con los creadores de la infección pero no pagas tan pronto como ellos quisieran. El virus U2k es una amenaza que los usuarios han reportado recientemente, por lo que no hay herramientas de desencriptación que puedan ser de confianza y útiles para este caso. Cualquier otra herramienta provista por cualquiera que no sean investigadores no pueden generar buenos resultados.

El ransomware en profundidad

El ransomware U2k puede infectar el ordenador cuando abres paquetes de programas piratas infectados en el ordenador. Una carga maliciosa del ransomware ejecuta la infección y la máquina queda encriptada. También, las macros maliciosas pueden ser usadas para infiltrarse en los ordenadores.

Estas piezas peligrosas de archivos son sobre las que los expertos alertan e informan que estos mensajes email puede contener archivos adjuntos con piezas que pueden desencadenar la infiltración del malware directamente en el ordenador una vez que la función macro se habilita. El proceso es rápido y, en la mayoría de los casos, silencioso, por lo que los usuarios no se dan cuenta de la distribución.

| Nombre | Ransomware U2K |

|---|---|

| Tipo | Bloqueador de archivos, crypto virus |

| Extensión | .U2K |

| Nota de pago | ReadMe.txt |

| Contacto | A través del navegador TOR creando un ticket a través del link |

| Distribución | Los archivos adjuntos a emails spam, macros maliciosas y otras amenazas |

| Eliminación | La eliminación requiere detección con herramientas anti-virus que puedan encontrar todos los intrusos |

| Reparacón | Limpiar el daño causado por el virus si el virus ha entrado y reparar los problemas comprobando el sistema usando FortectIntego |

Estas infecciones, como el virus ransomware U2k, pueden difundirse y mostrar síntomas como la nota de pago y las extensiones añadidas a los archivos afectados. De este modo, las consecuencias del ransomware aparecen desde la nada. La amenaza necesita ser eliminada cuanto antes debido a sus silenciosas funciones de infiltración.

No puedes saber qué otras amenazas han estado ejecutándose en el ordenador para mejorar la persistencia de este ransomware. Los criminales pueden incluso usar troyanos y otros malwares para difundir la carga explosiva del virus ransomware U2k. Asegúrate de ignorar cualquier mensaje y declaración de los criminales.

Eliminar el virus

El virus ransomware U2k necesita ser adecuadamente eliminado del ordenador para que la máquina esté completamente limpia y los procesos puedan ser controlados. La amenaza puede inyectar tareas y otras amenazas para mantener el código del ransomware ejecutándose, por lo que todos los archivos que sean añadidos nuevos serán bloqueados también.

Asegúrate de confiar en herramientas anti-malware adecuadas para llevar a cabo el proceso de eliminación del virus U2k, para que la infección sea terminada correctamente. Aplicaciones de eliminación de amenazas como SpyHunter 5Combo Cleaner o Malwarebytes pueden ser útiles a la hora de encontrar y eliminar estas amenazas de tipo ransomware y otras infecciones. Hay varios problemas que pueden ser desencadenados por infección ransomware, por lo que es crítico comprobarlo correctamente.

Restaurar archivos del sistema

Una vez el ordenador está infectado con un malware como un ransomware, el sistema es modificado para operar de manera diferente. Por ejemplo, una infección puede alterar la base de datos del registro de Windows, dañar partes vitales del arranque y otras secciones, eliminar o corromper archivos DLL, etc. Una vez que el archivo del sistema es dañado por malware, un programa antivirus no es capaz de hacer nada al respecto, dejándolo simplemente funcionar tal y como es. En consecuencia, los usuarios pueden experimentar problemas de rendimiento, estabilidad y usabilidad, hasta el punto en que sea requerido reinstalar Windows.

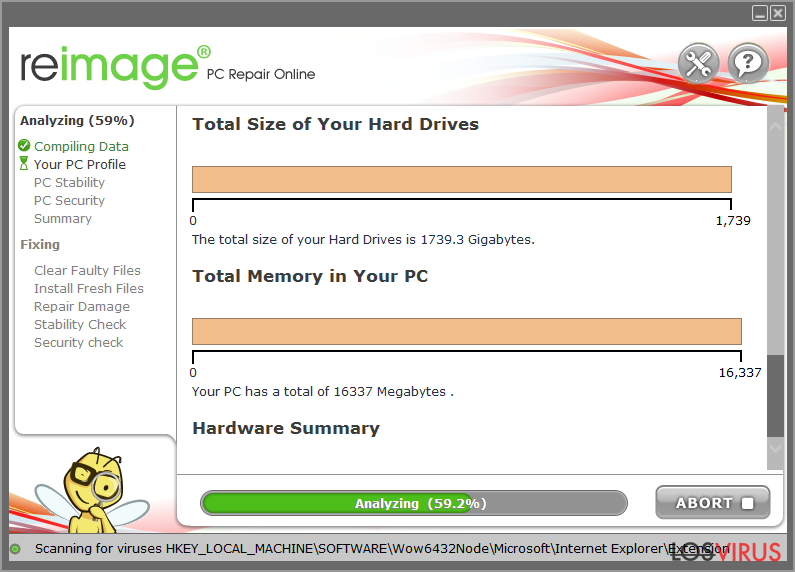

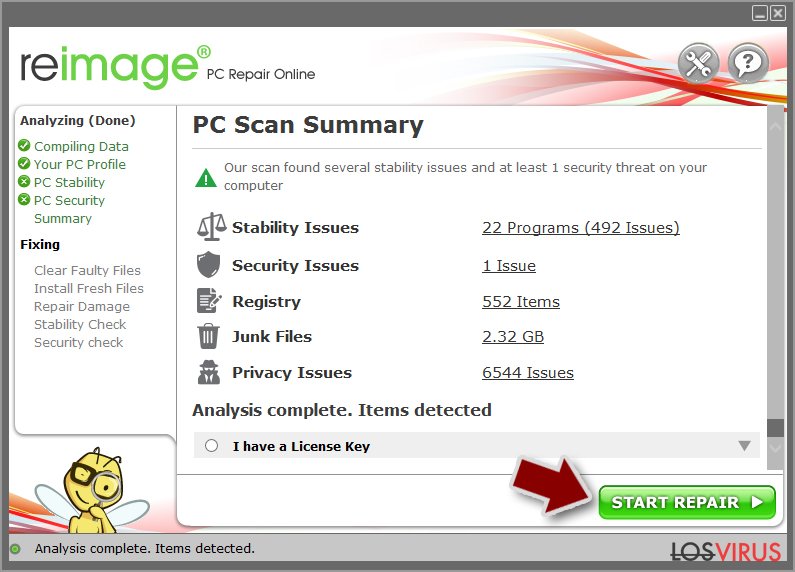

Por ello, te recomendamos encarecidamente que uses algún tipo de tecnología patentada de reparación como FortectIntego. Ésta no solo puede solucionar el daño causado por el virus tras la infección, sino que también es capaz de eliminar el malware que ya haya entrado en el sistema gracias a varios motores usados por el programa. Además, la aplicación es también capaz de solucionar varios problemas relacionados con Windows que no están causados por infecciones malware, por ejemplo, errores de pantallazos azules, congelaciones del sistema, errores del registro, DLLs dañadas, etc.

- Descarga la aplicación haciendo click en el enlace de arriba

- ReimageRepair.exe

- Si el Control de Cuentas del Usuario (UAC) aparece, selecciona Sí

- Pulsa Instalar y espera hasta que el programa finalice el proceso de instalación

- El análisis de tu ordenador comenzará inmediatamente

- Una vez completado, comprueba los resultados – aparecerán en una lista en el Resumen

- Ahora puedes hacer click en cada problema y solucionarlos manualmente

- Si ves muchos problemas que encuentras difíciles de solucionar, te recomendamos que compres la licencia y los soluciones automáticamente.

Posibilidad de recuperar datos bloqueados

El ransomware U2k no es descifrable. Al menos no con las herramientas que se han desarrollado recientemente y lanzado una particular infección como esta. Si has llegado a este artículo porque has quedado infectado por una amenaza después de la campaña inicial de distribuicón, puedes encontrar algo útil para estas infecciones.

Intenta eliminar la infección al completo antes de realizar cualquier otro proceso. Este virus es capaz de encriptar los archivos de nuevo, lo que significa que no hay modo de recuperar los archivos codificados por segunda vez. El virus U2k puede estar relacionado con otras amenazas o compartir similitudes del código, por lo que los investigadores en amenmazas pueden en ocasiones realizas herramientas de descifrado basándose en sus hallazgos.

Ya que muchos usuarios no preparan adecuadas copias de seguridad antes de ser atacados por ransomwares, pueden perder el acceso a sus archivos de forma permanente. Pagar a los criminales es muy arriesgado, ya que sus promesas son falsas y nunca envían la herramienta de desencriptación requerida.

Aunque esto pueda sonar terrible, no todo está perdido – programas de recuperación de datos pueden ser capaces de ayudarte en estas situaciones (esto depende altamente del algoritmo de encriptación usado, si el ransomware ha logrado completar todas sus tareas programadas, etc.). ya que hay miles de cadenas de ransomware diferentes, es inmediatamente imposible decir si un programa de terceros te ayudará.

Por ello, te sugerimos que intentes probarlos independientemente del ransomware que haya atacado tu ordenador. Antes de comenzar, ciertos puntos son importantes mientras tratas con esta situación:

- Ya que los datos encriptados en tu ordenador pueden ser permanentemente dañados por programas de seguridad o de recuperación de datos, deberías primero hacer copias de seguridad de ellos – usa un USB u otro dispositivo de almacenamiento.

- Intenta solo recuperar tus archivos usando este método tras comprobar el sistema con un programa anti-malware.

Instalar un programa de recuperación de datos

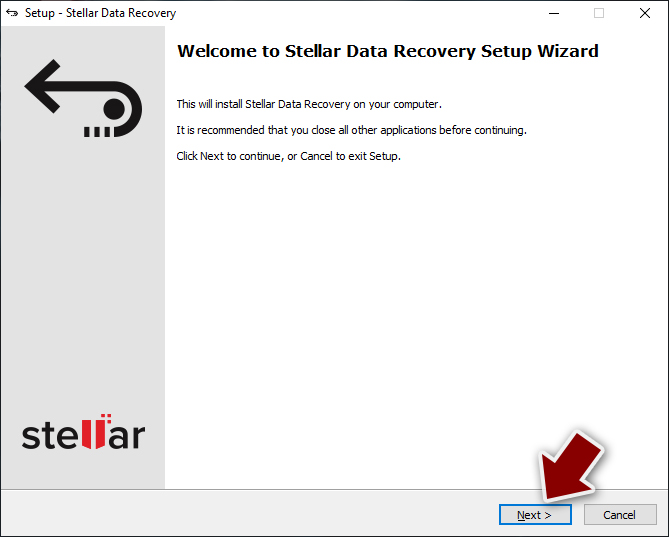

- Descargar Data Recovery Pro.

- Hacer doble click en el instalador para ejecutarlo.

- Sigue las instrucciones en pantalla para instalar el programa.

- En cuanto pulses Finalizar, puedes usar la aplicación.

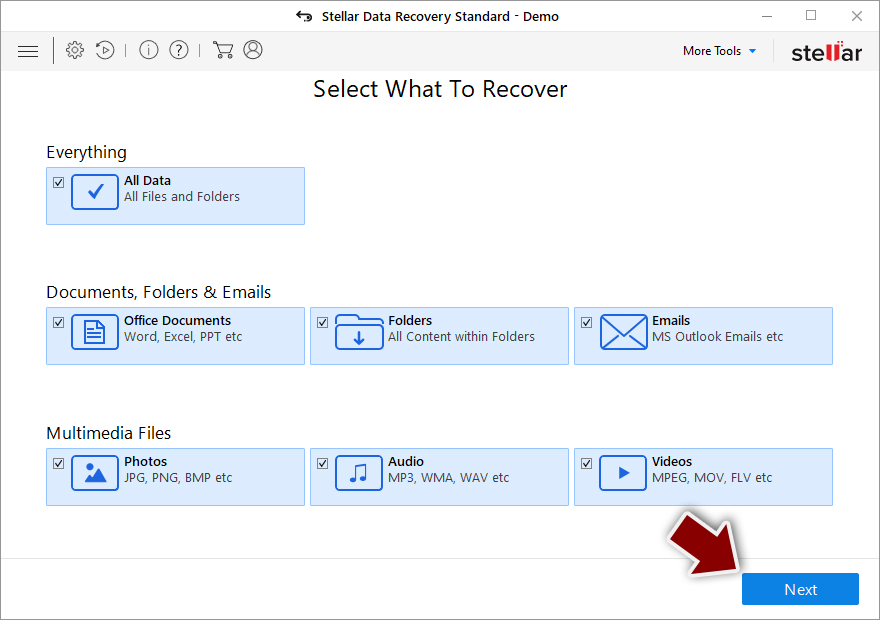

- Selecciona Todo o selecciona las carpetas individuales desde donde quieres que tus archivos sean recuperados.

- Pulsa Siguiente.

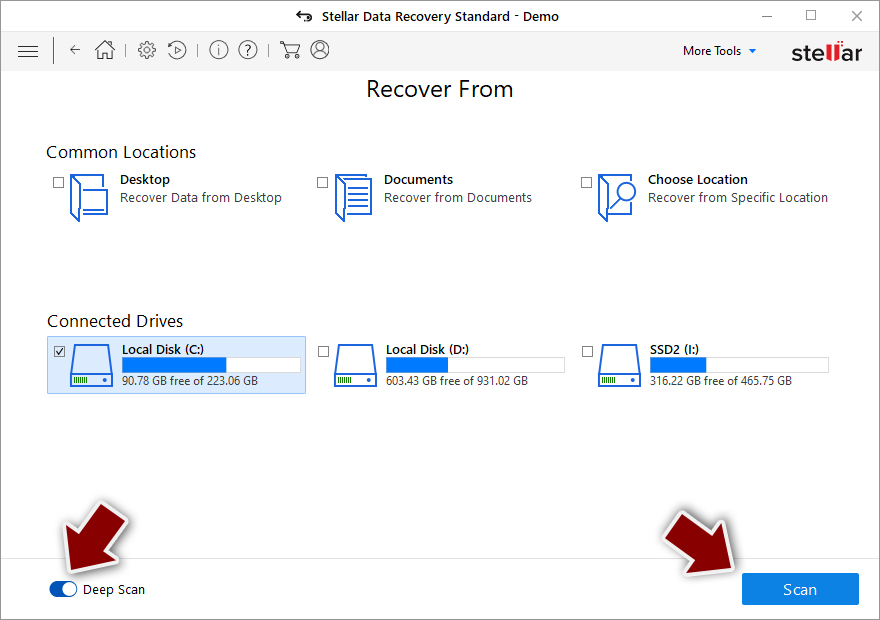

- En la parte inferior, habilita la Comprobación Profunda y elige los Discos que quieras que sean comprobados.

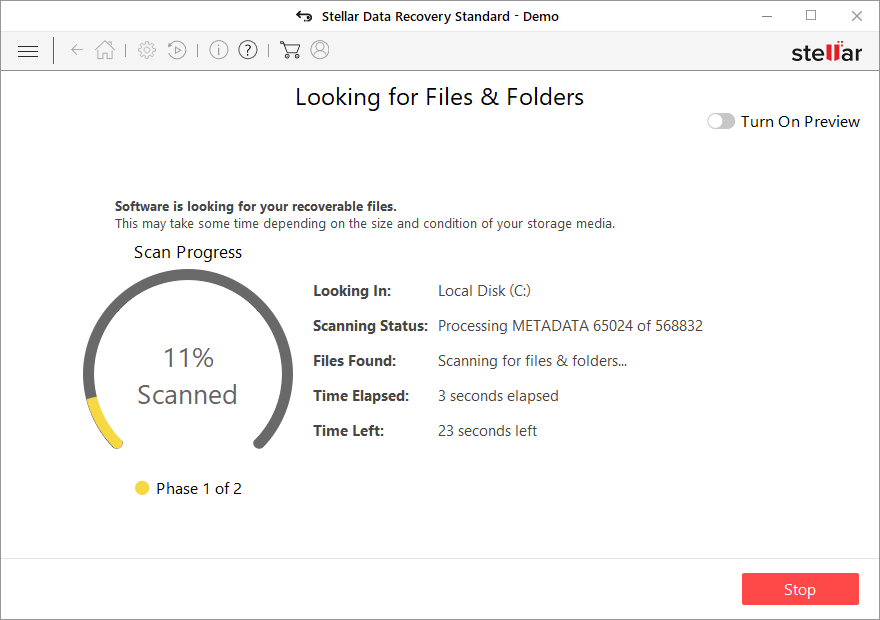

- Pulsa Comprobar y espera a que se complete.

- Ahora puedes elegir qué carpetas/archivos recuperar – no te olvides que también tienes la opción de buscar por el nombre de archivo.

- Pulsa Recuperar para intentar recuperar tus archivos.

Guía de eliminación manual del virus U2k

Ransomware: Pasos importante a tomar antes de comenzar la eliminación de U2k

La encriptación de archivos y las infecciones ransomware son dos procesos independientes (aunque el primero no sería posible sin el segundo). Sin embargo, es importante entender que el malware ejecute varios cambios dentro del sistema operativo Windows, fundamentalmente cambiar el modo en que funciona.

¡IMPORTANTE para aquellos sin copias de seguridad! →Si intentas usar un programa de seguridad o recuperación inmediatamente, puedes dañar permanentemente tus archivos e incluso un desencriptador que funcione no sería capaz de salvarlos.

Antes de proceder con las instrucciones de eliminación de a continuación, deberías copiar los archivos encriptados por U2k ransomware en un medio separado, como una unidad USB o un SSD, y luego desconectarlos de tu ordenador. Los datos encriptados no almacenan ningún código malicioso, por lo que es seguro transferirlos a otros dispositivos.

Las isntrucciones de a continuación pueden parecer a simple vista un poco complejas y frustrantes, pero no son tan complicadas de entender en cuanto sigues cada paso en el correcto orden. Esta guía comprensiva gratuita te ayudará a lidiar con la eliminación del malware y a ejecutar el proceso de recuperación de datos correctamente.

Si tienes cualquier pregunta, comentario, o tienes problemas con las siguientes instrucciones, por favor, no dudes en contactar con nosotros a través de la sección de Pregúntanos.

¡IMPORTANTE! →

Es vital eliminar al completo la infección malware de tu ordenador antes de comenzar con el proceso de recuperación de datos, ya que de otro modo el ransomware puede volver a encriptar los archivos desde las copias de seguridad repetidamente.

Ransomware: Eliminación manual de ransomware en Modo Seguro

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

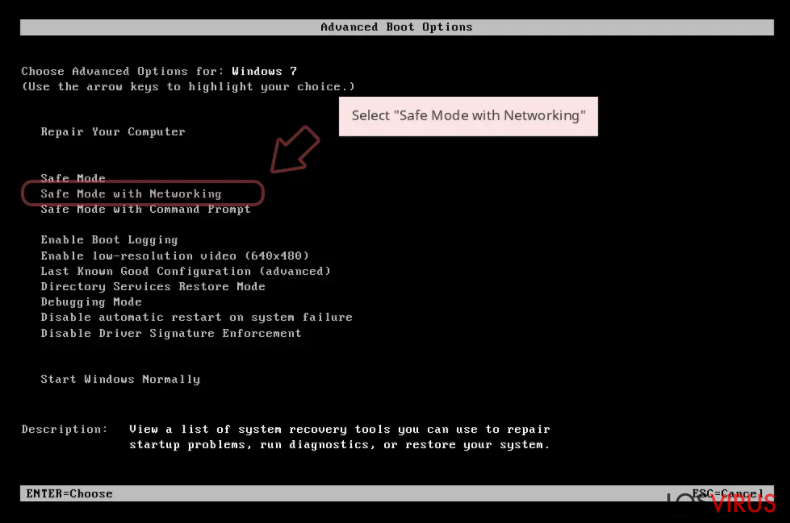

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

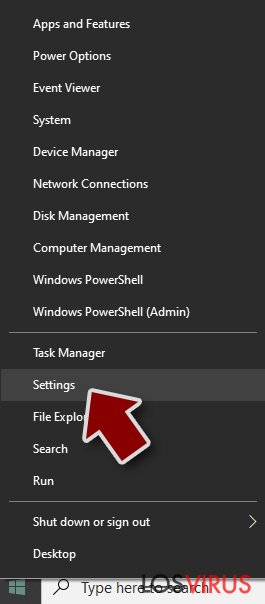

Windows 10 / Windows 8

- Click derecho en el botón Inicio y selecciona Configuración.

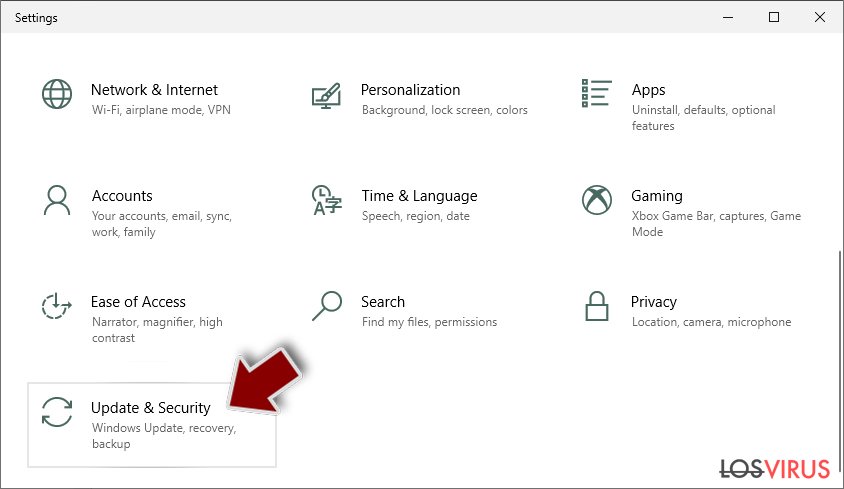

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

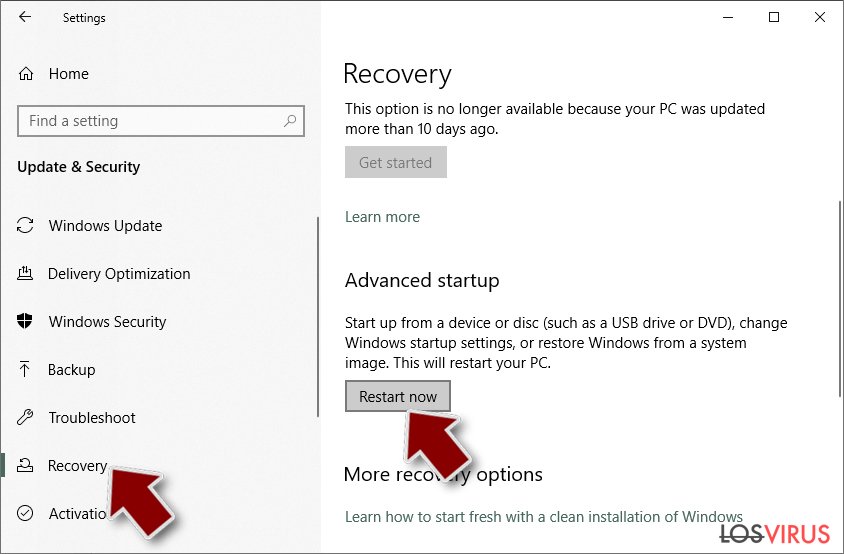

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

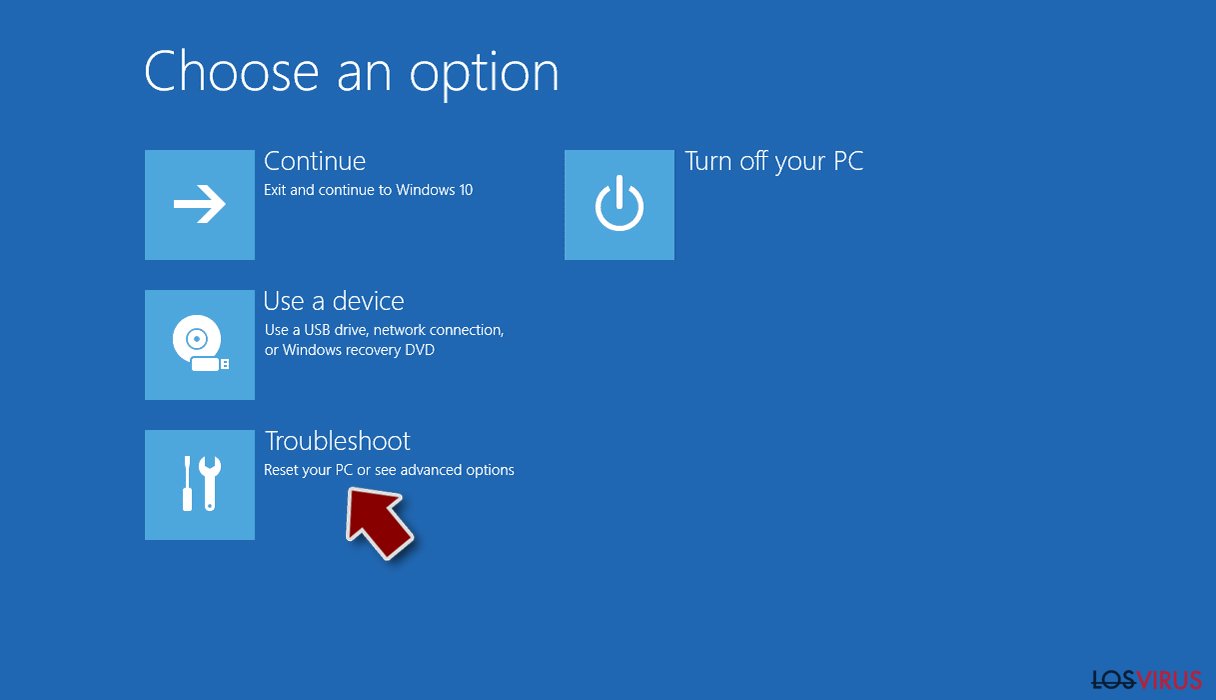

- Selecciona Solucionador de Problemas.

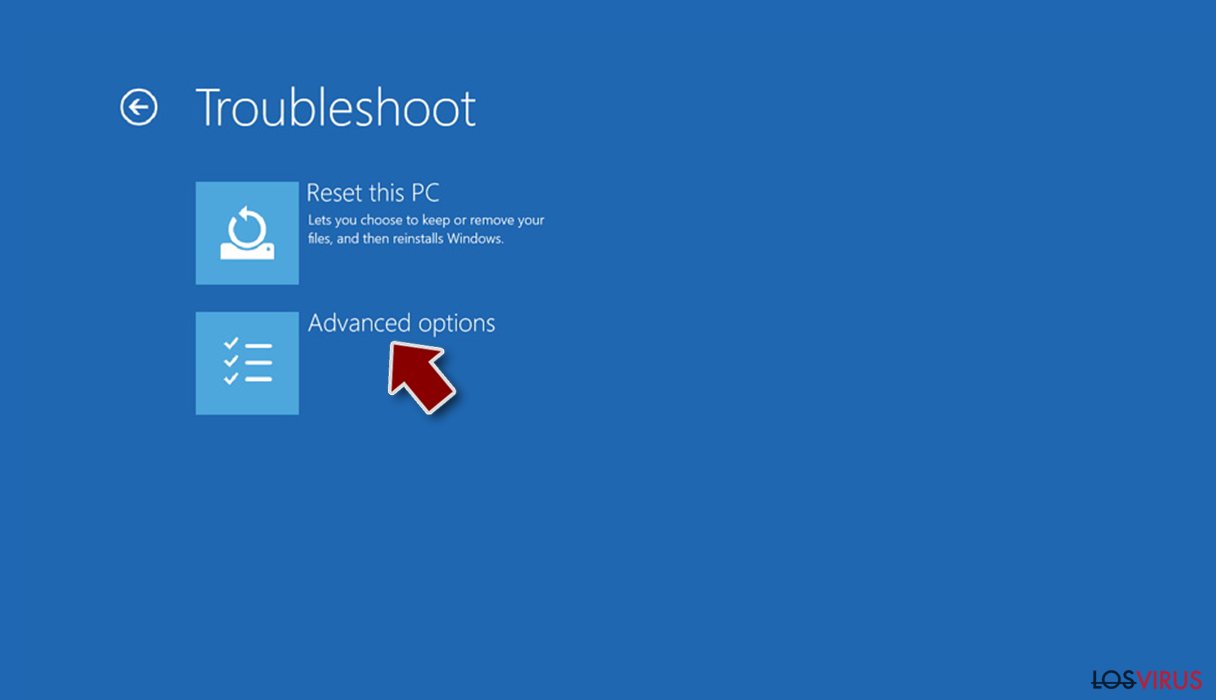

- Ve a opciones Avanzadas.

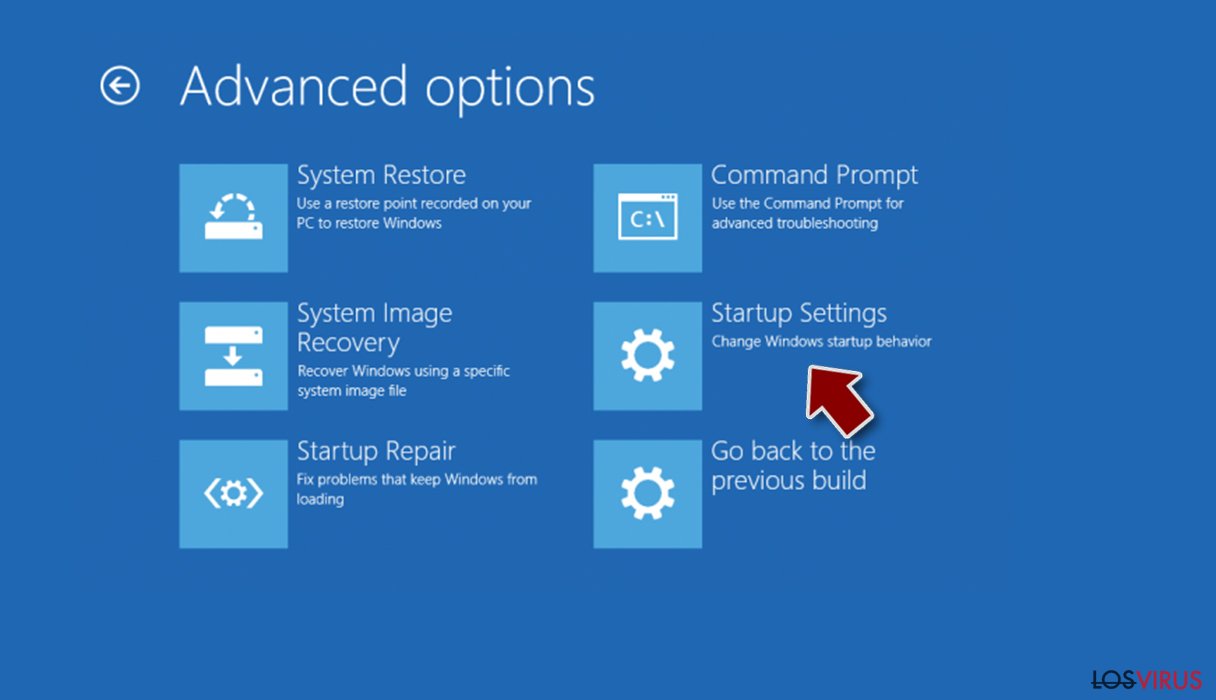

- Selecciona Ajustes de Inicio.

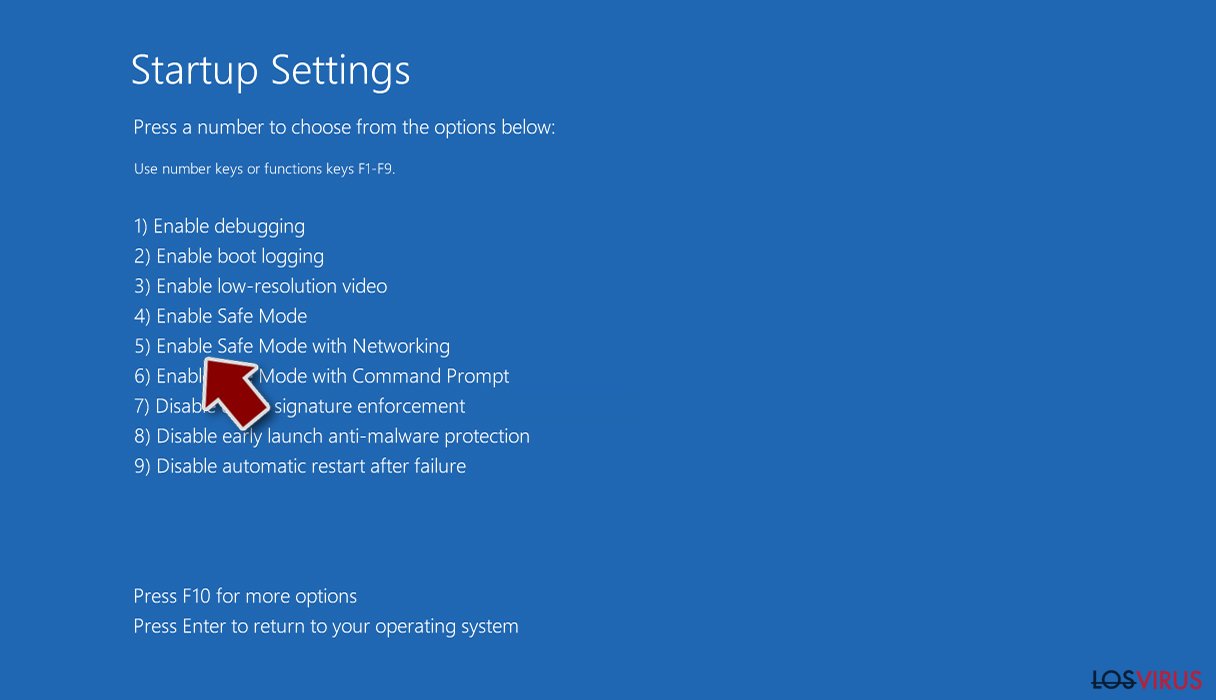

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

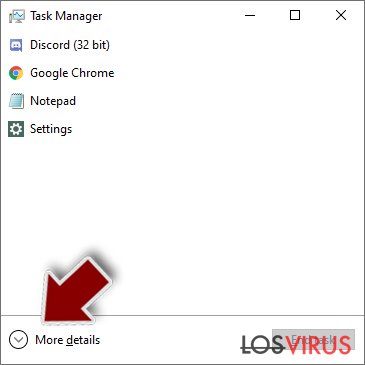

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

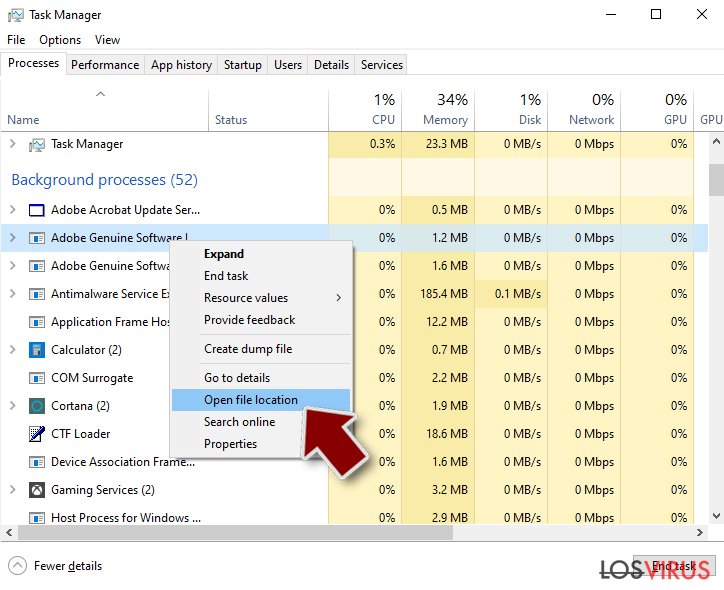

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

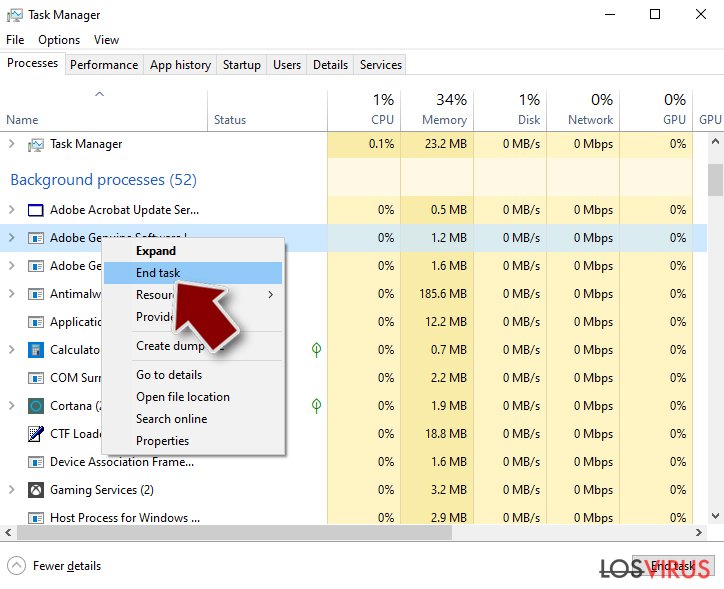

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

Paso 3. Comprobar los programas de Inicio

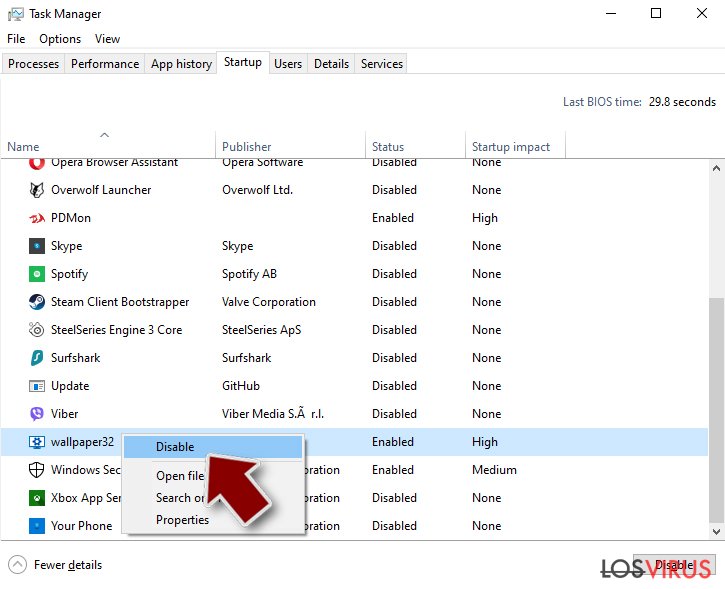

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

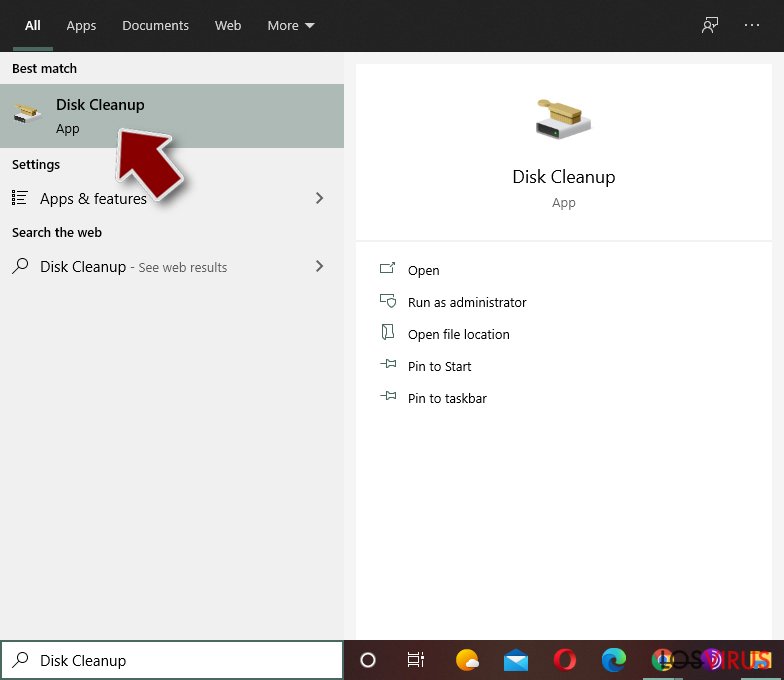

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

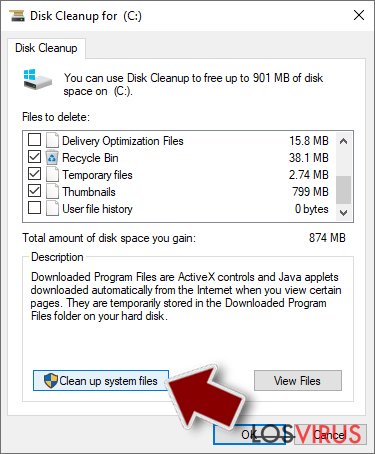

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de U2k u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.