Eliminar Trojan:BAT/Poweliks.A (Guía fácil de eliminación) - Instrucciones de eliminación de virus

Guía de eliminación de Trojan:BAT/Poweliks.A

¿Qué es Trojan:BAT/Poweliks.A?

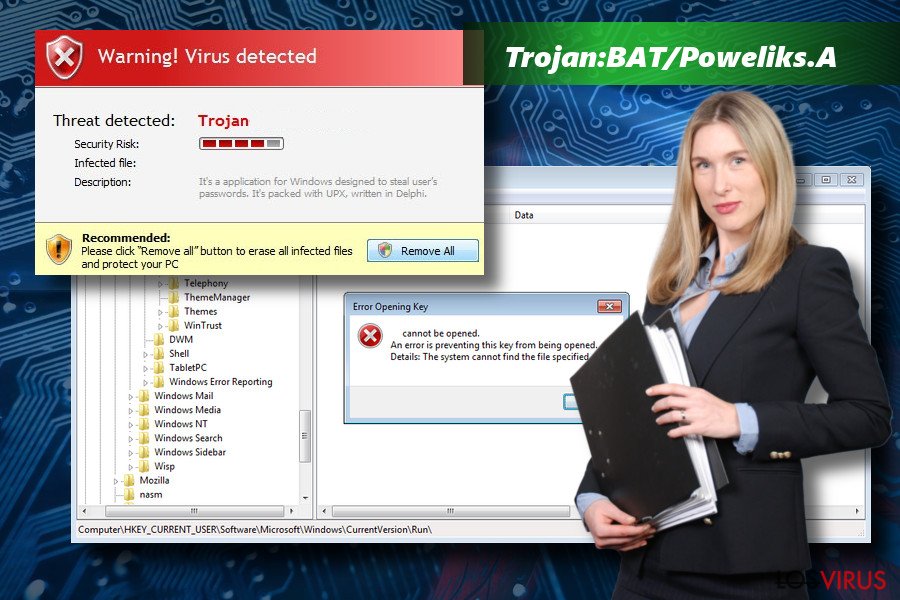

Trojan:BAT/Poweliks.A es una detección del malicioso Troyano Poweliks

Trojan:BAT/Poweliks.A es el nombre de un Troyano que genera los motores antivirus cuando detectan la infección. Este nombre puede ser usado intercambiablemente con los siguientes:Poweliks Trojan, Trojan.Poweliks, Trojan.Poweliks!gm, SONAR.Poweliks!gen1 y similares. El virus destaca de otros, ya que no es detectable en forma de archivo. Éste reside en el Registro de Windows y se basa en el mantenimiento Watchdog.

| Nombre | Trojan:BAT/Poweliks.A |

|---|---|

| Tipo | Troyano |

| Relacionado con | Troyano Poweliks |

| También reconocido como | TROJ_POWELIKS.A, Trojan.Poweliks.A, Trojan.Win32.Powerliks.a, Trojan:Win32/Powessere, ATrojan.Win32.Powerliks.a |

| Nivel de Peligro | Medio. Inicia múltiples cambios en el sistema, pero no daña directamente el sistema. El riesgo – puede infectar el sistema con malware a través de anuncios peligrosos |

| Descargar FortectIntego y realizar una comprobación en Modo Seguro con Funciones de Red para deshacerse de Trojan:BAT/Poweliks.A | |

Primera vez detectado en 2014, el malware ha mutado de varias formas, pero la mayoría de los motores antivirus aún están teniendo problemas para detectarlo e inmunizarse a él correctamente. El malware Trojan:BAT/Poweliks.A no tiene archivos relacionados. Es por lo que es conocido también como «troyano sin archivos». Una vez ejecutado, el malware usa varios engaños en el registro:

- Crea las siguientes entradas:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\»(default)» = «[ENCRYPTED JAVASCRIPT]»

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\»[NON-ASCII STRING]» = «rundll32.exe javascript:\»\..\mshtml,RunHTMLApplication \»;document.write(\»\74script language=jscript.encode>\»+(new%20ActiveXObject(\»WScript.Shell\»)).RegRead(\»HKCU\\software\\microsoft\\windows\\currentversion\\run\\\»)+\»\74/script>\»)»

- Usa un método especial de nombrado;

- Hackea las entradas Class ID, (Class ID, el cual es un valor 16-byte que identifica un objetivo individual). Tiene por objetivo las entradas {FBEB8A05-BEEE-4442-804E-409D6C4515E9}, {73E709EA-5D93-4B2E-BBB0-99B7938DA9E4}, y {AB8902B4-09CA-4BB6-B78D-A8F59079A8D5}. De este modo, puede ejecutarse con cada inicio del sistema o cuando el usuario del PC infectado abre carpetas específicas;

- Hace mal uso del archivo legítimo rundll32.exe para ejecutar un código JavaScript, el cual es luego usado para comprometer los datos en el Registro de Windows;

- Instala y ejecuta procesos Watchdog, el cual mantiene el troyano y te protege de su eliminación. Es capaz de recuperar el virus eliminado instantáneamente;

- Construye un muro para no ser detectado en el Registro. La mayoría de motores antivirus fallan a la hora de eliminar el virus Trojan:BAT/Poweliks.A, ya que no pueden acceder a la subclave LocalServer32 donde está enraizada la carga explosiva del malware. Para ello, usa el mecanismo 0x06 byte y 0x08 byte, el cual no es reconocido como carácter imprimible Unicode. En consecuencia, la subclave LocalServer32 se convierte en ilegible.

En resumidas cuentas, los especialistas encuentran difícil eliminar el Troyano Trojan:BAT/Poweliks.A debido al entrincado mecanismo de funcionamiento que usa. Una vez que Powerliks entra dentro, su carga explosiva descifra todos los valores objetivo, ejecuta un script PowerShell para tomar el control de los procesos Watchdog y hace mal uso del archivo rundll32.exe para infectar el Registro de Windows.

El troyano es una maliciosa ciber infección que puede causar serios problemas. A menudo son usados para distribuir ransomware, spyware u otros malwares. Por ello, el equipo de NoVirus.uk insta a la gente a eliminar Trojan:BAT/Poweliks.A sin esperar más usando FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes.

Sin embargo, este troyano no es la infección más peligrosa en la selva. Es una herramienta empleada por hackers que buscan generar actividades de pago por fraude para incrementar los beneficios de la publicidad. Está desarrollado de un modo para mostrar anuncios basados en pulsaciones de teclado. Inicia una falsa búsqueda escribiendo las pulsaciones predefinidas y las URLs a las que se suelen acceder.

Los mínimos anuncios a los que se requiere que cargue el troyano Trojan:BAT/Poweliks.A es de 3.000 por defecto, aunque ninguno será revelado al usuario del PC infectado. Sin embargo, su contenido no será investigado, por lo que hay un alto riesgo de quedar infectado con ransomware, spywar,e keylogger u otras severas ciber infecciones a través de anuncios «troyanizados» invisibles.

Los emails spam permiten a los Troyanos circular por la web desde 2014

De acuerdo con los expertos en ciber seguridad, los troyanos sin archivo se distribuyen principalmente a través de emails spam con archivos maliciosos adjuntos. Normalmente, son archivos Doc de la compañía de envíos USPS. Declaran contener información relacionada con el paquete.

En este caso, el único modo de asegurar tu sistema de la infección es reportar este email como spam y eliminarlo cuanto antes. Recuerda que las empresas legítimas no distribuyen emails con apariencia sospechosa con archivos adjuntos a no ser que el cliente esté informado de ello con antelación.

Además, el virus puede usar falsas actualizaciones de programas o anuncios infectados para instalarse en el sistema. Cuidado con las peticiones para instalar FLV Player, Google Chrome, Flash Player, Java y programas similares.

Eliminar Trojan:BAT/Poweliks.A del sistema y restaurar fácilmente el Registro de Windows

La gente con conocimientos técnicos pueden encontrar fácil eliminar el virus Trojan:BAT/Poweliks.A manualmente, pero el proceso es más complicado de lo que inicialmente puede parecer. El proceso requiere una eliminación de múltiples procesos, la eliminación del virus y la restauración de las entradas del Registro de Windows.

Para iniciar correctamente la eliminación de Trojan:BAT/Poweliks.A, designa esta tarea a un programa anti-virus profesional, como FortectIntego o SpyHunter 5Combo Cleaner. El primer programa recomendado actúa como una robusta herramienta de optimización. Contiene una base de datos completa de los archivos del sistema Windows y es capaz de arreglar el Registro de Windows. Por ello, te recomendamos encarecidamente que confíes en Reimage.

Guía de eliminación manual de Trojan:BAT/Poweliks.A

Ransomware: Eliminación manual de ransomware en Modo Seguro

Los procesos WatchDog pueden bloquear tu programa antivirus por completo. Si no puedes ejecutar el programa que está actualmente instalado en tu PC, deberías seguir este tutorial para iniciar tu sistema en un ambiente seguro:

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

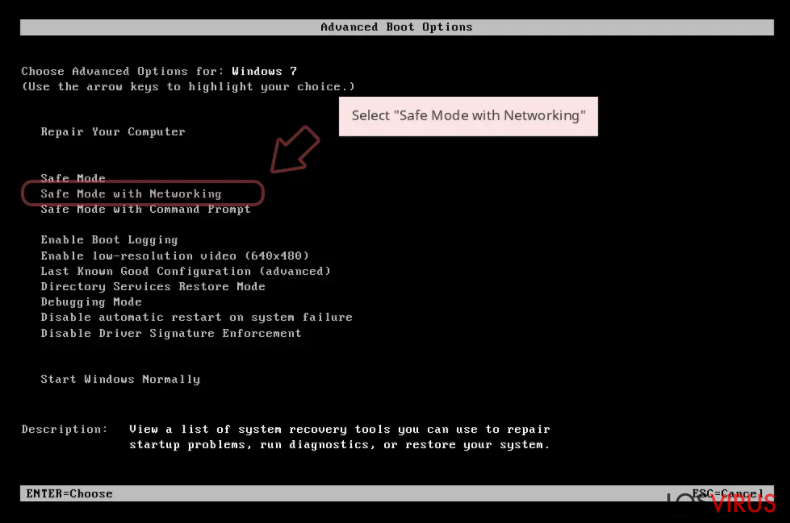

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

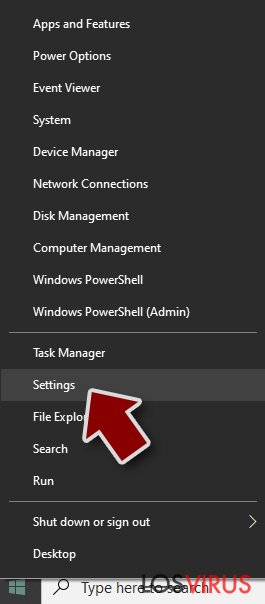

Windows 10 / Windows 8

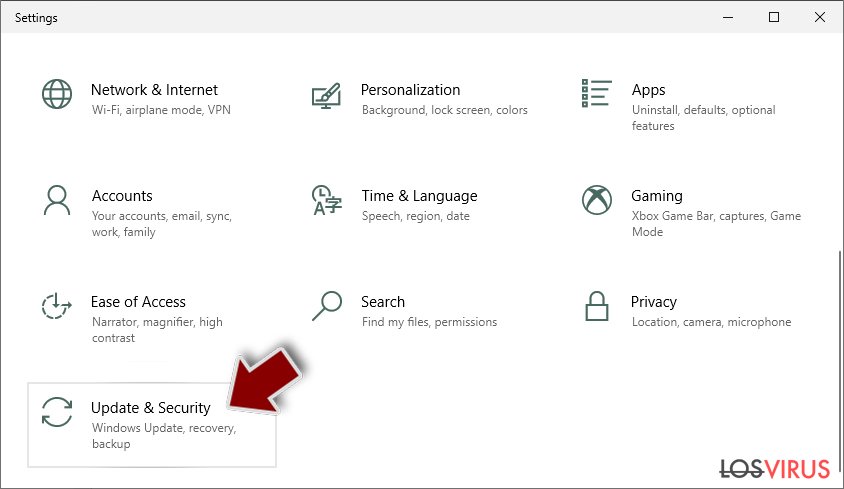

- Click derecho en el botón Inicio y selecciona Configuración.

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

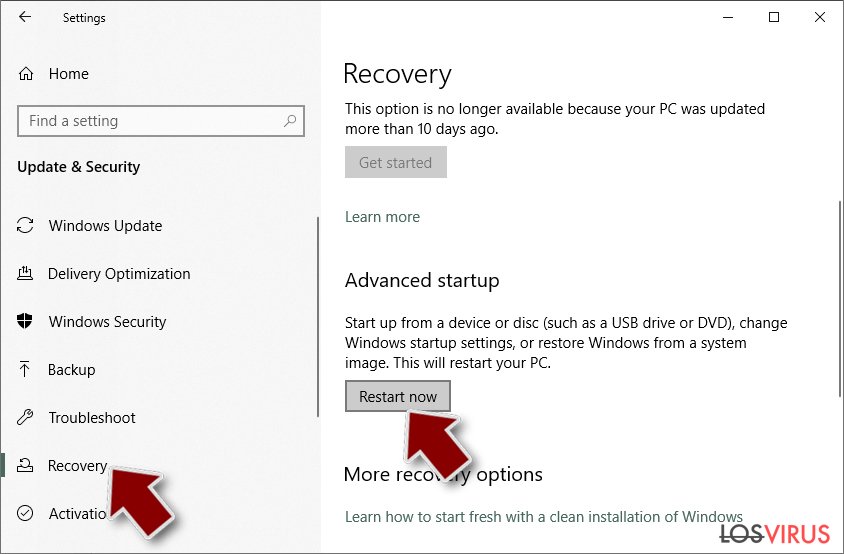

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

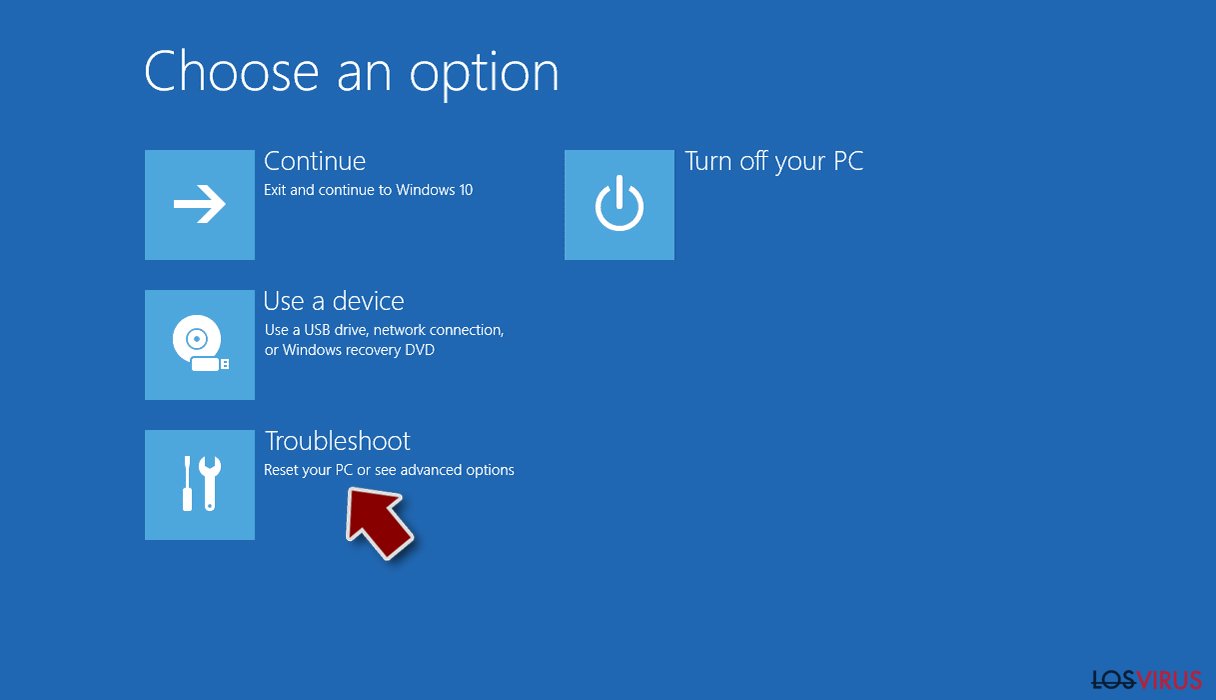

- Selecciona Solucionador de Problemas.

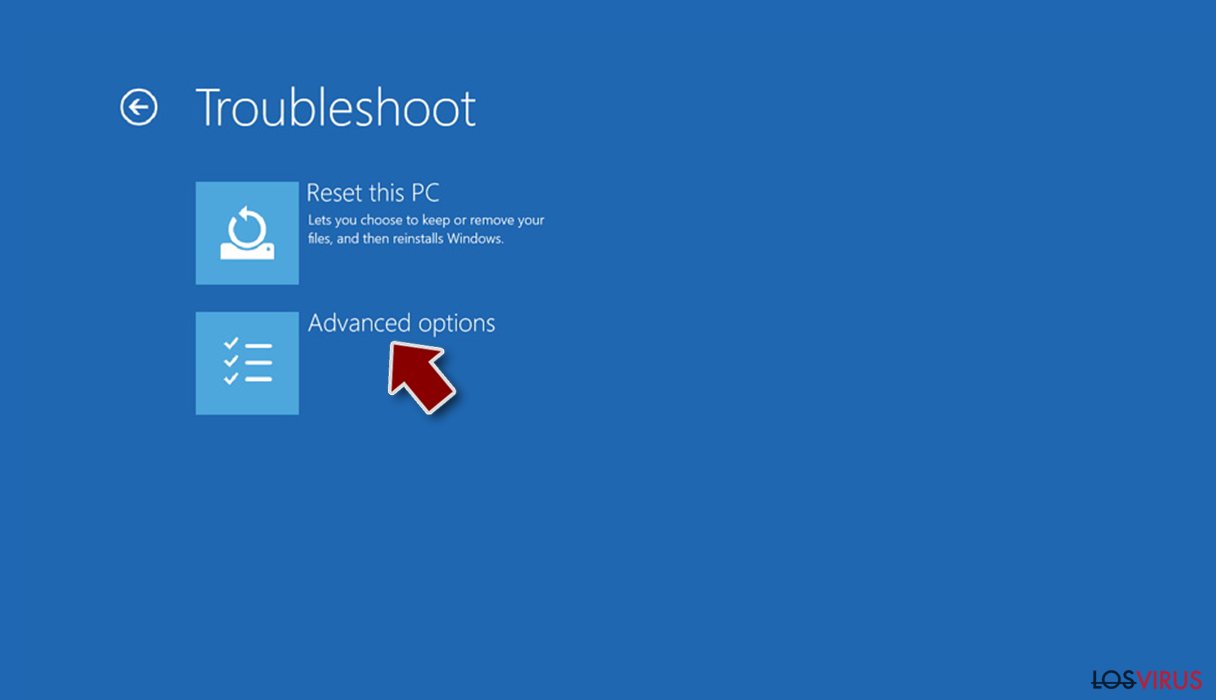

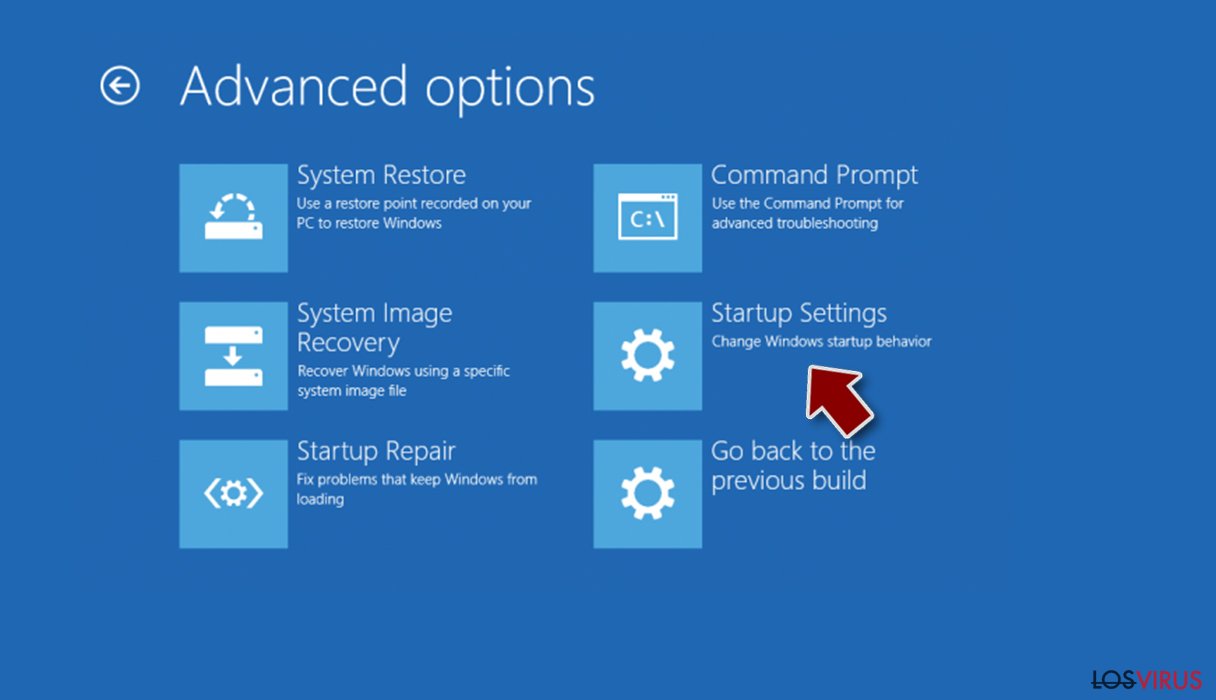

- Ve a opciones Avanzadas.

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

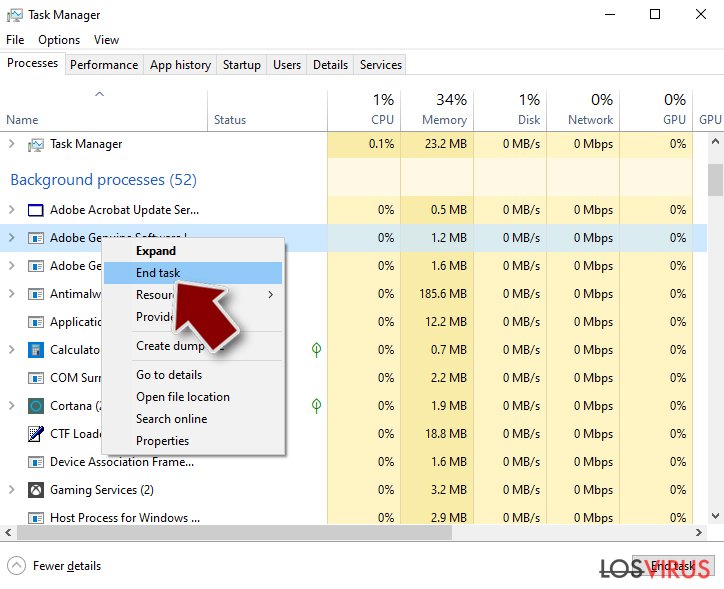

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

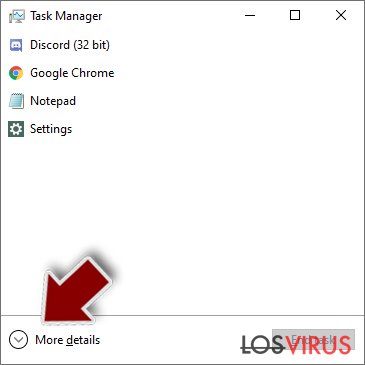

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

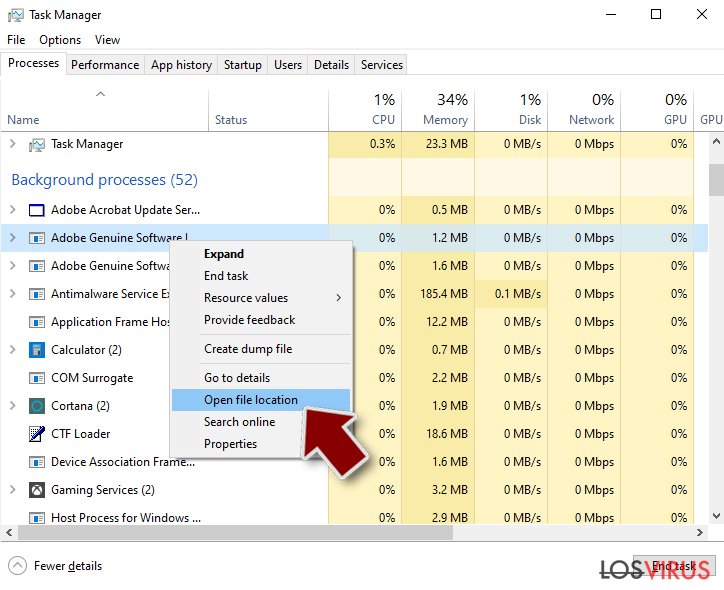

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

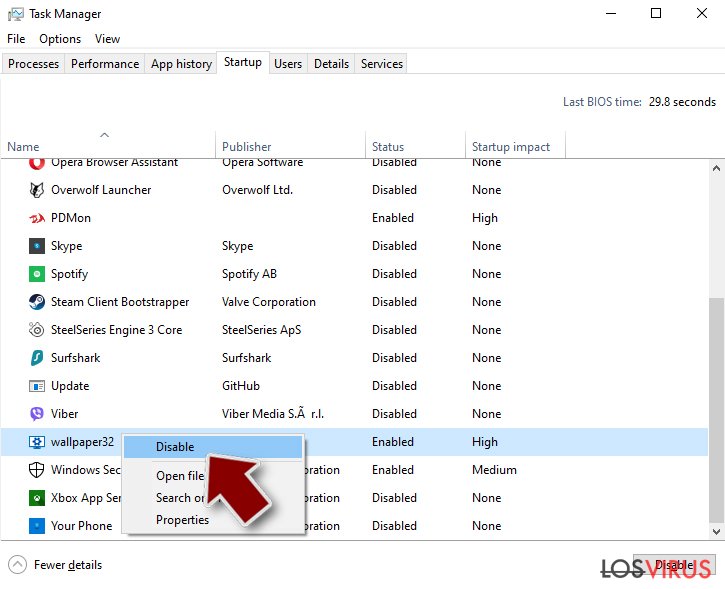

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

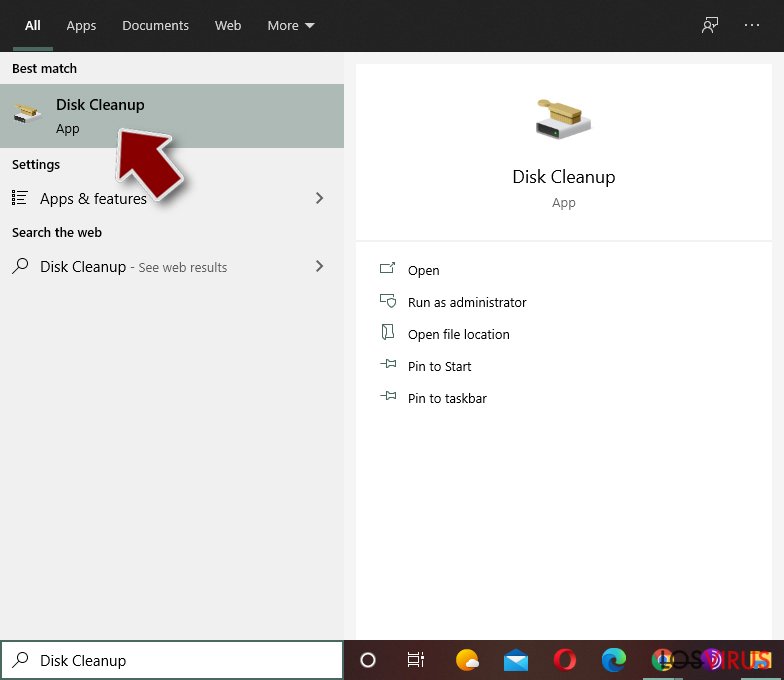

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

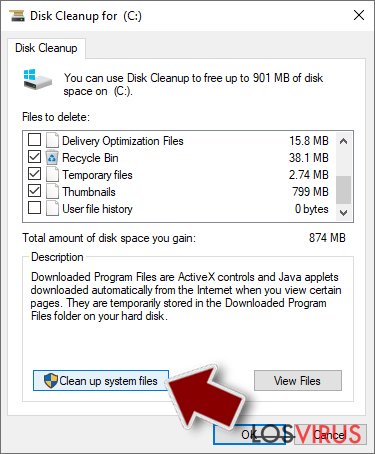

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar Trojan:BAT/Poweliks.A usando System Restore

Si el método previo no ha funcionado, intenta eliminar Poweliks de este modo:

-

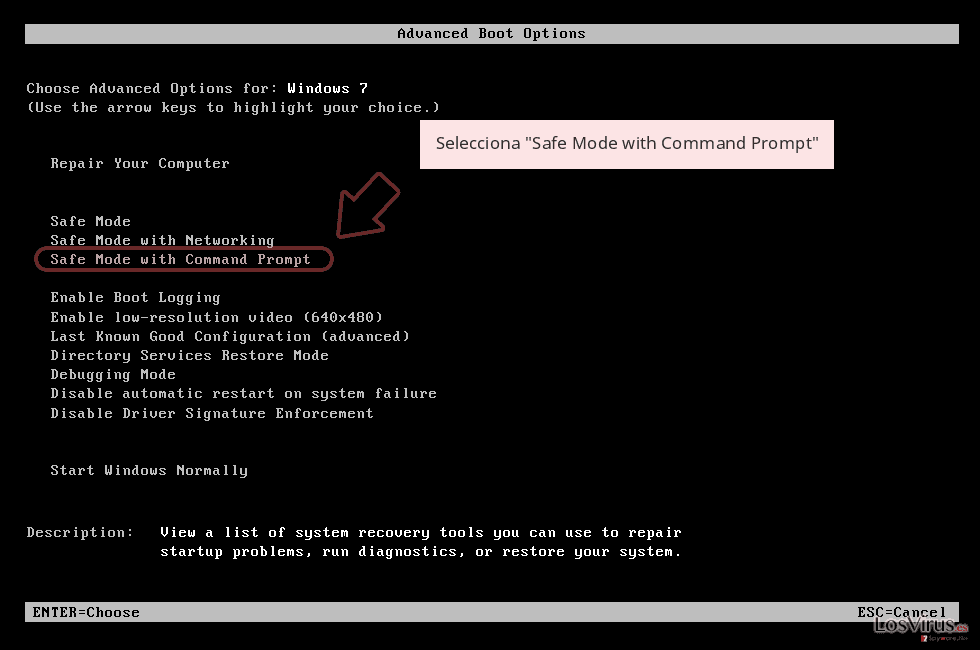

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

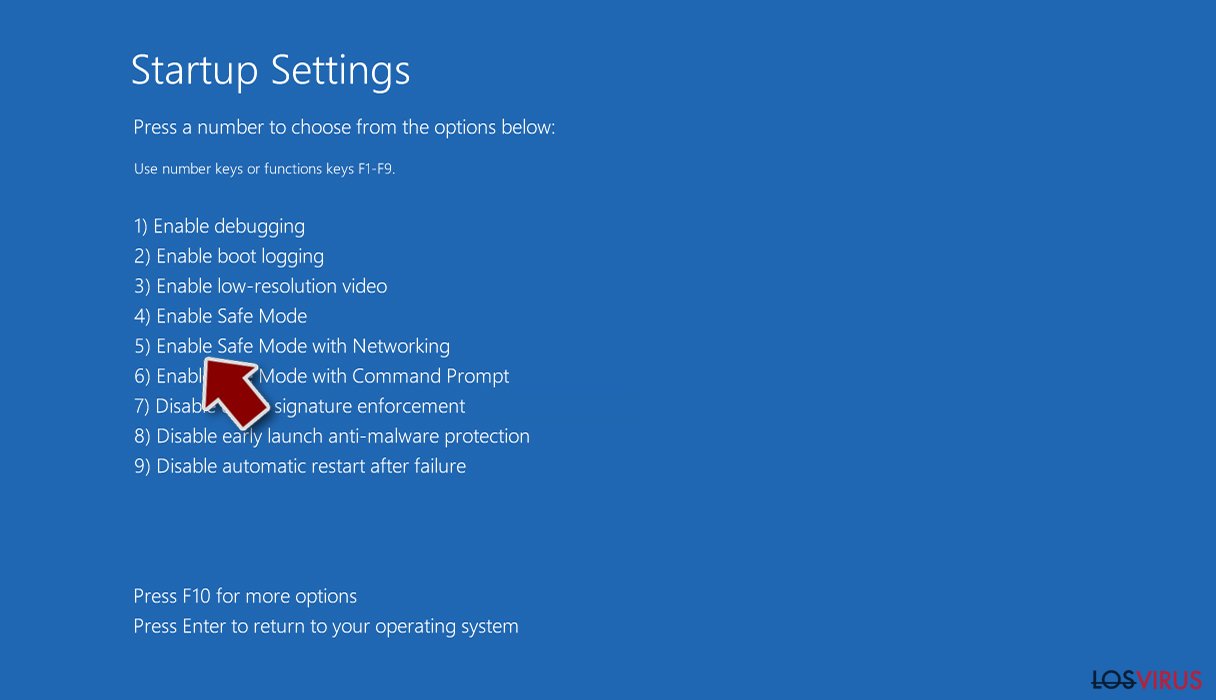

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de Trojan:BAT/Poweliks.A. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de Trojan:BAT/Poweliks.A u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.