Eliminar Trojan.Agent (Instrucciones de eliminación) - Actualizado Feb 2020

Guía de eliminación de Trojan.Agent

¿Qué es Trojan.Agent?

Trojan.Agent es una definición genérica de un particular malware que puede estar configurado para realizar una variedad de tareas maliciosas en el ordenador infectado

Trojan.Agent es un nombre de detección heurístico de un malware de categoría Troyano y a menudo usado por una variedad de motores anti-virus. Los nombres genéricos se ofrecen para distinguir los miembros de una familia de malware cuando la amenaza nunca ha sido antes analizada, y no hay información disponible. Sin embargo, incluso entonces, la mayoría de los programas anti-malware son capaces de detectar y poner fin a que Trojan.Agent se infiltre en el ordenador usando machine-learning y otros métodos sofisticados.

El principal propósito de Trojan.Agent es acceder al ordenador mientras pretende ser algo diferente – en otras palabras, los troyanos son piezas de maliciosos programas que se diferencian como algo deseable, como una aplicación o un archivo adjunto a un email de un remitente aparentemente legítimo. Una vez dentro del sistema, el virus Trojan.Agent puede establecerse para una variedad de actividades, incluyendo robo de información, proliferación de otros malwares, registro de pulsaciones del teclado, enviar spam y mucho más.

| Nombre | Trojan.Agent |

|---|---|

| Tipo | Troyano |

| Descripción | Los troyanos pueden representar una amplia variedad de malware, ya que su principal objetivo es obtener el acceso al ordenador pretendiendo ser algo diferente |

| Nombre alternativo | Trojan:W32/Agent, Win32.Trojan.Agent |

| Infiltración | Los malware son a menudo descargados desde páginas maliciosas, distribuidos a través de archivos adjuntos en emails, falsas actualizaciones, sitios estafa, etc. |

| Síntomas |

Aunque los troyanos a menudo no muestran síntomas visibles, los usuarios pueden notar lo siguiente:

|

| Eliminación | Usar un programa anti-malware legítimo para ejecutar una comprobación completa en Modo Seguro tal y como se explica a continuación |

| Recuperación | En caso de que experimentes inestabilidad del sistema una vez acabes con la infección, usa FortectIntego para solucionar el daño causado por el virus automáticamente |

El virus Trojan.Agent pertenece a la familia de malware «Agent», a la cual pueden también atribuírsele amenazas como gusanos, backdoors y rootkits. En otras palabras, el nombre «troyano» define su táctica de distribución (intenta presentarse a sí mismo como algo diferente), pero sus funciones pueden variar mucho, por lo que pueden ser también administradas como gusanos, ransomwares, etc. Debido a esto, los métodos de eliminación de Trojan.Agent pueden variar, ya que a cada una de las amenazas pueden configurarse diferentes acciones en el ordenador infectado.

En cuanto un Trojan.Agent se infiltra en el sistema, lo hace vulnerable a otras amenazas, lo cual significa que pueden intentar atacar el sistema e iniciar tareas maliciosas en él configuradas por los atacantes que lo han ejecutado. Por ejemplo, puede estar programado para dirigir el tráfico de los usuarios a sitios webs predeterminados donde JavaScripts automatizados ejecutan varios tipos de anuncios en Google Chrome, Mozilla Firefox, Internet Explorer, u otros navegadores.

Trojan.Agent luego aprovecha los beneficios publicitarios para sus autores, todo mientras la víctima está desgastando los recursos de su ordenador, sufriendo ralentizaciones de los navegadores y otros problemas. Por ello, a pesar de la popular creencia, el incremento de los anuncios no siempre significa infección de un adware o un hacker de navegador, sino que también puede ser signo de Troyano.

Trojan.Agent, dependiendo de su objetivo,puede algunas veces mostrar los siguientes síntomas:

- Incremento del uso del CPU

- Ralentización del ordenador

- Caídas del sistema

- Programas anti-malware deshabilitados

- Fallo al abrir aplicaciones

- Programas desconocidos ejecutándose en el ordenador, etc.

Además de estos síntomas «visibles», Trojan.Agent normalmente coloca una variedad de tipos de archivos maliciosos en el sistema (en carpetas como %AppData% o %Temp%), engendra varios procesos, modifica las claves del registro de Windows,, y lleva a cabo muchos otros cambios técnicos en Windows. Sin embargo, estos no son tan fáciles de identificar para los usuarios de ordenador de casa.

Por ello, el mejor modo de detectar y eliminar Trojan.Agent del sistema es empleando un programa anti-malware legítimo y llevando a cabo una comprobación completa del sistema. Ten en cuenta que los troyanos pueden ser empleados para hacerlo todo, no es imposible que sea usado para insertar otros softwares maliciosos en tu sistema. En ese caso, un anti-malware también lo eliminaría.

Ya que un virus Trojan.Agent tiende a modificar varios archivos del sistema, puede dejar el ordenador dañado tras su eliminación. Como resultado, tu Windows puede comenzar a caerse, mostrando pantallazos azules,, y generalmente con mala funcionalidad, lo cual podría dejarte con una opción – la reinstalación del sistema operativo. Para evitar esto, te recomendamos que uses una herramienta de reparación del PC FortectIntego – puede solucionar el daño causado por el virus y restaurar Windows a su estado pre-infección.

Los troyanos pueden ser distribuidos en varios modos diferentes

Trojan.Agent se distribuye usando diferentes métodos que han sido ampliamente usados por los creadores de virus: puede infiltrarse en tu ordenador tras visitar un sitio malicioso repleto de instaladores infectados, haciendo click en un anuncio pop-up desleal que declara que necesitas actualizar uno o varios de tus programas, o tras abrir un archivo adjunto infectado en un mail que traída código macro dentro. Normalmente, los autores de emails phishing emplean técnicas de ingeniería social para convencer a los usuarios de abrir archivos adjuntos maliciosos, por lo que es importante no hacerlo, incluso aunque el email suene convincente.

También descargar programas ilegales y cracks puede disminuir la posibilidad de descargar un Trojan.Agent en tu PC. Si ya te has dado cuenta de que tu ordenador funciona más lento de lo que solía u otros síntomas de ciber amenaza, deberías comprobar tu ordenador en busca de un troyano. De otro modo, puedes condenar tu ordenador a infecciones más serias y a otros problemas.

Elimina Trojan.Agent de tu ordenador para evitar su compromiso

Con el fin de eliminar el virus Trojan.Agent del sistema, deberías usar un programa anti-malware, ya que el registro de todos los cambios realizados manualmente podría ser casi imposible para un usuario de casa. Sin embargo, hay varias cosas que debes recordar antes de proceder con su eliminación – por ejemplo, el malware puede deshabilitar tus programas anti-virus para permanecer en el sistema todo el tiempo posible. Adicionalmente, podría cargar otros malwares.

Por ello, el Modo Seguro puede ser una opción mandatoria para una completa eliminación de Trojan.Agent – simplemente sigue la guía de a continuación. Este modo solo carga los controladores necesarios y procesos con el fin de ejecutar el sistema operativo, por lo que los componentes del malware no son operacionales.

Adicionalmente, como medida de precaución, te recomendamos también reiniciar todos los navegadores instalados y reiniciando todas las contraseñas y comprobando las cuentas bancarias online para realizar transferencias ilegales de dinero.

Guía de eliminación manual de Trojan.Agent

Ransomware: Eliminación manual de ransomware en Modo Seguro

El Modo Seguro es una excelente herramienta cuando se trata de combatir un malware. Accede a él si la eliminación de Trojan.Agent está causándote problemas:

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

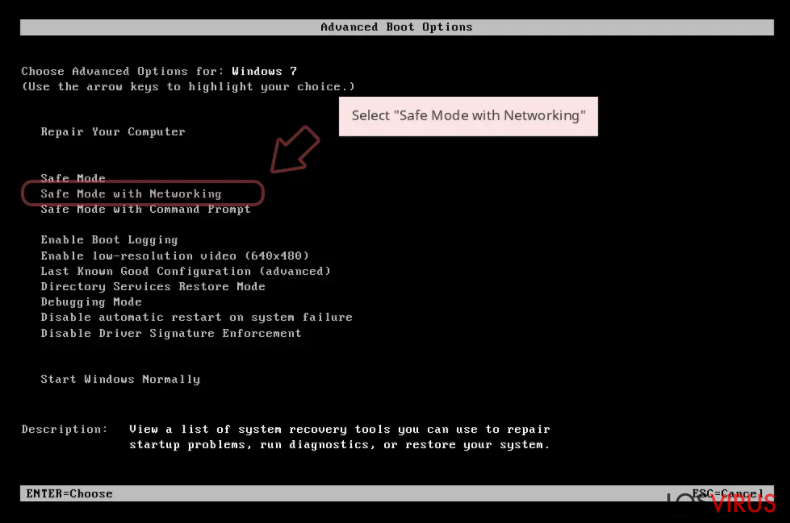

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

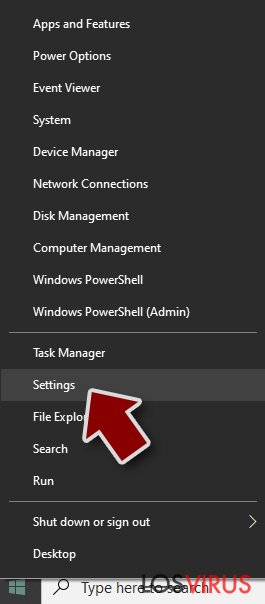

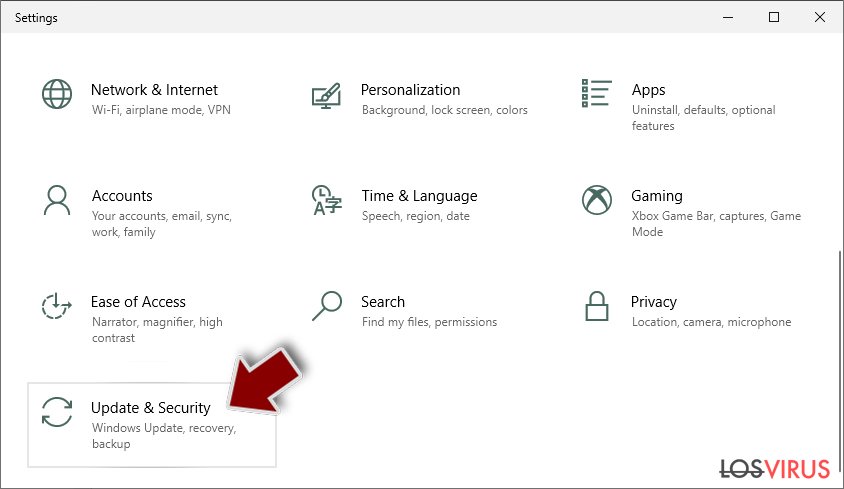

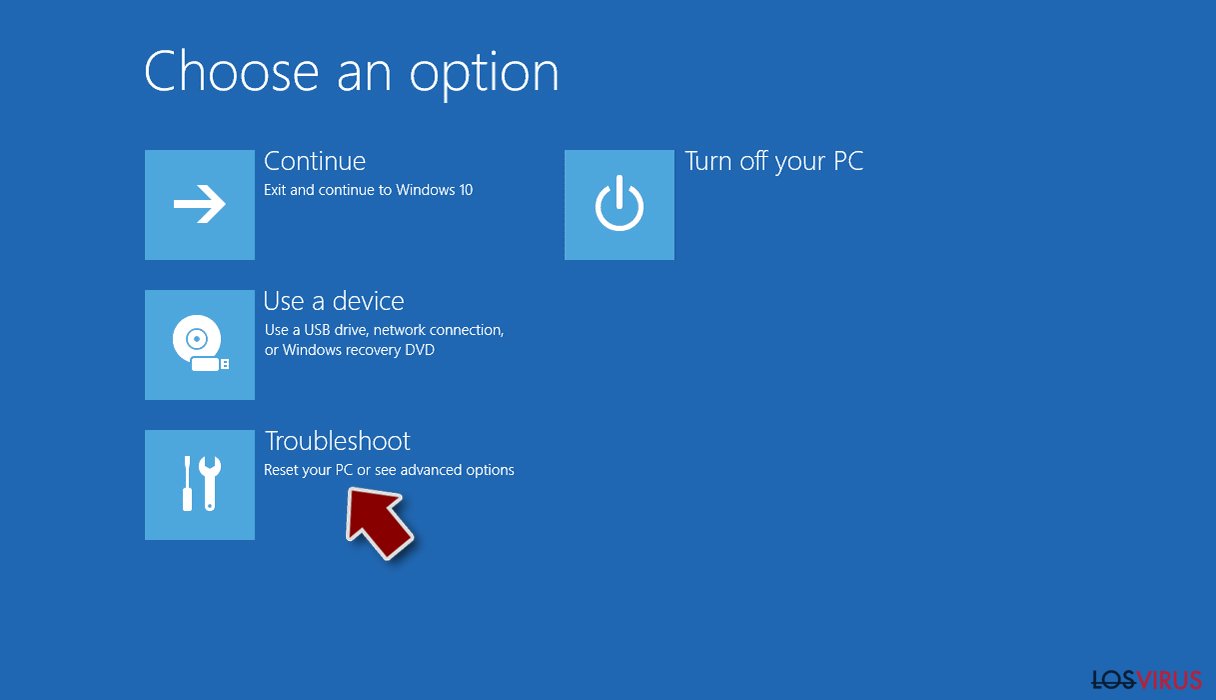

Windows 10 / Windows 8

- Click derecho en el botón Inicio y selecciona Configuración.

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

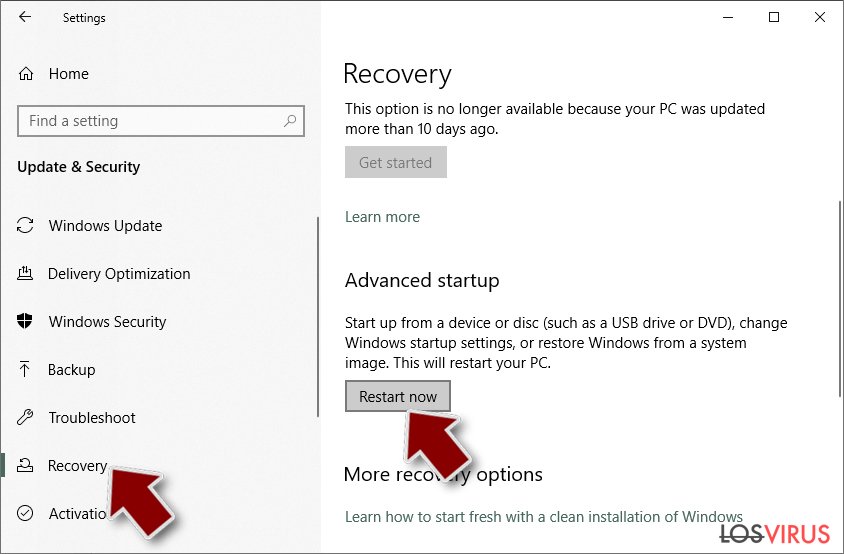

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

- Selecciona Solucionador de Problemas.

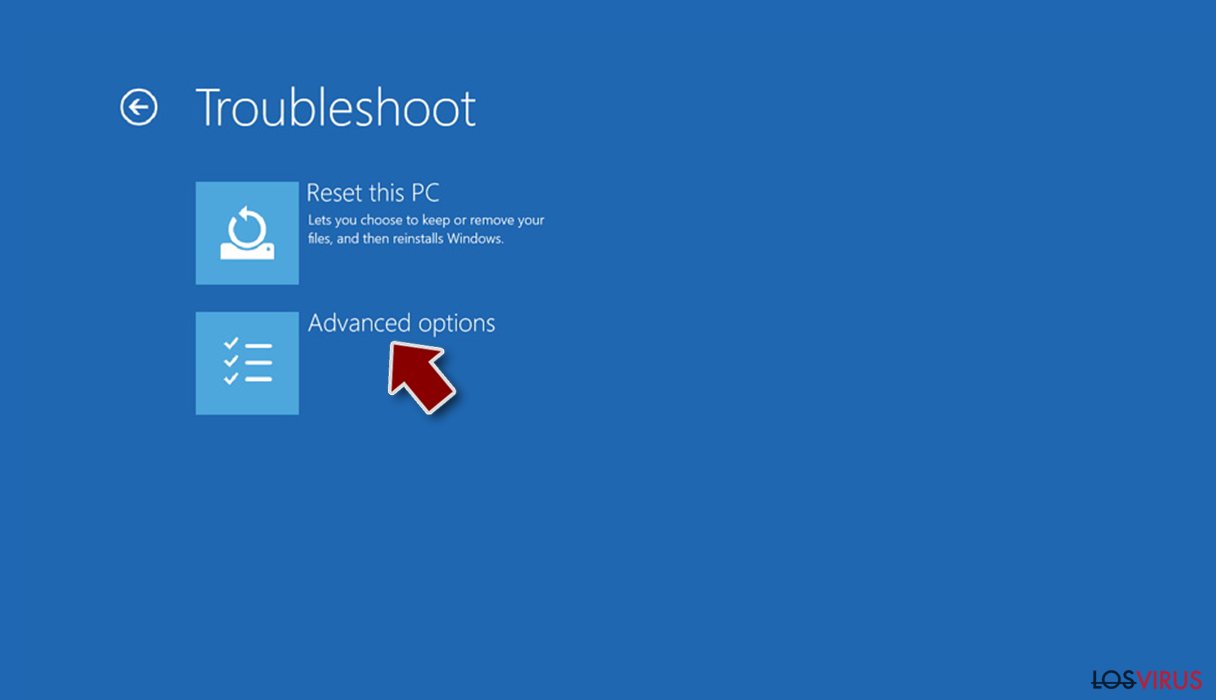

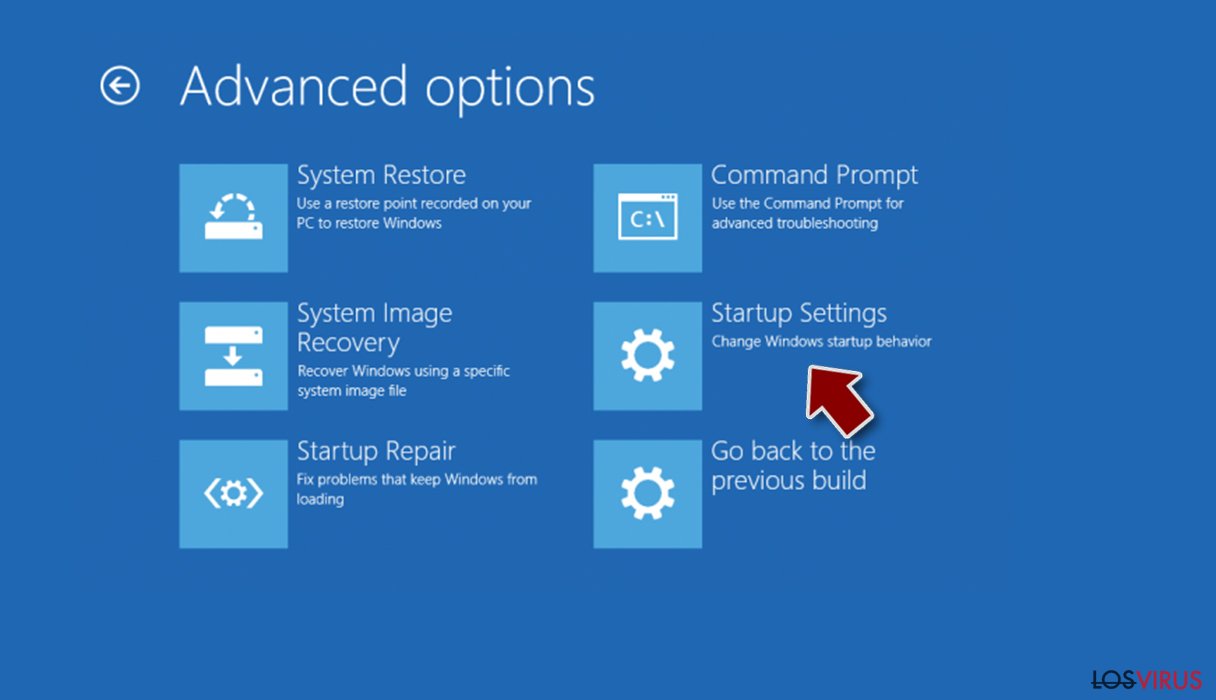

- Ve a opciones Avanzadas.

- Selecciona Ajustes de Inicio.

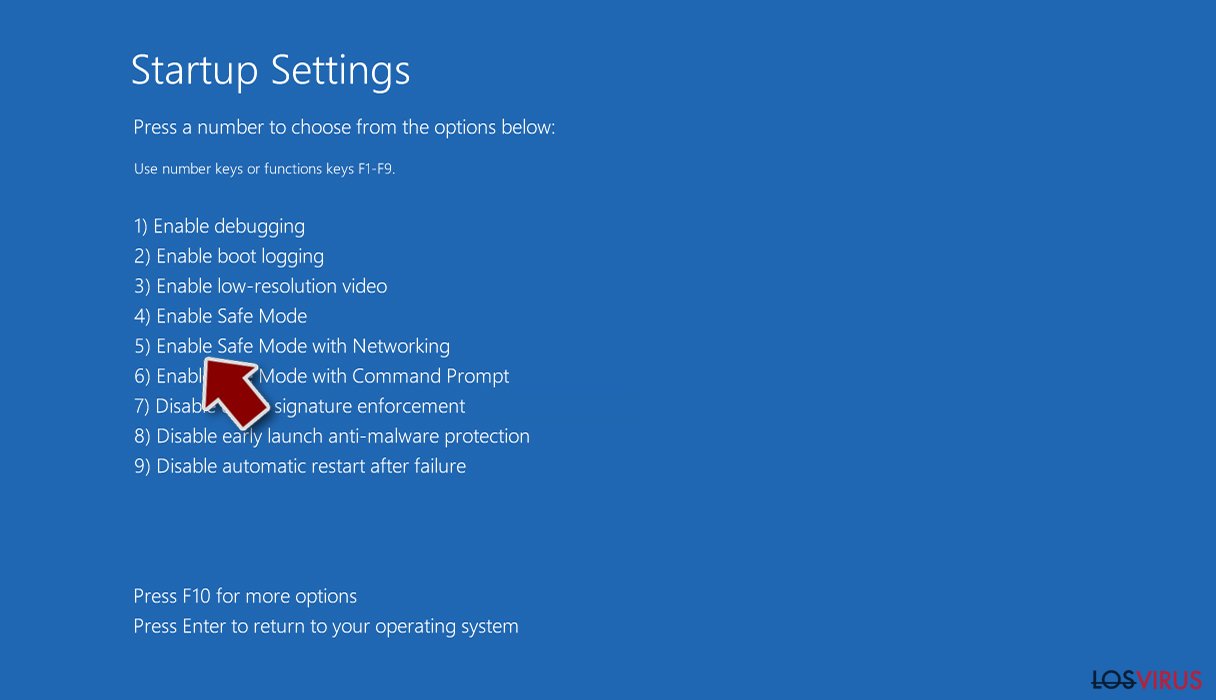

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

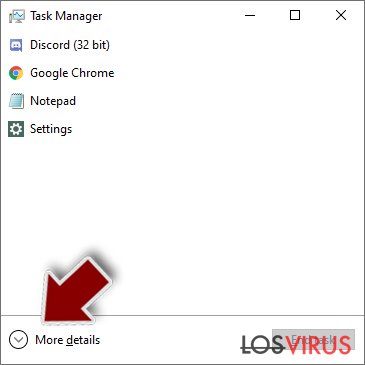

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

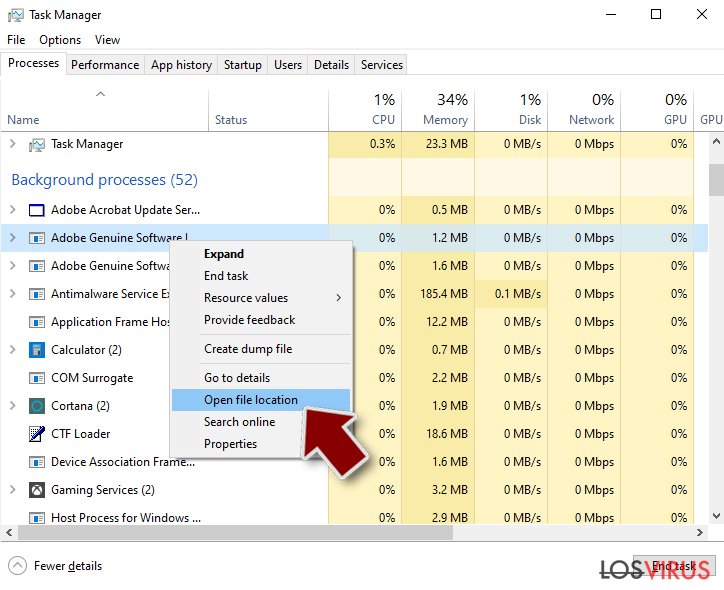

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

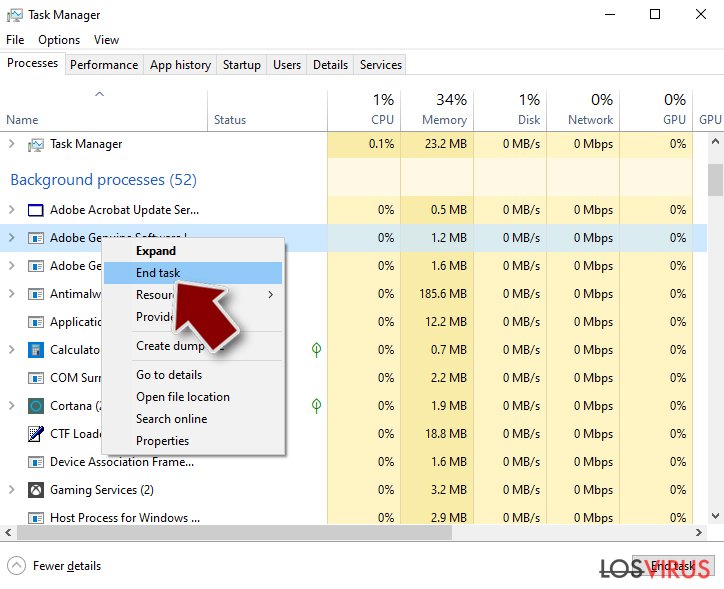

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

Paso 3. Comprobar los programas de Inicio

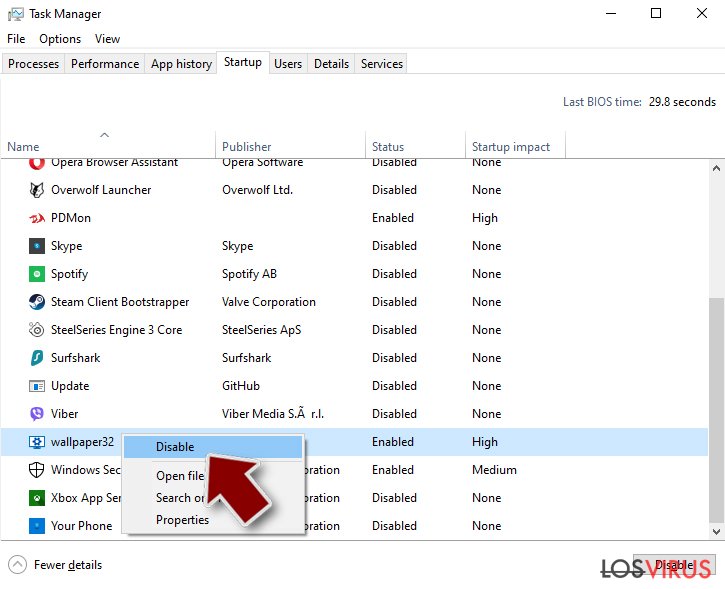

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

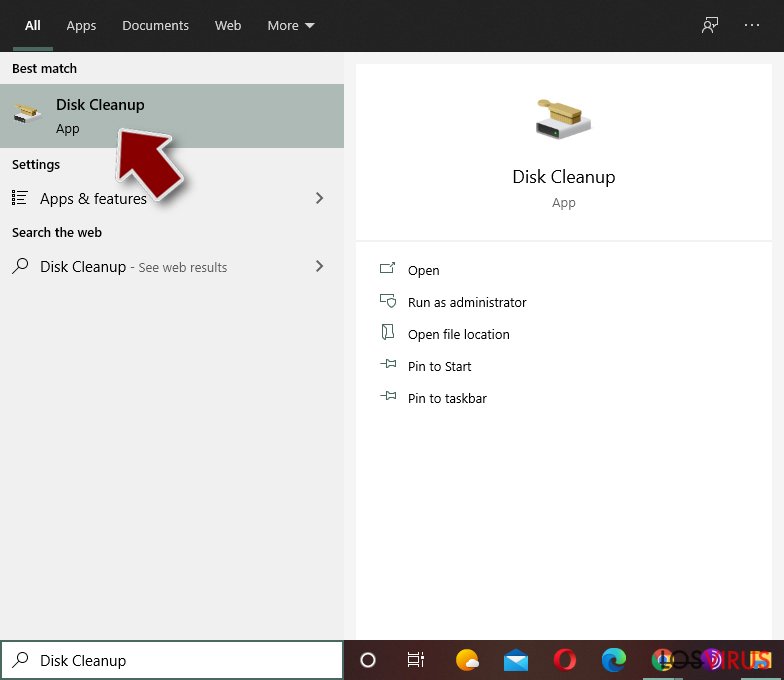

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

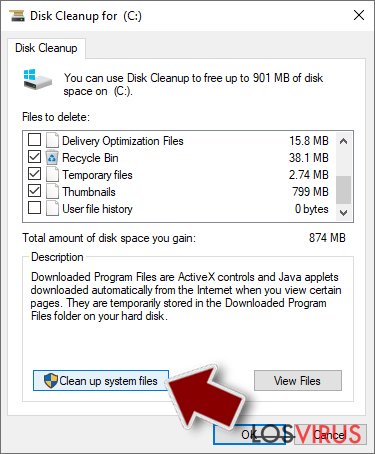

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de Trojan.Agent u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.