Eliminar Torpig (Instrucciones de eliminación) - Actualizado Abr 2018

Guía de eliminación de Torpig

¿Qué es Torpig?

Torpig – un malicioso troyano que puede robarte datos sensibles

Torpig es un troyano severamente malicioso que fue revelado en 2005. Desde entonces, los expertos en ciber seguridad han logrado derribarlo durante diez años, pero sus desarrolladores eventualmente han lanzado el troyano y han comenzado una segunda ola de expansión. Es también conocido como Anserin o familia Sinowal y es el responsable de la extorsión de información personal, como detalles bancarios, autentificaciones, contraseñas y similar información que permitirían a los hackers tomar el control sobre los sistemas afectados.

En la mayoría de los casos, se difunde a través de sistemas comprometidos con el rootkit Mebroot. Los usuarios de Mac OS X son inmunes al virus Torpig, pero los usuarios de Windows, especialmente aquellos que posean sistemas antiguos como Windows 7, XP o Vista, deberían tener cuidado con este troyano.

El malware Torpig convierte en inútiles los programas anti-virus, por lo que la primera señal de esta ciber infección en el sistema es su incapacidad para ejecutar una comprobación del antivirus o de abrirlo incluso. También puede bloquear páginas webs relacionadas con la seguridad en el navegador, abortar descargas de anti-virus, anti-malwares u herramientas de optimización con motores AV integrados.

El troyano también puede modificar los datos del ordenador afectado. Puede también eliminar algunos archivos cruciales para el sistema, deshabilitar procesos o incluso cambiar extensiones de algunos archivos personales (imágenes, vídeos o documentos). Sin mencionar que el virus logra detectar las credenciales, permitiendo a los hackers acceder al sistema remotamente, iniciando masivos robos de información personal. Es por lo que es un deber eliminar el troyano Torpig del sistema cuanto antes.

Hay una respuesta muy concreta a la pregunta de cómo deshacerse del virus Torpig – usar un anti-virus profesional. Incluso aunque bloquee el anti-virus, esto no significa que la herramienta de seguridad no pueda ser ejecutada. En la mayoría de los casos, la gente puede realizar la eliminación de Torpig con FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes tras reiniciar el sistema en Modo Seguro con Funciones de Red. Desafortunadamente, no es posible eliminar este troyano manualmente.

El malware Torpig se categoriza como una de las infecciones troyano más «exitosas»

Los investigadores en ciber seguridad han iniciado un profundo análisis sobre este malware. Tras la investigación, los investigadores llegaron a la conclusión del hecho de que esta ciber infección entrará en la historia como uno de los robadores de datos bancarios y de tarjetas de créditos más significantes. Hace diez años se estimó que Torpig atacó a 500.000 cuentas bancarias y tarjetas de crédito y débito.

Además, la Universidad de California, Santa Barbara, reveló haber perdido unos 70 GB de datos robados. También se dieron cuenta de que el troyano Torpig logró robar información de autentificación de 8310 cuentas de 410 instituciones diferentes y 1660 números únicos de tarjetas de crédito y débito de víctimas de EE.UU (49%), Italia (12%), España (8%) y otros 40 países. Es importante aclarar el hecho de que los números que hemos mostrado se revelaron en 2009, por lo que pueden haberse multiplicado en una década.

Mantén el sistema actualizado para protegerte contra ataques troyanos

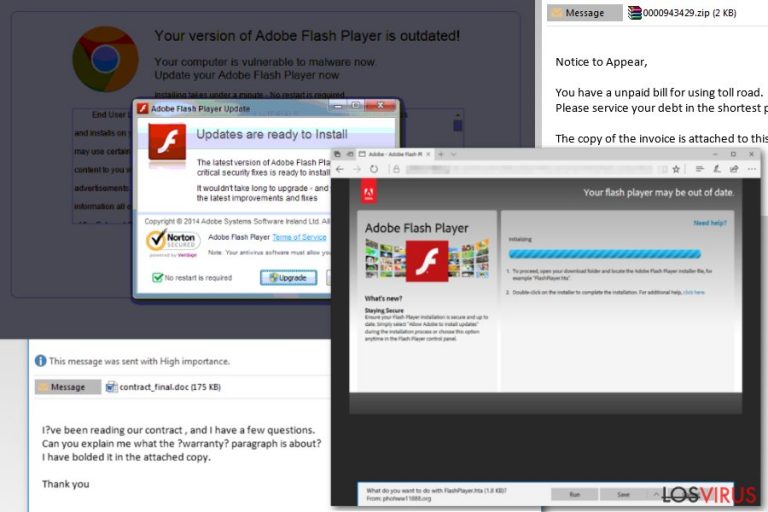

La estrategia más usada por los desarrolladores de este troyano son los emails que contienen archivos adjuntos maliciosos .DOCX. El virus se activa en cuanto el usuario del PC acepta habilitar las Macros.

A parte de las campañas de malspam, los hackers pueden difundir este troyano a través de publicidad maliciosa que explota las versiones de Java, Acrobat, Flash, Shockware y de otros programas desactualizadas. Este método es conocido como descargas conducidas, ya que no requiere la intervención del usuario. Si el programa reconoce una vulnerabilidad en el sistema, el virus se ejecuta incluso si el usuario no interfiere de ningún modo con la publicidad. Para prevenir que esto ocurra, los expertos en ciber seguridad de NoVirus.co recomiendan a la gente actualizar regularmente el sistema y los programas.

No hace falta mencionar que el malware también puede distribuirse a través de falsas ofertas de actualización, como Java o Flash Player. No caigas en estas trampas. Si tienes cualquier duda de si tu programa está desactualizado, ve a la página web oficial y descarga la última versión desde allí.

Aprende a eliminar fácilmente el virus Torpig.

La primera etapa del ataque del virus Torpig es la más importante. El malware logra transmitir un gran puñado de credenciales (detalles bancarios, contraseñas, nombres, cuentas email, credenciales FTP, cuentas de Windows, etc.) tras veinte minutos desde el ataque. Si tu PC se ha reiniciado de repente tras abrir un archivo adjunto o navegas a través de webs dudosas, hay un alto riesgo de que el troyano haya forzado tu PC a reiniciarse para forzar su ejecución.

Si tienes la más mínima sospecha, prueba a comprobar tu PC con un anti-malware profesional (por ejemplo, FortectIntego, Malwarebytes) y elimina el virus Torpig del sistema. Cuanto antes te deshagas de él, menos riesgos tendrás de sufrir un robo de datos. La mayoría de motores AV reconocen este malware como Torj/Torpig-A, pero también puede ser reconocido como crapware o spyware.

Puedes preguntarte cómo deshacerte de Torpig si bloquea tu programa anti-virus. Es un hecho que no serás capaz de eliminarlo manualmente. Todo lo que tienes que haces para deshacerte de este malware es desbloquear tu herramienta de seguridad y seguir la guía de abajo paso a paso.

Guía de eliminación manual de Torpig

Ransomware: Eliminación manual de ransomware en Modo Seguro

Si Torpig bloquea tu antivirus, puedes necesitar reiniciar tu PC en Modo Seguro con Funciones de Red y luego intentar iniciar tu antivirus de nuevo.

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

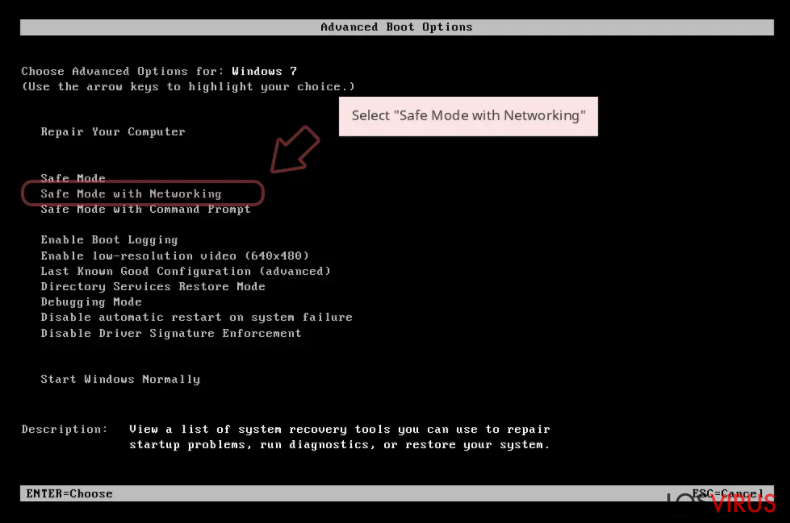

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

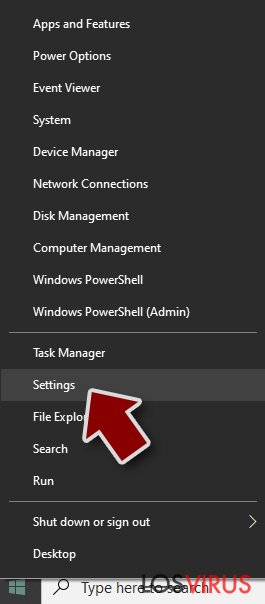

Windows 10 / Windows 8

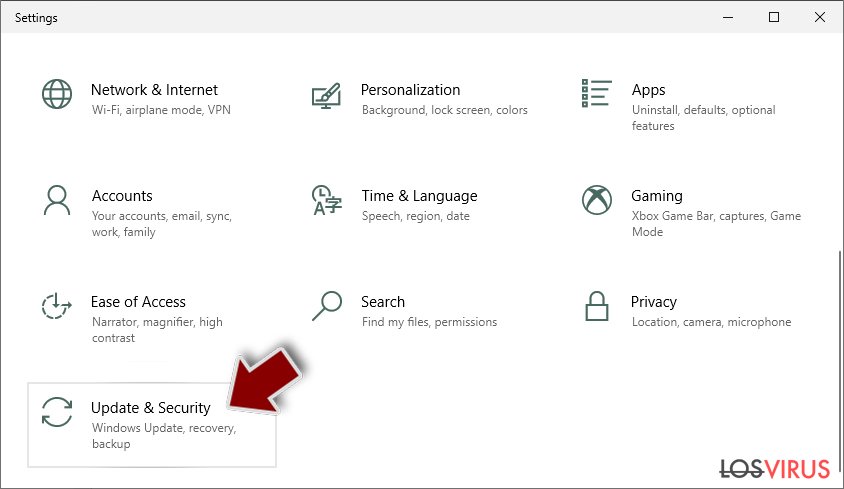

- Click derecho en el botón Inicio y selecciona Configuración.

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

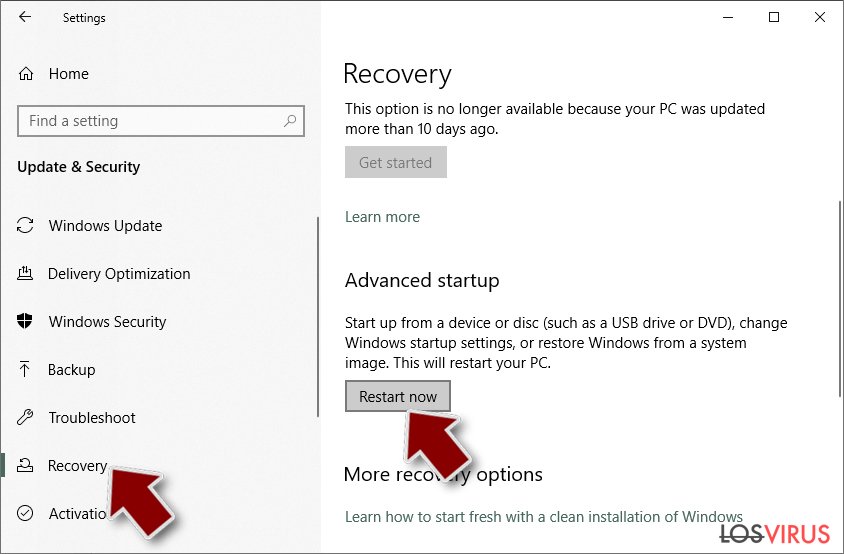

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

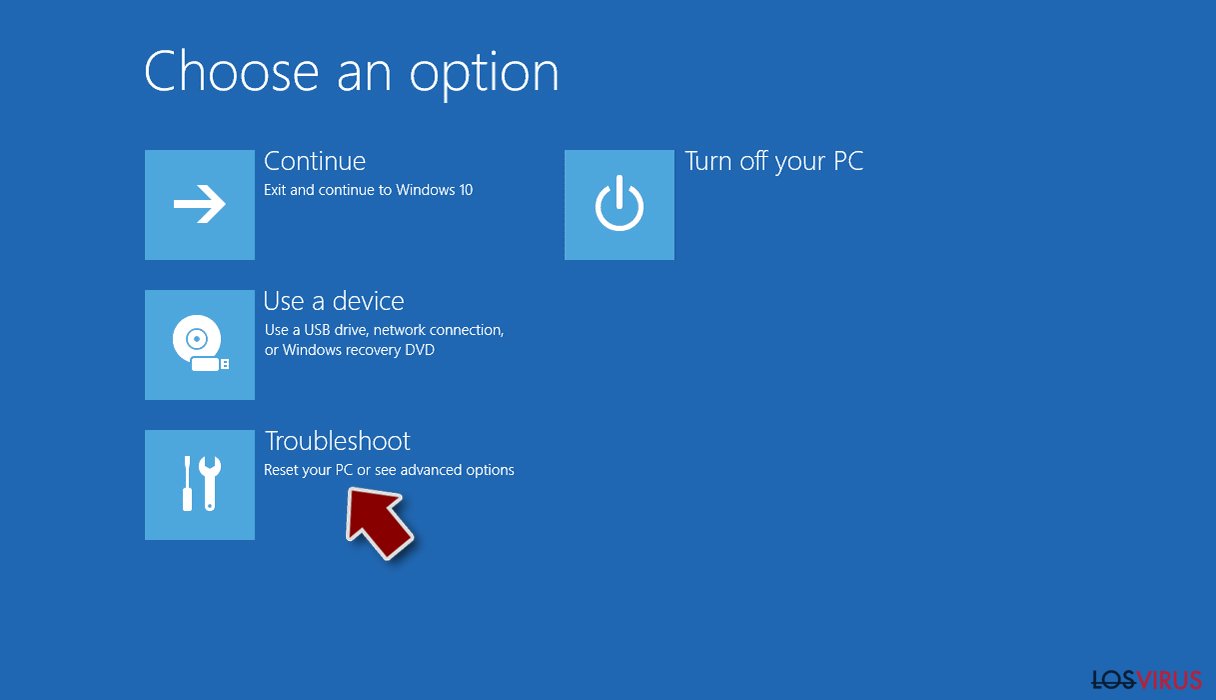

- Selecciona Solucionador de Problemas.

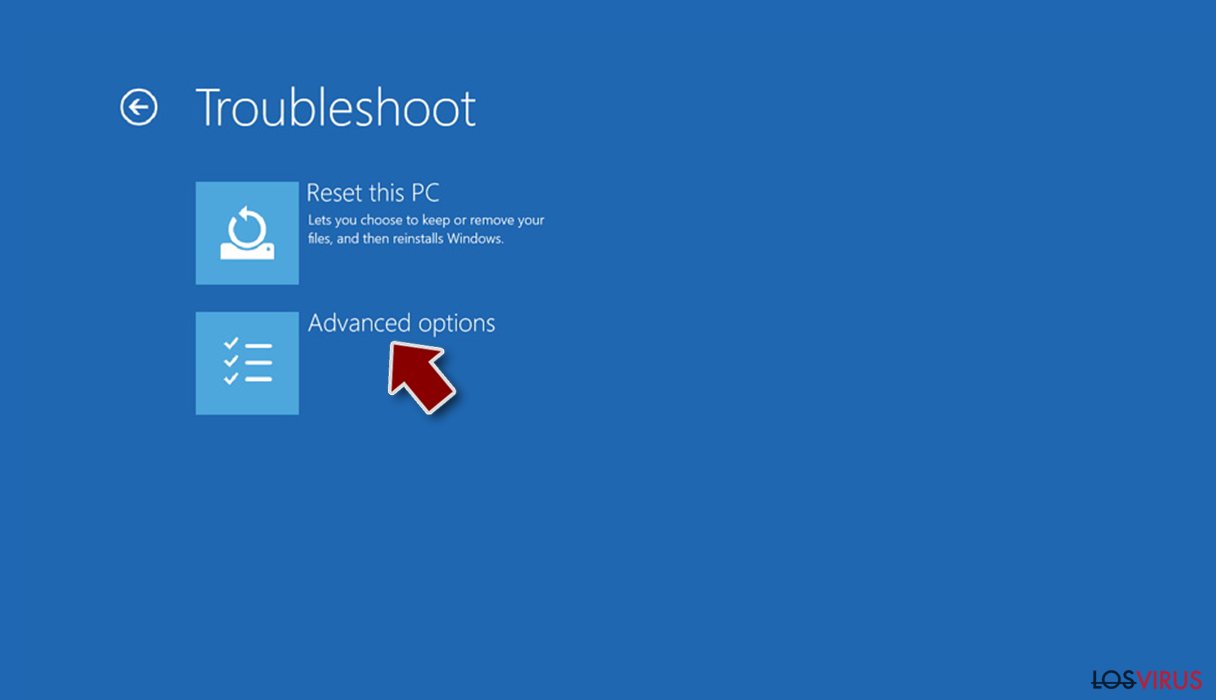

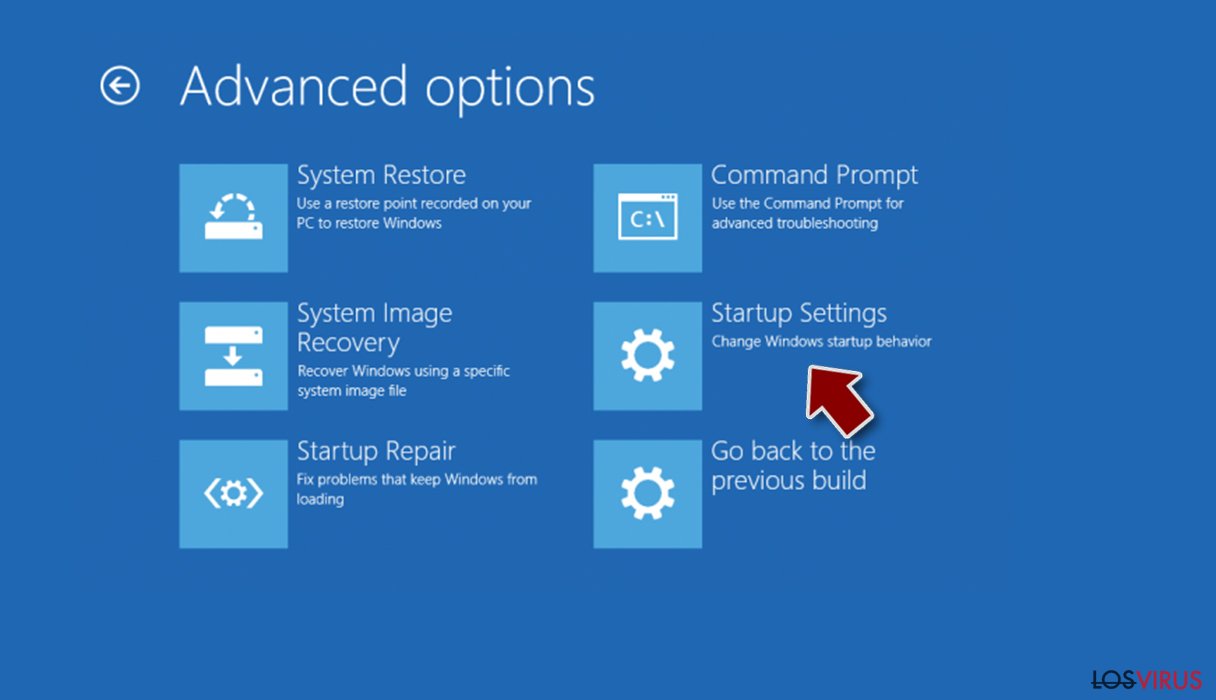

- Ve a opciones Avanzadas.

- Selecciona Ajustes de Inicio.

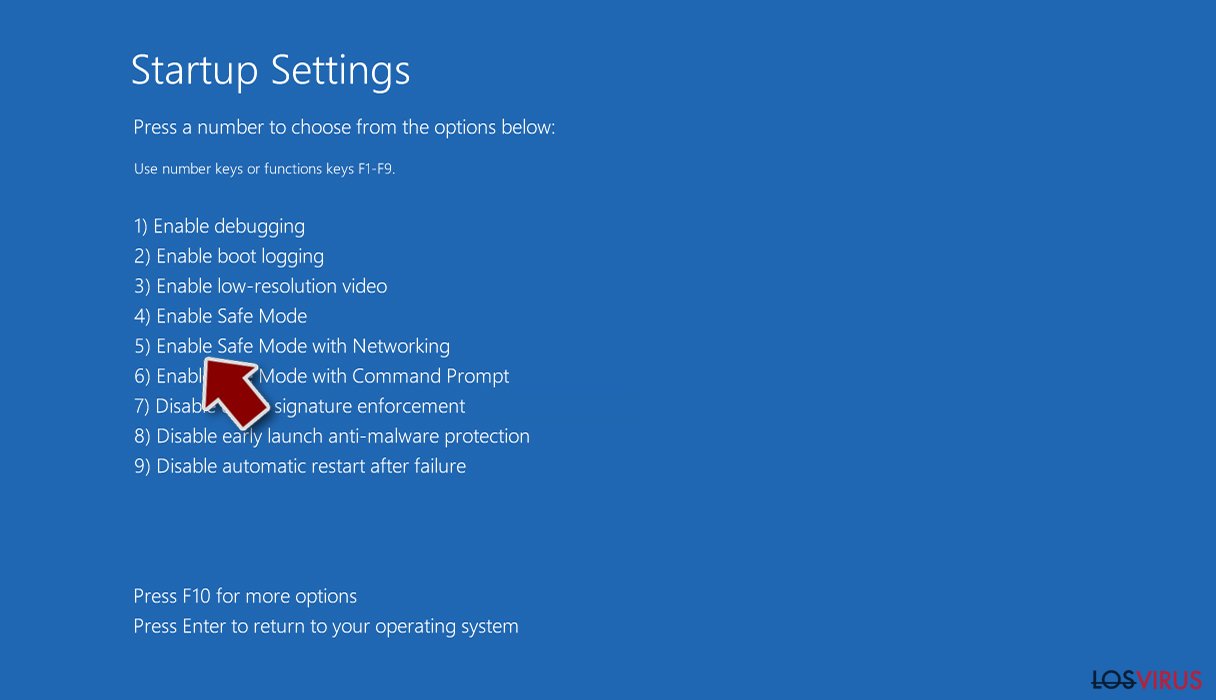

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

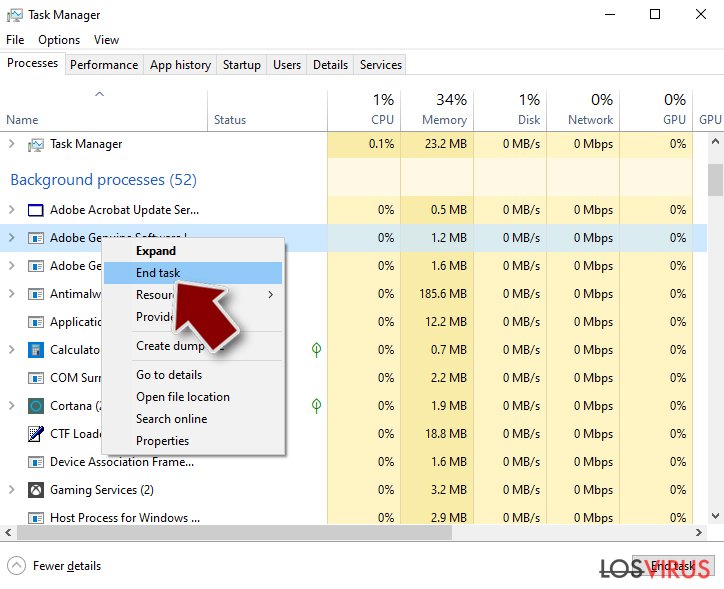

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

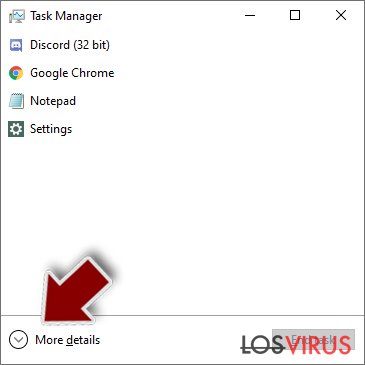

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

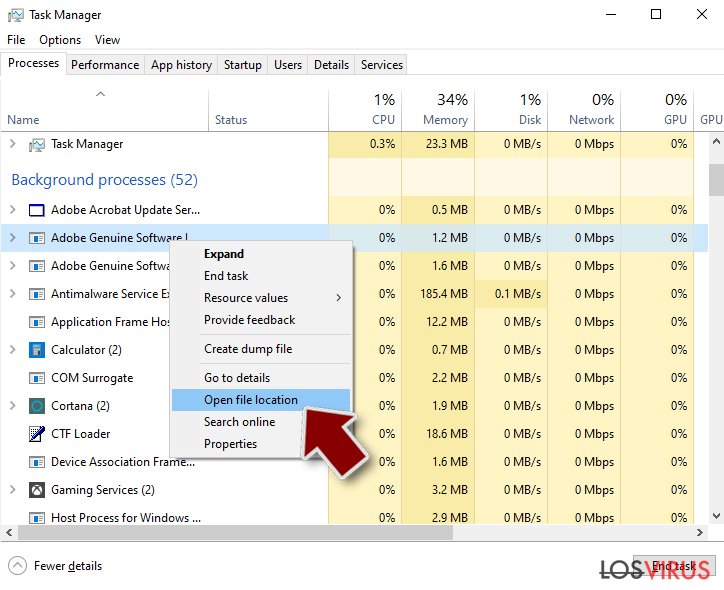

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

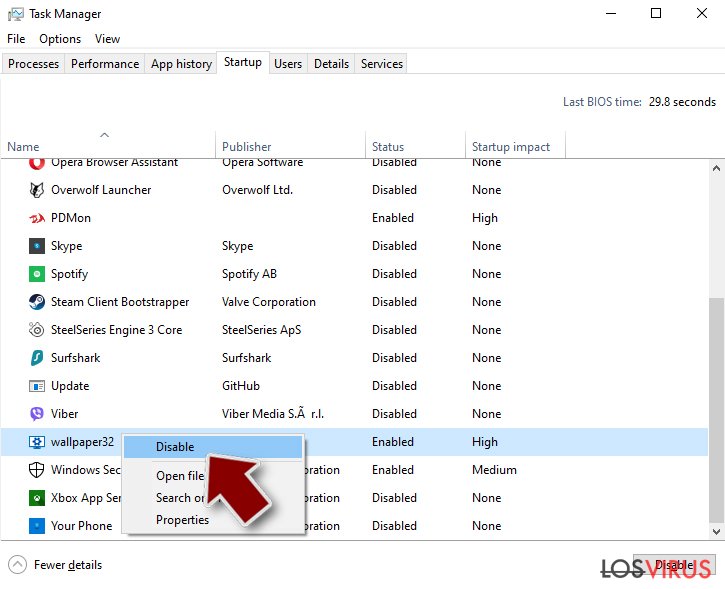

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

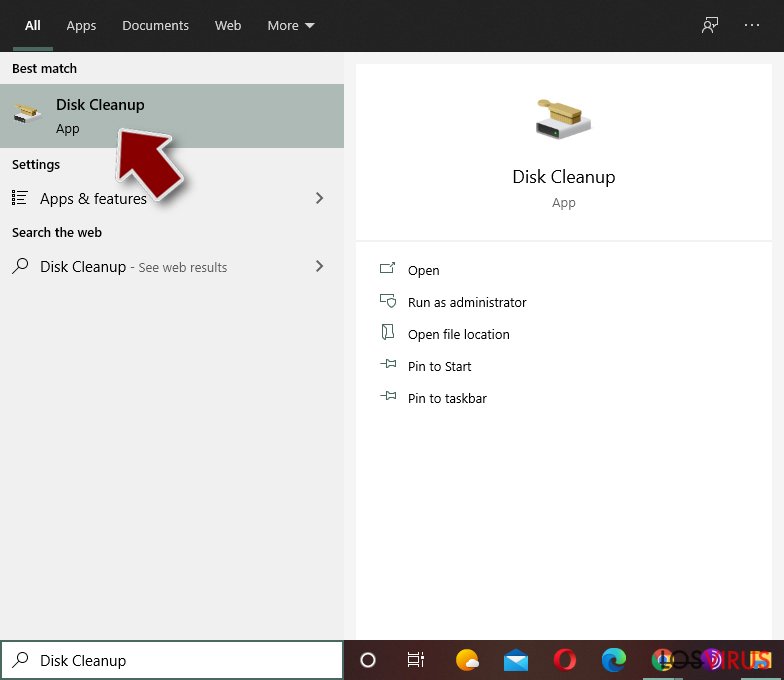

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

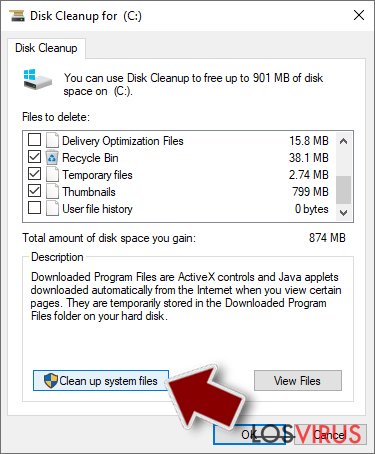

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar Torpig usando System Restore

Si el método previo no te ha funcionado, intenta seguir estos pasos:

-

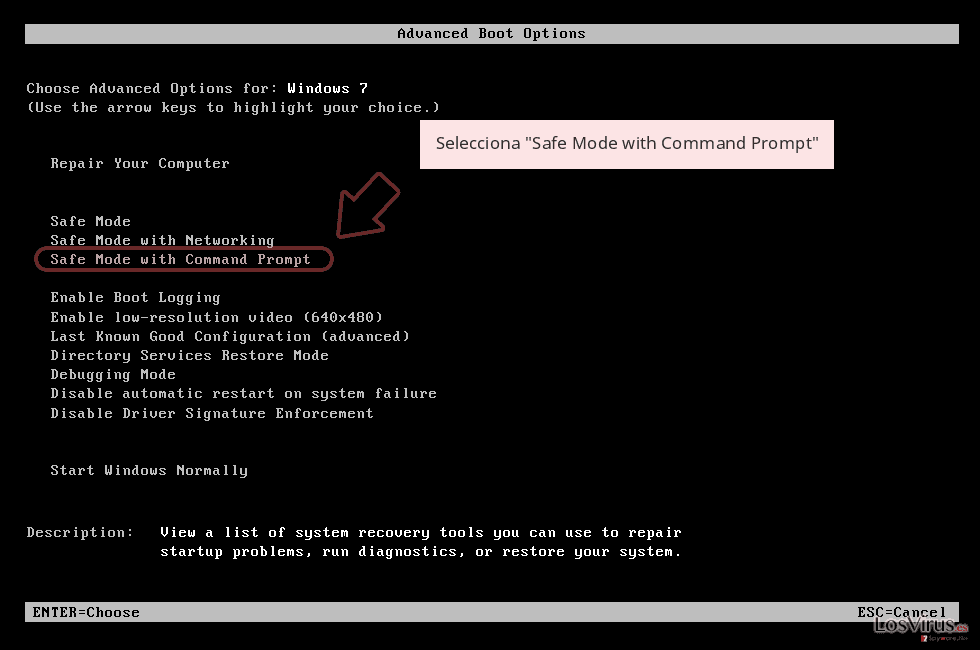

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de Torpig. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Bonus: Recuperar tus datos

La guía que se presenta a continuación te intentará ayudar a eliminar Torpig de tu ordenador. Para recuperar tus archivos encriptados, te recomendamos que uses una guía detallada por los expertos de seguridad de losvirus.es.Si tus archivos han sido encriptados por Torpig, puedes usar varios métodos para restaurarlos:

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de Torpig u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.