Eliminar TeslaCrypt 4.0 (Instrucciones mejoradas)

Guía de eliminación de TeslaCrypt 4.0

¿Qué es TeslaCrypt 4.0?

Nuevos hechos sobre el virus TeslaCrypt 4.0

Recientemente, los ciber criminales han lanzado una nueva versión de TeslaCrypt, TeslaCrypt 2.0 y TeslaCrypt 3.0, llamada virus TeslaCrypt 4.0. Como la mayoría de amenazas de este tipo, este ransomware encripta la información confidencial y muestra una nota requiriendo al usuario que realice un pago a cambio de recuperar los datos bloqueados. Se ha denunciado que el malware viene con algunas características actualizadas y arreglos. Por ello, estamos aquí para informarte sobre ellos y las opciones que tienes tras quedar infectado con esta amenaza. También te intentaremos explicar cómo eliminar el virus TeslaCrypt 4.0 de tu ordenador y recuperar tus archivos. Por favor, ten en cuenta que uno de los mejores modos de acabar con esta amenaza es ejecutar un escaneo completo del sistema con FortectIntego.

¿Cómo ha sido actualizado TeslaCrypt 4.0?

Como ya hemos mencionado, el ransomware TeslaCrypt 4.0 es la versión más renovada de TeslaCrypt, el cual fue lanzado hace más de un año. Sin embargo, esta versión se lanzó hará varias semanas, por lo que aún hay poca información sobre este virus. Aún así, parece que los creadores de este virus han decidido arreglar ciertos errores que se habían detectado en versiones anteriores. TeslaCrypt 4.0 ya no adjunta extensión a los archivos encriptados, por lo que nunca puedes saber cuáles son los archivos bloqueados. Además, antes el virus se centraba en encriptar los archivos mayores de 4GB de tamaño; sin embargo, ahora encripta los de cualquier tamaño. Cuando finaliza el proceso de encriptación, deja estos archivos en tu sistema:

%UserProfile%\Desktop\RECOVER[5_chars].html

%UserProfile%\Desktop\RECOVER[5_chars].png

%UserProfile%\Desktop\RECOVER[5_chars].txt

%UserProfile%\Documents\[random].exe

%UserProfile%\Documents\recover_file.txt

Adicionalmente, parece que la última versión de TeslaCrypt usa un algoritmo diferente de encriptación – RSA 4096, al contrario del ampliamente usado código RSA 2048. Si este virus ya ha afectado tus archivos y estás buscando un software de desencriptación, puedes intentar usar Photorec o R-studio. Desafortunadamente, aún no hay ningún software para desencriptar TeslaCrypt.

¿Cómo puedo quedar infectado?

Aunque es sabido que hay nuevas características añadidas a este ransomware, el objetivo principal es el mismo. Puedes quedar infectado con TeslaCrypt 4.0 a través de spam que contenga archivos adjuntos maliciosos. Una vez que lo abres, el virus comienza a encriptar tus archivos. Además, genera dos claves para los datos encriptados – una privada y una pública. La clave pública habilita a cualquiera a desencriptar los archivos en otros sistemas, pero, con el fin de acceder a ellos de nuevo, se crea la clave privada. Por ello, necesitas adquirir las dos claves para recuperar tus datos.

Además, los ciber criminales intentan hacer que la víctima pierda los nervios mostrando una solución aparentemente simple. Ciertamente, todos buscan el mismo propósito – engañar a los usuarios para que piensen que pagar es la única solución para recuperar sus datos. Sin embargo, no debes actuar de acuerdo a sus expectativas, y deberías pensar en eliminar TeslaCrypt 4.0 en vez de ello. Si tienes mucho dinero, puedes intentar hacer una transacción y esperar que los ciber criminales tengan la voluntad de devolverte tus archivos. No obstante, es poco probable que esto ocurra. Además, ten cuidado ya que el virus también entra en los ordenadores a través de kits exploit, alternativa a los conocidos troyanos. Estos archivos tienen la habilidad de pasar al ordenador como archivos normales del sistema. Por ello, cuando infiltran un sistema, se configura libremente el ransomware. Como puedes ver, las consecuencias son significativamente peligrosas. Si eres una de las víctimas afectadas por el ransomware TeslaCrypt 4.0, lee la siguiente página para saber cómo eliminarlo.

¿Cómo eliminar TeslaCrypt 4.0?

Si estás infectado, nos gustaría darte las opciones de eliminación que tienes. Antes de nada, debemos avisarte que deberías olvidar la idea de eliminarlo manualmente, a no ser que seas un especialista técnico en programación. Te recomendamos encarecidamente que no lo elimines manualmente porque la eliminación del virus TeslaCrypt 4.0 te puede acarrear varios problemas. De acuerdo con los expertos en seguridad de PC, solo la eliminación automática debería ser considerada como opción correcta en esta situación. Por ello, asegúrate de instalar FortectIntego o Malwarebytes. Ten en cuenta que estás tratando con una versión de un virus TeslaCrypt, por lo que tus programas anti-spyware pueden quedar bloqueados por él. Por ello, la única solución eficiente para eliminar TeslaCrypt 4.0 es seguir la guía que te proporcionamos a continuación y deshabilitar primero el ransomware.

Guía de eliminación manual de TeslaCrypt 4.0

Ransomware: Eliminación manual de ransomware en Modo Seguro

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

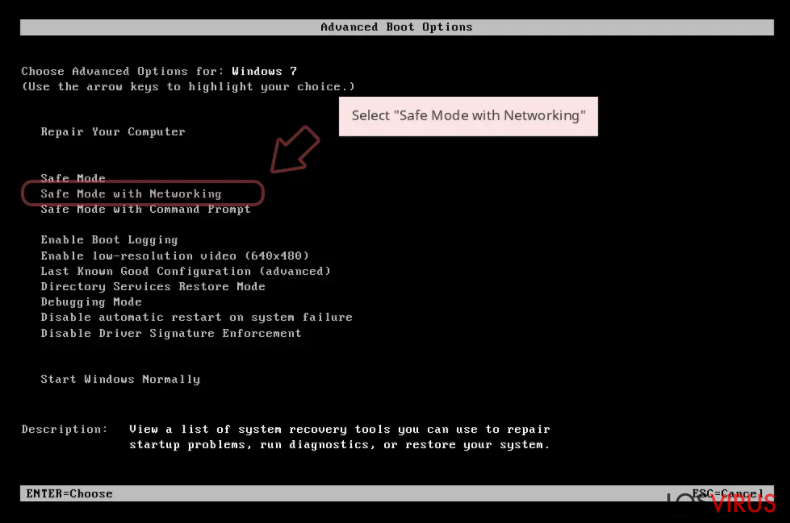

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

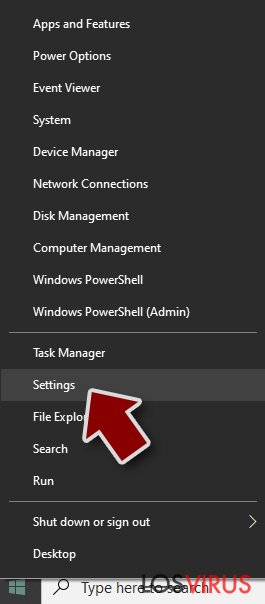

Windows 10 / Windows 8

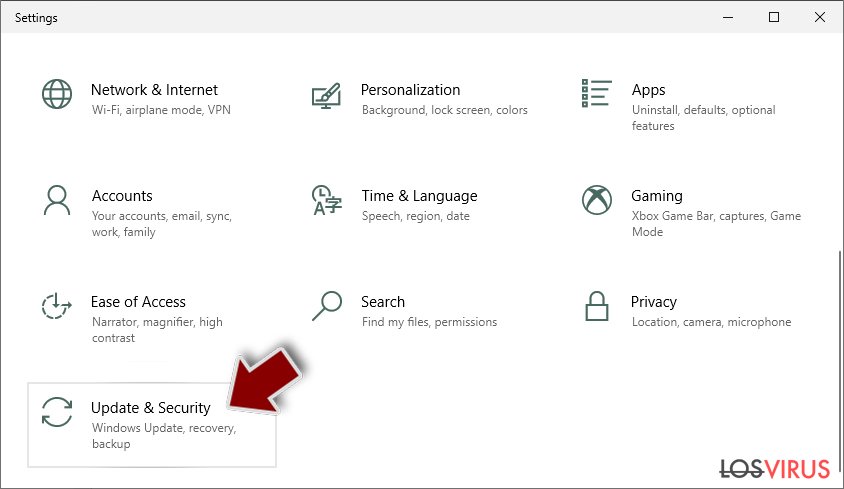

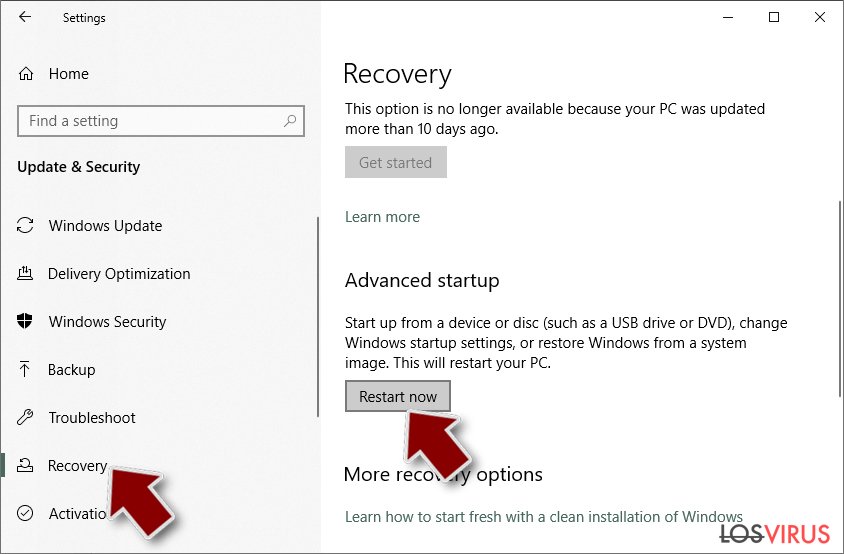

- Click derecho en el botón Inicio y selecciona Configuración.

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

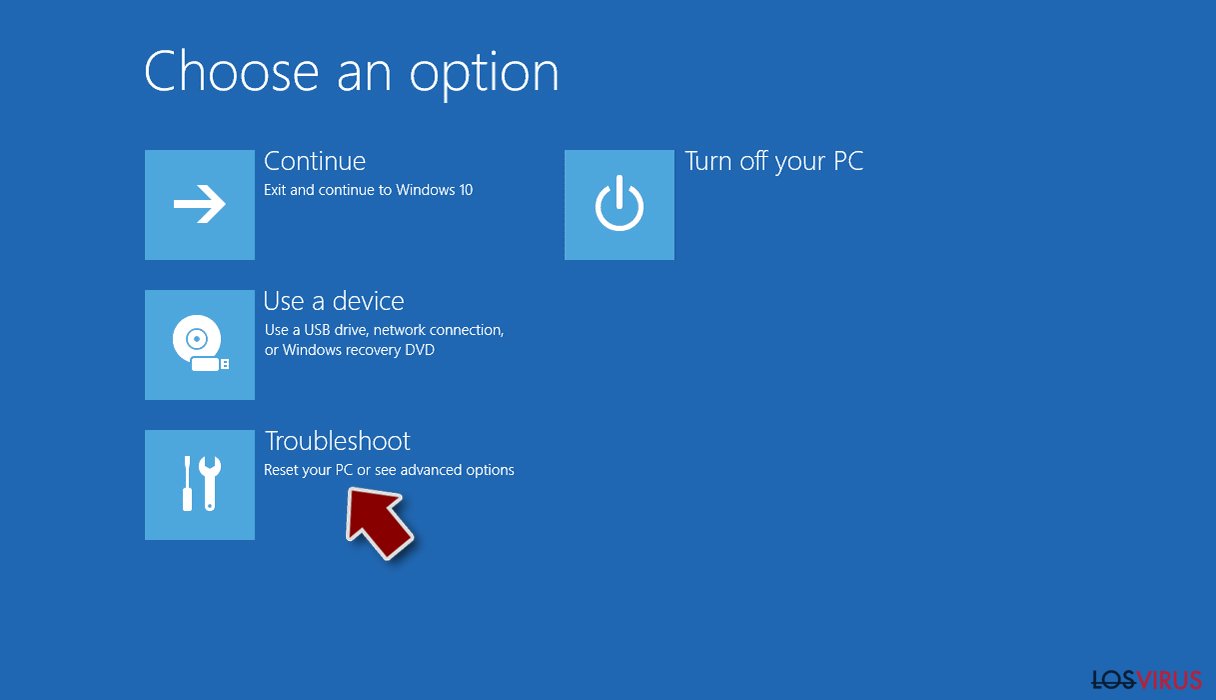

- Selecciona Solucionador de Problemas.

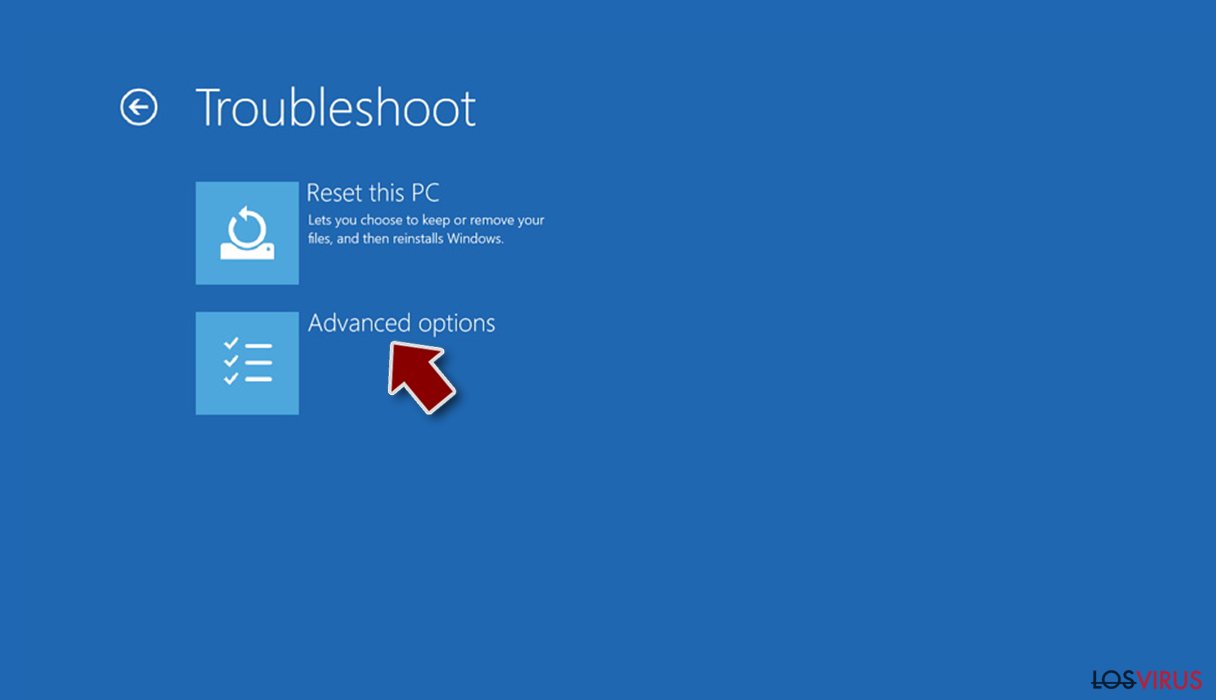

- Ve a opciones Avanzadas.

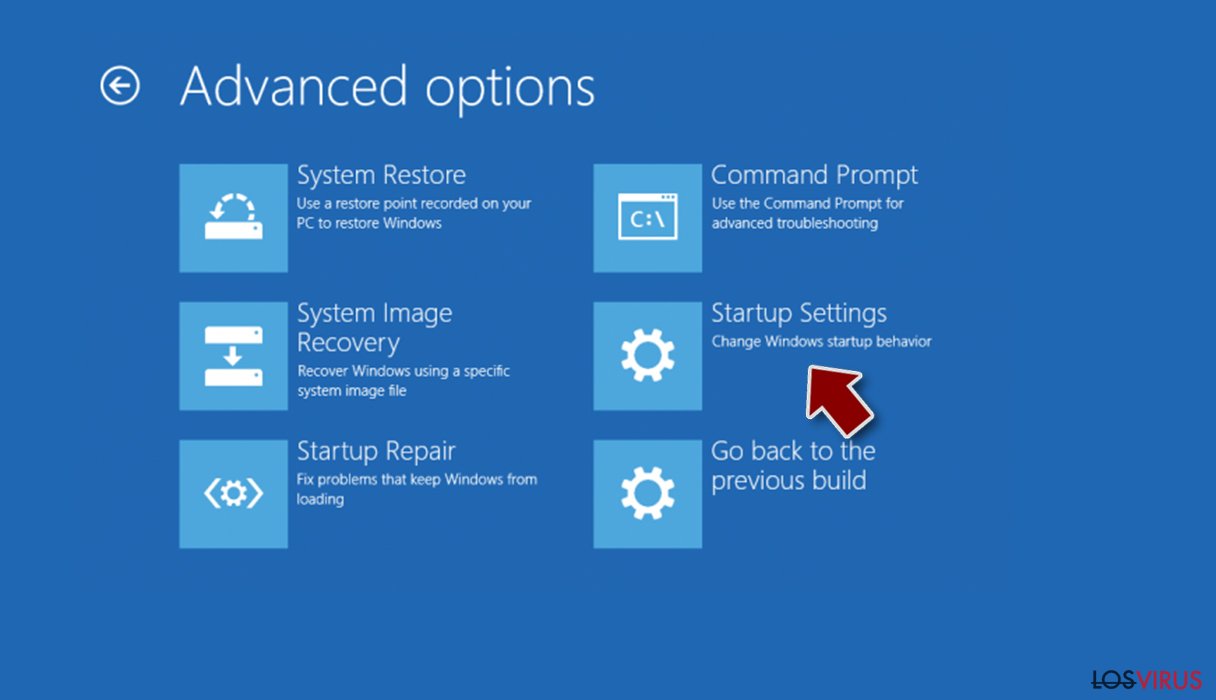

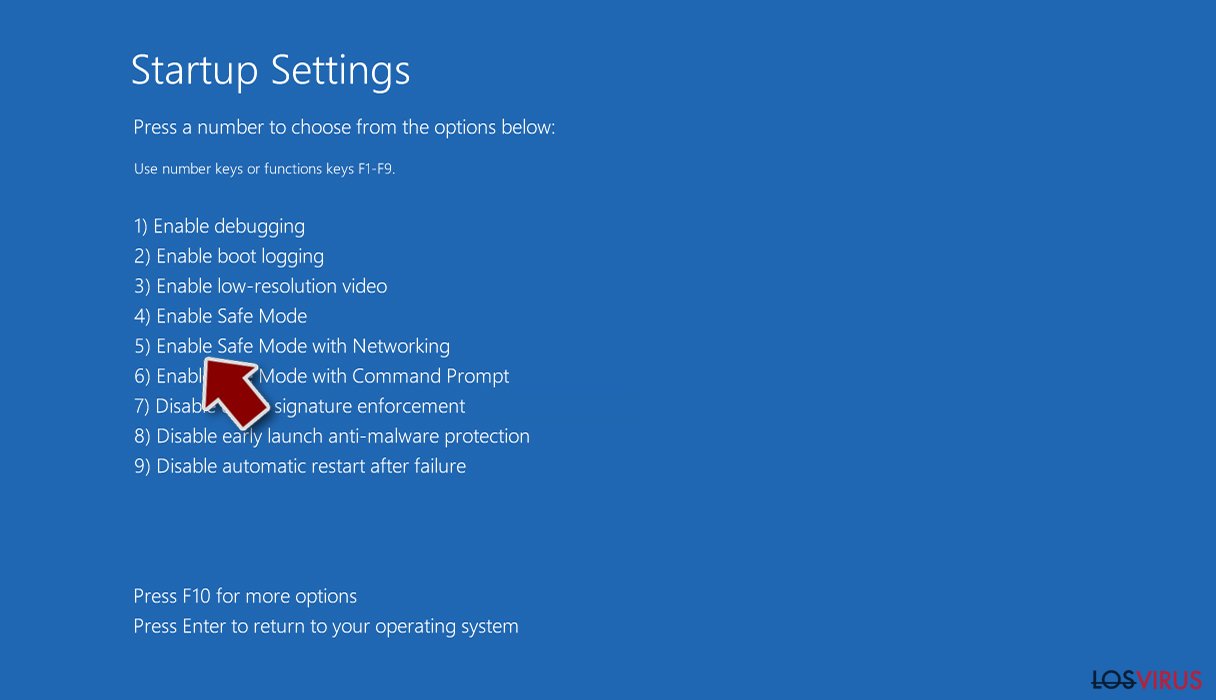

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

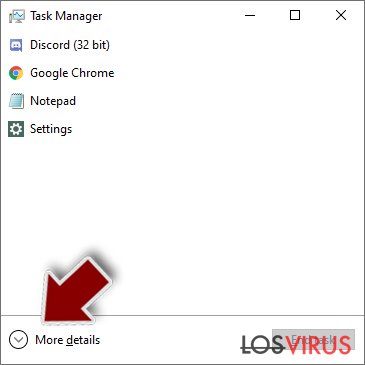

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

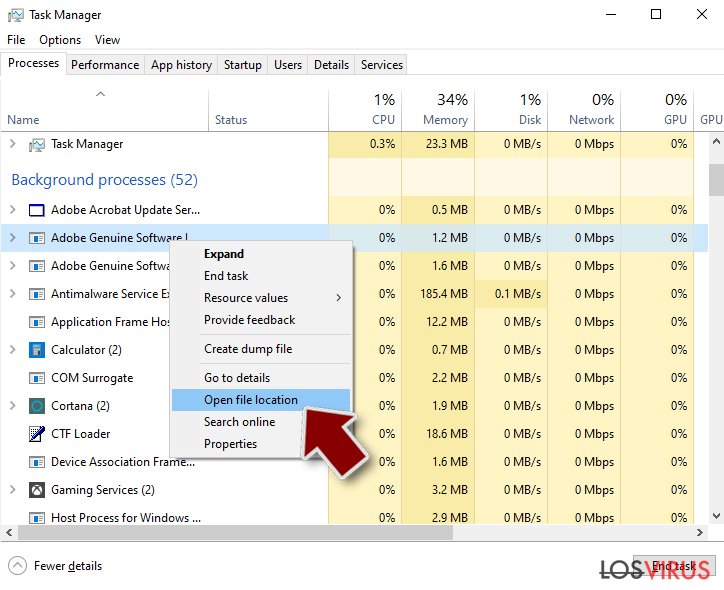

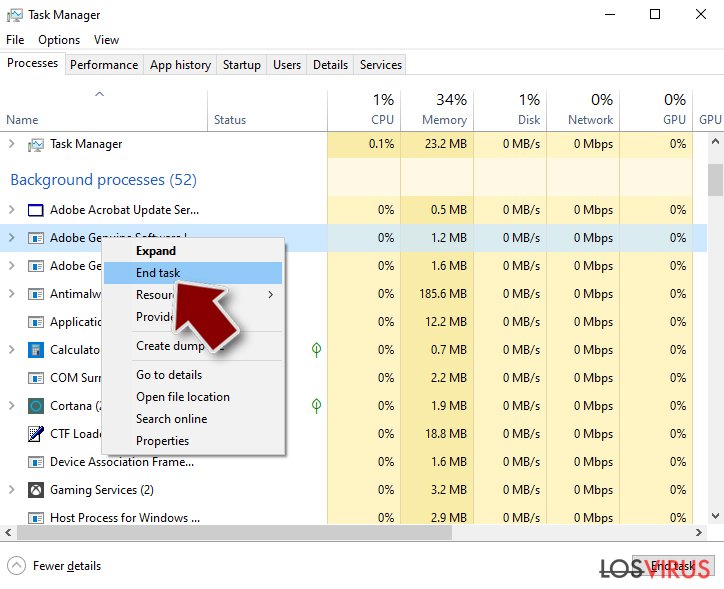

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

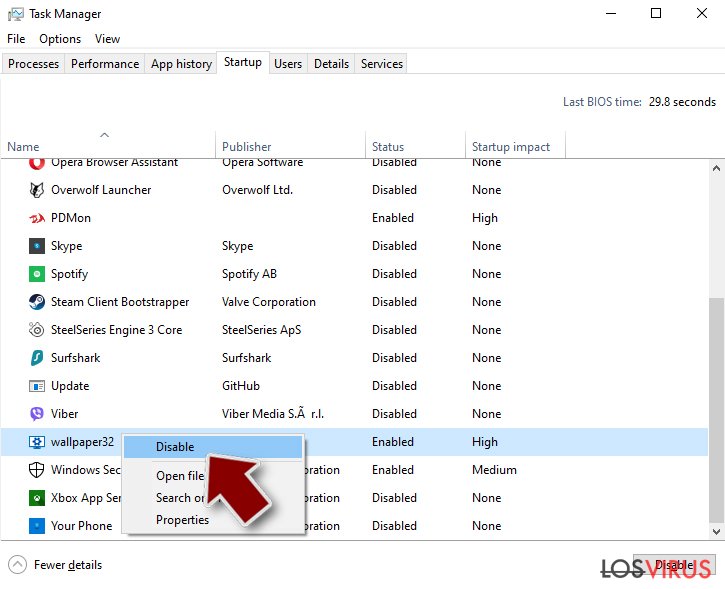

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

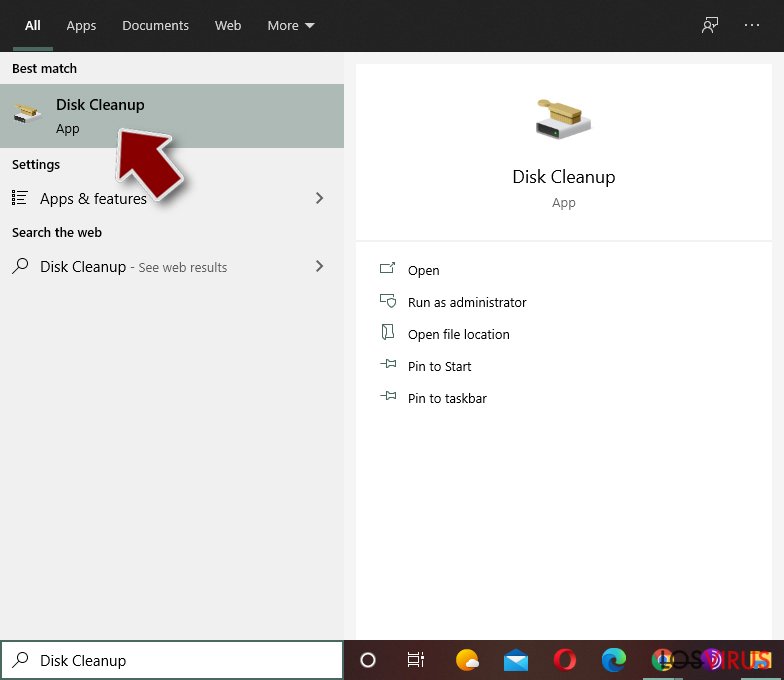

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

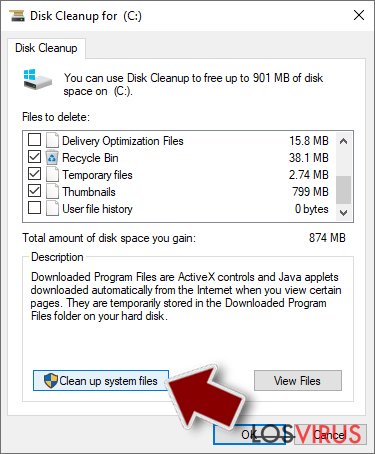

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar TeslaCrypt 4.0 usando System Restore

-

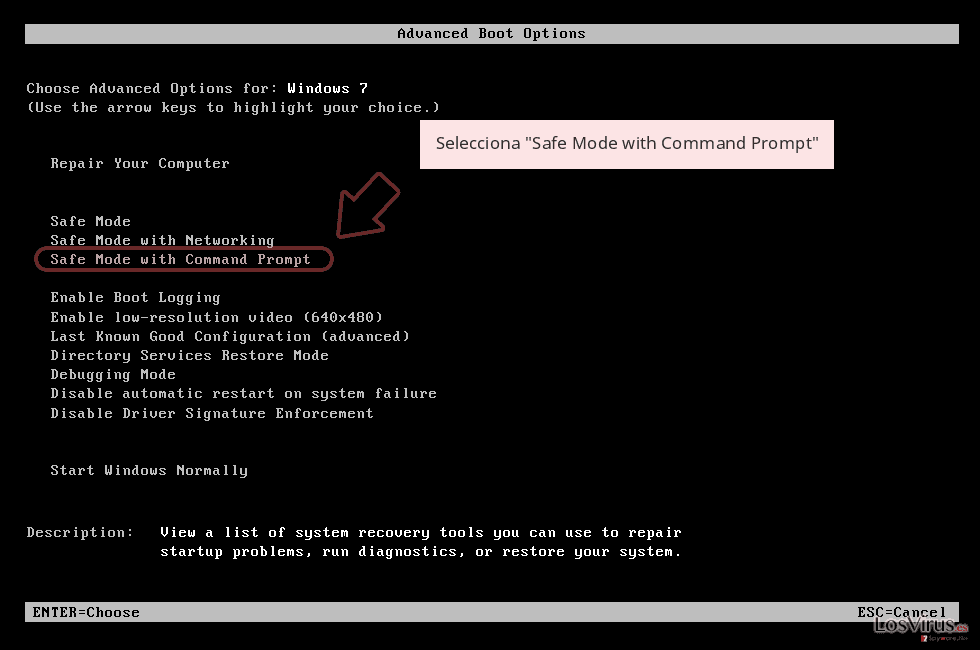

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de TeslaCrypt 4.0. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de TeslaCrypt 4.0 u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.