Eliminar Js Miner (Guía de eliminación) - Instrucciones gratuitas

Guía de eliminación de Js Miner

¿Qué es Js Miner?

Js Miner – un programa de minado de monedas digitales legítimo que es abusado por hackers

Js Miner es un cripto minero que puede ser usado por propietarios de páginas webs para monetizar los recursos de los ordenadores de los visitantes (CPU y GPU). Usa un código JavaScript para minar Monero cada vez que los usuarios visitan las páginas afectadas. Desafortunadamente, los malos actores han aprendido a hacer mal uso de los códigos de minería y los inyectan en sitios ilegalmente sin dejar que los usuarios lo sepan. Esto puede impactar significativamente en cada usuario que haya sido infectado por un troyano – ralentizaciones y cierres inesperados de la máquina son comunes, así como el descenso general y dramático del rendimiento. El malware tiene múltiples versiones y se difunde principalmente a través de páginas maliciosas.

| RESUMEN | |

| Nombre | Js Miner |

| Tipo | Troyano |

| Subtipo | Crypto-minero |

| Variantes |

|

| Síntomas | Incremento notable del uso de la GPU y CPU; ralentizaciones, cierres inesperados o congelaciones del PC |

| Distribución | Páginas webs infectadas o maliciosas, emails spam |

| Principales peligros | Puede provocar el desgaste de las piezas hardware, otras infecciones de malware, robo de información sensible |

| Eliminación | Descargar e instalar FortectIntego o SpyHunter 5Combo Cleaner |

A diferencia de los mineros legítimos de monedas digitales, el virus JS:Miner afecta al ordenador cada vez que se inicia. En cuanto la carga explosiva maliciosa se ejecuta en el ordenador afectado y los archivos se colocan en las carpetas AppData, Temp, Windows y otras, el virus realiza modificaciones de ciertos ajustes, así como empieza a organizar tareas con derechos de administrador sin el permiso de los usuarios. Sin duda, la eliminación de Js Miner es necesaria, ya que cuanto más se prologue su actividad más podrá dañar las piezas hardware de tu ordenador.

En cuanto el malware se infiltra en la máquina, puede emitir los siguientes síntomas:

- Alto incremento del uso de la CPU y GPU (por encima del 70%);

- Constantes congelaciones y cierres inesperados;

- Mal funcionamiento de programas;

- Bajo rendimiento del ordenador, etc.

Es esencial reconocer estos síntomas y no confundirlos con un mal funcionamiento del hardware o con el envejecimiento del ordenador. Para ello, deberías comprobar el sistema con FortectIntego, SpyHunter 5Combo Cleaner u otro programa anti-malware legítimo. Ésto puede determinar instantáneamente si tu ordenador está infectado.

Troyano Js Miner – la funcionalidad

El principal interés de los ciber criminales es infectar cuantos más ordenadores mejor . conectando todas las máquinas infectadas en una piscina de minado. Ya que el número de ordenadores afectados incrementa, también lo hace la generación de monedas virtuales deseadas, resultando en más beneficios para los hackers (más tokens son recibidos en una misma cartera de minado en menos franja de tiempo).

En algunos casos, el virus JS:Miner puede operar en las máquinas afectadas sin archivos, usando en vez de ello los navegadores. Esto incrementa la persistencia de los malwares y permite actualizarlos automáticamente e incluso crear copias de sí mismos. Por ello, puede operar incluso si eliminas el archivo ejecutable principal de JS Miner manualmente. Es por lo que tener un programa de seguridad instalado es tan importante. Éstos pueden detectar todos los componentes que se esconden entre los archivos del sistema.

A parte de minar monedas digitales, el malware es también capaz de robar información personal (como las credenciales), grabar las pulsaciones del teclado, cosechar información del sistema, de redes y de programas e incluso tomar capturas de pantalla del escritorio. Sin dudas, deberías eliminar JS:Miner en cuanto te des cuenta de algo sospechoso, ya que los hackers pueden robar tu dinero e incluso tu identidad, así como destrozar las operaciones de tu ordenador.

Variantes de Js Miner

Hay muchas variantes del virus, pero las más prominentes son JS:Miner-C y JS/CoinMiner. Hasta la fecha, los expertos en seguridad han detectado los siguientes tipos:

- JS:MINER-A

- JS:MINER-B

- JS:MINER-C

- JS:MINER-D

- JS:MINER-E

- JS:MINER-F

- JS:MINER-G

- JS:MINER-H

- JS:MINER-I

- JS/CoinMiner

El principal objetivo de todos estos virus es minar cripto monedas en secreto en los ordenadores afectados. Sin embargo, algunas variantes tienen características y funcionalidades diferentes.

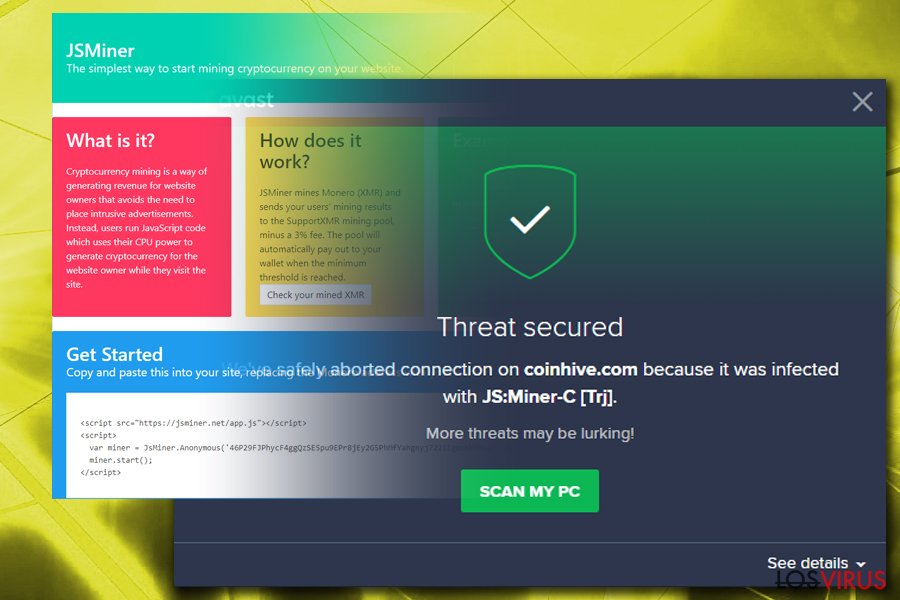

JSMiner-C

JSMiner-C es la variante más popular inyectada en los ordenadores de los usuarios. El malware utiliza la tarjeta gráfica y los recursos de las unidades de procesamiento centrales para llevar a cabo actividades de cripto-minado. Al mismo tiempo de la operación, los ventiladores del PC funcionan más velozmente emitiendo más ruido y calentándose más. Por desgracia, algunas veces es imposible determinar el uso del CPU, ya que no se muestra en el Administrador de Tareas. Nosotros sugerimos a los usuarios que descarguen e instalen un programa de terceros (como CPU-Z o Core Temp), los cuales son capaces de detallar la carga de trabajo de cada componente hardware.

JS/CoinMiner

Esta versión también usa JavaScript para contaminar ordenadores. Es relativamente similar a otras variantes de malware, excepto que no muestran otros signos o síntomas, a parte del incremento del uso del CPU y GPU. JS/CoinMiner intenta evitar la detección todo lo que sea posible y mina monedas digitales en silencio. Además, esta variante puede habilitar que otros virus entren en los ordenadores sin ser detectados y puedan ocultarse en lo más profundo del sistema. La cura para estas ciber amenazas son herramientas anti-malware, al igual que en el caso de las otras variantes.

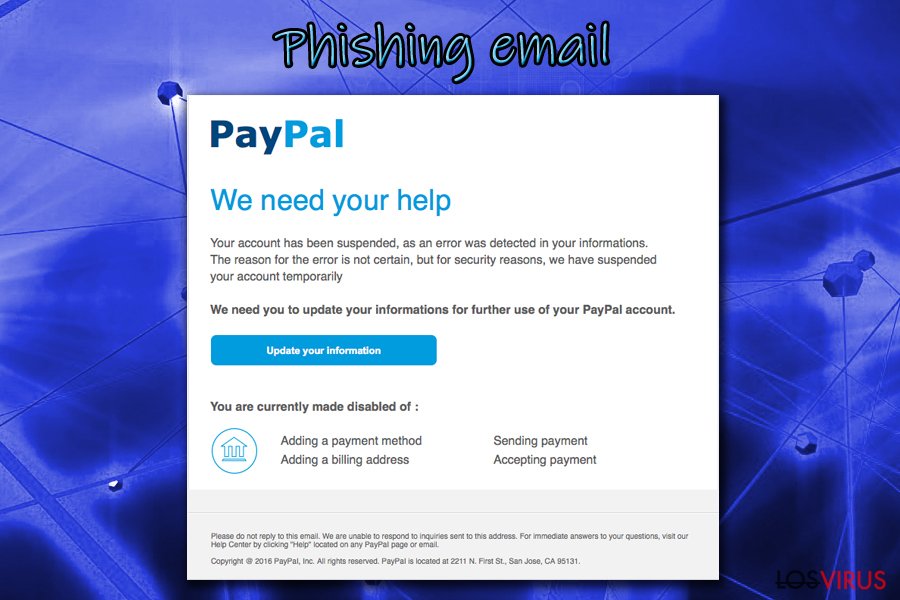

Varios modos en los que se difunden troyanos

Los troyanos son silenciosos tipos de virus y tienen múltiples métodos de distribución. Uno de los más prominentes e sa través de archivos contaminados adjuntos a emails spam. Si eres una de esas personas que abre cada email que recibe, ten cuidado, ya que puedes infectar tu ordenador en unos pocos clicks. Especialmente si abres los archivos adjuntos a emails phishing, pensando que son legítimos. Por favor, ten cuidado, ya que los ciber ladrones pueden usar inteligentes métodos de ingeniería social para engañar a las víctimas y hacerlas hacer click en enlaces contaminados o maliciosos, como .txt, .pdf, .doc o similares. Un ejemplo de email phishing:

Claim Your Tax Refund Online

Dear Taxpayer,

We identified an error in the calculation of your tax from the last payment amounting to $319.95. In order for us to return excess payment, you need to create a e-Refund account after which the funds will be credited to your specific bank account.

Please click «Get Started» below to claim your refund:

Get Started

Cuestiona siempre cada email, incluso aunque parezca legítimo. En la mayoría de los casos, tu proveedor de email marcará como sospechosos los emails spam, por lo que no ignores estas alertas.

Otros modos adicionales a través de los cuales los troyanos pueden entrar en tu ordenador son:

- a través de páginas sospechosas o hackeadas;

- sitios torrent o de compartición de archivos;

- programas reempaquetados o crackeados o cualquier otro ejecutable;

- enlaces fraudulentos y anuncios maliciosos;

- falsas actualizaciones, etc.

Deshacerse de Js Miner usando un poderoso programa de seguridad

Los troyanos son particularmente maliciosos y a menudo usan complicados códigos (como ya hemos mencionado, algunas variantes pueden persistir en el sistema incluso si el ejecutable principal no está presente). Por ello, intentar eliminar el virus Js Miner manualmente no es una buena idea y solo debería llevarse a cabo por individuos con las suficientes habilidades técnicas.

Por ello, los expertos en ciber seguridad recomiendan a los usuarios optar por la eliminación automática de JS:Miner. Simplemente descarga FortectIntego, SpyHunter 5Combo Cleaner u otro programa anti-malware legítimo, actualízalo y ejecuta una comprobación completa del sistema. Ya que los troyanos pueden deshabilitar los programas de seguridad para que no funcionen de manera normal, deberías entrar en el Modo Seguro con Funciones de Red, tal y como se explica a continuación.

Guía de eliminación manual de Js Miner

Ransomware: Eliminación manual de ransomware en Modo Seguro

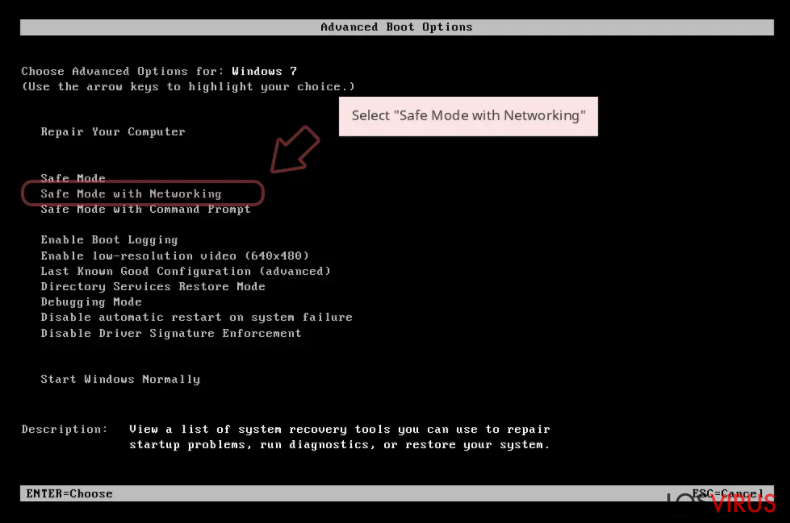

Para asegurarte de que el virus no está interfiriendo con la operación normal del programa de seguridad, entra en el Modo Seguro con Funciones de Red tal y como aparece a continuación:

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

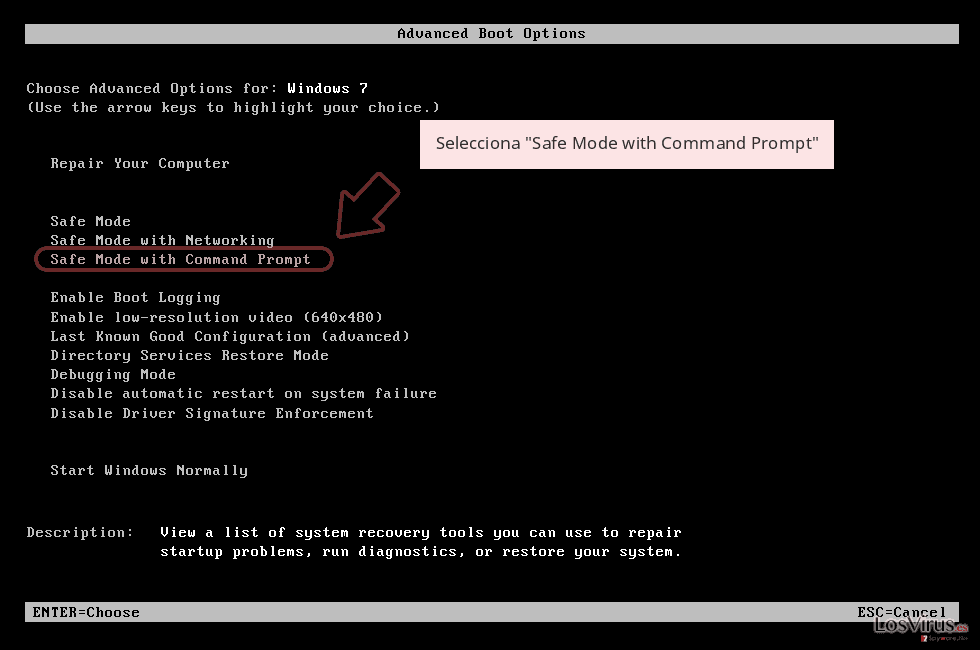

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

Windows 10 / Windows 8

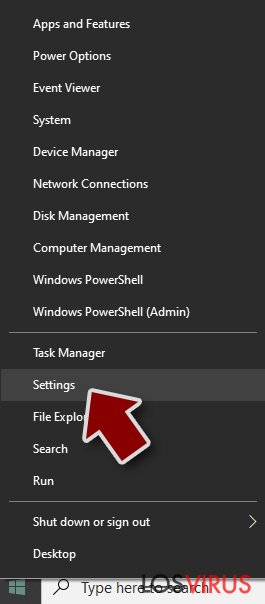

- Click derecho en el botón Inicio y selecciona Configuración.

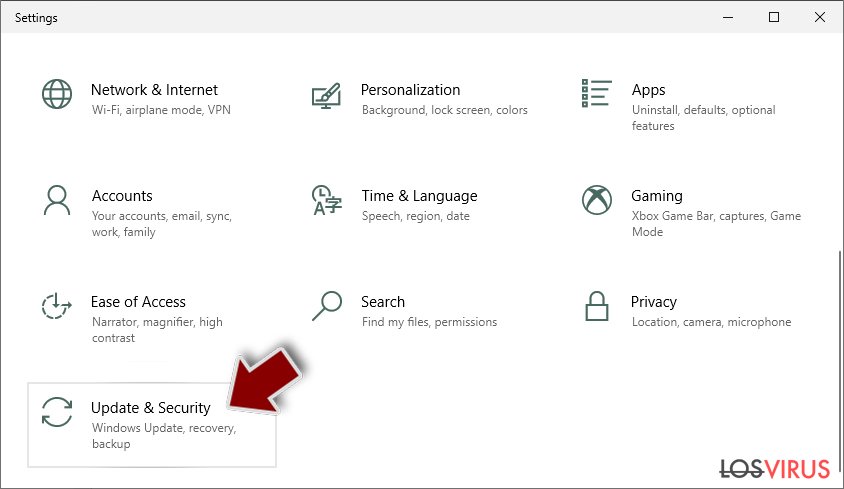

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

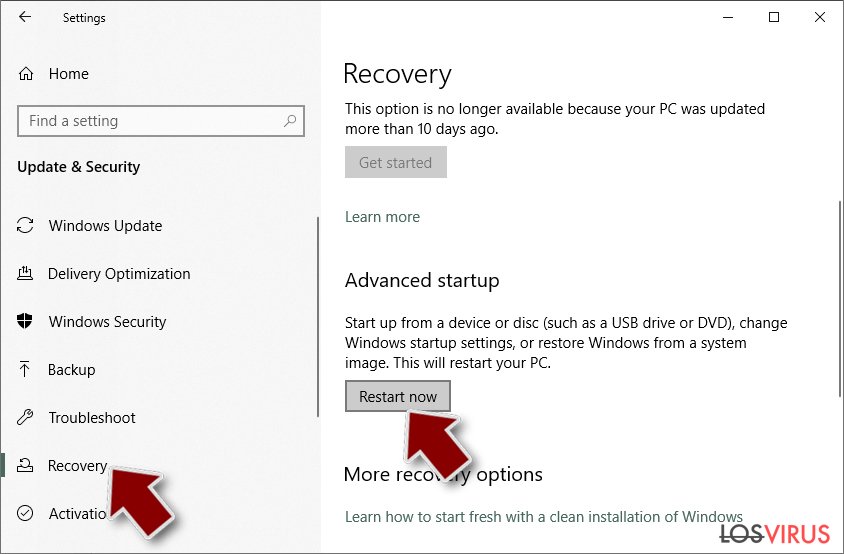

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

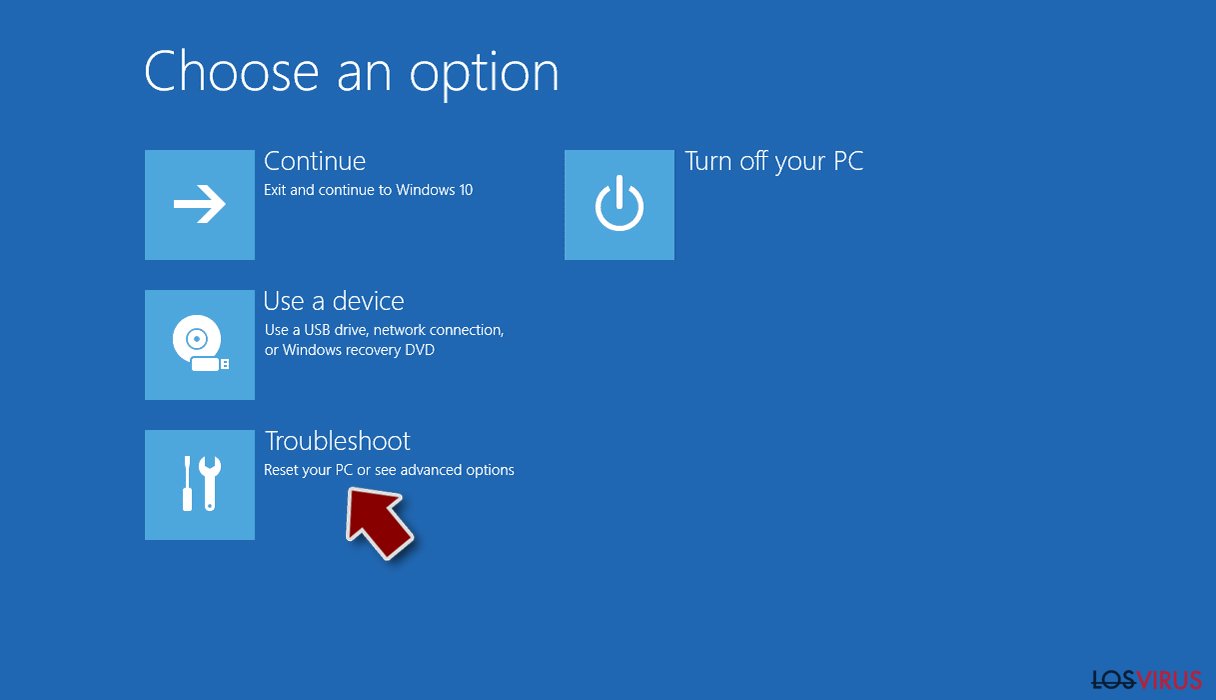

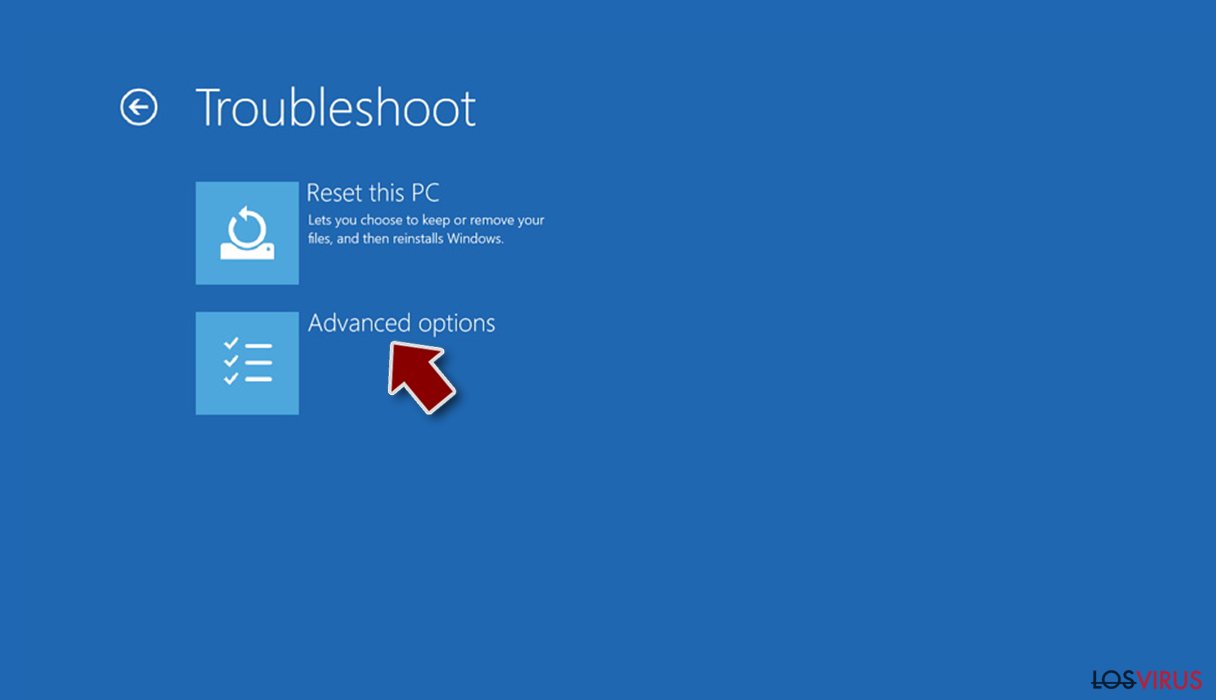

- Selecciona Solucionador de Problemas.

- Ve a opciones Avanzadas.

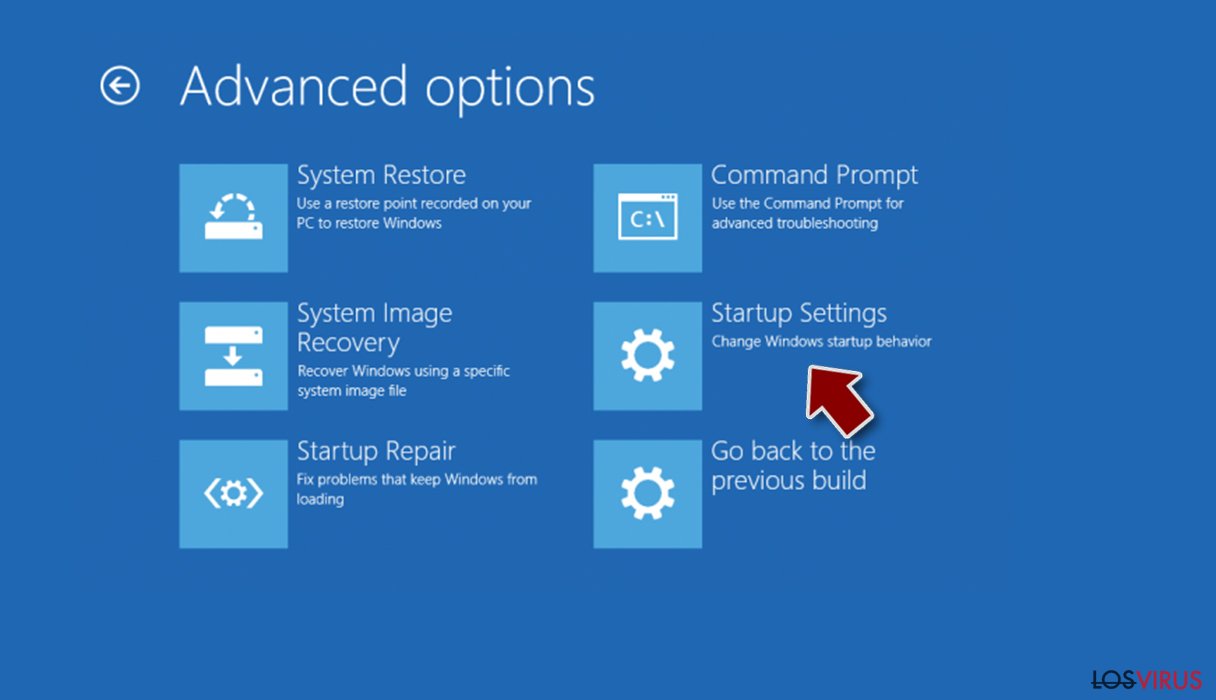

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

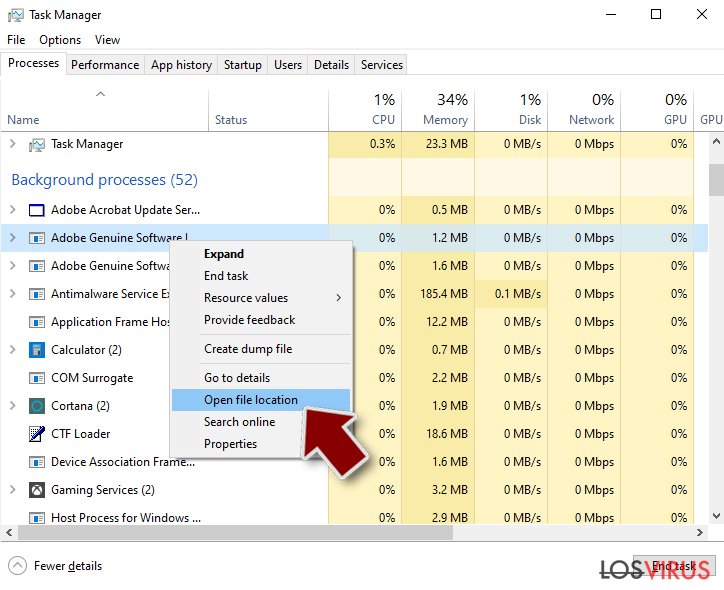

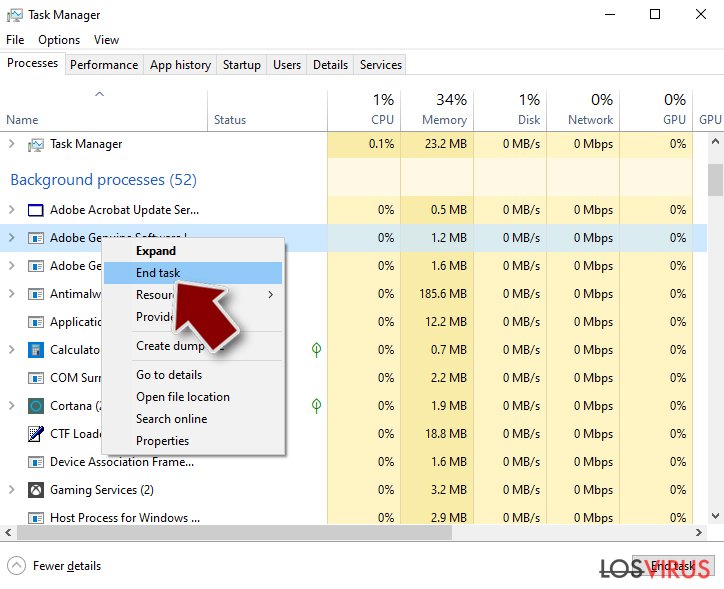

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

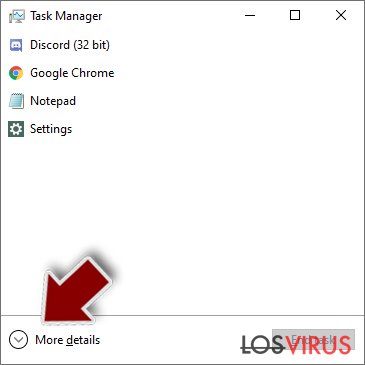

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

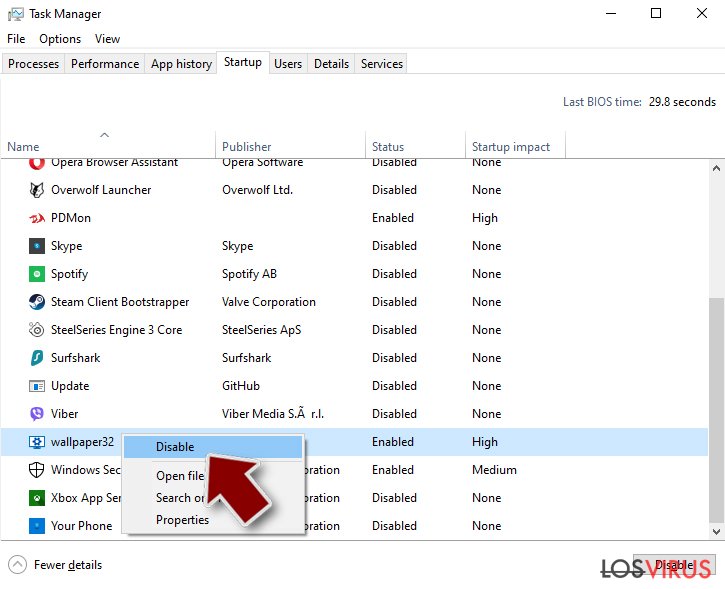

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

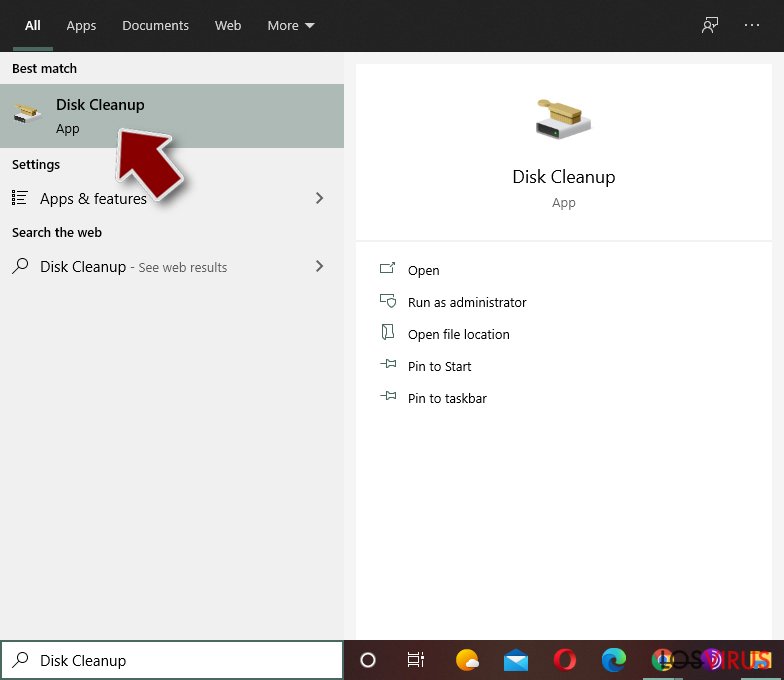

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

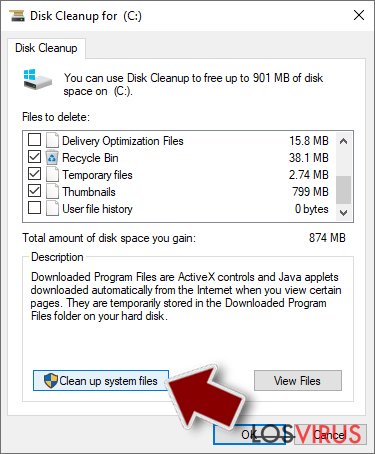

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar Js Miner usando System Restore

Puedes también deshacerte de Js Miner usando la Restauración del Sistema:

-

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

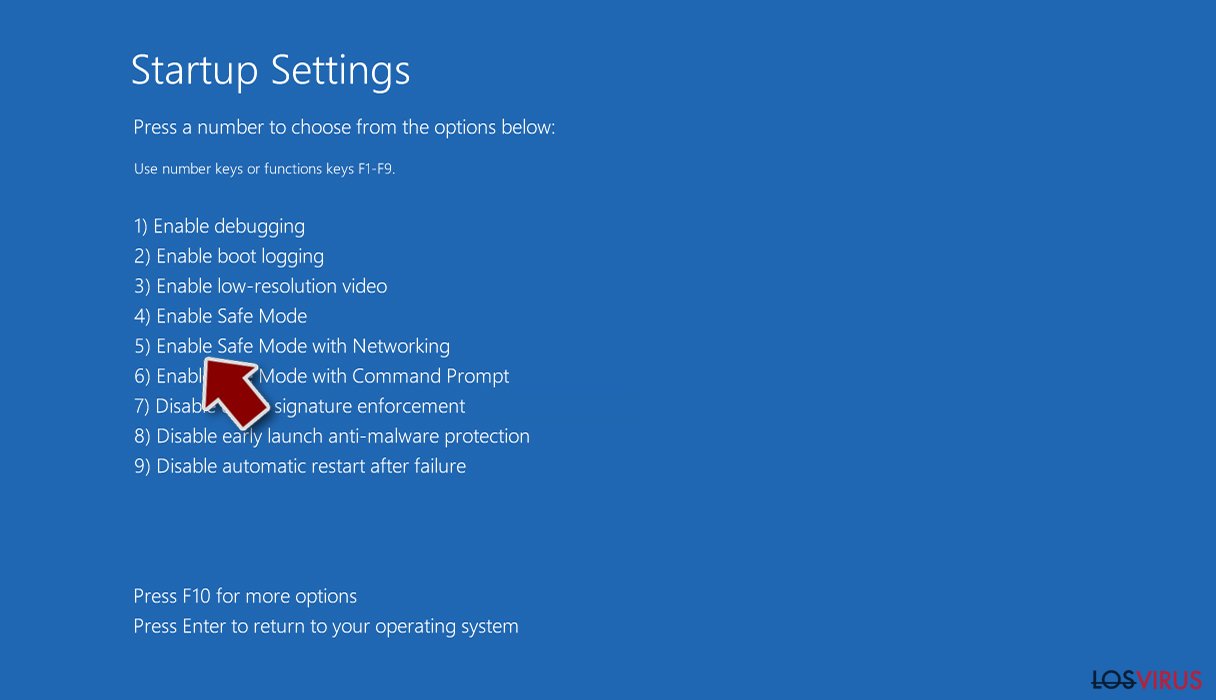

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de Js Miner. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de Js Miner u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.