Eliminar el virus GoldenEye (Instrucciones gratuitas)

Guía de eliminación del virus GoldenEye

¿Qué es El virus ransomware GoldenEye?

El ransomware GoldenEye: a por tus archivos

Si sigues las noticias del campo de la seguridad informática, el virus GoldenEye no debería ser para ti un fenómeno sorprendente. A pesar de que este virus tiene asociaciones con la saga de James Bond, la ciber amenaza no debería ser infraestimada . El malware es una versión del notorio virus Petya. Mantuvo un perfil bajo durante un tiempo, pero parece que esto solo ha sido la calma que precede a la tempestad. Te instamos a que elimines GoldenEye en cuanto puedas, para evitar más daños. FortectIntego acelera este proceso. En este artículo, también te hablaremos sobre las posibles opciones de recuperación de datos.

La cultura pop, la mitología y los eventos políticos inspiran a los ciber criminales a titular de manera intrigante a sus ransomwares. No solo los títulos que que los estafadores ponen a sus ransomware son sofisticados, sino que también la estructura de las ciber amenazas lo es. Descubierto por el usuario, gizmo21, la nota de pago del ransomware GoldenEye contiene un cráneo que se parece a su predecesor. Declara que los datos en los discos duros han sido codificados usando un método de encriptación complejo de grado militar. Es muy probable que sea una combinación de algoritmos AES y RSA. Ya que la versión original de Petya fue derribada, los ladrones no han parado de sacar versiones más complicadas . En contraste con la versión anterior, cuando el ransomware Mischa fue creado para que Petya tomase el control del ordenador sobreescribiendo la configuración MBR (Master Boot Record) .

Este programa administra el proceso boot. En resumidas cuentas, el malware GoldenEye encripta los archivos en primer lugar, por lo que el virus puede obtener acceso administrativo. Todos tus archivos serán marcados con una extensión que contiene ocho números digitales aleatorios. Luego, el malware reiniciará forzosamente tu dispositivo y comenzará a encriptar la Tabla de Archivos Maestros de tu disco duro. Esto conduce a un completo bloqueo de tus archivos. De manera similar a las versiones previas, el malware muestra un mensaje falso de Windows sobre la necesidad de reparar tu sistemas. La notificación alerta de no cancelar la ventana, ya que puede causar un daño irrevocable. No obstante, deberías comportarte de manera opuesta e interferir en el proceso del ransomware. En el mensaje your_files_are_encrypted.txt, a las víctimas se les instruye a acceder a la red anónima TOR y proceder a pagar. Normalmente, se demandan 1,3 Bitcoins, lo que equivale a unos 1000$. No hace falta decir que es poco deseable pagar a los ladrones, ya que estos estafadores han ganado cantidades ingentes de dinero del negocio del ransomware y hay pocos reportes sobre devolución de los datos .

The hardisks of your computer have been encrypted with an military grade encryption algorithm. There is no way to restore your data without a special key. You can purchase this key on the darknet page shown in step 2.

To purchase your key and restore your data, please follow these three easy steps:

1. Download Tor Browser . If you need help please google for “access onion page”.

2. Visit one of the following pages with the Tor browser :

[page link] [page link] 3. Enter your personal decryption code there:

[address]If you already purchased your key, please enter it below.

Las preferencias de transmisión

Como es normal en este tipo de virus, el hackeo GoldenEye ocurre una vez la víctima abre un archivo infectado en un email y habilita la configuración macro . La última versión de este ransomware fue detectada por ser versión alemana. Por lo normal en ransomware, la carga explosiva se distribuye en un archivo adjunto. El mensaje se titula Bewerbung y llega a la víctima de una forma aparentemente formal. Puede disfrazarse en los siguientes archivos .xls: Wiebold-Bewerbung.xls, Meinel-Bewerbung.xls, Seidel-Bewerbung.xls, Wüst-Bewerbung.xls, Born-Bewerbung.xls, y Schlosser-Bewerbung.xls. Luego, cuando se abren, se te pide que habilites el contenido. De este modo, el ransomware activa una cuerda incorporada base64 para proceder con la encriptación. Como consejos de prevención, no tengas prisa en abrir ningún email, aunque sea enviado por el FBI o la oficina de policía. Verifica cada remitente antes de abrir archivos adjuntos.

¿Hay algún modo de paralizar el ransomware GoldenEye?

Primero, necesitas erradicar este malware. Para ello, puedes emplear una herramienta anti-spyware, por ejemplo, FortectIntego o Malwarebytes. Asegúrate de que las definiciones de la base de datos están actualizadas para que el software pueda eliminar el virus GoldenEye por completo. Solo cuando el proceso se complete, puedes proceder a las opciones de recuperación de los datos. Te hemos propuesto varias de ellas, según tu conveniencia. Si no puedes completar la eliminación de GoldenEye porque tienes la pantalla bloqueada o tu ordenador no responde, no entres en pánico y usa nuestra guía. Ya que Petya fue descifrado tras un tiempo, la nueva versión puede acabar terminándose, aunque para ello se necesite tiempo.

Guía de eliminación manual del virus GoldenEye

Ransomware: Eliminación manual de ransomware en Modo Seguro

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

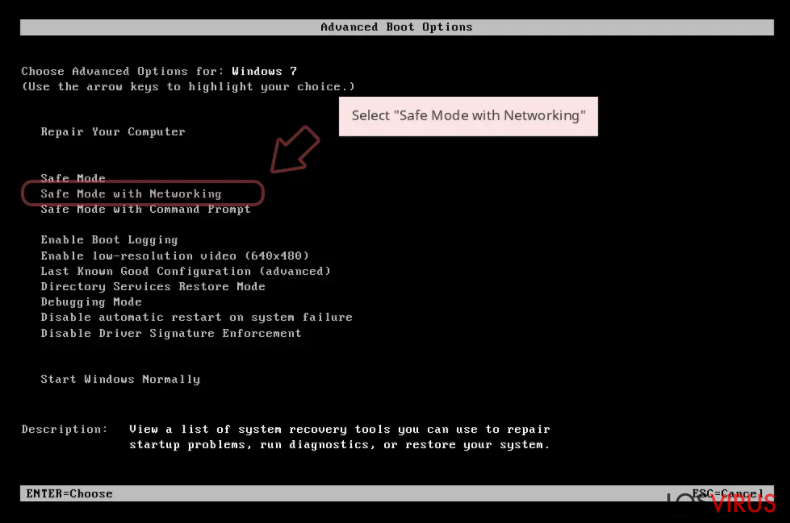

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

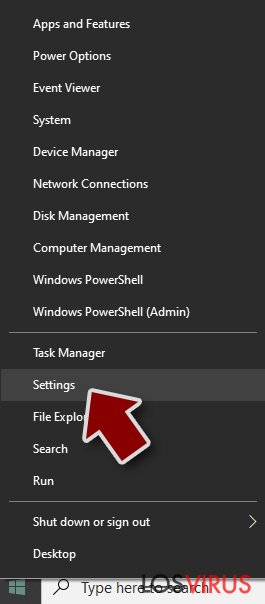

Windows 10 / Windows 8

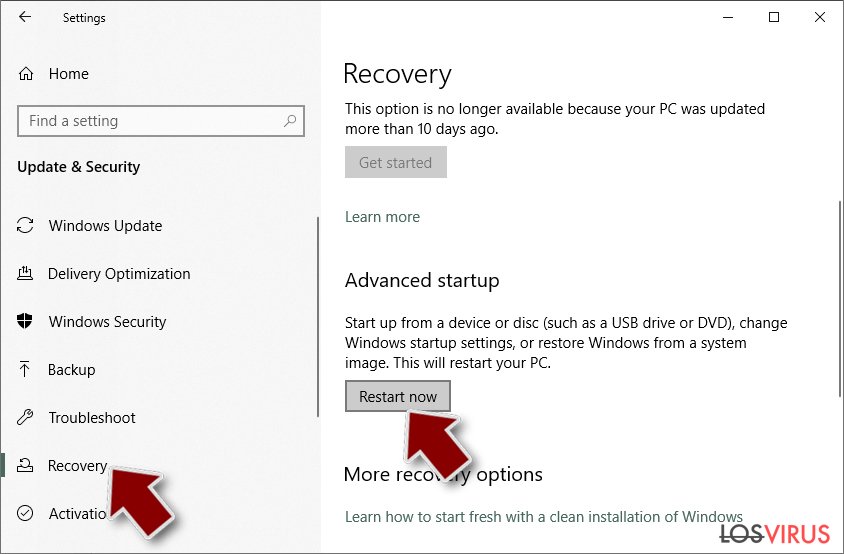

- Click derecho en el botón Inicio y selecciona Configuración.

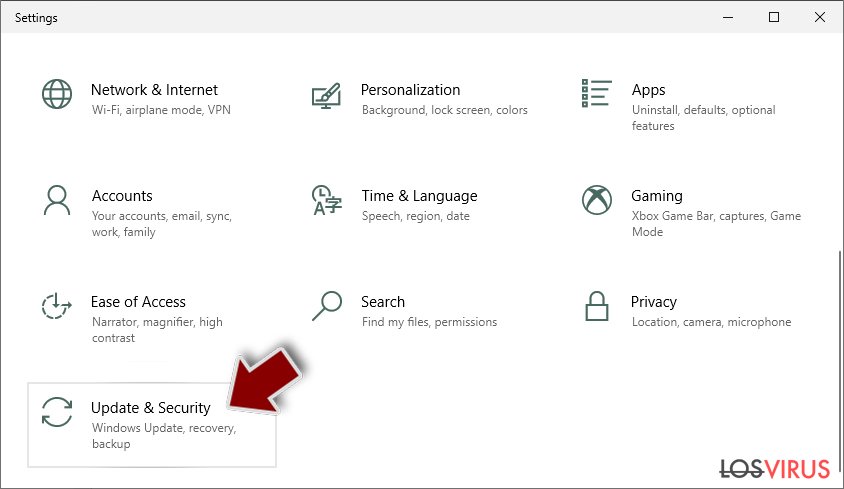

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

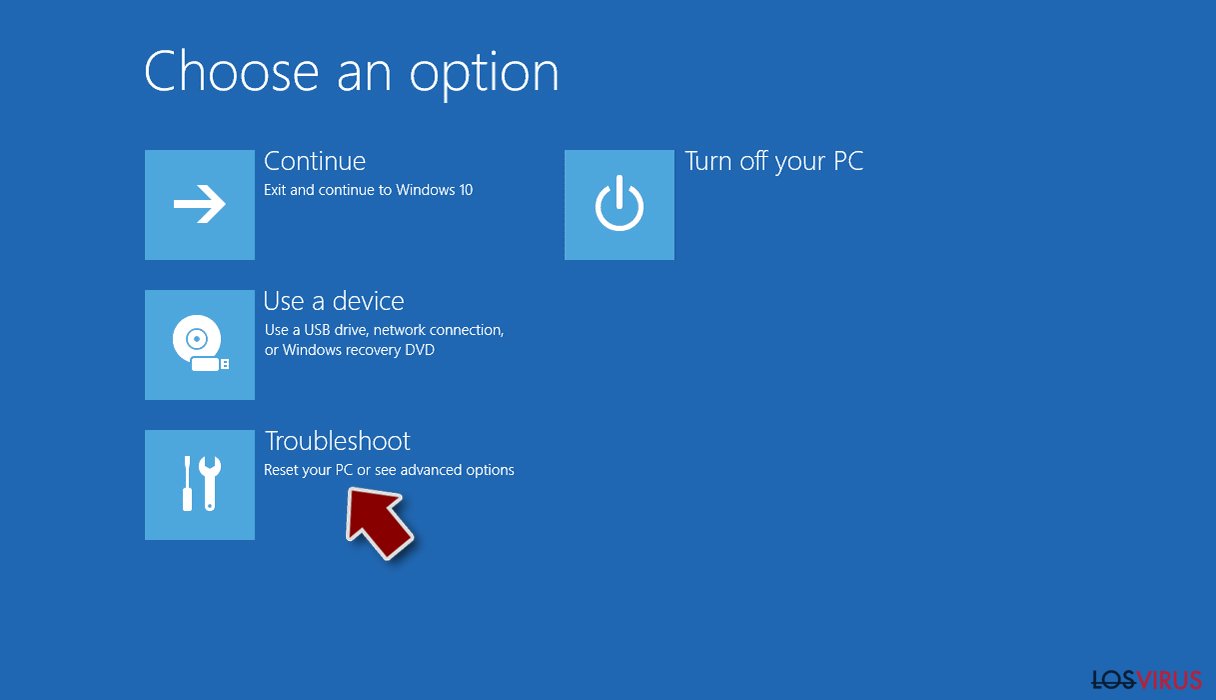

- Selecciona Solucionador de Problemas.

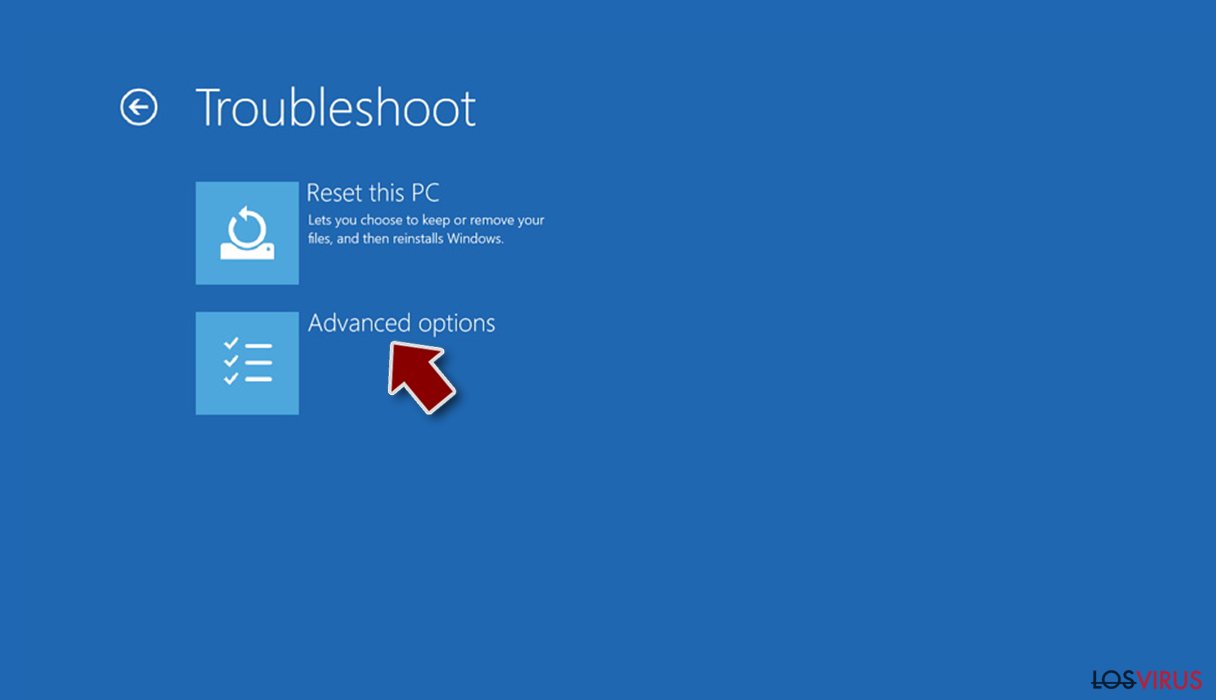

- Ve a opciones Avanzadas.

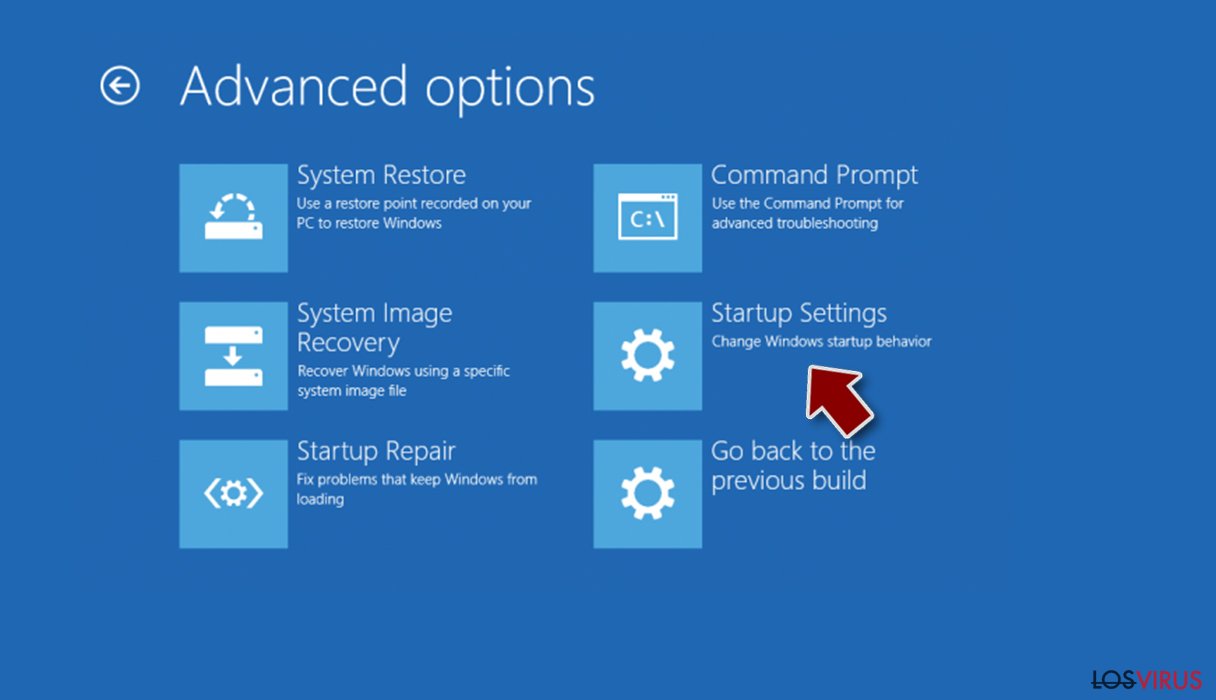

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

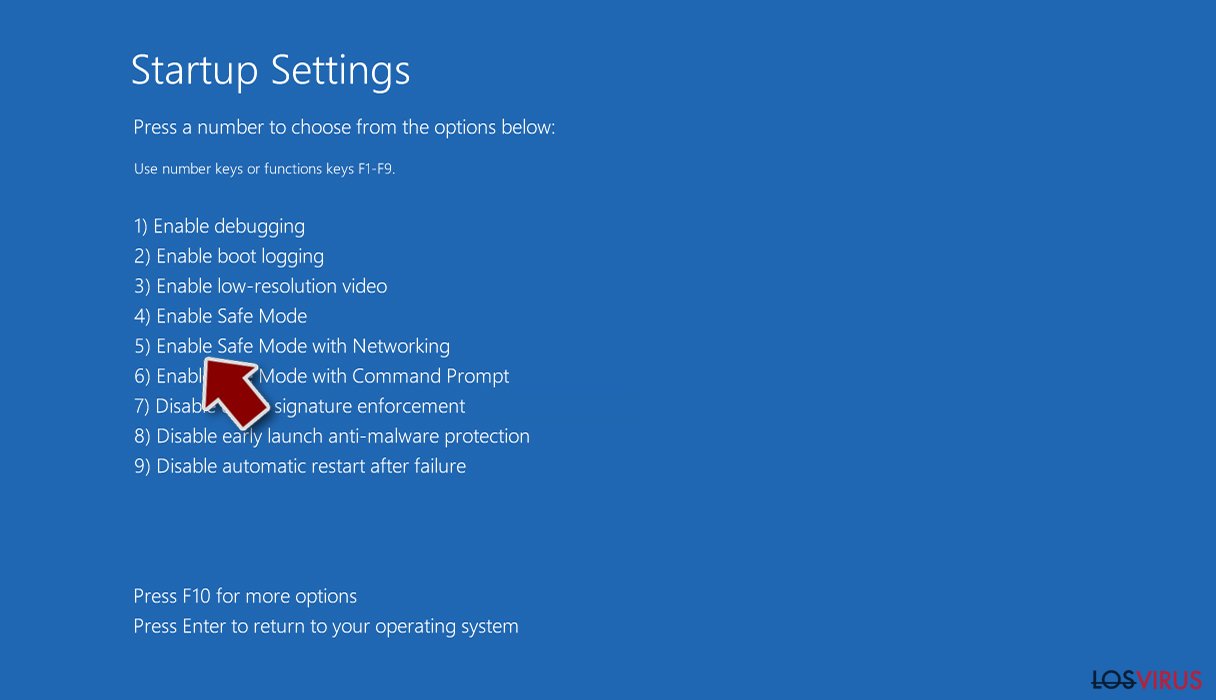

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

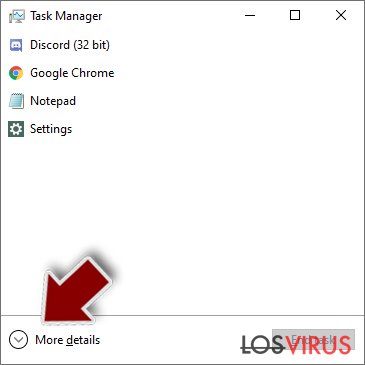

- Click en Más detalles.

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

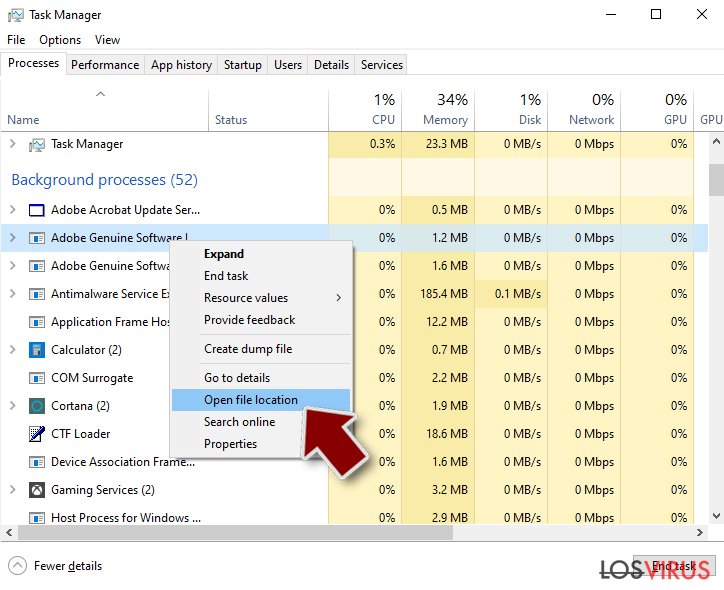

- Click derecho y selecciona Abrir localización del archivo.

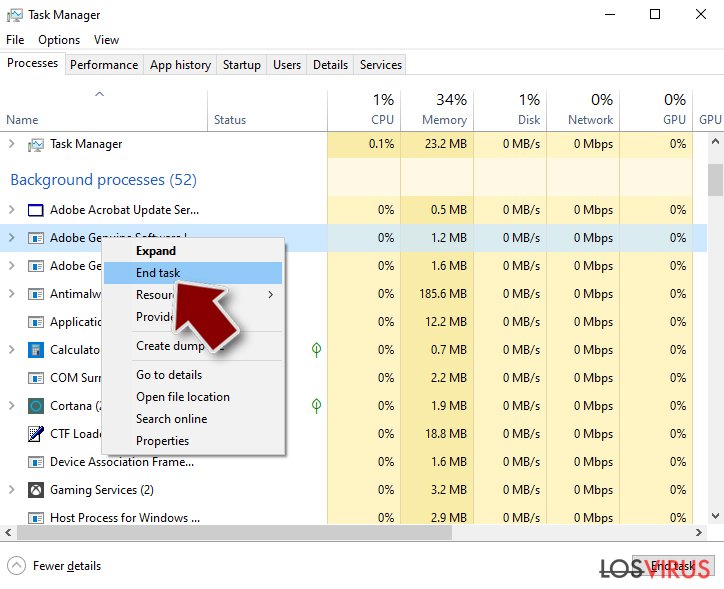

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

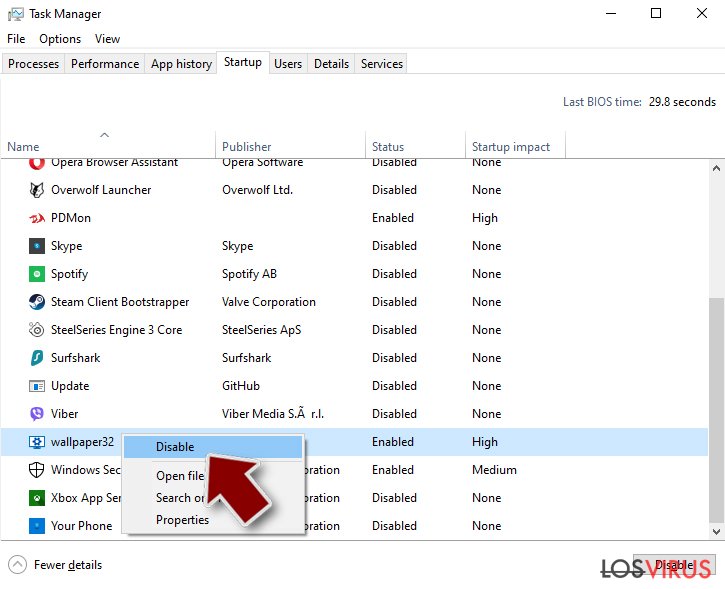

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

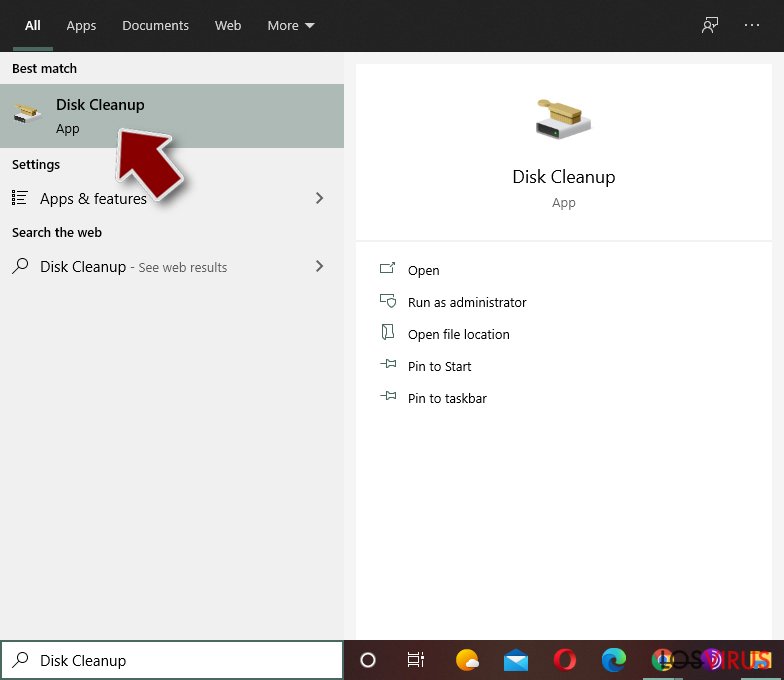

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

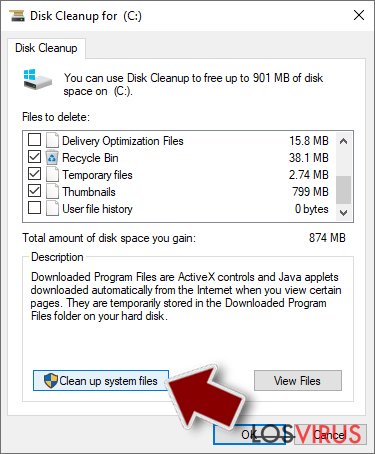

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar GoldenEye usando System Restore

-

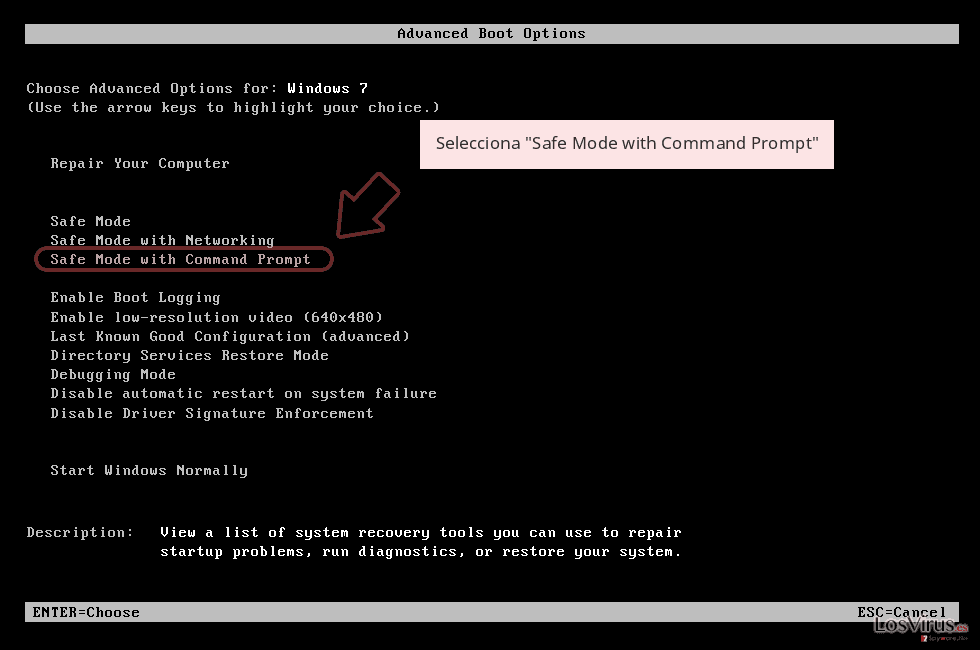

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de GoldenEye. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Bonus: Recuperar tus datos

La guía que se presenta a continuación te intentará ayudar a eliminar GoldenEye de tu ordenador. Para recuperar tus archivos encriptados, te recomendamos que uses una guía detallada por los expertos de seguridad de losvirus.es.Si tus archivos han sido encriptados por GoldenEye, puedes usar varios métodos para restaurarlos:

Optar por Data Recovery Pro

Este programa puede ser la última oportunidad para desencriptar los archivos, ya que no existe un desencriptador por el momento.

- Descargar Data Recovery Pro;

- Sigue los pasos establecidos en Data Recovery e instala el programa en tu ordenador;

- Ejecútalo y escanea tu ordenador en busca de los archivos encriptados por el ransomware GoldenEye;

- Restauralos.

¿Qué es la característica de Versiones Previas de Windows?

Es una característica incorporada del sistema operativo Windows. Hay una posibilidad de recuperar cada archivo siguiendo las siguientes instrucciones.

- Encuentra un archivo encriptado que desees recuperar y haz click derecho en él;

- Selecciona “Properties” y ve a la pestaña “Previous versions”;

- Aquí, comprueba cada copia disponible del archivo “Folder versions”. Deberías seleccionar la versión que quieres recuperar y hacer click en “Restore”.

¿Cómo de viable es ShadowExplorer?

Este programa te da una gran probabilidad, ya que restaura los archivos accediendo a las copias de volumen. Es un modo efectivo de recuperar archivos, a no ser que el ransomware haya eliminado tales copias.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de GoldenEye u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.