Eliminar el virus .aesir (Guía de eliminación)

Guía de eliminación del virus .aesir

¿Qué es El virus extensión de archivo .aesir?

El virus extensión de archivo .aesir se convierte en parte de la familia del ransomware Locky

Parece que los autores del ransomware Locky titulan sus nuevos virus bajo el nombre de dioses nórdicos. El último ejemplo de ransomware está denominado como virus extensión de archivo .Aesir. De acuerdo con la mitología nórdica, AEsir es el principal Dios del pantheon: los ejemplos incluyen Thor, Odin, Loki (Locky), y Heimdall. La nueva versión se centra en 456 tipos de archivo diferentes, y de nuevo usa la combinación AES-1024 y RSA-2048 para bloquear los archivos personales de la víctima. Se ha demostrado que esta familia de ransomwares ha sido creada por programadores muy especialistas que saben definitivamente cómo manipular complejas capas de ofuscación para hacer llegar de manera exitosa sus ransomwares a los ordenadores de la gente y encriptar sus archivos. Lo que es nuevo en el proyecto del virus Aesir es que usa un servidor C2 diferente (89.108.73.124/information.cgi, 185.75.46.73/information.cgi, o 91.211.119.98/information.cgi) y coloca una nota de ransomware diferente titulada – _[conjunto de carácteres]-INSTRUCTION.html. Cuando encripta los datos, el virus intenta deshacerse del nombre original del archivo y reemplazarlo con un cierto conjunto de carácteres, y también añade la extensión de archivo .aesir, en vez de la original. En cuanto encripta todos los archivos, el virus desarrolla un archivo .html (nota de pago) y guarda copias en cada carpeta que contiene datos encriptados, incluyendo el Escritorio, para mostrar la información sobre las posibles opciones de desbloqueo. La nota de pago se ejecuta a través del navegador web predeterminado y muestra el clásico mensaje de Locky “! ! ! IMPORTANT INFORMATION ! ! !”, el cual proporciona enlaces a artículos de la Wikipedia sobre sistemas criptográficos AES y RSA. También algunos conducen al sitio de pago y a las instrucciones para descargar el navegador TOR, el cual ayuda a acceder a estos sitios. Finalmente, el virus ransomware Aesir reemplaza la imagen del escritorio con una imagen en negro que posee un texto en el que se proporciona la nota de pago.

El ransomware .aesir usa una encriptación irrompible, y una vez que los archivos son bloqueados, se pierden. Los criminales que trabajan tras este proyecto de amenaza quieren que las víctimas paguen con el fin de recibir el software basado en el código secreto que es la única clave privada de recuperación de datos. No hay modo de saber este código sin la ayuda de los criminales, y te podemos asegurar que estas estafas no intentan negociar. Piden comprar una cierta cantidad de Bitcoins y enviarlas a una cartera de los hackers para obtener el Locky decryptor. En vez de darles tu dinero a los criminales, ¡piénsatelo mejor! Deberías tener en cuenta el hecho de que el 20% de las víctimas de ransomware que han pagado nunca han recuperado sus archivos, ya que los criminales simplemente rechazan proporcionarles el software de desencriptación. Debes entender que los estafadores solo se preocupan por el dinero, no por tu bienestar. Por ello, deberías mejor mantener el dinero en tu cartera y eliminar el virus .aesir sin pensártelo.

Engaños de distribución

Nuestros análisis muestran que el virus extensión de archivo .Aesir se está actualmente distribuyendo usando nuevas tácticas. Recientemente, hemos descubierto que el troyano Nemucod se está distribuyendo a través de una campaña spam en Facebook que muestra una engañosa foto a las víctimas. Este mensaje de infección contiene un archivo adjunto titulado como Photo_[4 números aleatorios].svg. Los usuarios más experimentados de ordenador pueden darse fácilmente cuenta de que la extensión de archivo difiere de los estándares de formatos de imagen (como JPG, JPEG o PNG) y pueden evitar hacer click en él. SVG es un formato de imagen basado en vector XML, el cual es capaz de traer consigo un código JavaScript. Una vez que la víctima hace click en este archivo, redirige a la víctima a una página web de phishing que se parece a Youtube. Aquí, los ladrones usan la antigua técnica «instala una extensión para ver el vídeo» para engañar al usuario a que instales un software malicioso. En cuanto la víctima instala la extensión, el virus obtiene acceso a la cuenta de Facebook de la víctima y la usa para proliferar el virus Aesir – envía mensajes que contienen la última versión de Locky a los amigos de la víctima. Al mismo tiempo, la extensión maliciosa instala Nemucod, el cual luego descargará y ejecutará el malware Aesir.

Obiviamente, pequeñas partes del grupo de estafadores Locky aún distribuyen el virus a través de campañas email spam maliciosas y, en este caso, envían cartas electrónicas con el título “Your Amazon.com order has dispatched #[random numbers]”. Las víctimas denuncian haber recibido emails de cuentas falsas, como auto-shipping4@amazon.com o auto-shipping5@amazon.com. El correo contiene un adjunto .zip que no debería ser abierto en ningún caso. Éste contiene la carga destructiva y se apoderará de todos tus datos.

¿Cómo eliminar el virus extensión de archivo .aesir y restaurar los archivos bloqueados?

El virus extensión de archivo .aesir no es uno de esos ejemplos de malware de medio nivel que son complejos pero en cualquier caso desencriptables. Los estafadores que han codificado este virus saben lo que están haciendo y por qué lo hacen, y atacan sin vergüenza alguna a usuarios inocentes de ordenador que navegan por Internet sin esperar encontrarse con este ataque de frente. Te sugerimos que elimines el virus .aesir en cuanto puedas, junto a Nemucod y cualquier otro malware. Para ello usa FortectIntego. Ejecuta el PC en Modo Seguro con Funciones de Red, ya que el programa malicioso puede bloquear tu anti-malware para que no puedas usarlo contra él.

Guía de eliminación manual del virus .aesir

Ransomware: Eliminación manual de ransomware en Modo Seguro

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

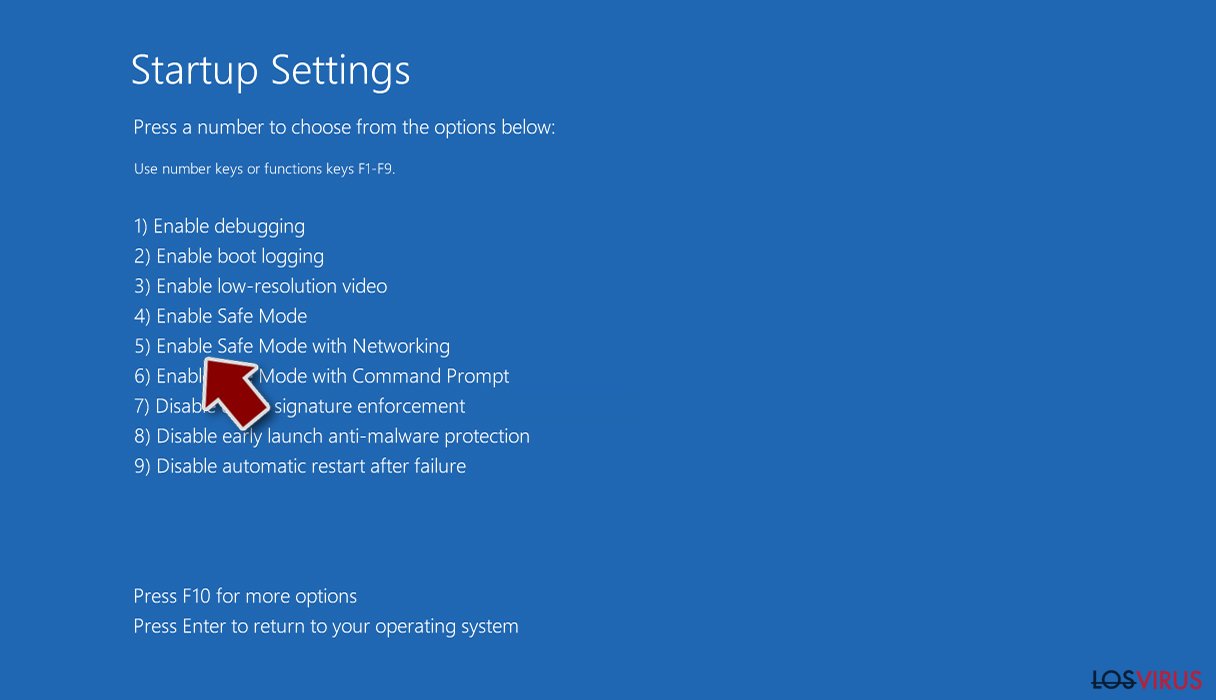

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

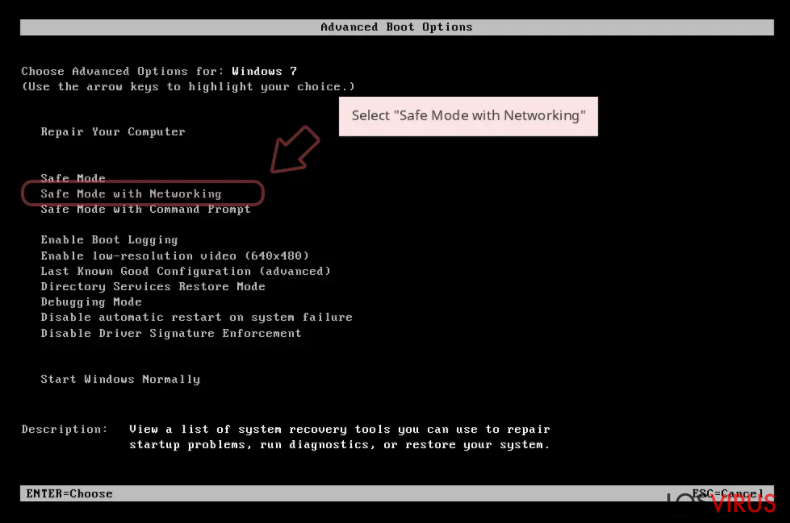

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

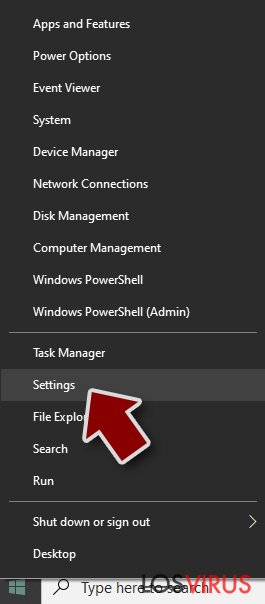

Windows 10 / Windows 8

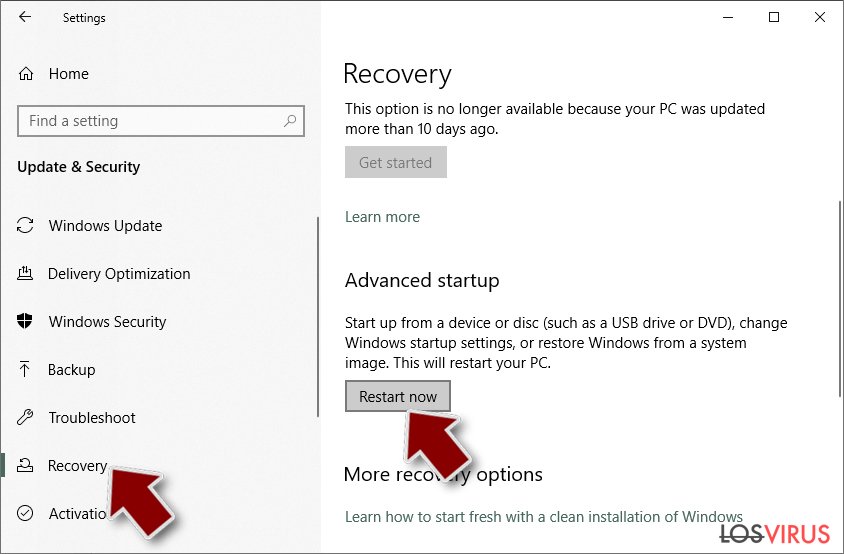

- Click derecho en el botón Inicio y selecciona Configuración.

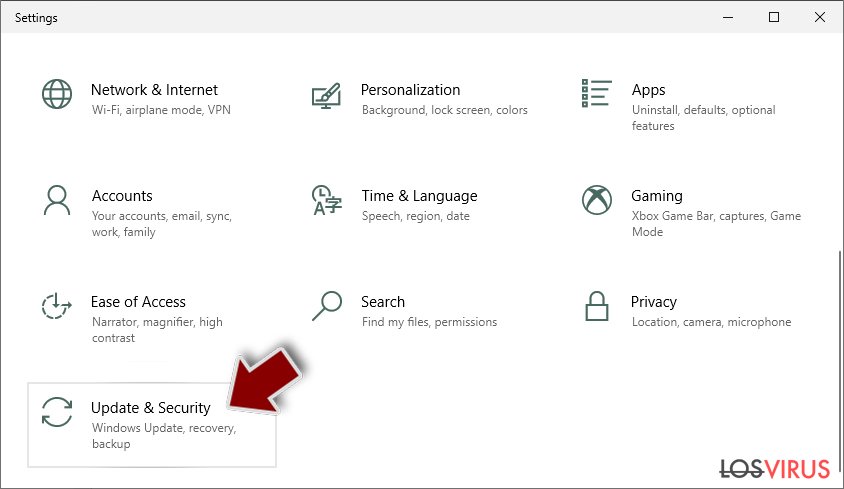

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

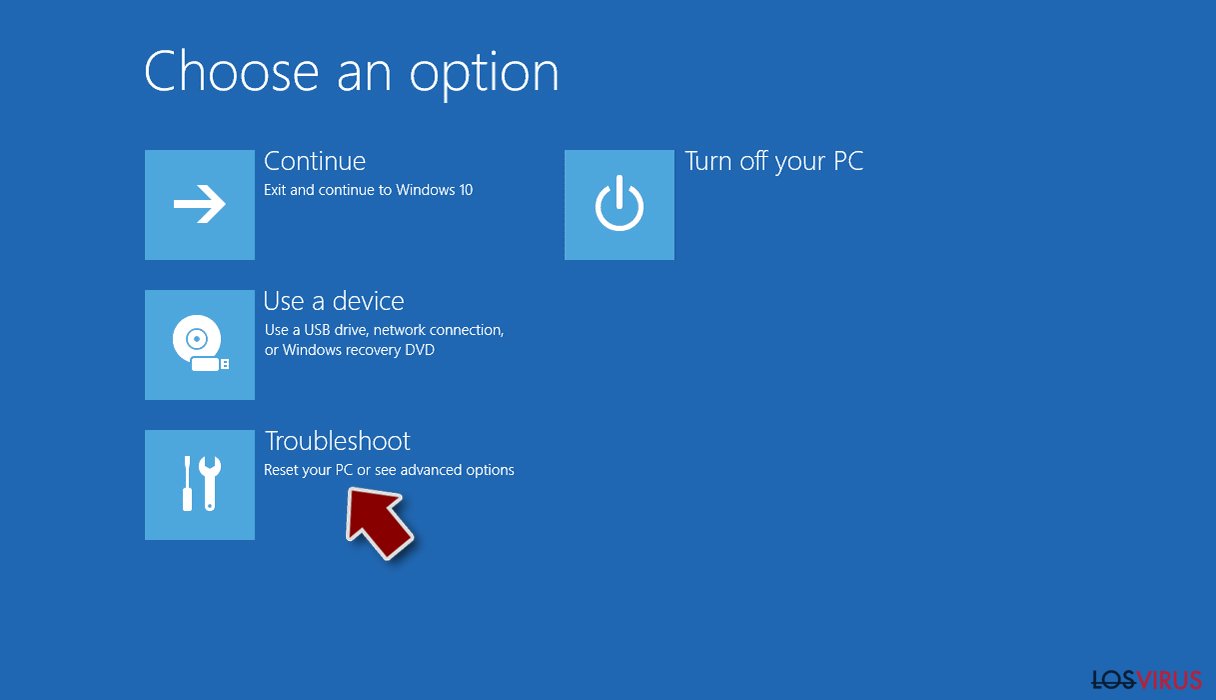

- Selecciona Solucionador de Problemas.

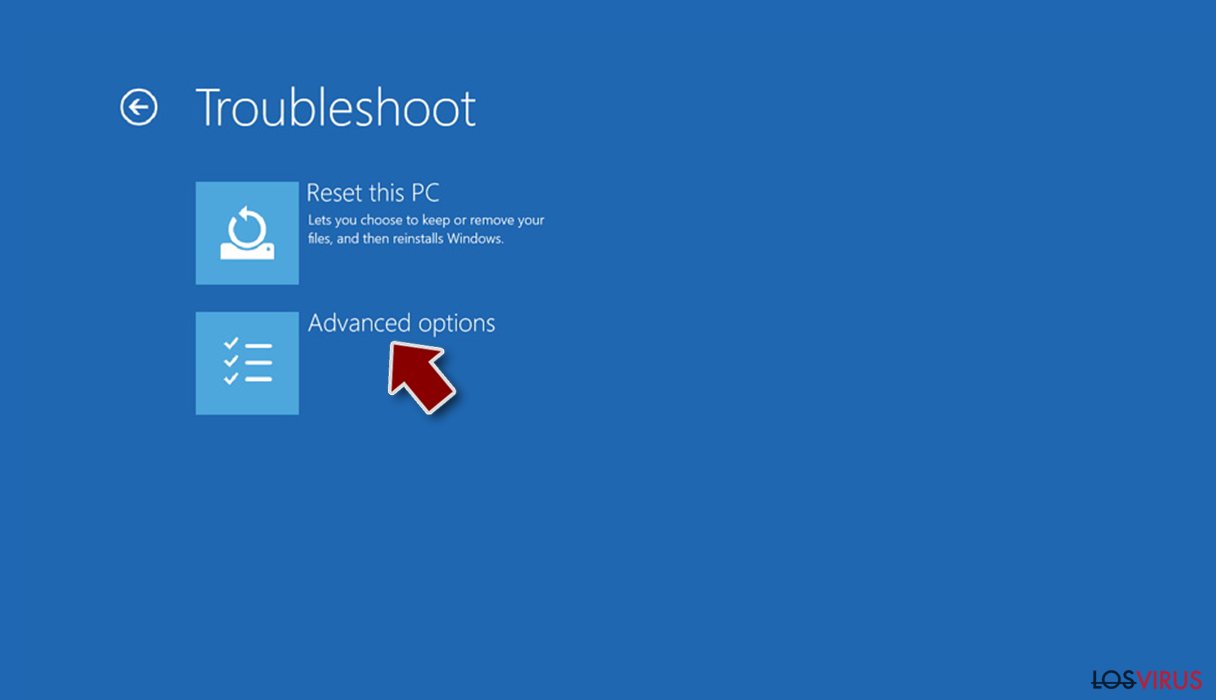

- Ve a opciones Avanzadas.

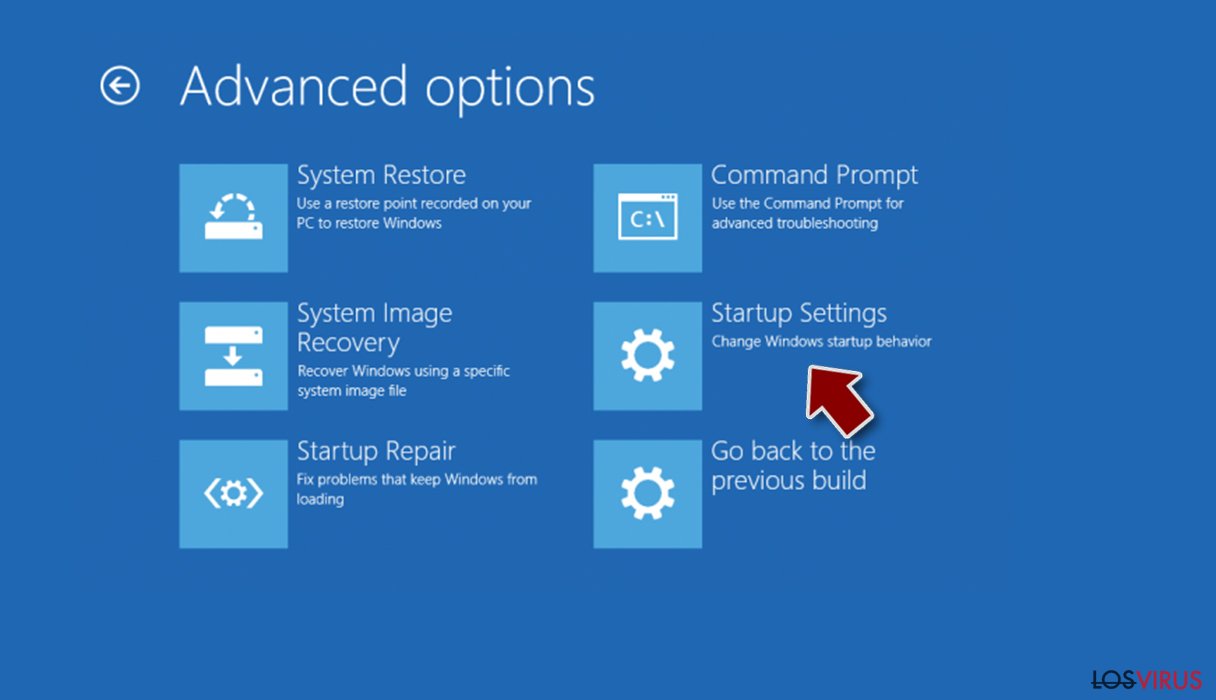

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

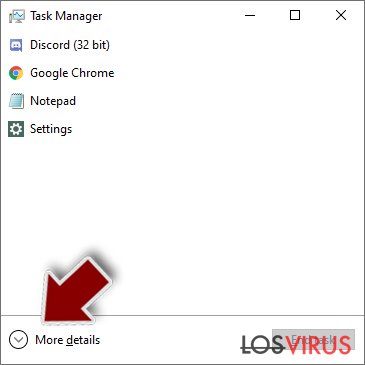

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

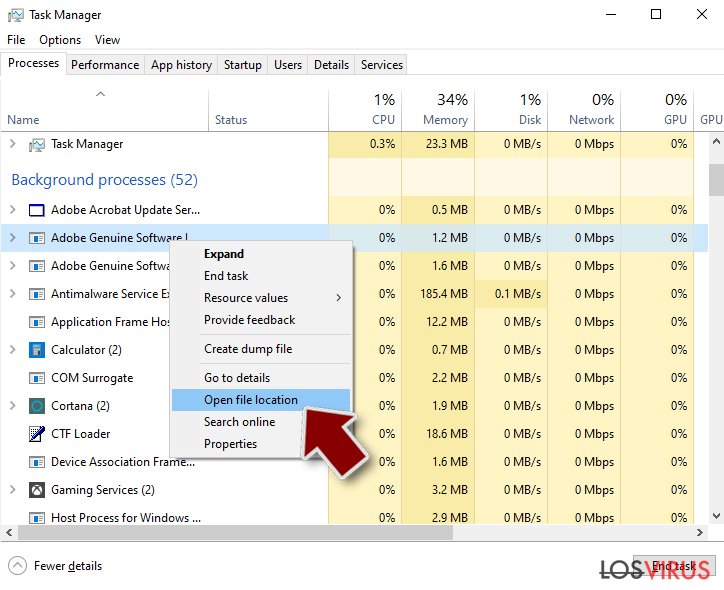

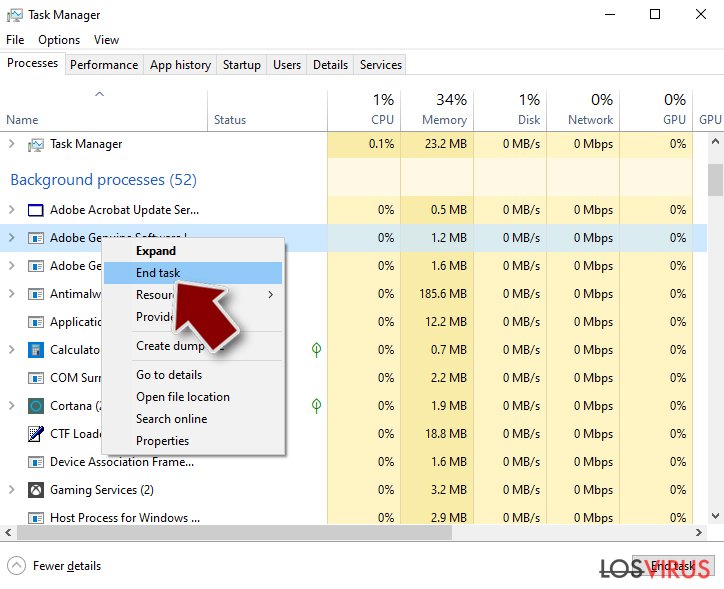

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

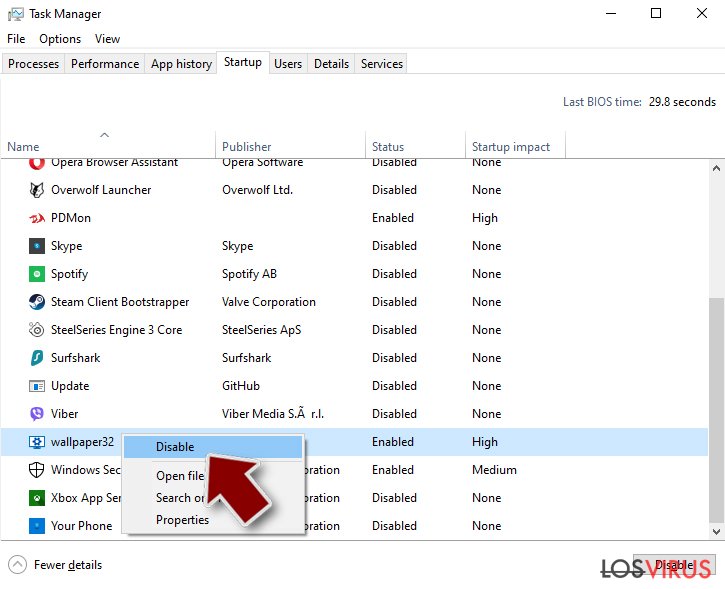

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

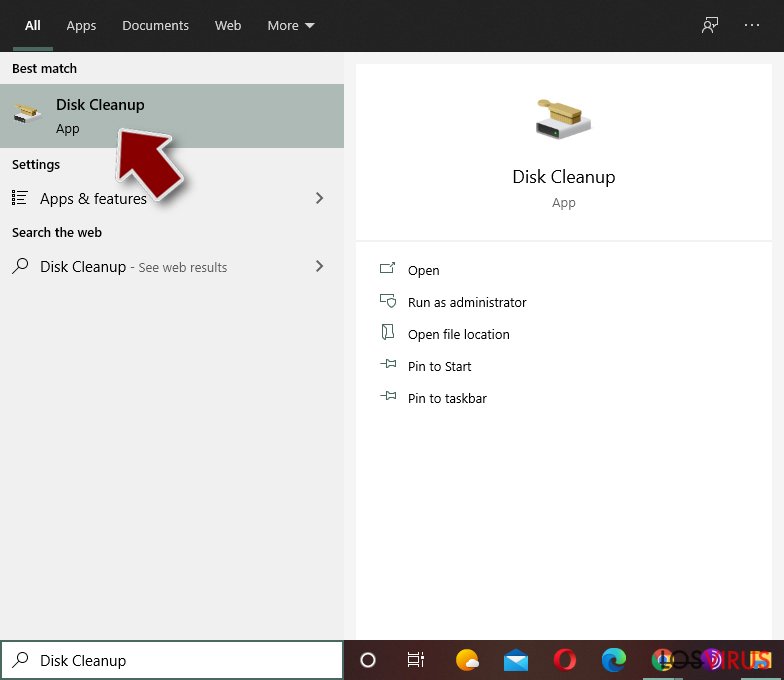

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

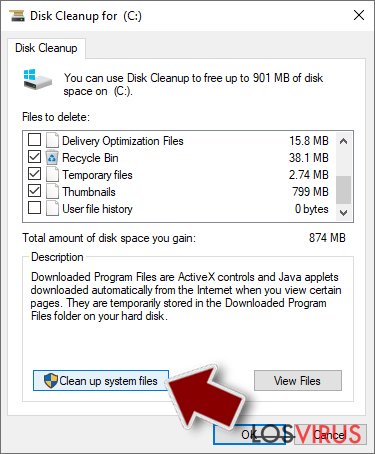

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar .aesir usando System Restore

-

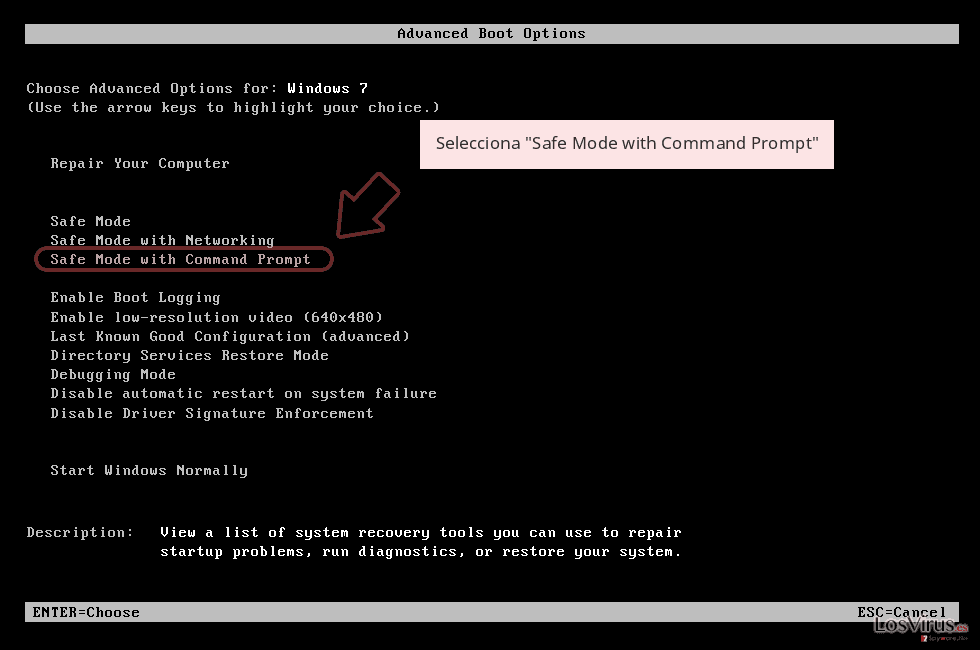

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de .aesir. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Bonus: Recuperar tus datos

La guía que se presenta a continuación te intentará ayudar a eliminar .aesir de tu ordenador. Para recuperar tus archivos encriptados, te recomendamos que uses una guía detallada por los expertos de seguridad de losvirus.es.Al hablar del antídoto para Locky, los analistas de malware permanecen en silencio, ya que el equipo de Locky no deja vulnerabilidad alguna en su código, lo que significa que no hay posibilidad de que los expertos en seguridad crackeen el código del virus y creen una herramienta de desencriptación efectiva. Por ello, el único modo de recuperar tus archivos es usar una copia de seguridad de tus datos.

Si tus archivos han sido encriptados por .aesir, puedes usar varios métodos para restaurarlos:

Método Data Recovery Pro

Si lo deseas, puedes intentar esta herramienta de recuperación de datos tras eliminar el virus Locky. Puede no ser capaz de recuperar todos los archivos encriptados, pero puede ayudarte a restaurar algunos. Te recomendamos encarecidamente que realices copias de seguridad de tus datos encriptados en caso de que, al intentar desencriptarlos acabes perdiendo todos los datos corrompidos.

- Descargar Data Recovery Pro;

- Sigue los pasos establecidos en Data Recovery e instala el programa en tu ordenador;

- Ejecútalo y escanea tu ordenador en busca de los archivos encriptados por el ransomware .aesir;

- Restauralos.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de .aesir u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.