Eliminar el virus COM surrogate (Guía de eliminación de virus) - Actualizado Jun 2020

Guía de eliminación del virus COM surrogate

¿Qué es Virus COM surrogate?

El virus COM surrogate es un tipo de malware que reemplaza los procesos legítimos del sistema Windows

El virus COM surrogate es una versión maliciosa de Component Object Model – un archivo legítimo usado por el sistema operativo Windows que normalmente se ejecuta en el segundo plano y está relacionado con dllhost.exe. Aunque la funcionalidad inicial de COM es permitir crear objetivos COM usados por Microsoft, el virus COM surrogate está aquí con propósitos más maliciosos.

Desde 2015, los hackers comenzaron a camuflar el proceso de COM surrogate para disfrazar troyanos, tales como Trojan.Poweliks. De acuerdo con los vendedores de seguridad legítimos, un nombre más preciso para este proceso malicioso es virus COM surrogate Dllhost.exe 32. La infiltración de estas amenazas puede revelar información sensible sobre usuarios e incluso permitir a los hackers robar dinero directamente de la cuenta bancaria.

Enmascarar archivos ejecutables maliciosos usando los nombres legítimos de Microsoft no es una táctica nueva, ya que los hackers están simplemente intentando engañar a los usuarios para hacerles pensar que el virus COM surrogate es otro proceso inofensivo. En realidad, cualquier ejecutable puede ser reemplazado, duplicado o corrompido por un malware.

Para separar los archivos ejecutables maliciosos como COM surrogate de procesos legítimos, los usuarios deberían comprobar el sistema con un programa de seguridad y/o comprobar la localización del archivo (debería ser C:\Windows\System32).

| Nombre del virus | Virus COM surrogate |

|---|---|

| Tipo de malware | Troyano |

| Nivel de peligro | Alto. Los troyanos pueden robar información personal, tales como detalles bancarios o información de inicio de sesión, abrir puertas traseras a otras ciber infecciones, permitir a los hackers conectarse al PC remotamente, etc. |

| Archivos relacionados | Dllhost.exe |

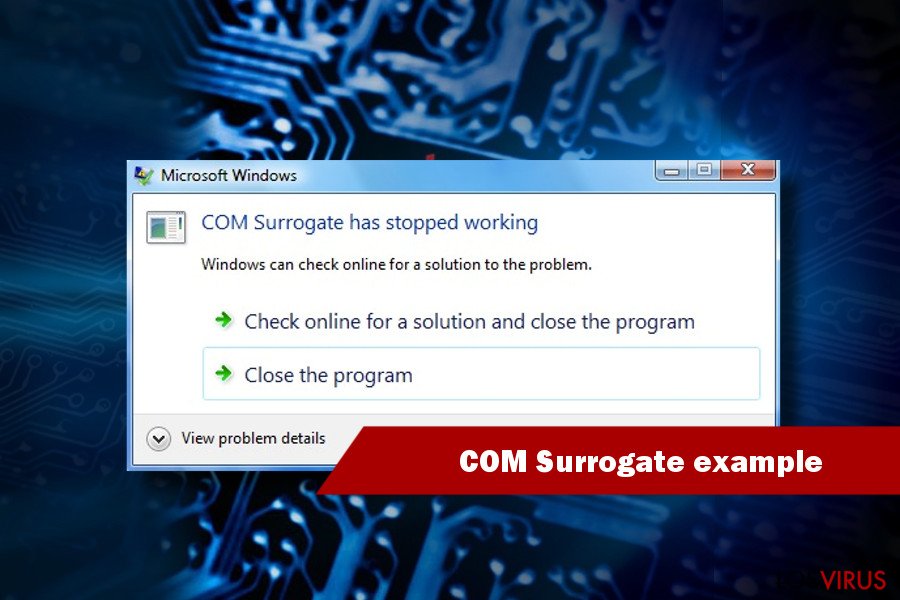

| Mensaje de error mostrado | «COM surrogate has stopped working» |

| Síntomas | Múltiples procesos de COM surrogate ejecutándose en el Administrador de Tareas, alto consumo en el disco duro o CPU, ralentizaciones del sistema, cierres inesperados de los programas, etc. |

| Opciones de eliminación | La eliminación manual de es altamente posible. Deberías usar un programa anti-malware, por ejemplo SpyHunter 5Combo Cleaner |

| Recuperación | Usar FortectIntego para recuperar el daño causado por la infección |

Muchos usuarios de Windows buscan una respuesta a la cuestión de si COM surrogate es un virus o no. De hecho, la habilidad de disfrazarse bajo el nombre de un proceso legítimo de Windows es una característica clave del troyano COM surrogate. Si lo has encontrado ejecutándose en tu Administrador de Tareas, no dudes y elimínalo del sistema.

Peculiaridades del virus COM surrogate

Al igual que muchos otros troyanos, el virus COM surrogate puede ser usado para una gran lista de actividades maliciosas, tales como robo de información personal y otros datos que son considerados sensibles. Además, este malware puede ser usado para ayudar a otros virus a infiltrarse en el sistema, permitir la ejecución de código remoto, y también usado para otros propósitos.

Deberías comprobar inmediatamente tu ordenador usando un anti-spyware legítimo si sospechas que estás infectado con el virus COM surrogate. Normalmente, los sistemas afectados comienzan a trabajar más lentamente que antes, tienden a generar cierres inesperados, usar una excesiva cantidad de RAM o CPU.

Además, puedes tener problemas cuando usas los programas de Microsoft Office, Bloc de Notas u otras aplicaciones. Finalmente, presta atención a los programas que aparecen en tu PC e interrumpen tus sesiones de navegación. Pueden también ser considerados como uno de los signos que muestran que tu sistema está infectado con el virus COM surrogate.

Sin embargo, deberías tener también en cuenta que estos problemas pueden estar causados por muchos virus diferentes de ordenador. Por ello, si puedes encontrar procesos extraños y desconocidos ejecutándose en el Administrador de Tareas, deberías pensar en la eliminación del virus COM surrogate. Aprovecha nuestro consejo y comprueba tu PC con un programa anti-malware legítimo. Una vez te deshagas del virus, comprueba tu dispositivo con FortectIntego para reparar el daño causado y devolver tu sistema a su estado normal.

Modos de diferenciar entre un COM surrogate real y falso

Por favor, NO mezcles esta entrada con Dllhost.exe COM surrogate, que es un proceso crítico del sistema usado para hospedar algunos de los servicios y procesos del sistema operativo Windows. Normalmente, esta interfaz da la posibilidad a los desarrolladores de crear objetos COM que pueden adjuntarse a varios programas y extenderlos.

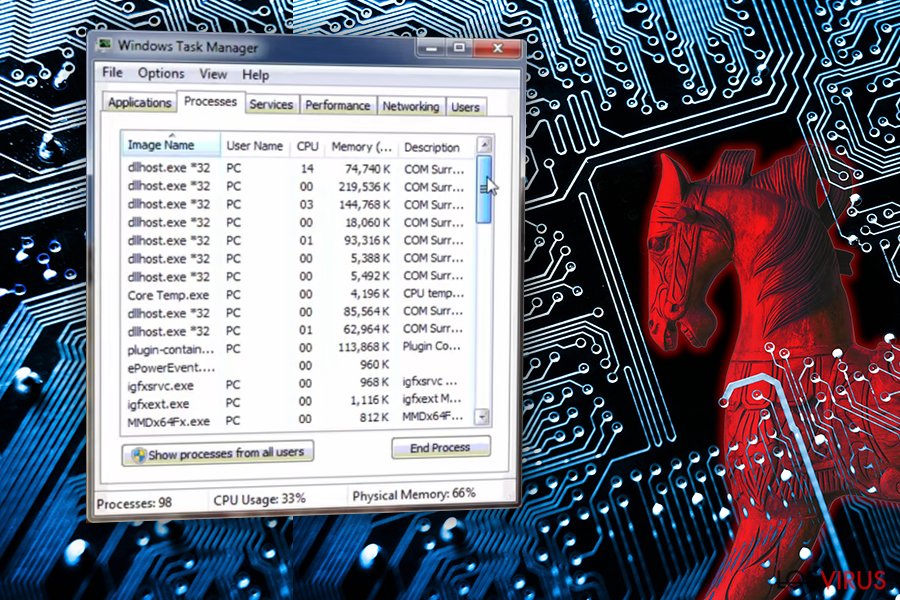

Por ello, debido a su especificidad y diversos propósitos, los usuarios no son capaces de reconocerlos y a menudo confunden el archivo original y el virus COM surrogate. Para detectar el troyano que se hace pasar por un proceso legítimo dllhost com surrogate, deberías prestar atención a estos consejos:

- Dependiendo de la versión del sistema Windows, el archivo original debería estar colocado en los directorios C:\Windows\system32 o C:\winnt\system32;

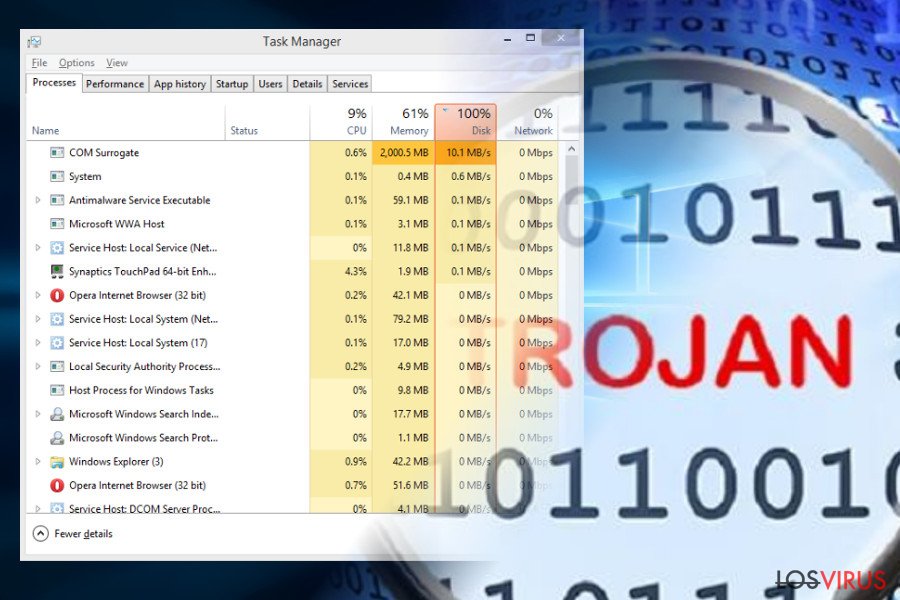

- El virus usa una tremenda cantidad del CPU o memoria mientras ejecuta sus procesos necesarios, mientras que el archivo original no;

- Una gran cantidad de archivos dllhost.exe *32 en el Administrador de Tareas es también un indicativo de que tu ordenador está infectado con el virus COM surrogate.

El objeto COM es usado para generar imágenes thumbnail de archivos en las carpetas y muchas otras cosas de procesos a primera vista intangibles. Debido a esta funcionalidad, a los usuarios algunas vez se les presenta el error «COM Surrogate has stopped working», lo cual significa que necesitan comprobar doblemente los controladores de pantalla, renovar códecs, apagar temporalmente el anti-virus, comprobar los discos en busca de errores, etc.

Parece que el problema normalmente ocurre cuando se navega a través de las imágenes o se intenta reproducir un nuevo vídeo, aunque en algunos casos reportados también se relaciona con imprimir. Sin embargo, COM surrogate supuestamente ayuda a visualizar thumbnails de los archivos y, si el servicio falla, los usuarios se encuentran con el mensaje de error «COM surrogate has stopped working».

No obstante, si quedas infectado con el malware que se encarga de esta actividad, no debería intentar pararlo por ti mismo. Puedes acabar eliminando los archivos esenciales y causar daños severos en tu ordenador.

Por esta razón, tienes que emplear un programa anti-virus o anti-malware, y dejar que tu programa preferido elimines el virus COM surrogate del ordenador.

Las versiones de troyanos se difunden a través de páginas sospechosas

Los desarrolladores de procesos maliciosos los distribuyen a través de páginas maliciosas que pueden promover falsas actualizaciones de aplicaciones. Por ello, los usuarios son conducidos a descargar inconscientemente archivos infectados en vez de archivos legítimos. Además, deberías evitar las descargas ilegales ya que los ladrones a menudo las usan para difundir troyanos y otras infecciones de alto riesgo.

Si esto no es suficiente, los analistas de Lesvirus.fr se han dado cuenta de que algunas de las víctimas son infectadas a través de mensajes emails spam enviados bajo el nombre de compañías de transporte como DHL o FedEx. El título de estos mensajes habla sobre fallos en los envíos y añaden un archivo adjunto con más detalles. Una vez que el usuario abre el archivo adjunto, el troyano se infiltra en el ordenador y comienza su actividad maliciosa.

Por ello, si quieres estar seguro, deberías empezar a evitar las páginas webs ilegales, ignorar los emails sospechosos, no descargar nunca archivos adjuntos potencialmente infectados y también cerrar todos los anuncios desleales que puedan aparecer en tu camino mientras navegas.

Si una publicidad te ofrece actualizar tu Flash Player, FLV Player o similares programas, deberías cerrarlo. Si tienes cualquier duda sobre la necesidad de actualizar estos programas, es mejor que visites sus sitios web oficiales. Como ya hemos dicho, nunca deberías dejar este virus en tu ordenador. Si tienes la más mínima duda sobre ello, por favor, usa nuestros consejos de abajo para arreglar tu ordenador.

Acaba con el virus COM surrogate usando un programa anti-malware

Deberías emplear un programa de seguridad de confianza para eliminar el virus COM surrogate si quieres proteger tus datos confidenciales como detalles bancarios, contraseñas, tarjetas de crédito y similar información.

Recuerda que si te deshaces del archivo original de Windows, podrás dañar completamente tu sistema operativo, por lo que no deberías intentar eliminarlo por ti mismo. Es por lo que la eliminación manual de COM surrogate no es para nada recomendable.

Para evitar errores innecesarios, descarga un robusto anti-malware y ejecuta una comprobación completa del sistema con él para eliminar el virus COM surrogate del sistema. En caso de que el troyano bloquee el escáner del anti-virus, sigue estos pasos para solucionarlo:

Guía de eliminación manual del virus COM surrogate

Ransomware: Eliminación manual de ransomware en Modo Seguro

Una de las opciones para sobrepasar los objetos de asistencia del virus es reiniciar Windows en Modo Seguro con Funciones de Red. Si esto no te ha ayudado, intenta los métodos alternativos descritos a continuación.

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

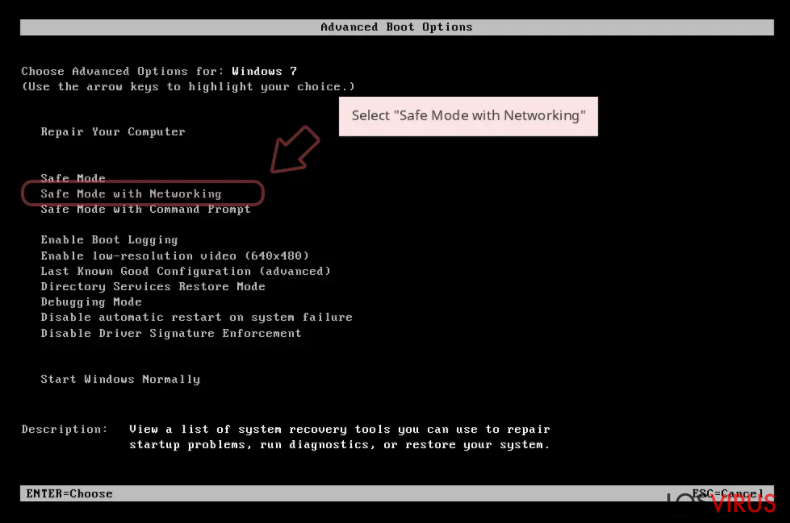

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

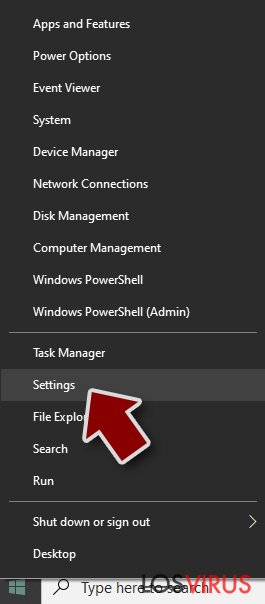

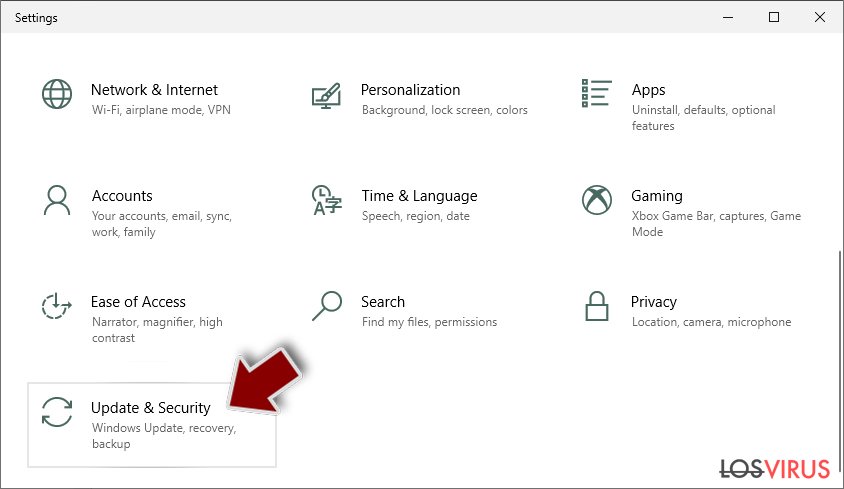

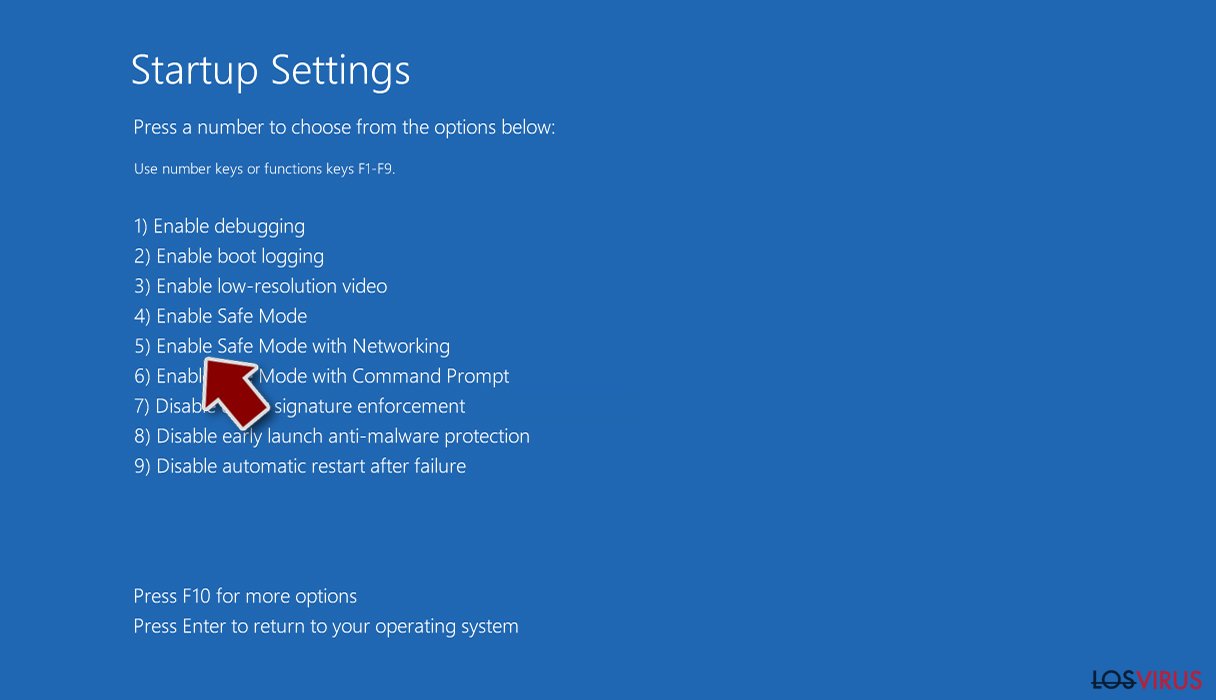

Windows 10 / Windows 8

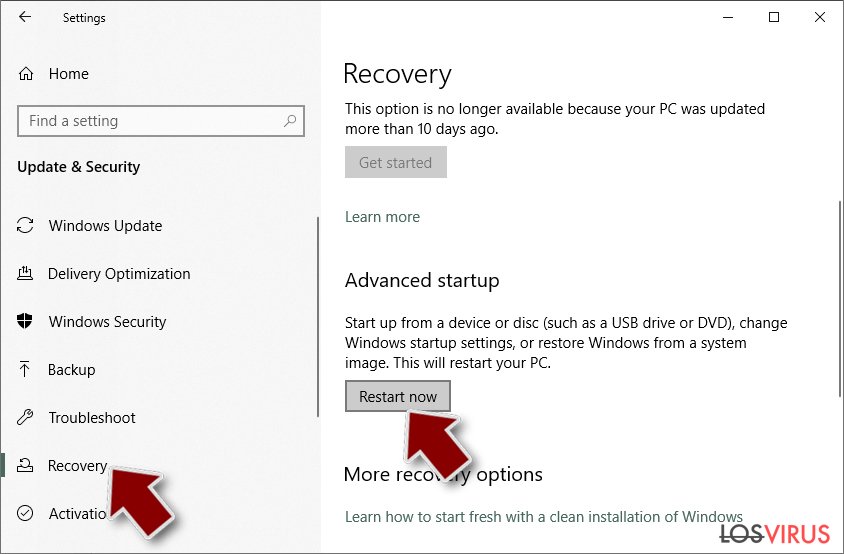

- Click derecho en el botón Inicio y selecciona Configuración.

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

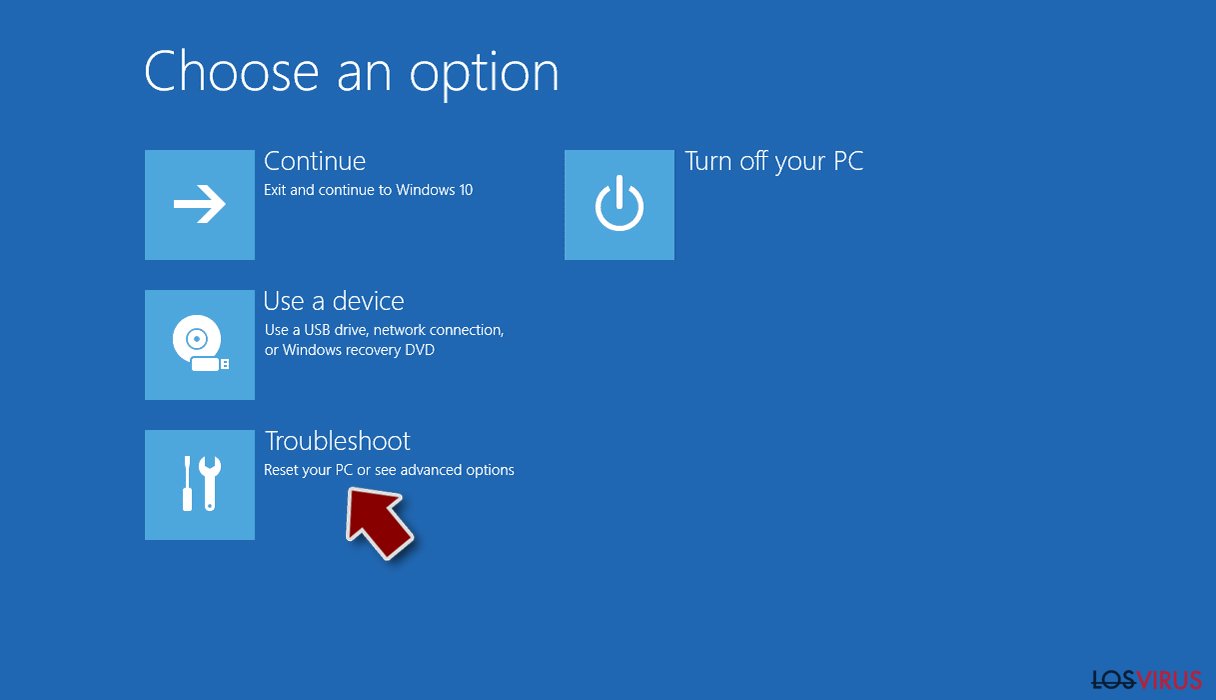

- Selecciona Solucionador de Problemas.

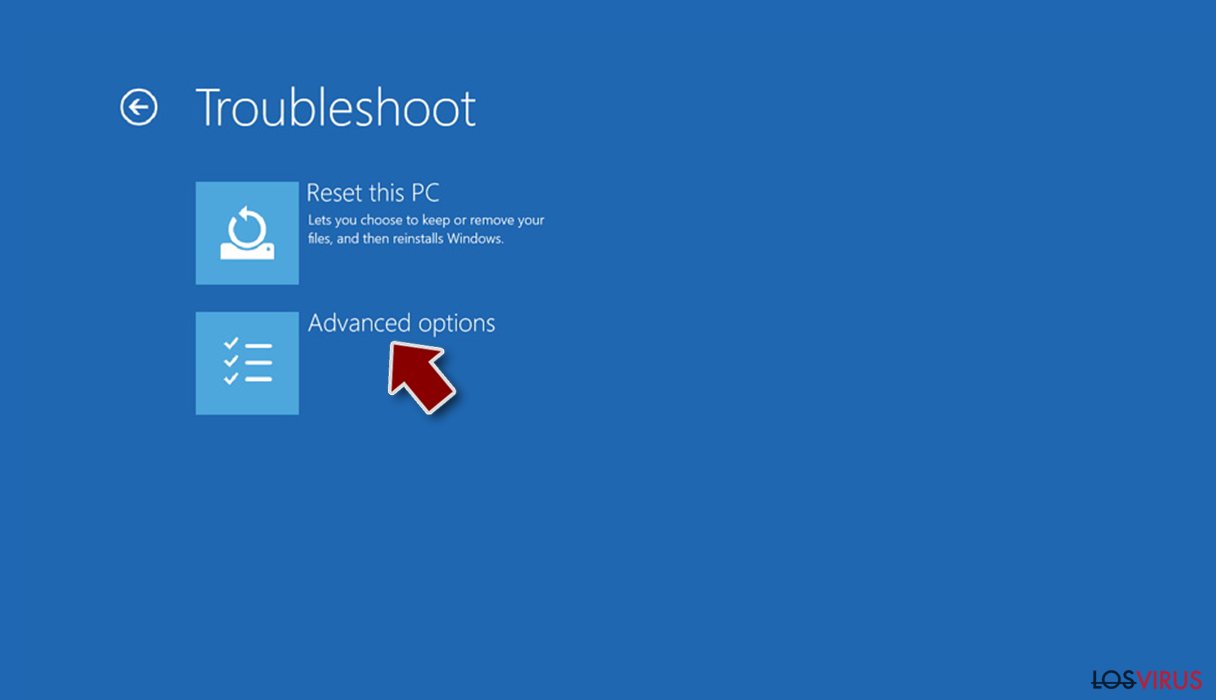

- Ve a opciones Avanzadas.

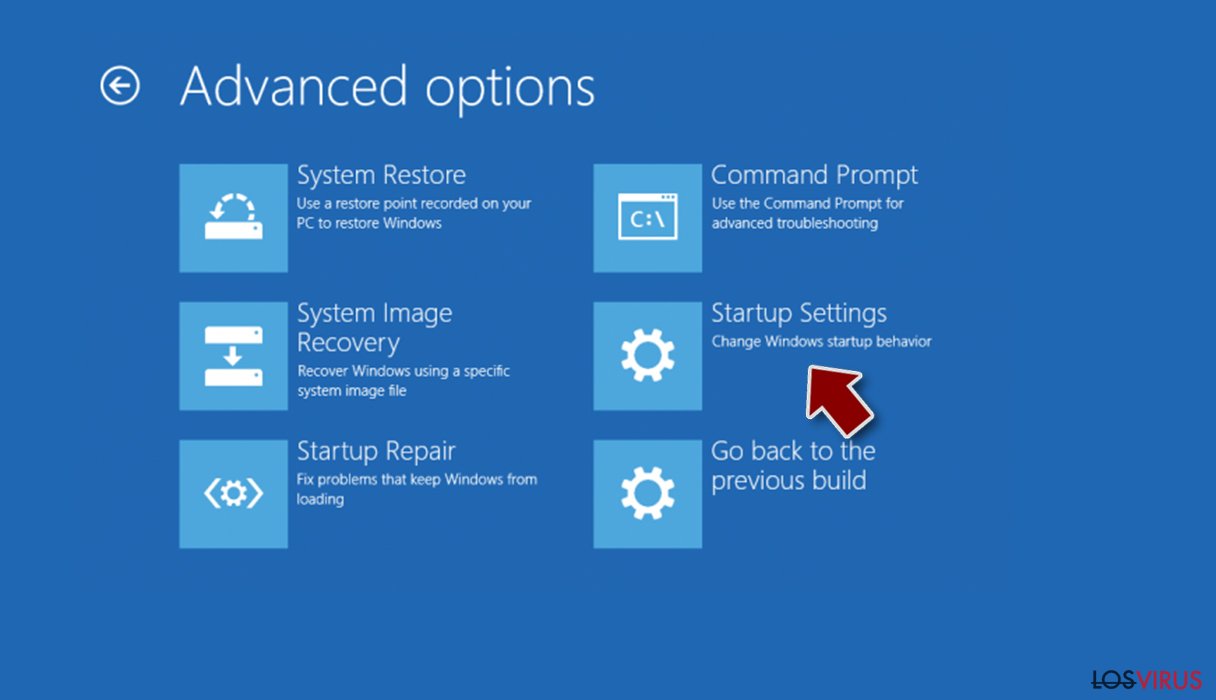

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

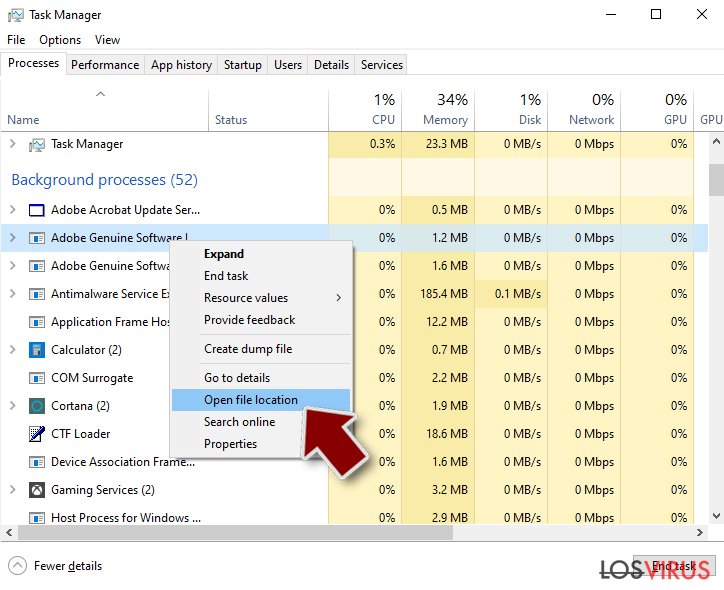

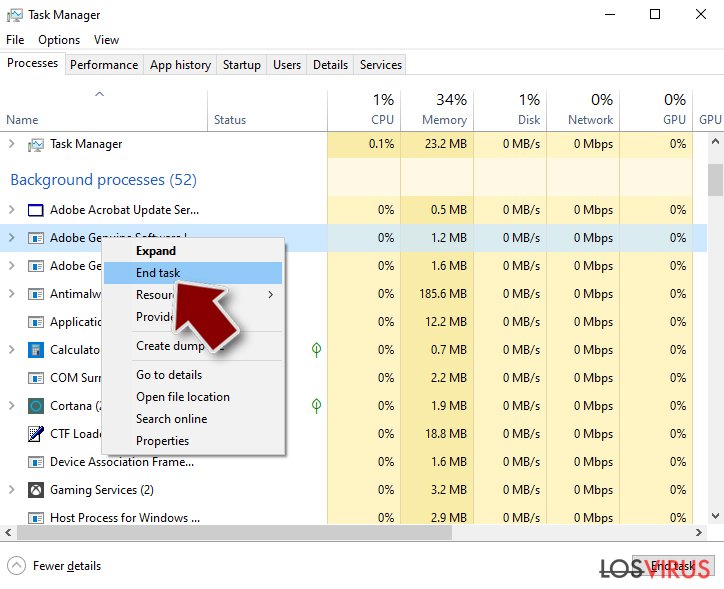

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

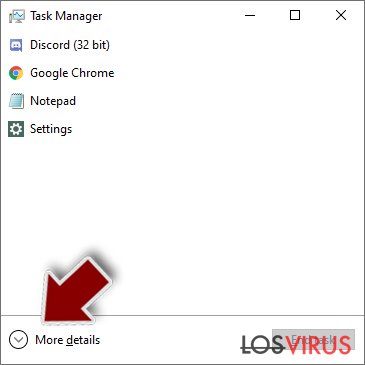

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

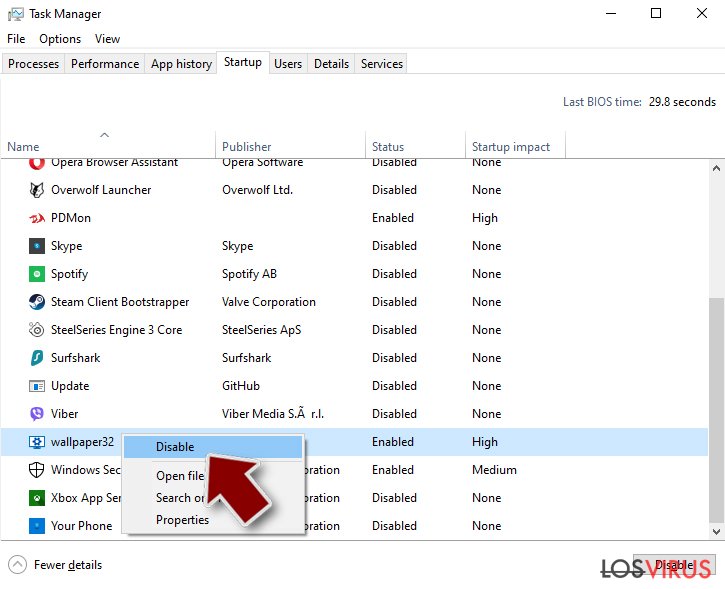

Paso 3. Comprobar los programas de Inicio

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

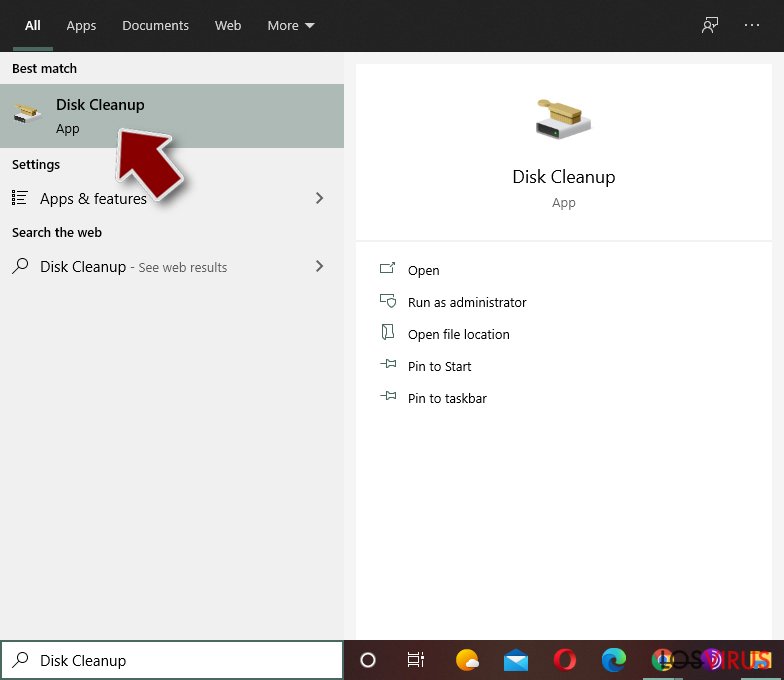

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

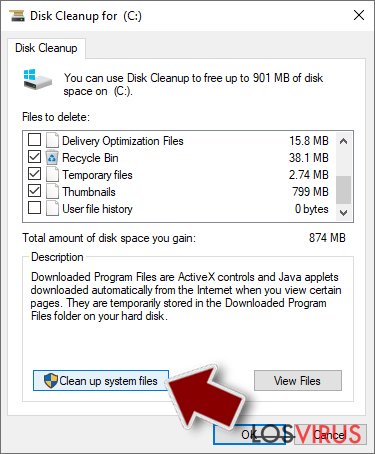

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar COM surrogate usando System Restore

La restauración del sistema puede ser también usada para deshacerte del virus COM surrogate:

-

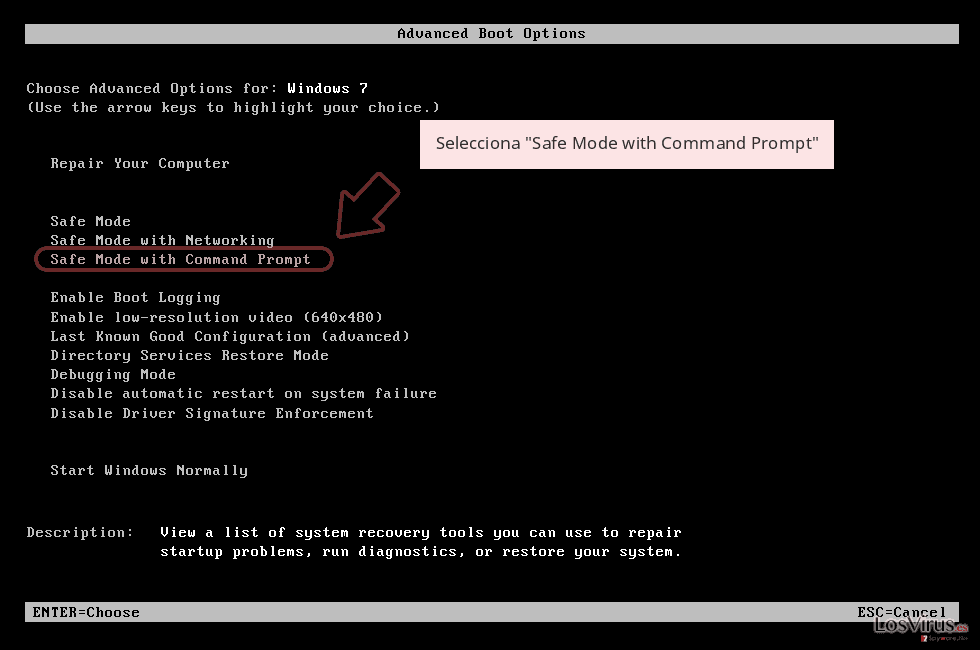

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de COM surrogate. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de COM surrogate u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.