Eliminar «It’s Unpleasant To Start The Conversation With Bad News» email scam (Instrucciones gratuitas)

Guía de eliminación de «It’s Unpleasant To Start The Conversation With Bad News» email scam

¿Qué es «It’s Unpleasant To Start The Conversation With Bad News» email scam?

«It's Unpleasant To Start The Conversation With Bad News» es un email estafa que intenta extorsionar bitcoin de usuarios inocentes

«It's Unpleasant To Start The Conversation With Bad News» es una típica estafa de extorsión que se difunde a través de email. Los ladrones detrás de ella declaran que han hackeado los ordenadores de los usuarios y ahora tienen acceso completo a la información personal, incluyendo historial de navegación e incluso acceso a la cámara. No hace falta decir que el email es simplemente mentira y que el principal objetivo es hacer que la gente transfiere moneda digital a ellos.

«It's Unpleasant To Start The Conversation With Bad News» pertenece a la categoría de estafas conocida como «sextorsion». El principal objetivo es avergonzar a las víctimas y hacerles pensar que las han grabado cuando han estado visitando una página web de contenido adulto. Supuestamente, si rechazan pagar, una copia del vídeo se va a enviar a todos sus contactos para que lo vean.

Esta no será ni la primera ni la última campaña de emails estafa que intentan ejecutar este esquema – «Unfortunately, there are some bad news for you,» o «Your device was compromised» son simplemente algunos ejemplos que ya hemos cubierto anteriormente. Si has recibido un email de este tipo, por favor no entres en pánico y comprueba la información a continuación que debería ayudarte a lidiar con ella.

| Nombre | «It's Unpleasant To Start The Conversation With Bad News» |

| Tyipo | Phishing, estafa, fraude, email falso, sextorsion |

| Distribución | Malspam – los atacantes envían miles de emails para extorsionar tanto dinero como sea posible |

| Operación | Los cibercriminales declaran que han hackeado el sistema y que tienen acceso a información personal que ya han adquirido. Dicen que tienen un vídeo de las víctimas visitando sitios porno y que si no quieren que esta información sea pública, deberían envitar bitcoins a la cripto cartera provista que está controlada por los cibercriminales. |

| Cantidad demandada | $1,370, que tienen que ser enviados a la cartera de bitcoin de los atacantes |

| Peligros | Pérdidas financieras, infecciones de virus |

| Eliminación | Como medida de precaución, comprueba tu dispositivo con un programa anti-malware |

| Otros consejos |

|

Cómo funciona y por qué no deberías responder ni pagar

Las estafas de sextorsion tiene una larga historia – han estado existiendo incluso antes de que internet fuese comúnmente usado. El principal objetivo de los criminales es adquirir material comprometido de sus víctimas, lo que les permitirá amenazarlos declarando que será expuesto a sus amigos y colegas más queridos.

Ya hemos visto plenamente plenitud de intentos de monetizar la ansiedad de los usuarios sobre estas cosas. Cada uno de estos emails está escrito de varias formas, aunque el objetivo principal sigue siendo el mismo, que es hacer que la gente piense que tienen un vídeo de ellos visitando páginas de contenido de adulto y que tienen que pagar una determinada suma de dinero en bitcoin a cambio de que el vídeo no sea expuesto públicamente.

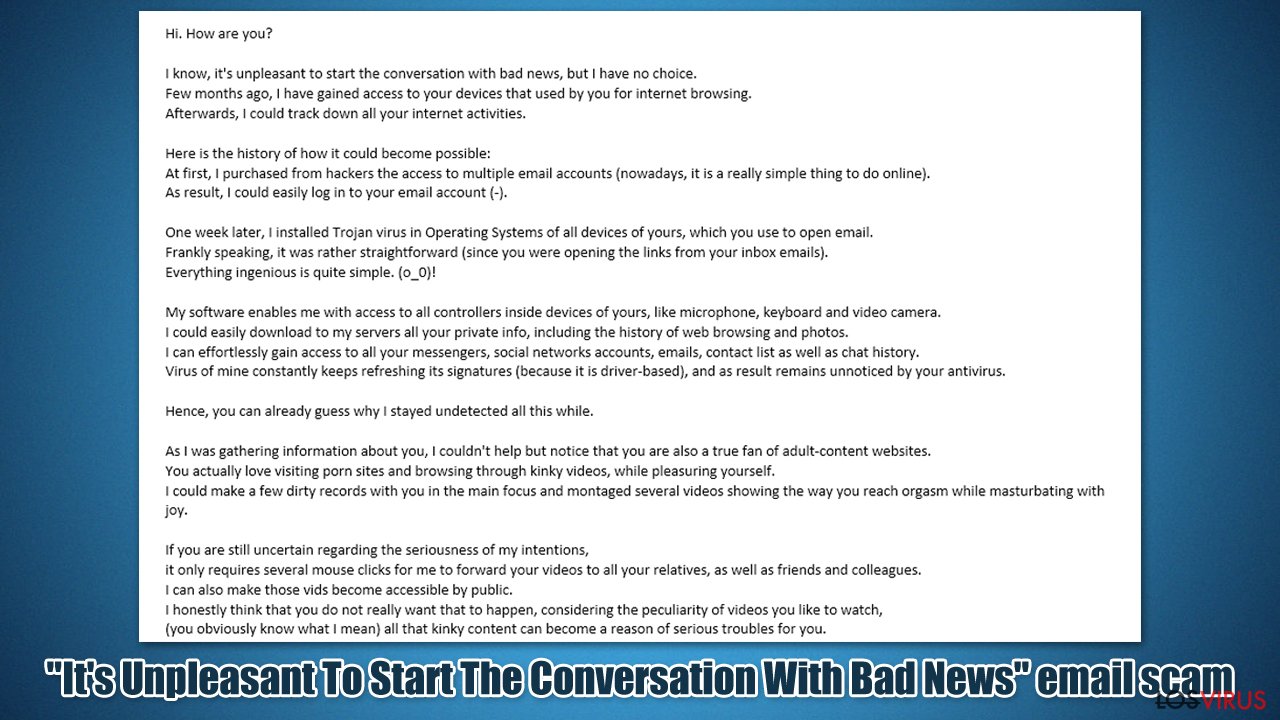

Estos emails suelen ser bastante largos e incluyen mucha información sobre supuestos virus instalados y cómo funciona todo. Aquí hay un ejemplo de un mensaje de email estafa de «It's Unpleasant To Start The Conversation With Bad News»:

Subject: Don't forget to pay the tax within 2 days!

Hi. How are you?

I know, it's unpleasant to start the conversation with bad news, but I have no choice.

Few months ago, I have gained access to your devices that used by you for internet browsing.

Afterwards, I could track down all your internet activities.Here is the history of how it could become possible:

At first, I purchased from hackers the access to multiple email accounts (nowadays, it is a really simple thing to do online).

As result, I could easily log in to your email account (-).One week later, I installed Trojan virus in Operating Systems of all devices of yours, which you use to open email.

Frankly speaking, it was rather straightforward (since you were opening the links from your inbox emails).

Everything ingenious is quite simple. (o_0)!My software enables me with access to all controllers inside devices of yours, like microphone, keyboard and video camera.

I could easily download to my servers all your private info, including the history of web browsing and photos.

I can effortlessly gain access to all your messengers, social networks accounts, emails, contact list as well as chat history.

Virus of mine constantly keeps refreshing its signatures (because it is driver-based), and as result remains unnoticed by your antivirus.Hence, you can already guess why I stayed undetected all this while.

As I was gathering information about you, I couldn't help but notice that you are also a true fan of adult-content websites.

You actually love visiting porn sites and browsing through kinky videos, while pleasuring yourself.

I could make a few dirty records with you in the main focus and montaged several videos showing the way you reach orgasm while masturbating with joy.If you are still uncertain regarding the seriousness of my intentions,

it only requires several mouse clicks for me to forward your videos to all your relatives, as well as friends and colleagues.

I can also make those vids become accessible by public.

I honestly think that you do not really want that to happen, considering the peculiarity of videos you like to watch,

(you obviously know what I mean) all that kinky content can become a reason of serious troubles for you.However, we can still resolve this situation in the following manner:

Everything you are required to do is a single transfer of $1370 USD to my account (or amount equivalent to bitcoin depending on exchange rate at the moment of transfer),

and once the transaction is complete, I will straight away remove all the dirty content exposing you.

After that, you can even forget that you have come across me. Moreover, I swear that all the harmful software will be removed from all devices of yours as well.

Make no doubt that I will fulfill my part.This is really a great deal that comes at a reasonable price, given that I have used quite a lot of energy to check your profile as well as traffic over an extended period of time.

If you have no idea about bitcoin purchase process – it can be straightforwardly done by getting all the necessary information online.Here is my bitcoin wallet provided below: 1NYCdN9eBXhT4tPSpu4EhpjC9gHXLzipLL, 1N5J73F3gYPgZ8zkbnUhoryrYjQcqsA7St, 1JfnsTBvRQYNvzxYFTQBtEUgojmPy2vd6F, 19Ya5oeV6zqsHa9TSyurpeF1LpYJqm84Yv, 17BSLhc597GybEuZ4DyFpdtceY3Moi3nWo, 1CDLcxiYqWBhDsxriEP92aFTLe9gyyRS4L

You should complete the abovementioned transfer within 48 hours (2 days) after opening this email.

The following list contains actions you should avoid attempting:

#Do not try replying my email (email in your inbox was generated by me alongside with return email address).

#Do not try calling police as well as other security forces. In addition, abstain from sharing this story with your friends.

After I find out (be sure, I can easily do that, given that I keep complete control of all your devices) – your kinky video will end up being available to public right away.

#Do not try searching for me – there is absolutely no reason to do that. Moreover, all transactions in cryptocurrency are always anonymous.

#Do not try reinstalling the OS on your devices or throwing them away. It is pointless as well, since all your videos have already been uploaded to remote servers.The following list contains things you should not be worried about:

#That your money won't reach my account.

– Rest assured, the transactions can be tracked, hence once the transaction is complete,

I will know about it, because I continuously observe all your activities (my trojan virus allows me to control remotely your devices, same as TeamViewer).

#That I still will share your kinky videos to public after you complete money transfer.

– Trust me, it's pointless for me to continue troubling your life. If I really wanted, I would make it happen already!Let's make this deal in a fair manner!

Owh, one more thing…in future it is best that you don't involve yourself in similar situations any longer!

One last advice from me – recurrently change all your passwords from all accounts.

Al diseccionar este mensaje, se hace evidente que hay muchas cosas de las que los ladrones están hablando que de hecho ocurren bajo circunstancias bastante raras. Por ejemplo, algunos malwares pueden de hecho ejecutarse de forma similar como controladores – a nivel del kernel, lo que hace que los antivirus prevengan su detección en la mayoría de los casos – este tipo de malware es conocido como rootkit. Sin embargo, hay plenitud de herramientas de seguridad que están particularmente diseñadas para comprobar los rootkits y eliminarlos de forma efectiva.

La descripción del aspecto de monitorización es también correcta, que que ciertos programas maliciosos están diseñados para cosechar varios datos del usuario e incluso robarles archivos o emails personales. La principal diferencia aquí es que todas estas declaraciones son más un mero «bluff» y los autores de la estafa «It's Unpleasant To Start The Conversation With Bad News» solo intentan asustar a los usuarios y hacerles pagar.

Toda la información se entrega a los usuarios con el fin de hacerles pensar que están tratando con un hacker real que ha comprometido su sistema. En algunos casos, a las víctimas incluso se les muestra su contraseña (normalmente desactualizada) de algunas cuentas como «prueba» de que el hackeo es real. En realidad, estas contraseñas son adquiridas por los hackers en foros profundos por unos cuantos dólares y realmente no saben la contraseña.

Por ello, cada vez que recibas un email o veas similares mensajes en páginas aleatorias, nunca interactúes con ellos y no te asustes – en la mayoría de los casos, todas las declaraciones son completamente falsas y los ladrones no tienen ningún material comprometido de ti. Simplemente ignora el mensaje al completo y reportalo a tu autoridad que trata con ciber crimnen.

- EEUU – Internet Crime Complaint Center IC3

- Reino Unido – ActionFraud

- Canadá – Canadian Anti-Fraud Centre

- Australia – ScamWatch

- Nueva Zelanda – ConsumerProtection

- Alemania – Polizei

- Francia – Ministère de l'Intérieur

Si tu país no está en la lista de arriba, deberías contactar con el departamento local de policía o su centro de comunicaciones.

Asegúrate de limpiar tus navegadores y de comprobar tu sistema

Como ya hemos dicho varias veces, los ladrones detrás del email «It's Unpleasant To Start The Conversation With Bad News» están simplemente mintiendo y es muy improbable que tengan vídeos de ti. Sin embargo, es vital asegurarse de que el sistema es comprobado profundamente como medida de precaución ya que puede haber malwares relacionados en algunos casos (por ejemplo, tu email podría haber sido eliminado debido a una infección malware en primer lugar).

Lo primero que deberías hacer es comprobar tu sistema con un poderoso software de seguridad, como SpyHunter 5Combo Cleaner o Malwarebytes. Esto podría asegurar que el malware y sus componentes maliciosos, si están presentes, son encontrados y eliminados efectivamente. No te olvides de limpiar también tus navegadores, ya que los ladrones pueden hackear cookies en algunos casos, lo cual podría resultar en un compromiso de cuenta personal así como otros problemas de privacidad. De este modo, eliminar las cookies pondría fin a cualquier tipo de registro de terceros.

Puedes rápida y fácilmente eliminar las cookies y reparar cualquier daño causado por el malware con el software de reparación FortectIntego. Si realizaras este paso por ti mismo, tendrías que acceder a los ajustes de navegador tal y como se explica:

Google Chrome

- Click en el Menú y elige Configuración.

- Bajo la sección de Privacidad y seguridad, selecciona Limpiar historial de navegación.

- Selecciona Historial de navegación, Cookies y otros datos de sitios, así como Iágenes en caché y archivos.

- Click en Limpiar datos.

Mozilla Firefox

- Click en el Menú y selecciona Opciones.

- Ve a la sección de Privacidad y Seguridad.

- Desliza hacia abajo y localiza Cookies y Datos del sitio.

- Click en Limpiar datos…

- Selecciona Cookies y datos del sitio, así como Contenido Cacheado en Web y pulsa Limpiar.

MS Edge (Chromium)

- Click en Menú y ve a Configuración.

- Selecciona Privacidad y Servicios.

- Bajo Limpiar datos de navegación, elige Elige qué limpiar.

- Bajo Rango de tiempo, elige Siempre.

- Selecciona Limpiar ahora.

Safari

- Click en Safari > Limpiar historial…

- Desde el menú desplegable bajo Limpiar, elige todo el historial.

- Confirma con Limpiar historial.

Internet Explorer

- Pulsa en el icono del Engranaje y selecciona Opciones de internet.

- Bajo Historial de navegación haz click en Eliminar…

- Selecciona los campos relevantes y pulsa Eliminar.

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.