Eliminar el virus .xtbl (Guía de eliminación) - Actualización 2016

Guía de eliminación del virus .xtbl

¿Qué es El virus .xtbl?

Razones para tener cuidado con el virus .xtbl:

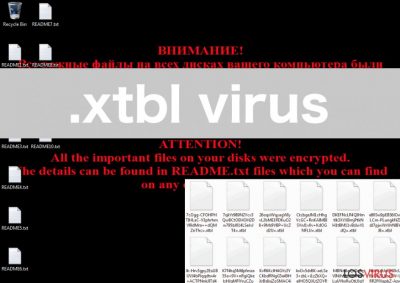

Si repentinamente no puedes acceder a tus archivos y ves que han cambiado sus títulos o letras, es muy probable que estés infectado con el virus .xtbl. Este virus se denomina así ya que añade la extensión .xtbl a los archivos normales como .docx, .pdf o .xls, una vez que se infiltra en el sistema. Sin embargo, el cambio de extensión es solo la punta del iceberg comparado con los problemas que tendrás que enfrentar si este virus alcanza tu PC. .xtbl es un programa de tipo ransomware, por lo que usa una técnica de encriptación de archivo para intentar robarle el dinero a su víctima. En otras palabras, bloquea los archivos con un sofisticado algoritmo que es virtualmente irrompible, a no ser, por supuesto, que tengas una clave privada. Desafortunadamente, esta clave se almacena de alguna manera remota en un servidor bien protegido. Y, como ya habrás podido sospechar, los hackers piden una gran cantidad de dinero por ella. Recuerda que pagar es lo último que deberías hacer, ya que puedes ser fácilmente estafado y acabar perdiendo tu dinero también. La mejor opción es eliminar .xtbl del ordenador en cuanto sea posible para evitar daños adicionales. Una utilidad contra virus como FortectIntego puede ayudarte con esto.

Cuando el ransomware .xtbl encripta los datos, crea un documento README.txt en cada carpeta que contenga archivos bloqueados. En vez de ver tu fondo de pantalla normal, verás también una nota que te induce a leer el documento README. En este archivo, los ciber criminales proporcionan al usuario un código de identificación y dos diferentes emails, a los cuáles debe enviarse este código con el fin de recuperar los archivos. Más detalles sobre el sistema de pago y otros detalles se proporcionan a la víctima una vez que contacta con los ciber criminales. Se presume que la cantidad de dinero demandada por la recuperación de archivos puede variar entre 0.5 y 4 Bitcoins. Como ya hemos mencionado, pagar a los ciber criminales puede ser posible, pero no es lo mejor para recuperar los datos. Por ello, te recomendamos mejor que elimines .xtbl. Puedes intentar restaurar tus archivos más tarde usando herramientas de recuperación de archivos, como PhotoRec , R-Studio o Kaspersky virus-fighting utilities. Sin embargo, no esperes tener muchas esperanzas.

Otras versiones del ransomware .xtbl:

.green_ray@india.com.xtbl. Justo como el ransomware .xtbl, este virus se infiltra en el sistema del ordenador sin ser detectado y encripta los archivos que contiene. De manera similar a .xtbl, muestra una notificación en el escritorio y más información detallada sobre la recuperación de archivos en un documento adicional creado en cada carpeta que contiene datos bloqueados. Por cierto, el nombre de la nota de pago difiere de la de .xtbl, por lo que en vez de un archivo README.txt, verás How to decrypt your files.txt. A pesar de las diferencias menores, este virus es tan peligroso como .xtbl, por lo que debes eliminarlo de tu ordenador sin pensarlo.

JohnyCryptor@aol.com.xtbl. Esta versión del virus es prácticamente idéntica a .green_ray@india.com.xtbl. Se difunde a través de emails de spam y, una vez en el sistema, encripta los datos con un algoritmo de grado militar. Usa el mismo documento How to decrypt your files.txt para informar a la víctima sobre la encriptación y motiva al usuario a que se ponga en contacto con los ciber criminales a través del email JohnyCryptor@aol.com. Tener este virus en tu ordenador puede influenciar negativamente el rendimiento del sistema y simbolizar una amenaza para tus futuros archivos, por lo que debes eliminar JohnyCryptor@aol.com.xtbl de tu ordenador en cuanto puedas.

.ecovector3@aol.com.xtbl. De manera similar a las versiones .xtbl mencionadas antes, este virus entra en el ordenador de modos engañosos, haciéndose pasar por un documento legítimo o una actualización de software. En realidad, en cuanto este virus entra en el ordenador, escanea todo el sistema en busca de archivos y los encripta. Ninguna de las imágenes, documentos o archivos están seguros si este virus está rondando por el PC, por lo que debes deshacerte de él inmediatamente cuando te des cuenta de que no puedes acceder más a tus archivos.

gerkaman@aol.com.xtbl. Este ransomware encripta también los datos e invita a la víctima a ponerse en contacto con los autores del virus a través de email. Por ello, aún se desconoce cuánto dinero piden a cambio de la clave de desencriptación. Asumimos que pueden querer negociar. Si tu ordenador está infectado con este virus, no deberías considerar pagar, ya que es muy probable que los ciber criminales no vayan a enviarte esta clave.

¿Cómo se difunde este virus y cómo infecta ordenadores?

El virus .xtbl, al igual que otras versiones, se difunde a través de emails spam. Puede aparecer como archivo adjunto legítimo, peor en realidad, esconde un script malicioso. Normalmente, el virus se difunde en formato JavaScript o Word. Si accidentalmente has descargado el primero, no hay mucho que puedas hacer, ya que JavaScript activa automáticamente el virus y éste comienza a ejecutar su sucio trabajo en tu ordenador. Los documentos Word, por otro lado, pueden darte cierta esperanza. Este virus necesita las macros de Word para activarse, por lo que si no están habilitadas, la infección no será capaz de ejecutarse. Aunque este virus pueda intentar convencerte de que habilites las macos, no deberías hacerlo, ya que de este modo simplemente permitirás que una maliciosa amenaza entre en tu ordenador.

Recomendaciones para eliminar el virus .xtbl:

Lo que es de especial poca fortuna cuando hablamos de virus ransomware es que raramente dejan el ordenador sin dañarlo. Normalmente, los archivos quedan bloqueados algún tiempo y algunas veces una sobreescritura del sistema completa es necesaria paar eliminar las consecuencias. Diferente a lo que la mayoría de los usuarios piensan, la eliminación de .xtbl no significa que los archivos se vayan a desbloquear. Sin embargo, es crucial si quieres usar tu ordenador de forma manual de nuevo. Si algunos archivos del virus residen en tu ordenador aún, pueden ayudar al virus a volver a él o crear más vulnerabilidades que permitan a otros malwares introducirse en él. Por ello, deberías emplear las mejores herramientas para eliminar el virus. Lo que debes recordar, sin embargo, es que una herramienta antivirus puede bloquear .xtbl y sus procesos. En este caso, puedes intentar completar los pasos previstos al final de este artículo y ejecutar un escaneo de nuevo. No obstante, si estás experimentando alguna dificultad a la hora de acabar con este virus, no dudes en ponerte en contacto con nosotros.

Guía de eliminación manual del virus .xtbl

Ransomware: Eliminación manual de ransomware en Modo Seguro

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

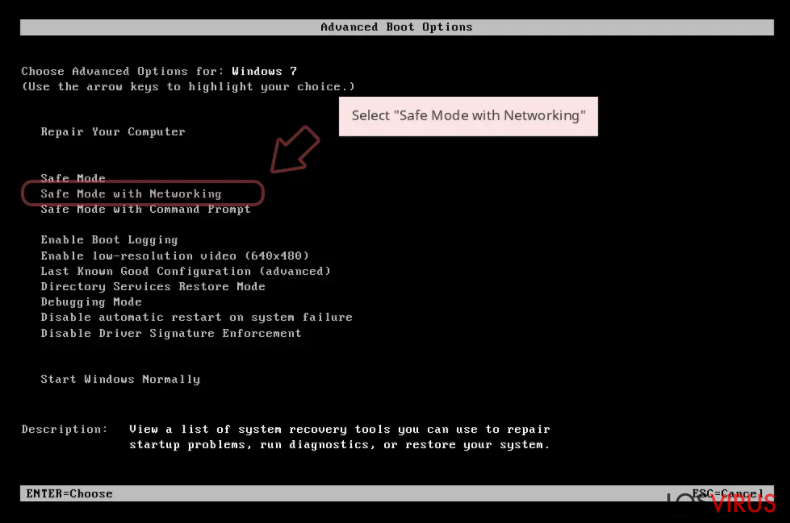

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

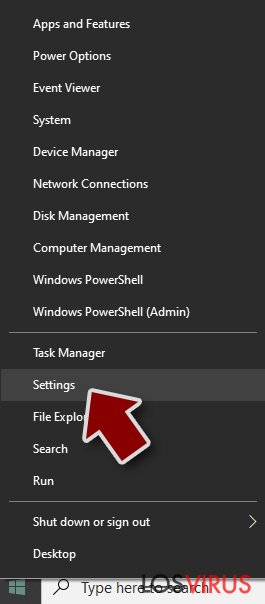

Windows 10 / Windows 8

- Click derecho en el botón Inicio y selecciona Configuración.

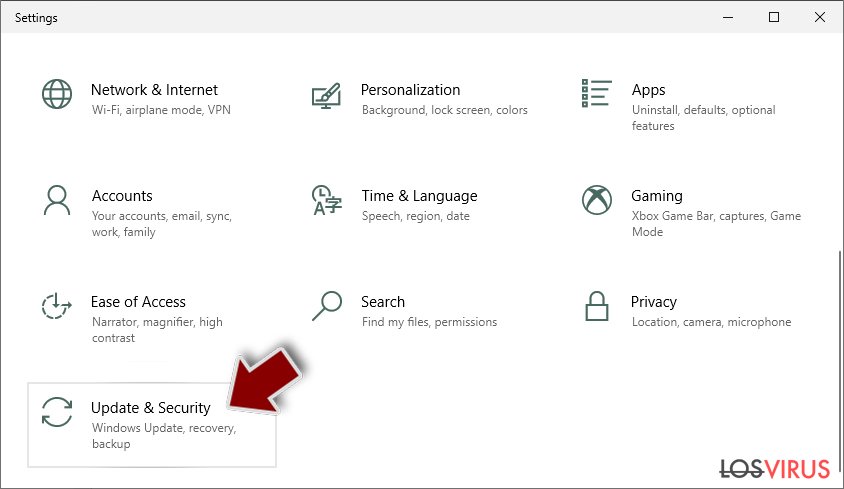

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

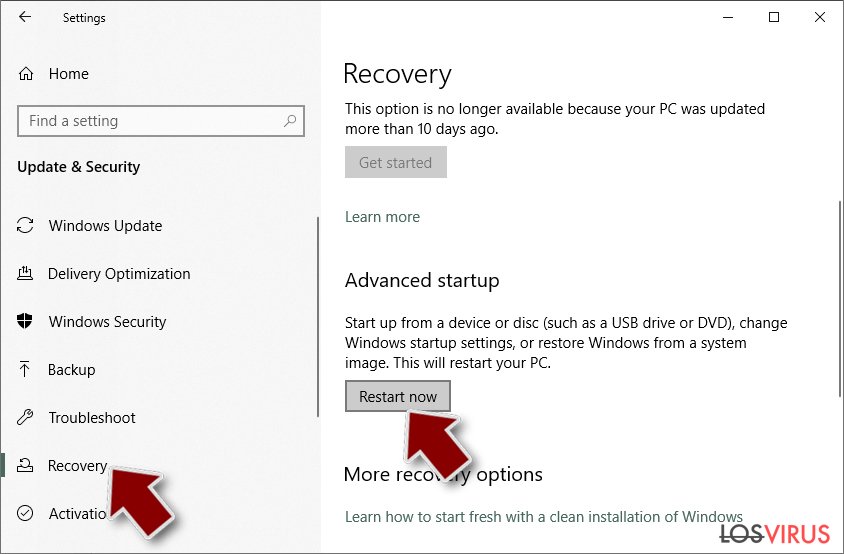

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

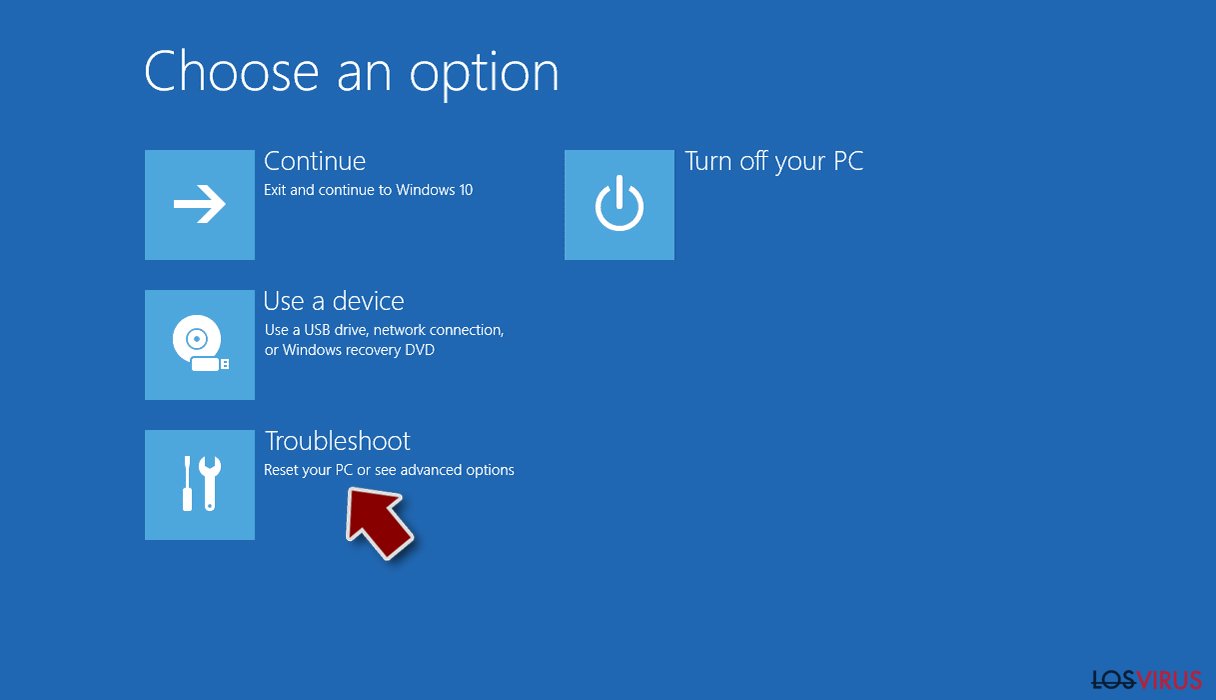

- Selecciona Solucionador de Problemas.

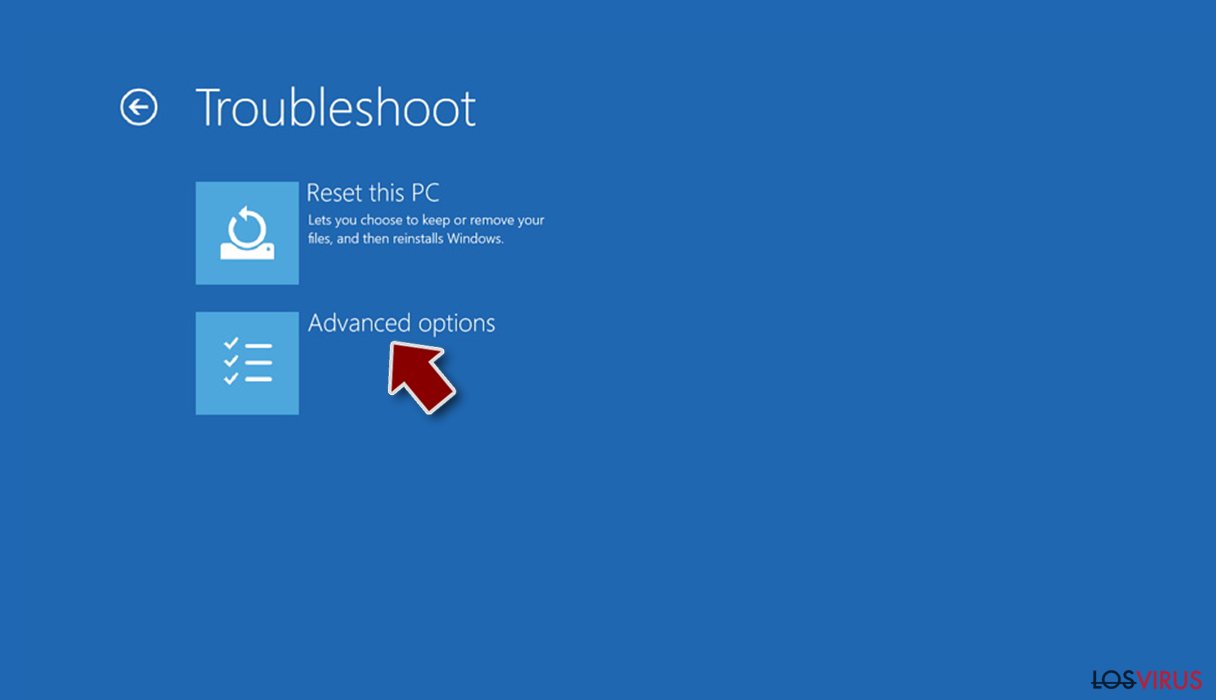

- Ve a opciones Avanzadas.

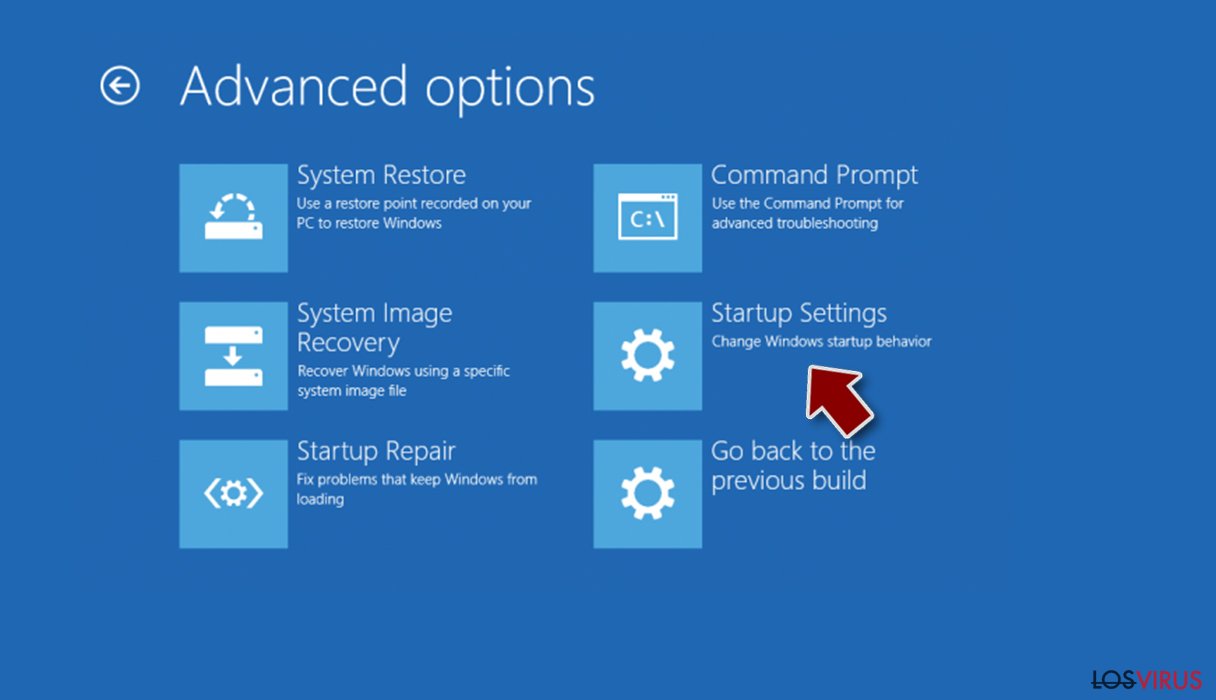

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

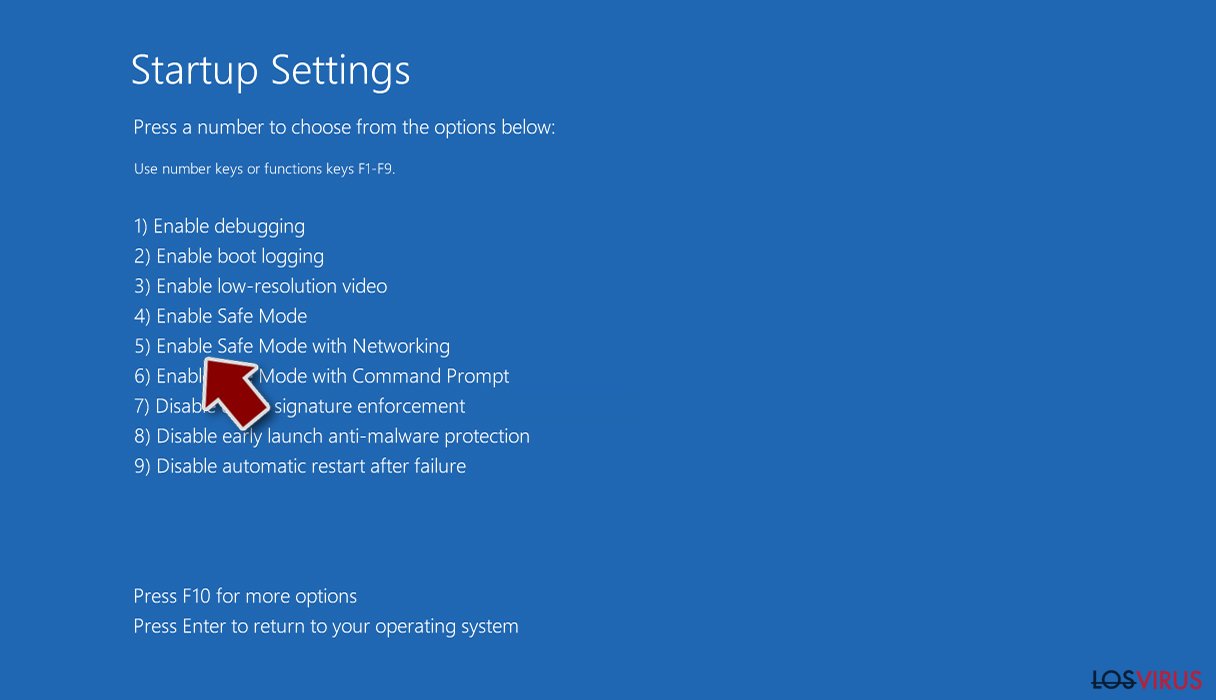

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

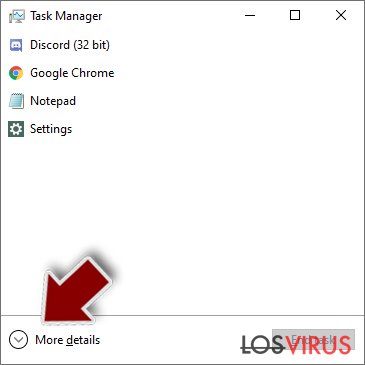

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

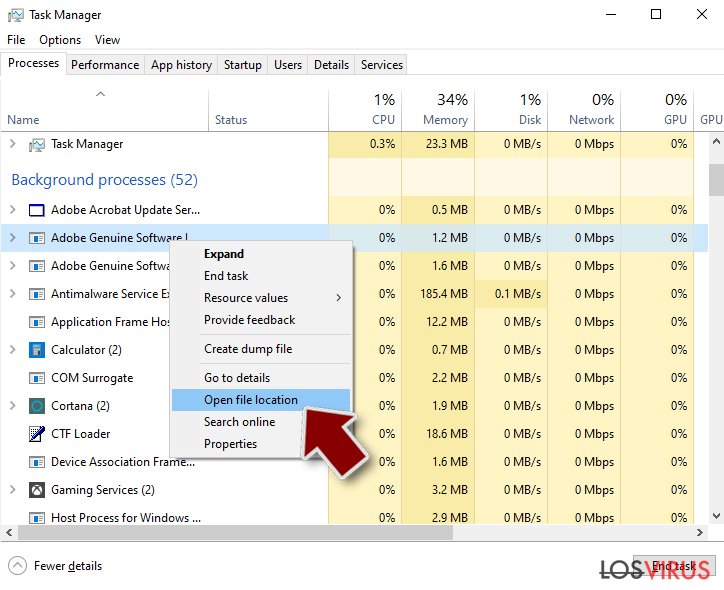

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

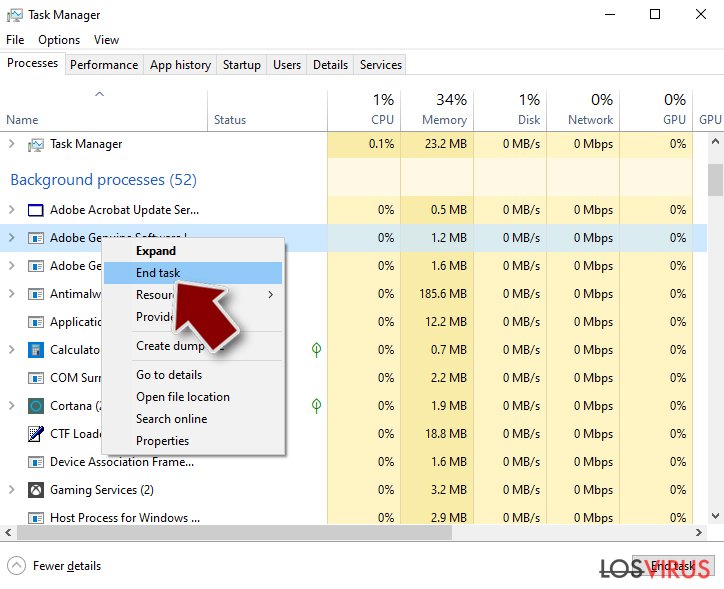

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

Paso 3. Comprobar los programas de Inicio

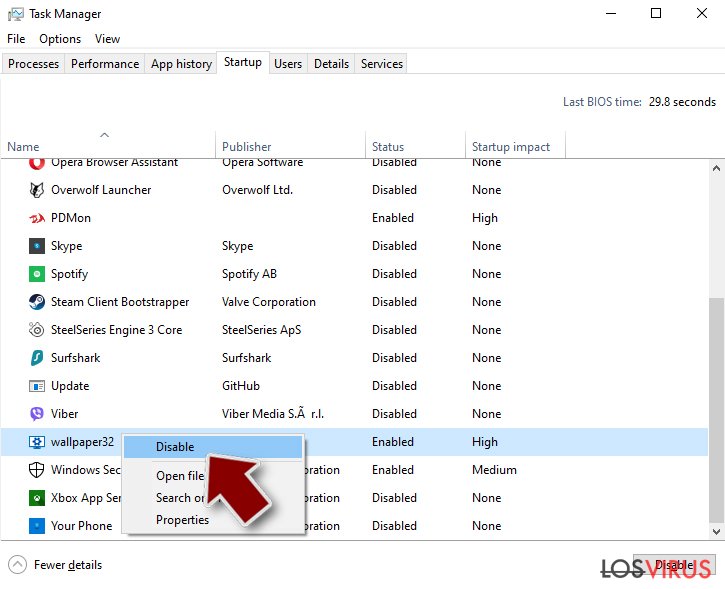

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

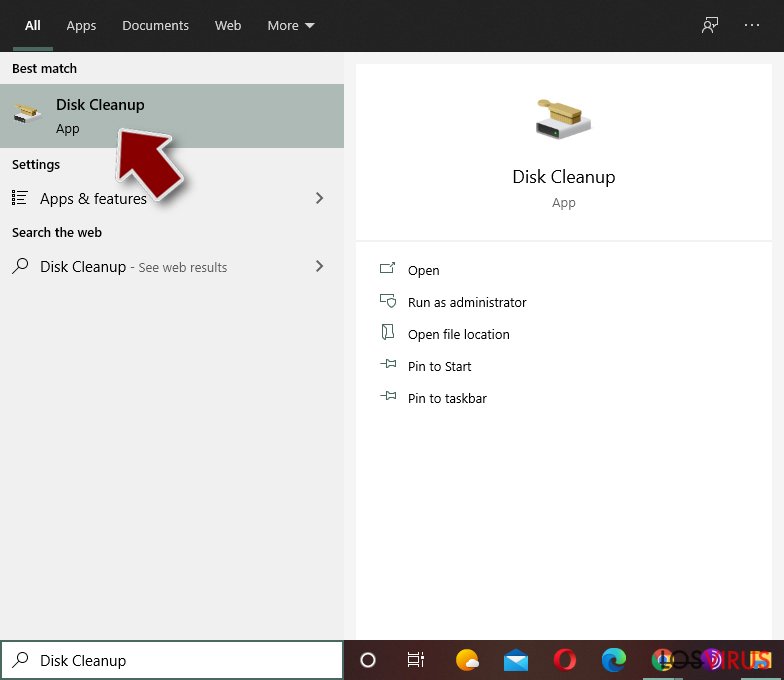

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

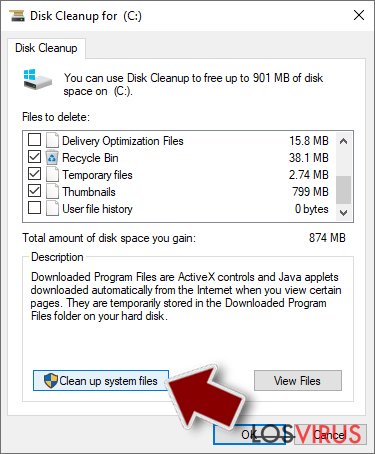

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar .xtbl usando System Restore

-

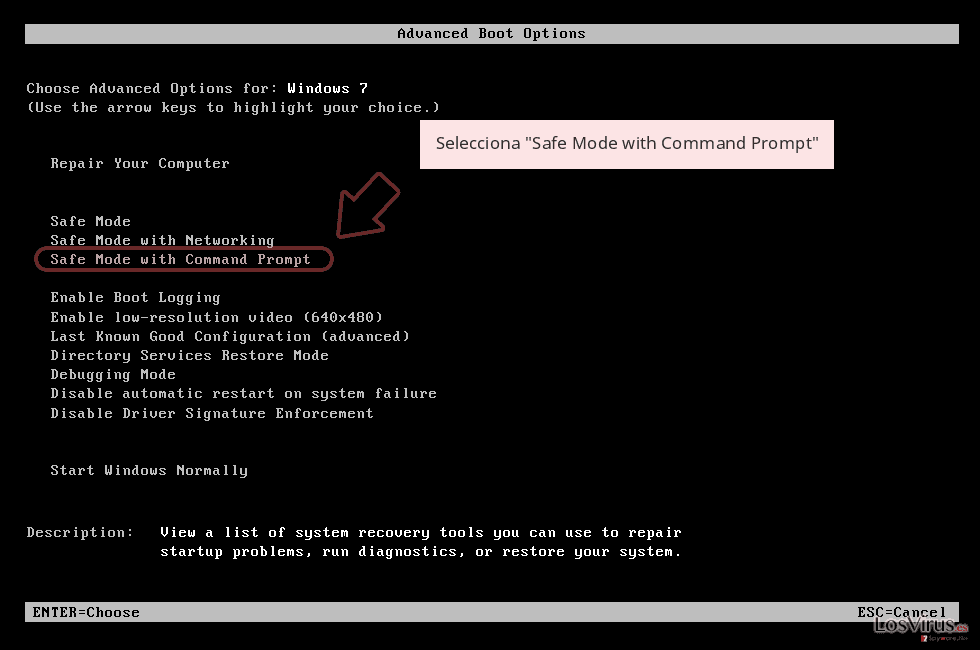

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de .xtbl. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de .xtbl u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

No dejes que el gobierno te espíe

El gobierno tiene muchos problemas con respecto al registro de datos de los usuarios y los espionajes a los ciudadanos, por lo que deberías tener esto en consideración y leer más sobre las oscuras prácticas de reunión de información. Evita cualquier registro indeseado del gobierno o espionaje navegando completamente anónimo por Internet.

Puedes elegir una localización diferente cuando estés navegando y acceder a cualquier material que desees sin ninguna restricción de contenido particular. Puedes fácilmente disfrutar de conexión a internet sin riesgos de ser hackeado usando la VPN Private Internet Access.

Controla la información a la que puede acceder el gobierno o cualquier otra parte y navega por internet sin ser espiado. Incluso aunque no estés envuelto en actividades ilegales o confíes en tus servicios o plataformas elegidas, ten cuidado con tu seguridad y toma medidas de precaución usando un servicio VPN.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.