Eliminar el virus CerberTear (Guía sencilla de eliminación)

Guía de eliminación del virus CerberTear

¿Qué es El virus CerberTear?

¿Deberías asustarte del ransomware CerberTear?

El virus CerberTear parece intentar fortalecer la mala reputación de Cerber y parecer como más asustadizo a los ojos del usuario del ordenador. El nombre de este virus de tipo ransomware nos recuerda al ransomware HiddenTear y, de hecho, ambos virus tienen códigos similares, ya que CerberTear está basado en HiddenTear, el cual es un ransomware educacional. Sin embargo, los chicos malos rápidamente se aprovecharon de esta información y la usaron con fines malévolos. Así es como este ransomware ha sido creado: para convertirse en más espantoso sin tener que necesitar muchos esfuerzos, sus desarrolladores han decidido doblarlo tras el virus Cerber. Desde que han sido lanzadas varias versiones nuevas de Cerber una tras otra recientemente, los usuarios pueden llegar a creer que esta amenaza es real. Sin embargo, la versión «Tear» es simplemente una triste copia de este virus y es muy probable que sea desencriptable. Ahora, déjanos explicarte cómo funciona este virus.

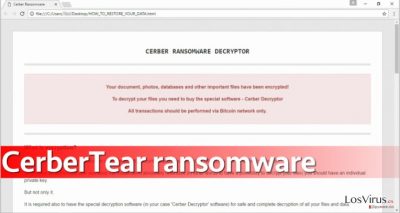

Una vez instalado, el virus comienza a escanear el sistema en busca de extensiones de archivo (la lista de extensiones completa la verás a continuación) y encripta todos los archivos que las tengan. Los archivos encriptados adquieren la extensión .cerber añadidas a ellos, por lo que por ejemplo, un archivo llamado cancion.mp4 se convierte en cancion.mp4.cerber. No obstante, el virus real cambia el fondo de pantalla del escritorio tras la encriptación, y esta engañosa versión no lo hace. Solo ejecuta una nota de pago llamada HOW_TO_RESTORE_YOUR_DATA.html (esta nota puede encontrarse en cada carpeta con archivos encriptados), la cual presenta el Cerber Ransomware Decryptor. Esta nota de pago no se parece en nada a la real. Sin embargo, al igual que la real, pide pagar en forma de Bitcoins usando el navegador TOR. Pide 0,4 Bitcoins, lo que equivale a unos 285$. Nosotros insistimos en que pruebes todos los métodos de recuperación de datos de a continuación, tras seguir el tutorial de eliminación CerberTear, antes de que pienses en pagar.

Target file types: .aaf, .aepx, .aet, .ai, .aif, .accdb, .aep, .as, .asf, .asx, .avi, .asp, .bmp, .c, .csv, .class, .cpp, .cs, .dat, .db, .dbf, .doc, .docx, .docb, .docm, .dot, .dotm, .dotx, .dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .grle, .game, .h, .idml, .indl, .indt, .inx, .jar, .java, .jpeg, .iff, .indb, .indd, .jpg, .m3u, .m3u8, .m4u, .max, .mlx, .mov, .mdb, .mid, .mp3, .mp4, .mpg, .msg, .mpa, .mpeg, .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppt, .pptm, .pptx, .rtf, .sav, .sdf, .ses, .prel, .prproj, .ps, .psd, .ra, .raw, .ppj, .pps, .ppsm, .ppsx, .rb, .sldm, .sldx, .slot, .spv, .sql, .sv5, .3dm, .3g2, .3gp, .svg, .swf, .tif, .txt, .vcf, .vob, .wps, .xla, .xlam, .wav, .wma, .wmv, .wpd, .xll, .xlm, .xls, .xlsb, .xltx, .xltm, .xlw, .xqx, .xlsx, .xlt.

¿Cómo infectó tu PC esta variante de malware?

Aunque tu primer pensamiento pueda ser «¡No, no lo hice!», por favor, lee este párrafo cuiodadosamente. Los ransomware usan troyanos para entrar en el sistema sin ser identificados como objetos peligrosos. Esto significa que los distribuidores de ransomware ofrecen a las víctimas abrir archivos aparentemente seguros, declarando que contienen cierta información importante que necesita leerse. Normalmente, los estafadores crean emails que parecen legítimos para engañar a las víctimas, y se personan de manera ilegal como empleados de compañías conocidas y legítimas. Pretenden enviar información relevante, cuando en realidad muestran scripts maliciosos en archivos emails adjuntos titulados como «Factura», «CV», «Pago», o «Información Urgente». Por favor, no abras estos emails sospechosos – comprueba el remitente del email antes. Si tienes dudas de que el remitente sea un empleado de una compañía particular, comprueba la página web de la misma. Es muy improbable que johnbell27294@protonmail.ru sea un representante oficial de alguna empresa legítima. Como podrás saber, las direcciones de email oficiales normalmente se parecen a [nombre.apellido]@[páginawebdelaempresa]. ¡Evita los emails que provengan de remitentes desconocidos y, definitivamente, no abras archivos adjuntos que vengan junto a ellos!

¿Cómo eliminar el virus ransomware CerberTear?

Es tiempo de hablar de las técnicas de eliminación de CerberTear y de los métodos de desencriptación de .cerber. Antes de nada, debes eliminar el virus CerberTear antes de intentar recuperar tus archivos. Para ello, usa un software poderoso y de confianza como FortectIntego. Luego, crea una copia de seguridad de los datos encriptados y expórtalos a dispositivos de almacenamiento externos (USB o similares). Luego, sigue las guías de desencriptación de datos provistas bajo este artículo. Puedes tener éxito a la hora de recuperar tus archivos sin tener que pagar, ¡así que inténtalo!

Guía de eliminación manual del virus CerberTear

Ransomware: Eliminación manual de ransomware en Modo Seguro

¡Importante! →

La guía de eliminación manual puede ser demasiado complicada para usuarios normales de ordenador. Requiere conocimiento técnico avanzado para ser seguida correctamente (si archivos vitales del sistema son eliminados o dañados, puede resultar en un compromiso completo de Windows), y también puede llevar horas completar. Por ello, te recomendamos encarecidamente que uses el método automático provisto provisto arriba.

Paso 1. Acceder en Modo Seguro con Funciones de Red

La eliminación manual de malware es mejor que sea eliminada en el ambiente de Modo Seguro.

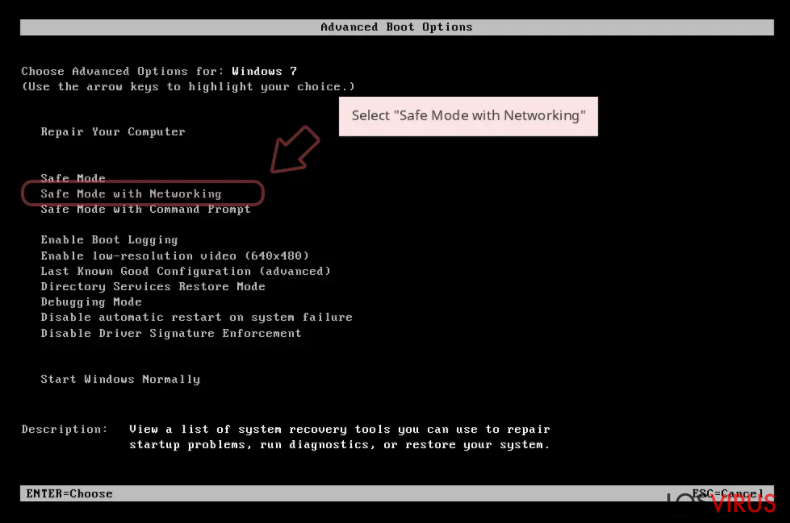

Windows 7 / vista / XP

- Click en Inicio > Apagar > Reiniciar > Aceptar

- Cuando tu ordenador se active, empieza a pulsar el botón F8 (si esto no funciona, intenta con F2, F12, Supr etc. – todo depende del modelo de tu placa base) múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- Selecciona Modo Seguro con Funciones de Red desde la lista.

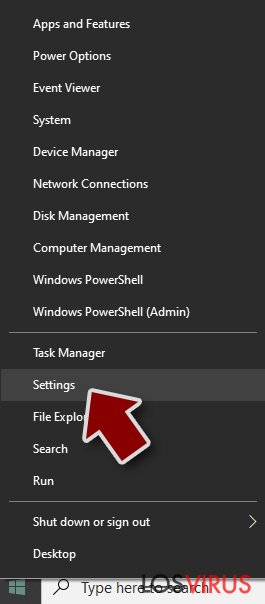

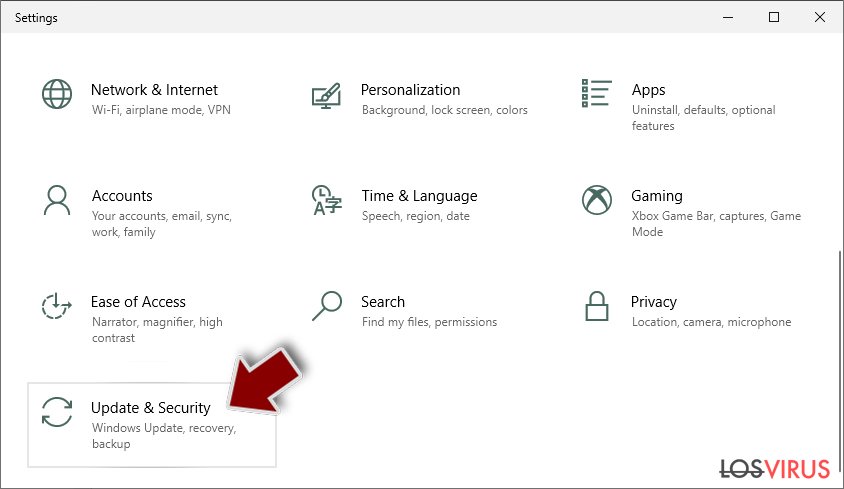

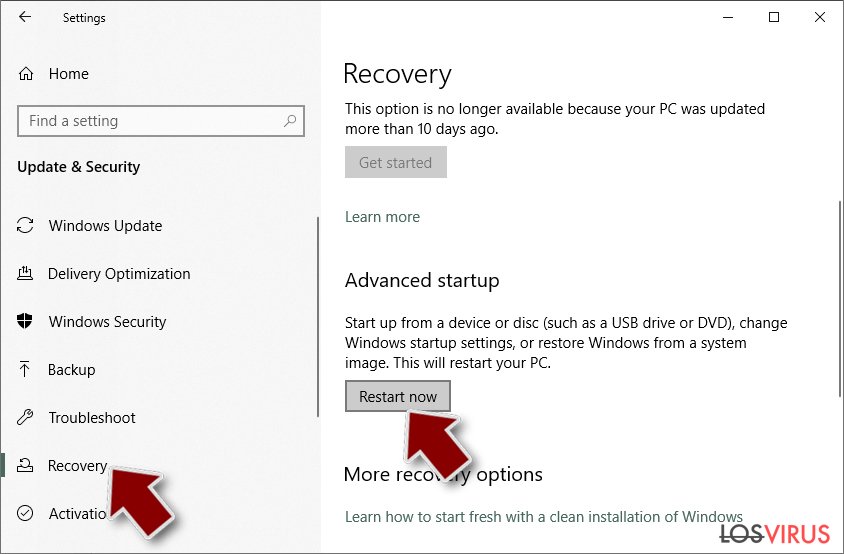

Windows 10 / Windows 8

- Click derecho en el botón Inicio y selecciona Configuración.

- Desliza hasta abajo y selecciona Actualizaciones y Seguridad.

- En el panel izquierdo de la ventana, elige Recuperación.

- Ahora desliza hasta encontrar la sección Inicio Avanzado.

- Click en Reiniciar ahora.

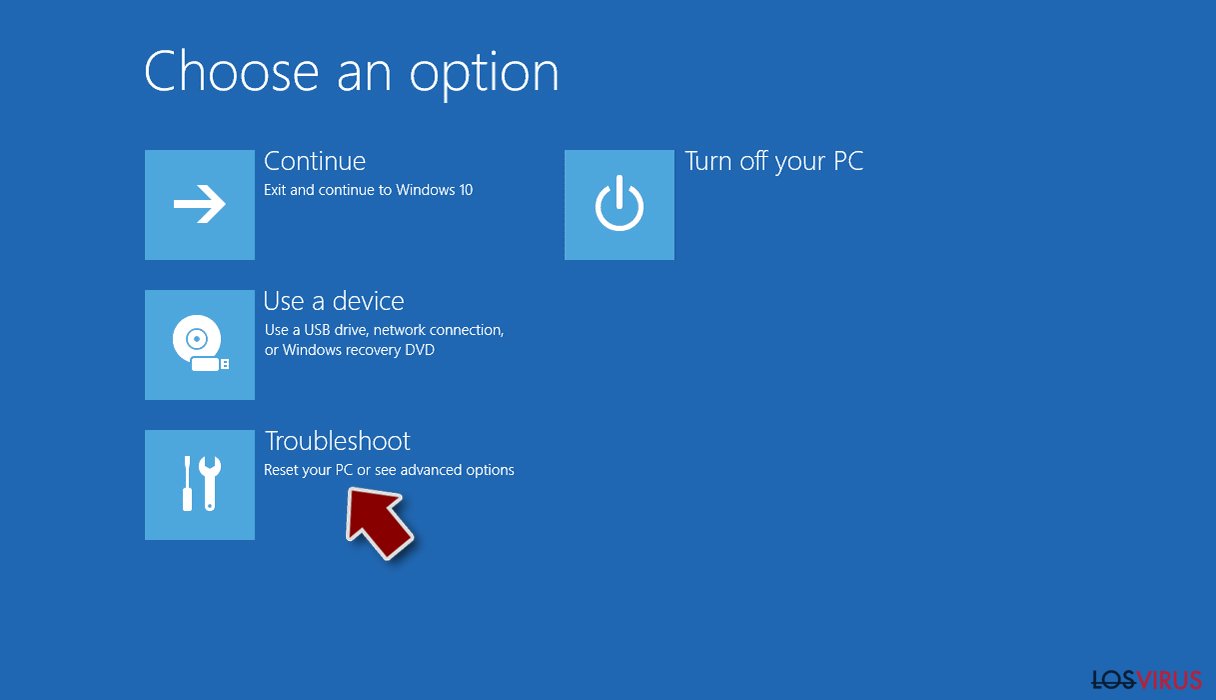

- Selecciona Solucionador de Problemas.

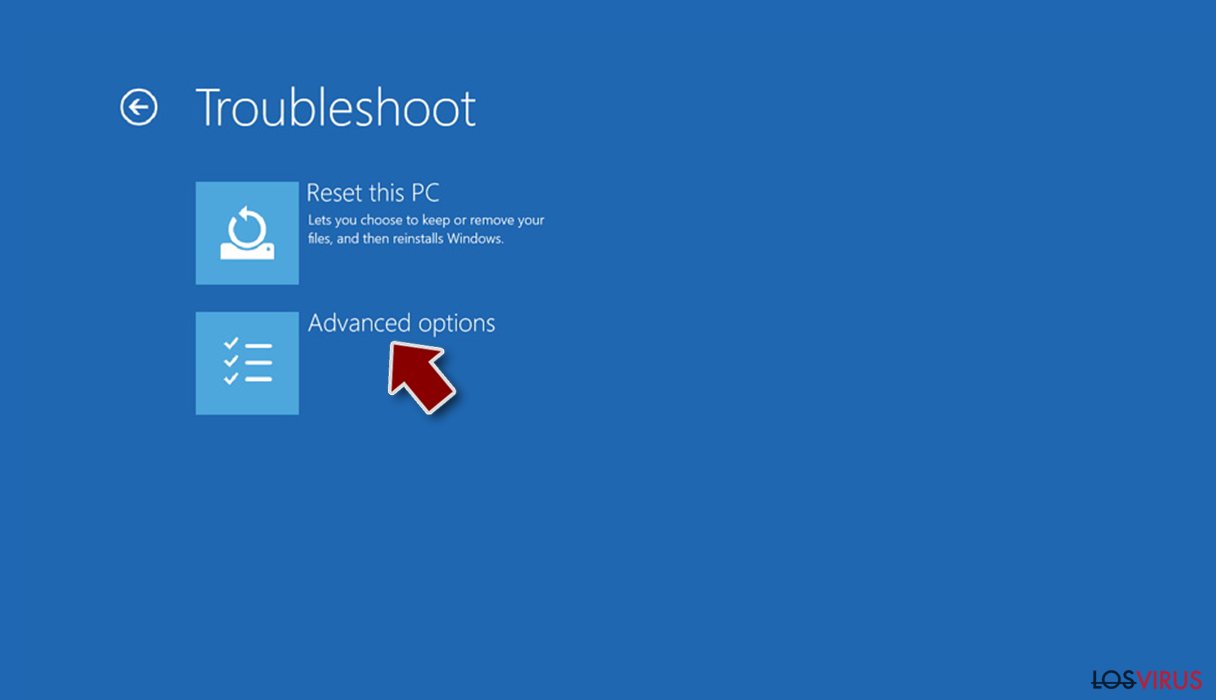

- Ve a opciones Avanzadas.

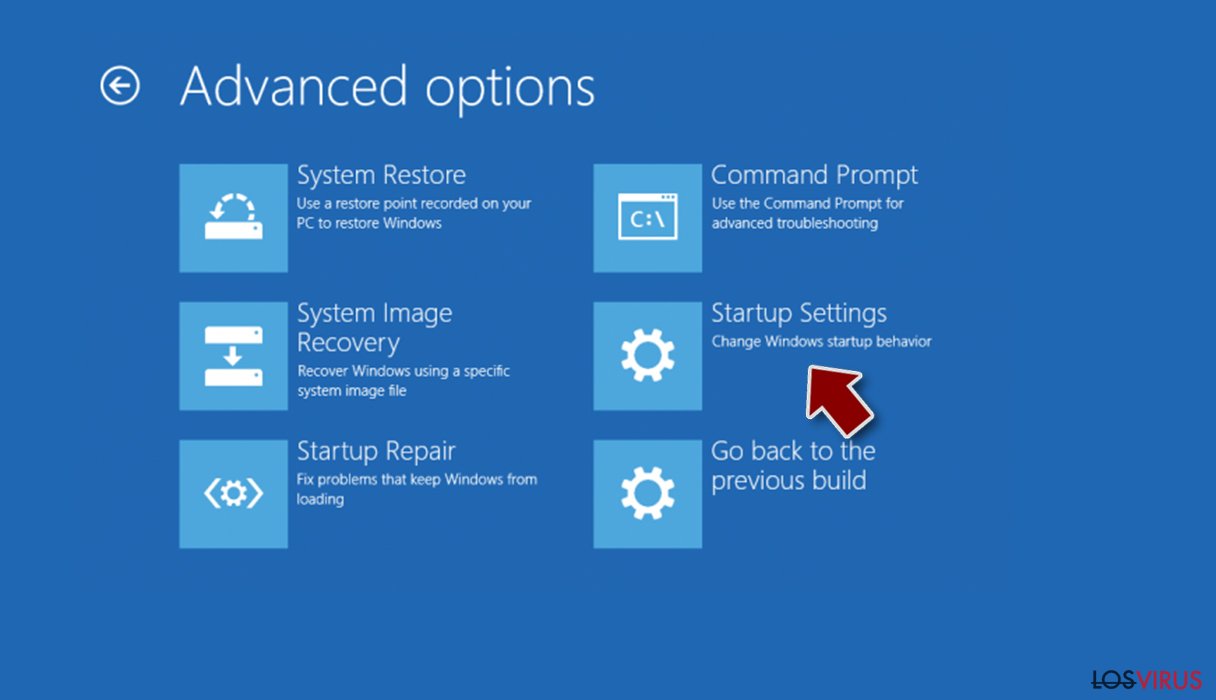

- Selecciona Ajustes de Inicio.

- Pulsa Reiniciar.

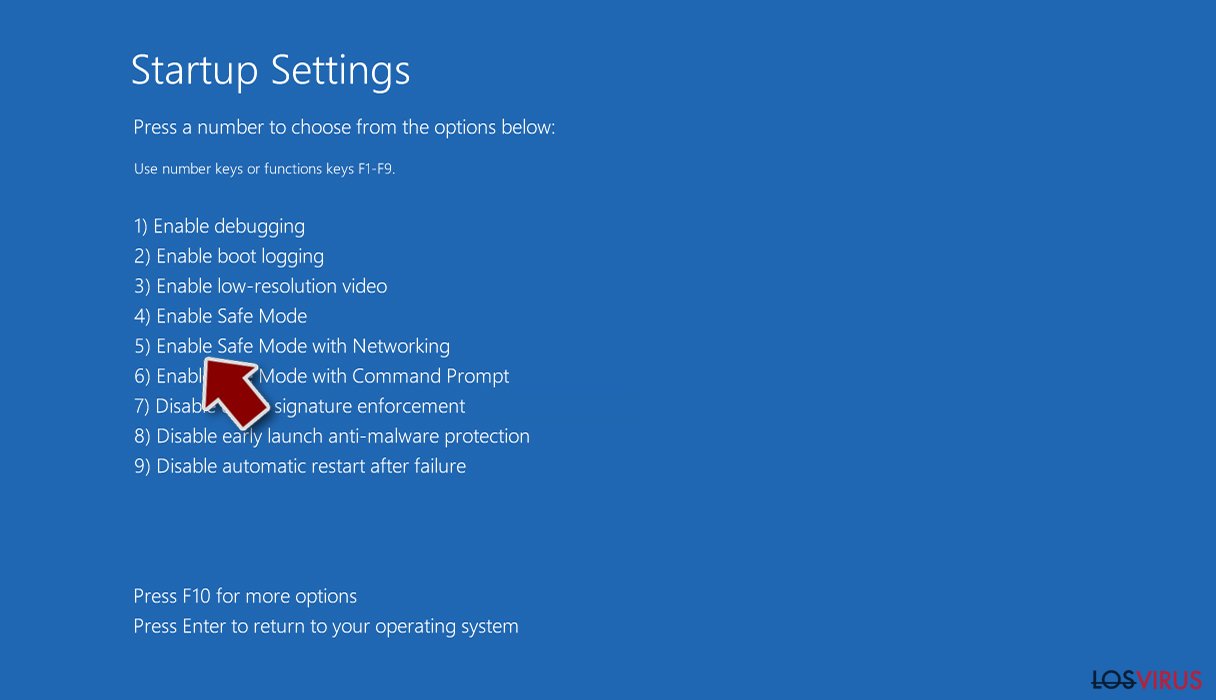

- Ahora pulsa 5 o haz click en 5) Habilitar Modo Seguro con Funciones de Red.

Paso 2. Acabar con los procesos sospechosos

El Administrador de Tareas de Windows es una útil herramienta que muestra todos los procesos en segundo plano. Si el malware está ejecutando un proceso, necesitas acabar con él:

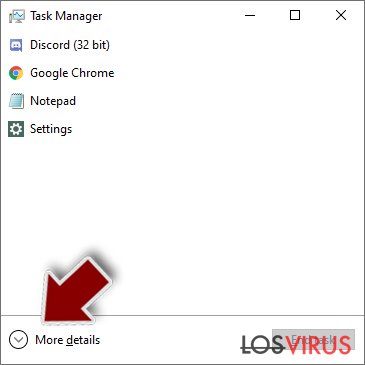

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Click en Más detalles.

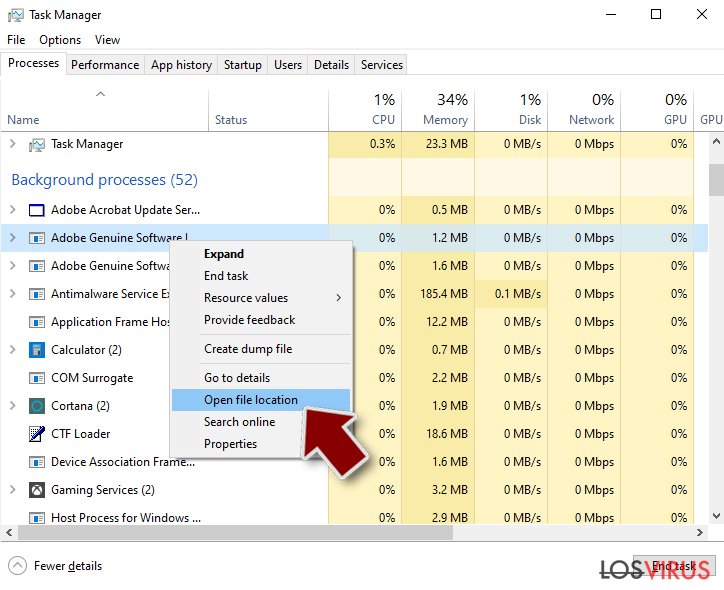

- Desliza hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

- Click derecho y selecciona Abrir localización del archivo.

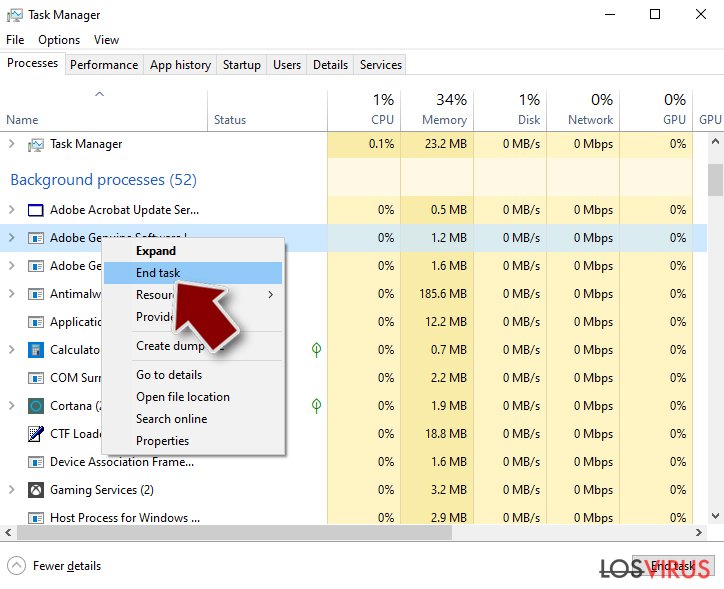

- Vuelve a procesos, click derecho y selecciona Finalizar Tarea.

- Elimina los contenidos de la carpeta maliciosa.

Paso 3. Comprobar los programas de Inicio

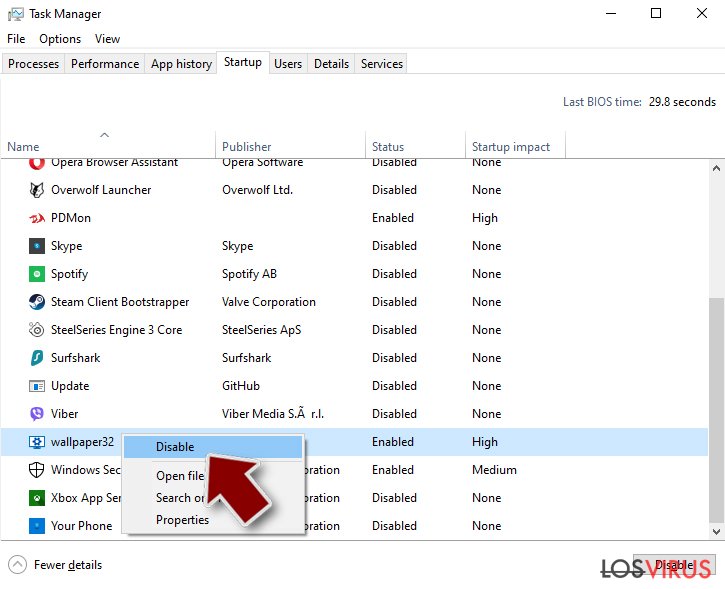

- Pulsa Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- Ve a la pestaña Inicio.

- Click derecho en el programa sospechoso y elige Deshabilitar.

Paso 4. Eliminar los archivos del virus

Los archivos relacionados con malware pueden encontrarse en varios sitios dentro de tu ordenador. Aquí están las instrucciones que pueden ayudarte a encontrarlos:

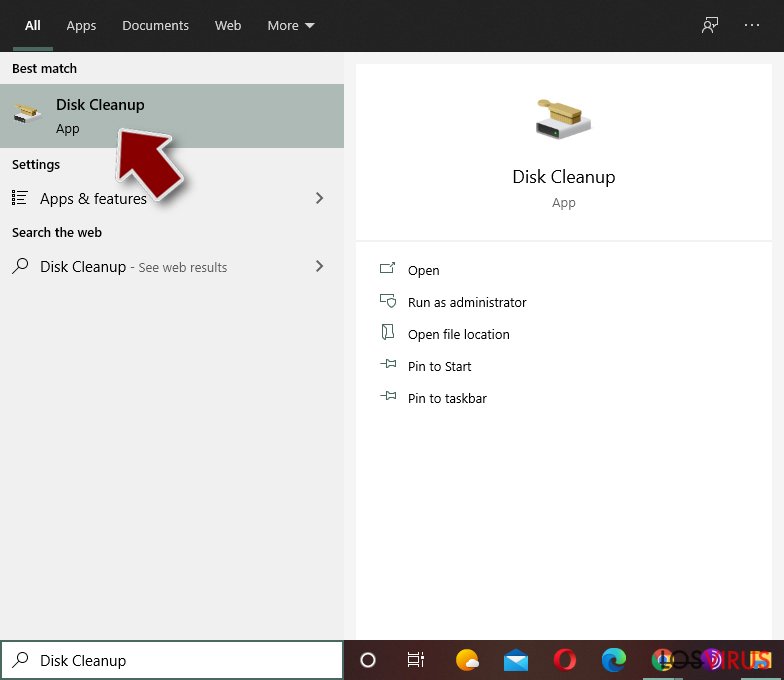

- Escribe Limpieza de Discos en la búsqueda de Windows y pulsa Enter.

- Selecciona el disco que quieras limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

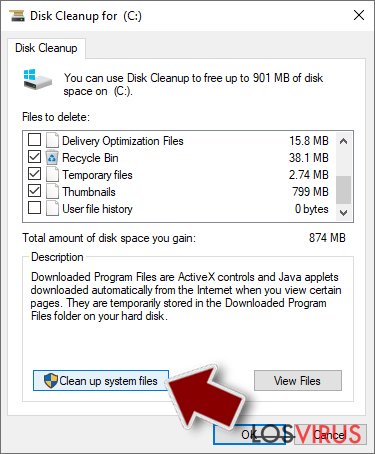

- Desliza por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selecciona Limpiar archivos del sistema.

- Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas (escribe esas entradas en la Búsqueda de Windows y pulsa Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una vez hayas finalizado, reinicia el PC en modo normal.

Eliminar CerberTear usando System Restore

-

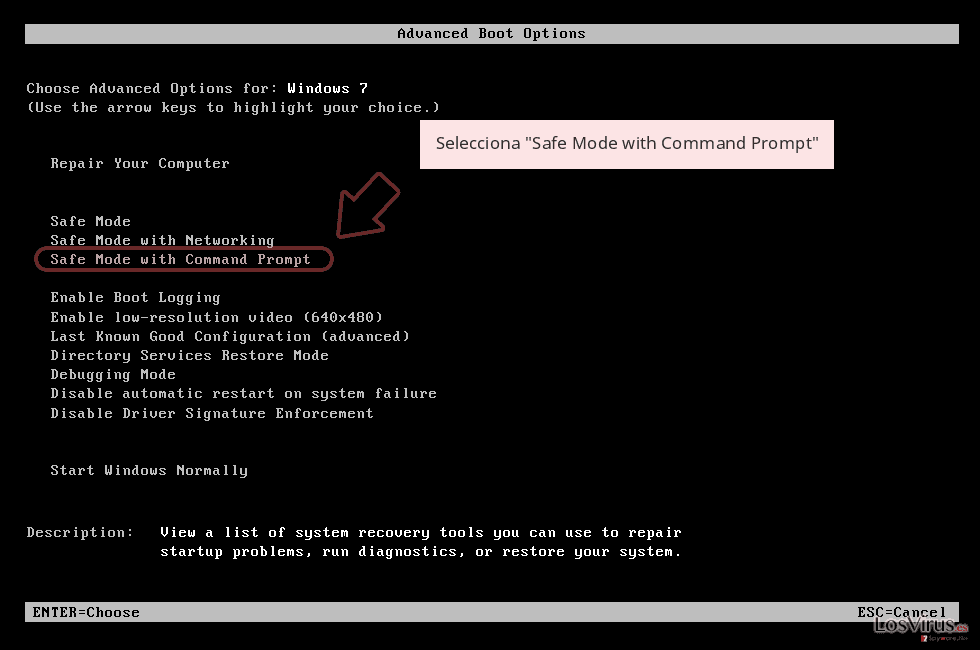

Paso 1: Reinicia tu ordenador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click en Start → Shutdown → Restart → OK.

- Cuando tu ordenador esté activo, comienza a pulsar F8 múltiples veces hasta que veas la ventana de Advanced Boot Options.

-

Selecciona Command Prompt de la lista

Windows 10 / Windows 8- Pulsa el botón Power en la pantalla de logueo de Windows. Ahora pulsa y mantén Shift, el cual está en tu teclado y haz click en Restart..

- Ahora selecciona Troubleshoot → Advanced options → Startup Settings y finalmente pulsa Restart.

-

Una vez que tu ordenador esté activo, selecciona Enable Safe Mode with Command Prompt en la ventana Startup Settings.

-

Paso 2: Restaura tus archivos del sistema y configuraciones

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

-

Ahora escribe rstrui.exe y pulsa de nuevo en Enter..

-

Cuando una nueva ventana aparezca, haz click en Next y selecciona tu punto de restauración que sea anterior a la infiltración de CerberTear. Tras hacer esto, haz click en Next.

-

Ahora haz click en Yes para comenzar la restauración del sistema.

-

Una vez aparezca la ventana Command Prompt, inserta cd restore y haz click en Enter.

Bonus: Recuperar tus datos

La guía que se presenta a continuación te intentará ayudar a eliminar CerberTear de tu ordenador. Para recuperar tus archivos encriptados, te recomendamos que uses una guía detallada por los expertos de seguridad de losvirus.es.Si tus archivos han sido encriptados por CerberTear, puedes usar varios métodos para restaurarlos:

Intentar Data Recovery Pro

Primeramente, te sugerimos que intentes el desencriptador HiddenTeear que se presenta abajo. Si este desencriptador no funciona a la hora de restaurar tus archivos, te sugerimos que intentes esta herramienta de recuperación de datos:

- Descargar Data Recovery Pro;

- Sigue los pasos establecidos en Data Recovery e instala el programa en tu ordenador;

- Ejecútalo y escanea tu ordenador en busca de los archivos encriptados por el ransomware CerberTear;

- Restauralos.

Usar el desencriptador HiddenTear

Un analista de seguridad llamado Michael Gillespie han lanzado una herramienta de desencriptación que puede descifrar los archivos encriptados por las variantes del ransomware HiddenTear. Te recomendamos que intentes usarla- descárgala ahora.

Finalmente, deberías pensar en la protección contra crypto-ransomwares. Para poder proteger tu ordenador de CerberTear u otros ransomwares, usa un anti-spyware legítimo, como FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Recomendado para ti

Elige un apropiado navegador web y mejora tu seguridad con una herramienta VPN

El espionaje online ha tenido un gran impulso en los últimos años y la gente cada vez está más interesada en cómo proteger su privacidad online. Uno de los básicos se basa en añadir una capa más de seguridad – elegir el navegador web más privado y seguro.

No obstante, hay un modo de añadir una capa extra de protección y crear una práctica de navegación web completamente anónima con la ayuda de la VPN Private Internet Access. Este software redirige el tráfico a través de diferentes servidores, dejando tu dirección IP y geolocalización ocultas. La combinación de un navegador seguro y la VPN Private Internet Access te permitirá navegar sin sentir que estás siendo espiado o afectado por criminales.

Copia de seguridad de los archivos para uso posterior, en caso de ataque de malware

Los problemas de software creados por malwares o pérdidas directas de datos debido a una encriptación puede conducir a problemas con tu dispositivo o daño permanente. Cuando tienes copias de seguridad actualizadas, puedes fácilmente recuperarte tras un incidente y volver a la normalidad.

Es crucial crear actualizaciones de tus copias de seguridad sobre cualquier cambio en tus dispositivos, por lo que puedes volver al punto donde estabas trabajando antes de que el malware modificase cualquier cosa o tuvieses problemas en tu dispositivo a causa de pérdida de datos o corrupción del rendimiento.

Cuando tienes una versión previa de cada documento importante o proyecto, puedes evitar frustración y pérdidas. Es bastante útil cuando aparecen malwares de la nada. Usa Data Recovery Pro para llevar a cabo la restauración del sistema.